Almanya Federal Anayasayı Koruma Dairesi (BfV), 2022’nin sonundan bu yana ülkedeki İranlı kişi ve kuruluşları hedef alan siber saldırılar konusunda uyarıda bulundu.

Ajans bir danışma belgesinde, “Siber saldırılar esas olarak İran içinde ve dışında – avukatlar, gazeteciler veya insan hakları aktivistleri gibi – muhalif örgütlere ve kişilere yönelikti” dedi.

İzinsiz girişler, APT35, Mint Sandstorm, TA453 ve Yellow Garuda adlarıyla da izlenen Charming Kitten adlı bir tehdit aktörüne atfedildi.

İranlı ulus-devlet aktörleri, gelişmişlik açısından Rus ve Çinli meslektaşlarının gerisinde kalsa da, bilgi toplamayı kolaylaştırmak için bir özel kötü amaçlı yazılım cephaneliği ekleyerek ve ilk erişimi elde etmek için günlük güvenlik açıklarından hızla yararlanarak araçlar ve tekniklerde sürekli bir ilerleme gösterdiler.

Özellikle Charming Kitten, kurbanları hedeflemek için özel olarak hazırlanmış ayrıntılı sosyal mühendislik ve hayali çevrimiçi kimliklerden yararlanma konusunda uzun ve köklü bir geçmişe sahiptir. Ayrıca yakınlık kurmak ve saldırıların başarı olasılığını artırmak amacıyla gerçek gazetecileri ve STK çalışanlarını taklit eder.

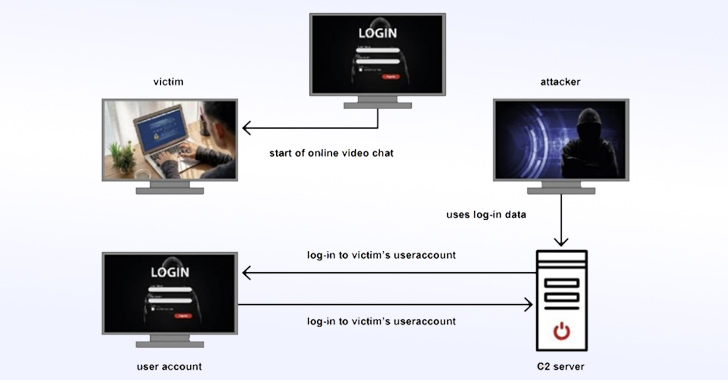

Başarılı bir iletişim kurulduktan sonra, bilgisayar korsanlığı ekibinin, tıklandığında kurbanları bir kimlik avı sayfasına giriş bilgilerini girmeye teşvik eden ve etkili bir şekilde kimlik bilgilerinin çalınmasına neden olan çevrimiçi bir görüntülü sohbete bağlantılar gönderdiği gözlemlendi. Kimlik avı sitesi, Google veya Microsoft gibi meşru bir çevrimiçi hizmet sağlayıcının kimliğine bürünür.

BfV, “Çevrimiçi bir görüntülü sohbet gerçekleşirse, saldırıyı gizlemeye yarar” dedi. “Bir C2 sunucusundan6 kurbanın kullanıcı hesabında oturum açtıktan sonra, saldırgan, örneğin Google Paket Servisi aracılığıyla tüm kullanıcı verilerini indirebilir.”

Ağustos 2022’de Google Tehdit Analizi Grubu’nun (TAG), tehdit aktörü tarafından Gmail, Yahoo! ve Microsoft Outlook hesaplarından kullanıcı verilerini almak için kullanılan HYPERSCRAPE adlı bir kötü amaçlı yazılımı ayrıntılı olarak açıkladığını belirtmekte fayda var.

Saldırılar aynı zamanda Orta Doğu’da aynı zamanlarda çalışan insan hakları aktivistleri, gazeteciler, araştırmacılar, akademisyenler, diplomatlar ve politikacıları hedef alan kimlik bilgilerine dayalı bir kimlik avı kampanyasını ifşa eden Certfa Lab ve İnsan Hakları İzleme Örgütü’nün (HRW) önceki bulgularını da yansıtıyor.

Gelişme, Sophos’un hassas bilgileri çalmak için tasarlanmış 40 kadar sahte Android uygulamasıyla birlikte dört İran bankasının, Bank Mellat, Bank Saderat, Resalat Bank ve İran Merkez Bankası’nın müşterilerini hedefleyen bir mobil kötü amaçlı yazılım kampanyasını ifşa etmesiyle geldi.

Güvenlik araştırmacısı Pankaj Kohli, geçen ayın sonlarında yayınlanan bir raporda, “Aralık 2022 ile Mayıs 2023 arasında indirilebilen tüm uygulamalar, internet bankacılığı oturum açma kimlik bilgilerini ve kredi kartı ayrıntılarını topluyor ve başka bazı özelliklere sahip.” Dedi.

Bu, “bazı bankaların çok faktörlü kimlik doğrulama şemalarının bir parçası olarak kullandığı, gizliliği korumak ve gelen SMS mesajlarına müdahale etmek için simgelerini gizlemeyi” içerir. Ayrıca, virüs bulaşmış cihazda bankacılık, ödeme veya kripto para birimi ile ilgili diğer birkaç uygulama için arama yapma özelliği de mevcuttur.