Kaos adı verilen yeni ortaya çıkan fidye yazılımı (RAAS) çetesi muhtemelen Blacksuit ekibinin eski üyelerinden oluşuyor, çünkü ikincisinin karanlık web altyapısı bir kolluk nöbetine konu.

Şubat 2025’te ortaya çıkan Kaos, büyük oyun avı ve çift gasp saldırıları yapmak için fidye yazılımı manzarasına en son katılımcı.

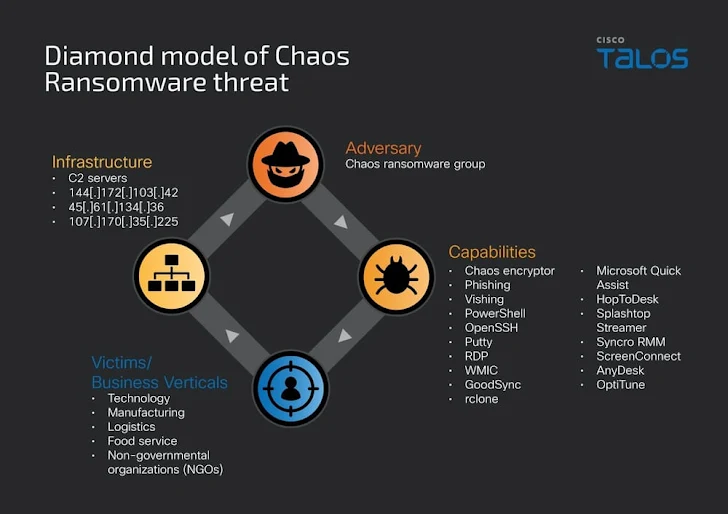

Cisco Talos araştırmacıları Anna Bennett, James Nutland ve Chetan Raghuprasad, “Chaos Raas aktörleri, düşük çaba spam selini başlattı, erişim için ses tabanlı sosyal mühendisliğe yükseldi, ardından veri açığa çıkması için RMM aracı istismarı ve veri açığa çıkması için meşru dosya paylaşımı yazılımı” dedi.

“Fidye yazılımı, çok iş parçacıklı hızlı seçici şifreleme, anti-analiz teknikleri kullanır ve hem yerel hem de ağ kaynaklarını hedefler, tespit ve iyileşmeyi engellerken etkiyi en üst düzeye çıkarır.”

Burada fidye yazılımı grubunun Yashma ve Lucky_gh0 $ T gibi Chaos Fidye Yazılımı oluşturucu varyantlarıyla ilgisi olmadığını belirtmek önemlidir, bu da tehdit aktörlerinin karışıklık ekmek için aynı adı kullandığını gösterir. Kurbanların çoğunluğu ABD’de fidye yazılımı.live verilerine dayanmaktadır.

Windows, ESXI, Linux ve NAS sistemleri ile uyumlu olan Chaos, bir şifreleme ve “ana öldürme zinciri ve güvenlik önerileri ile ayrıntılı penetrasyona genel bakış karşılığında kurbanlardan 300.000 dolarlık fidye aradığı gözlemlenmiştir.

Saldırılar, kurbanları, özellikle Microsoft Quick Assist, özellikle Microsoft Hızlı Assist’i kurarak kandırarak ilk erişimi elde etmek için kimlik avı ve ses kimlik avı tekniklerinin bir kombinasyonunu içeriyor.

Tehdit aktörleri daha sonra kontrat sonrası keşif ve keşif gerçekleştirir, ardından ağa kalıcı uzaktan erişim sağlamak için AnyDesk, Screenconnect, Optitune, Syncro RMM ve Splashtop gibi diğer RMM araçlarının kurulmasını sağlar.

Ayrıca, algılamayı zayıflatmak için makine üzerine yüklenen Güvenlik Araçları’nı toplama, PowerShell olay günlüklerini silme adımları da yapılır. Saldırılar, fidye yazılımlarının dağıtılmasıyla sonuçlanır, ancak GoodSync kullanarak yanal hareket ve veri açığa çıkmadan önce değil.

Fidye yazılımı ikili, hem yerel hem de ağ kaynaklarının hızlı şifrelemesini kolaylaştırmak için çoklu işlenmeyi destekler, hepsi de kurtarma çabalarını engellerken ve hata ayıklama araçlarından, sanal makine ortamlarından, otomatik kum havuzlarından ve diğer güvenlik platformlarından kaçınmak için çok katmanlı anti-analiz tekniklerini uygular.

Blacksuit’e olan bağlantılar, şifreleme komutları, fidye notunun teması ve yapısı ve kullanılan RMM araçları da dahil olmak üzere kullanılan Tradecraft’taki benzerliklerden kaynaklanmaktadır. Blacksuit’in, kendi içinde, tehdidin şekil değiştiren doğasını vurgulayan Conti’nin bir dalı olan Kraliyet Ransomware Group’un yeniden markası olduğunu belirtmek gerekir.

Geliştirme aynı zamanda Blacksuit’in karanlık web siteleri, Operasyon Checkmate adlı ortak bir kolluk kuvvetinin bir parçası olarak ele geçirildi. Ziyaretçiler, “Bu site, koordineli bir uluslararası kolluk soruşturmasının bir parçası olarak ABD İç Güvenlik Soruşturmaları tarafından ele geçirildi.” Yetkililerden yayından kaldırma konusunda resmi bir açıklama yapılmamıştır.

İlgili bir harekette, ABD Federal Soruşturma Bürosu (FBI) ve Adalet Bakanlığı (DOJ), Kaos Ransomware Group’un bir üyesiyle ilişkili 20.2891382 BTC’nin (şimdi 2.4 milyon doların üzerinde değer verilmiştir) nöbeti, BD olarak bilinen bir kripto para birimi cüzdanı adresi açıkladı.

Chaos, yedekleme, Bert, Blert, Bqtlock, Gunra, Jackalock, Moscovium, Redfox ve Sinobi gibi diğer yeni suşların gelişine tanık olan fidye yazılım manzarasına en son katılımcıdır. Kötü şöhretli fidye yazılımlarına dayandığı değerlendirilen Gunra, Nisan 2025’in sonlarından bu yana 13 kurban iddia etti.

Cyfirma, “Gunra fidye yazılımı, algılama riskini en aza indirirken Windows işletim sistemlerini enfekte etmek için kullanılan gelişmiş kaçırma ve anti-analiz tekniklerini kullanıyor.” Dedi. “Kaçırma yetenekleri, kötü niyetli aktivitelerin gizlenmesi, kural tabanlı algılama sistemlerinden kaçınma, güçlü şifreleme yöntemleri, fidye talepleri ve yeraltı forumlarında veri yayınlama uyarıları sayılabilir.”

Diğer son fidye yazılımı saldırıları, kullanıcıları bir CAPTCHA doğrulama kontrolünü tamamlama ve Epsilon kırmızı fidye yazılımlarını yayma bahanesi altında kullanıcıları indirmek için Nailaolocker ve ClickFix benzeri yemleri düşürmek için DLL yan yüklemesinin kullanımı yer alır.

CloudSek, “İlk olarak 2021’de tanımlanan Epsilon kırmızı fidye yazılımı, küçük gramer gelişmeleri de olsa, Revil fidye yazılımı notuna benzer bir şekilde anılan enfekte bilgisayarlarda fidye notu bırakıyor.” Dedi.

NCC Group’a göre, 2025’in ikinci çeyreğinde fidye yazılımı saldırıları,% 43 düşüşle 1.180’e düştü. 2025’te aktif olduğu tahmin edilmektedir.

NCC Grubu Küresel Tehdit İstihbaratı Başkanı Matt Hull, “Fidye yazılımı sızıntı alanlarında maruz kalan kurbanların hacmi azalıyor olabilir, ancak bu tehditlerin azaldığı anlamına gelmiyor.” Dedi.

“Kolluk kuvvetleri ve sızdırılmış fidye yazılımı kaynak kodu, etkinlikteki bir düşüş için muhtemelen katkıda bulunan bir faktördür, ancak fidye yazılımı grupları bu fırsatı yeniden markalama ve gelişmiş sosyal mühendislik taktiklerinin kullanımı yoluyla gelişmek için kullanıyor.”