Siber güvenlik araştırmacıları, hedeflemesini İngiltere ve İtalya’daki kullanıcıları kapsayacak şekilde genişleten Chameleon adlı Android bankacılık kötü amaçlı yazılımının güncellenmiş bir sürümünü keşfetti.

Hollandalı mobil güvenlik firması ThreatFabric, The Hacker News ile paylaştığı bir raporda şunları söyledi: “Önceki modelin yeniden yapılandırılmış ve geliştirilmiş bir yinelemesini temsil eden bu gelişmiş Chameleon çeşidi, erişilebilirlik hizmetini kullanarak Cihaz Devralma’yı (DTO) yürütmede mükemmel bir performans sergiliyor ve aynı zamanda hedeflenen bölgesini genişletiyor.” .

Chameleon daha önce Nisan 2023’te Cyble tarafından belgelenmişti ve en azından Ocak ayından bu yana Avustralya ve Polonya’daki kullanıcıları ayırmak için kullanıldığı belirtiliyordu. Diğer bankacılık kötü amaçlı yazılımları gibi, hassas verileri toplamak ve yer paylaşımlı saldırılar gerçekleştirmek için Android’in erişilebilirlik hizmetine yönelik izinlerini kötüye kullandığı biliniyor.

Önceki sürümü içeren sahte uygulamalar, kimlik avı sayfalarında barındırıldı ve Avustralya Vergi Dairesi (ATO) ve CoinSpot adlı kripto para birimi ticaret platformu gibi ülkelerdeki gerçek kurumların kimliğine bürünerek onlara bir güvenilirlik perdesi kazandırdığı görüldü.

ThreatFabric’in en son bulguları, bankacılık truva atının artık diğer tehdit aktörlerine satılan ve kötü amaçlı yükleri “bağlamak” için kullanılabilen, kullanıma hazır bir hizmet olarak bırakıcı (DaaS) olan Zombinder aracılığıyla dağıtıldığını gösteriyor. meşru uygulamalara.

Yapay Zeka Destekli Tehditleri Sıfır Güvenle Yenmek – Güvenlik Profesyonelleri için Web Semineri

Günümüz dünyasında geleneksel güvenlik önlemleri bunu kesmeyecektir. Şimdi Sıfır Güven Güvenliği zamanı. Verilerinizi daha önce hiç olmadığı gibi koruyun.

Şimdi Katıl

Teklifin bu yılın başında kapatıldığından şüphelenilse de, cihazlara kötü amaçlı yazılım yüklemek ve erişilebilirlik hizmetine erişim elde etmek için Android’deki ‘Kısıtlı Ayarlar’ özelliğini atlayan reklamcılık yetenekleri geçen ay yeniden ortaya çıktı.

Chameleon’u dağıtan her iki kötü amaçlı yapı da Google Chrome web tarayıcısı kılığına giriyor. Paket adları aşağıda listelenmiştir –

- Z72645c414ce232f45.Z35aad4dde2ff09b48

- com.busy.lady

Geliştirilmiş varyantın dikkate değer bir özelliği, kurban adına yetkisiz eylemler gerçekleştirmek için erişilebilirlik hizmetinden yararlanan Cihaz Devralma (DTO) dolandırıcılığı yapma yeteneğidir.

Ancak kötü amaçlı yazılım, kullanıcıları bu ayarı etkinleştirmeleri konusunda kandırmak için yüklü cihazdaki Android sürümünü kontrol ediyor ve Android 13 veya sonraki bir sürüm olduğu tespit edilirse kullanıcıdan bu özelliği açmasını istiyor.

ThreatFabric, “Bulunan cihazda Android 13 Kısıtlı Ayarların bulunduğunun onaylanmasının ardından bankacılık truva atı, bir HTML sayfasının yüklenmesini başlatır.” dedi. “Sayfa, Android 13 ve sonraki sürümlerde erişilebilirlik hizmetini etkinleştirmek için kullanıcılara adım adım manuel bir süreçte rehberlik ediyor.”

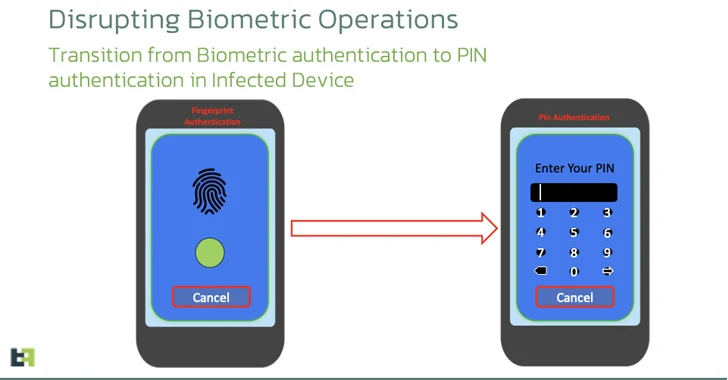

Bir başka yeni ekleme ise, kötü amaçlı yazılımın erişilebilirlik hizmetini kullanarak “cihazın kilidini istediği zaman açmasına” izin vermek amacıyla kilit ekranı kimlik doğrulama mekanizmasını gizlice bir PIN’e geçirerek hedeflenen cihazın biyometrik işlemlerini kesintiye uğratmak için Android API’lerinin kullanılmasıdır.

Şirket, “Yeni Chameleon bankacılık truva atının ortaya çıkışı, Android ekosistemindeki karmaşık ve uyarlanabilir tehdit ortamının bir başka örneğidir” dedi. “Daha önceki versiyonundan geliştirilen bu varyant, daha fazla dayanıklılık ve gelişmiş yeni özellikler sergiliyor.”

Gelişme, Zimperium’un geçen yıl 10’u yeni olmak üzere 29 kötü amaçlı yazılım ailesinin 61 ülkede 1.800 bankacılık uygulamasını hedef aldığını ortaya çıkarmasıyla gerçekleşti. Yeni aktif aileler arasında Nexus, Godfather, PixPirate, Saderat, Hook, PixBankBot, Xenomorph v3, Vultur, BrasDex ve GoatRAT yer alıyor.

ABD’nin en çok hedef aldığı ülkeler arasında ABD (109 banka uygulaması), İngiltere (48), İtalya (44), Avustralya (34), Türkiye (32), Fransa (30), İspanya (29), Portekiz (27), Almanya (23), Kanada (17) ve Brezilya (11). En çok hedeflenen finansal hizmet uygulamaları PhonePe (Hindistan), WeChat, Bank of America, Well Fargo, (ABD), Binance (Malta), Barclays (İngiltere), QNB Finansbank (Türkiye) ve CaixaBank (İspanya).

Şirket, “Geleneksel bankacılık uygulamaları, hedeflerin %61’ini oluşturan şaşırtıcı 1103 uygulamayla ana hedef olmaya devam ederken, yeni ortaya çıkan FinTech ve Ticaret uygulamaları artık hedefte yer alıyor ve kalan %39’u oluşturuyor.” dedi.