Cellik adlı yeni bir Android kötü amaçlı yazılım hizmetinin (MaaS), Google Play Store’da bulunan herhangi bir uygulamaya yerleştirme seçeneği de dahil olmak üzere güçlü yetenekler sunan yer altı siber suç forumlarında reklamı yapılıyor.

Saldırganlar özellikle Android’in resmi uygulama mağazasından uygulamaları seçip güvenilir görünen ve gerçek uygulamanın arayüzünü ve işlevselliğini koruyan truva atı haline getirilmiş sürümler oluşturabilir.

Beklenen yeteneklerin sağlanmasıyla Cellik enfeksiyonları daha uzun süre fark edilmeden kalabilir. Ayrıca satıcı, kötü amaçlı yazılımın bu şekilde paketlenmesinin Play Koruma’yı atlamaya yardımcı olabileceğini iddia ediyor, ancak bu doğrulanmadı.

Mobil güvenlik şirketi iVerify, Cellik’i yeraltı forumlarında keşfetti ve burada ayda 150 ABD Doları veya ömür boyu erişim için 900 ABD Doları karşılığında teklif ediliyor.

Cellik yetenekleri

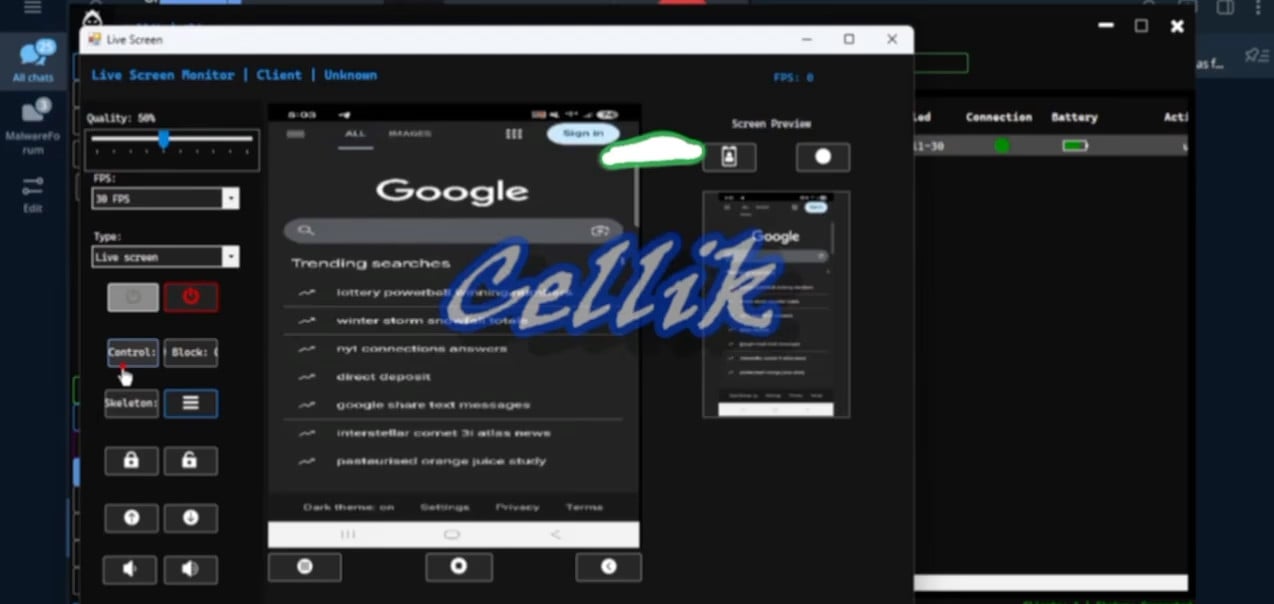

Cellik, kurbanın ekranını gerçek zamanlı olarak yakalayıp yayınlayabilen, uygulama bildirimlerine müdahale edebilen, dosya sistemine göz atabilen, dosyaları sızdırabilen, verileri silebilen ve şifreli bir kanal aracılığıyla komuta ve kontrol sunucusuyla iletişim kurabilen tam teşekküllü bir Android kötü amaçlı yazılımıdır.

Kaynak: iVerify

Kötü amaçlı yazılım ayrıca, saldırganların kurbanın depoladığı çerezleri kullanarak virüslü cihazdan web sitelerine erişmek için kullanabileceği gizli bir tarayıcı moduna da sahiptir.

Bir uygulama enjeksiyon sistemi, saldırganların kurbanın hesap bilgilerini çalmak için sahte oturum açma ekranlarını kaplamasına veya herhangi bir uygulamaya kötü amaçlı kod yerleştirmesine olanak tanır.

Listelenen yetenekler aynı zamanda yüklü uygulamalara yük ekleme seçeneğini de içeriyor; bu, uzun süredir güvenilen uygulamalar aniden hileli hale geldiğinden, enfeksiyonun yerini belirlemeyi daha da zorlaştırıyor.

Kaynak: iVerify

Ancak öne çıkan nokta, Play Store’un Cellik’in APK oluşturucusuna entegrasyonudur; bu, siber suçluların uygulamalar için mağazaya göz atmasına, istediklerini seçmesine ve bunların kötü amaçlı bir versiyonunu oluşturmasına olanak tanır.

iVerify şöyle açıklıyor: “Satıcı, Cellik’in yükünü güvenilir uygulamalara sararak Google Play güvenlik özelliklerini atlayabileceğini ve esasen Play Koruma tespitini devre dışı bırakabileceğini iddia ediyor.”

“Google Play Koruma genellikle bilinmeyen veya kötü amaçlı uygulamaları işaretlerken, popüler uygulama paketlerinin içine gizlenmiş truva atları, otomatik incelemeleri veya cihaz düzeyindeki tarayıcıları aşabilir.”

BleepingComputer, Cellik ile birlikte gelen uygulamaların gerçekten Play Protect’ten kaçıp kaçamayacağını sormak için Google ile iletişime geçti, ancak henüz bir yorum gelmedi.

Güvende kalmak için Android kullanıcılarının, yayıncıya güvenmedikleri sürece şüpheli sitelerden APK’ları yan yana yüklemekten kaçınmaları, Play Protection’ın cihazda etkin olduğundan emin olmaları, uygulama izinlerini incelemeleri ve olağandışı etkinlikleri izlemeleri gerekir.

Bozuk IAM yalnızca bir BT sorunu değildir; etkisi tüm işletmenize yayılır.

Bu pratik kılavuz, geleneksel IAM uygulamalarının neden modern taleplere ayak uydurmakta başarısız olduğunu, “iyi” IAM’nin neye benzediğine dair örnekleri ve ölçeklenebilir bir strateji oluşturmak için basit bir kontrol listesini kapsar.