Kategori: TheHackerNews

15 Mayıs 2024Hacker HaberleriKurumsal Güvenlik / Bulut Bilişim Bulutun benimsenmesi neredeyse on yıldır birçok BT profesyonelinin ilk aklına gelen konu…

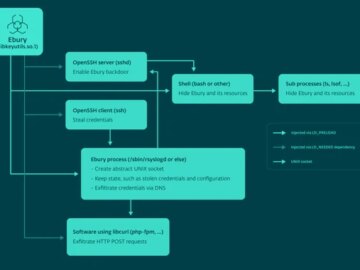

Kötü amaçlı yazılım botnet adı verildi Ebury 2009’dan bu yana 400.000 Linux sunucusunun güvenliğinin ihlal edildiği tahmin ediliyor; 2023’ün sonları…

15 Mayıs 2024Haber odasıKripto para birimi / Anonimlik Salı günü bir Hollanda mahkemesi, artık onaylanan Tornado Cash kripto para karıştırıcı…

15 Mayıs 2024Haber odasıSalı Yaması / Güvenlik Açığı Microsoft, Mayıs 2024 Salı Yaması güncellemelerinin bir parçası olarak yazılımındaki toplam 61…

14 Mayıs 2024Haber odasıBluetooth / Güvenlik Açığı VMware Workstation ve Fusion ürünlerinde, tehdit aktörleri tarafından hassas bilgilere erişmek, hizmet reddi…

14 Mayıs 2024Haber odasıGüvenlik Açığı / Sıfır Gün Google Pazartesi günü, Chrome web tarayıcısında vahşi ortamda aktif olarak istismar edilen…

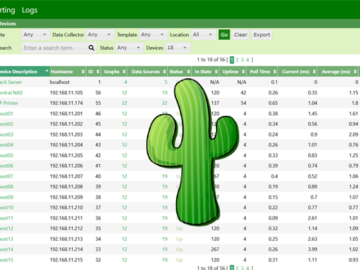

14 Mayıs 2024Haber odasıAğ İzleme / Güvenlik Açığı Cacti açık kaynaklı ağ izleme ve hata yönetimi çerçevesinin geliştiricileri, keyfi kod…

Siber güvenlik araştırmacıları, daha sonraki kullanımlar için ortamlarına ilk erişimi elde etmek amacıyla işletmeleri spam e-postalarla bombalayan, devam eden bir…

14 Mayıs 2024Hacker HaberleriSiber Tehdit / Makine Öğrenimi Gelişmiş kimlik doğrulama önlemlerinin uygulanması, kuruluşların en zayıf siber güvenlik bağlantılarını, yani…

14 Mayıs 2024Haber odasıKonum Takibi / Gizlilik Apple ve Google Pazartesi günü, Bluetooth izleme cihazının bilgileri veya rızaları olmadan onları…

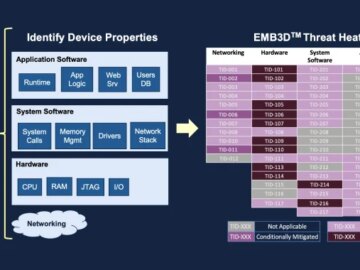

13 Mayıs 2024Haber odası MITRE Corporation, resmi olarak yeni bir tehdit modelleme çerçevesini kullanıma sundu. EMB3D kritik altyapı ortamlarında kullanılan…

13 Mayıs 2024Hacker HaberleriTarayıcı Güvenliği / Veri Koruma Tarayıcının kurumlardaki en yaygın çalışma alanı haline gelmesiyle birlikte, siber saldırganlar için…