Zaman tutma işiyle tanınan Seiko Grubu, Temmuz 2023’te yaklaşık 60.000 kişisel verinin çalınmasına yol açan bir fidye yazılımı saldırısına maruz kaldı. BlackCat fidye yazılımı çetesi olarak bilinen saldırganlar, Seiko Grubu içindeki çeşitli kuruluşları hedef alırken, en olumsuz etkilenenler Seiko Watch Corporation (SWC) oldu. Ele geçirilen veriler arasında SWC müşterilerinin adları, adresleri, telefon numaraları ve/veya e-posta adresleri yer alıyordu. Ek olarak, ihlal sırasında iş başvurusunda bulunanlara, SWC’nin mevcut ve eski çalışanlarına ve bazı ticari işlem karşı taraflarına ilişkin bilgiler de çalındı.

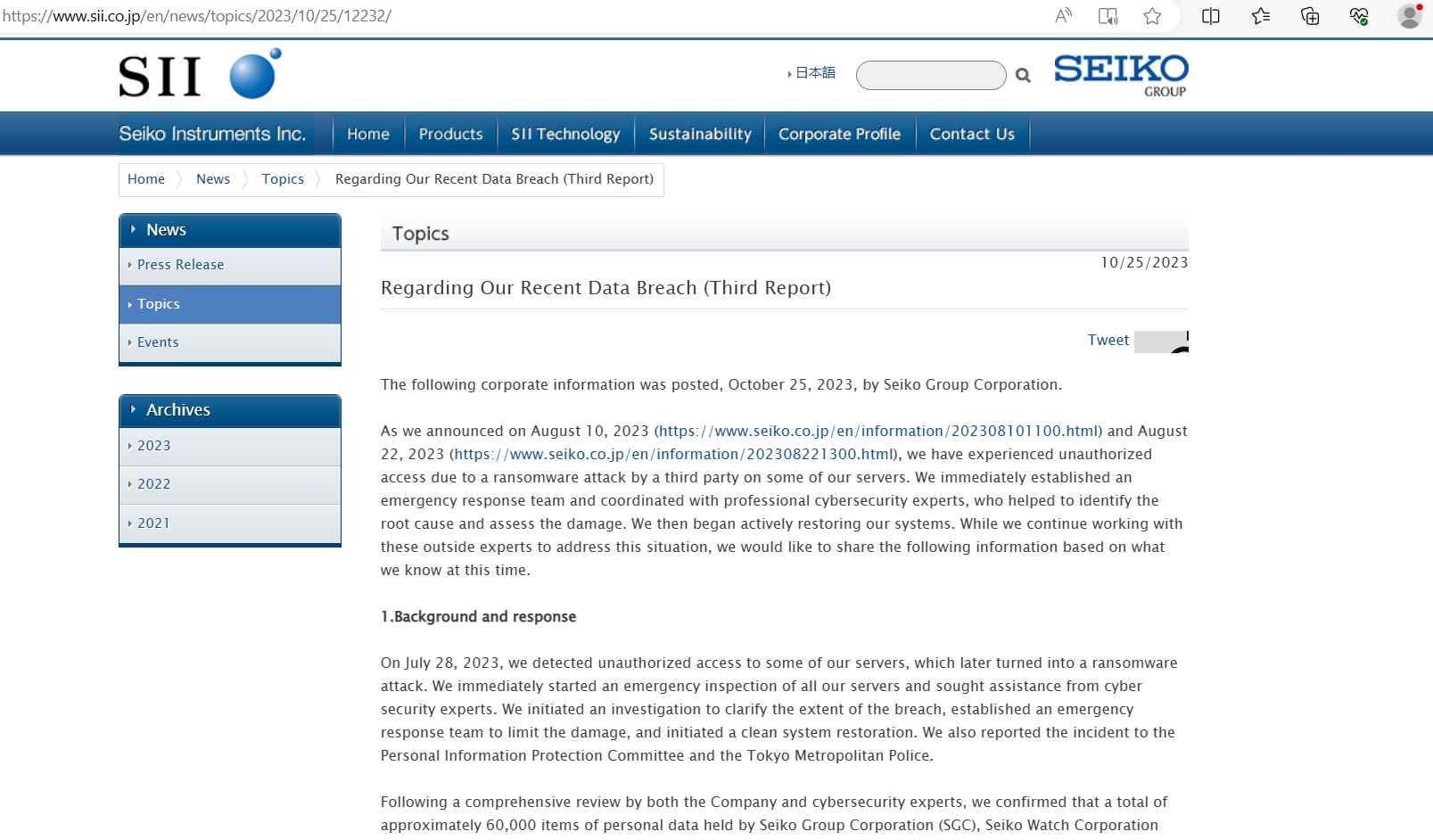

İhlal ilk olarak 10 Ağustos 2023’te Seiko tarafından açıklandı ve ardından aynı ayın sonlarında saldırının sorumluluğunu BlackCat üstlendi. Başlangıçta veri ihlalinin boyutu belirsizdi, ta ki BlackCat, bazılarının saat tasarımlarının planları gibi görünen dahili belgeler olduğunu iddia ettiği belgeleri sızdırana kadar. BlackCat, Seiko’nun eksik verileri değerlendirmesine yardımcı olmak için geçmiş ve gelecek modellerin planlarını yayınlamaya başladı.

Olay, Kişisel Bilgilerin Korunması Komitesi’ne ve Tokyo Büyükşehir Polisi’ne bildirildi ve bu, ihlalin ciddi sonuçlarına işaret etti. Seiko, siber güvenlik uzmanlarıyla birlikte kapsamlı bir araştırma gerçekleştirdi ve bu araştırma, Seiko Group Corporation (SGC), Seiko Watch Corporation (SWC) ve Seiko Instruments Inc. (SII) genelinde kişisel verilerin ele geçirildiğini doğruladı.

İhlale rağmen kredi kartı bilgilerine erişilemedi. Seiko’dan gelen son iletişim, ihlalin kapsamını hâlâ belirlediklerini ve durumu yönetmek için etkilenen taraflarla temasa geçtiklerini vurguladı. Gelecekte benzer olayları önlemek için BT güvenlik açıklarını ve iş sürekliliği planlarını da gözden geçiriyorlar.

İhlal, daha fazla suç faaliyeti potansiyeline ilişkin endişeleri artırdı. Hassas verilerin artık suçluların elinde olması nedeniyle, ihlalin kurbanlarını hedef alan gerçekçi kimlik avı dolandırıcılıkları riski bulunuyor ve bu durum, bu olayın ardından diğer kuruluşları da etkileyebilir.

Seiko’nun yaşadığı siber saldırıya benzer şekilde, Swatch Group ve bitmiş saat, mücevher ve ilgili bileşenlerin üretimi ve satışında uzmanlaşmış küresel bir marka olan Casio da siber saldırıya kurban gitti. Bir hafta sonu boyunca Swatch Group, sistemlerinde gelişen bir siber saldırının işaretlerini fark etti ve bu, saldırının etkisini azaltmak için belirli BT sistemlerinin önleyici olarak kapatılmasına yol açtı. Kapanmaya rağmen şirketin bazı operasyonları etkilendi ve bu da Swatch’ın saldırıyı analiz etmesine ve düzeltici önlemleri derhal uygulamasına yol açtı. Şirket, bilinmeyen siber suçlulara karşı şikayette bulunmayı planladı ve mümkün olan en kısa sürede operasyonlarını normale döndürmeyi hedefledi.

Bu olaylar, siber saldırganların hassas verilere yetkisiz erişim sağlamak ve operasyonları aksatmak için tüm boşluklardan yararlandığı dijital çağda saat üretim şirketlerinin karşılaştığı güvenlik açıklarını vurguluyor. Hem Seiko hem de Swatch Group’un deneyimleri, siber tehditler karşısında hasarı azaltmak ve iş sürekliliğini sağlamak için sağlam siber güvenlik önlemlerinin ve hızlı olay müdahale stratejilerinin önemini vurguluyor.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacısı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.