1Password’e göre yapay zeka, SaaS ve kişisel cihazlar insanların iş yapma şeklini değiştiriyor ancak şirket sistemlerini koruyan araçlar buna ayak uyduramıyor. SSO, MDM ve IAM gibi araçlar artık çalışanların ve yapay zeka temsilcilerinin verilere erişme şekliyle uyumlu değil.

Sonuç, araştırmacıların “erişim-güven açığı” olarak adlandırdığı, kuruluşların kontrol edebileceklerini düşündükleri ile çalışanların ve yapay zeka sistemlerinin şirket verilerine nasıl eriştiği arasındaki büyüyen mesafedir. Anket, bu açığın genişlediği dört alanı izliyor: Yapay zeka yönetimi, SaaS ve gölge BT, kimlik bilgileri ve uç nokta güvenliği. Her biri aynı hızlı benimseme ve sınırlı gözetim modelini gösteriyor.

Yapay zeka her yerde ama politika farkındalığı değil

Çalışanların %73’ü işlerinin en azından bir bölümünde yapay zekayı kullanıyor ancak üçte birinden fazlası her zaman şirket kurallarına uymadıklarını itiraf ediyor. Bazıları bu kuralların ne olduğundan bile emin değil. Çok az sayıda güvenlik ekibi şirketlerinin bir yapay zeka politikasının eksik olduğuna inanırken, çok daha fazla sayıda çalışan daha önce böyle bir politika görmediklerini söylüyor.

Shadow AI sorunu daha da karmaşık hale getiriyor. Çalışanların yaklaşık %27’si, şirketleri tarafından onaylanmayan yapay zeka araçlarını kullandı. Bu araçlar genellikle tarayıcı tabanlı ve ücretsizdir; bu da onların benimsenmesini kolaylaştırmasına rağmen BT açısından neredeyse görünmez olmasını sağlar. Bu görünürlük eksikliği, çalışanlar hassas verileri incelenmemiş sistemlere aktardığında risk yaratır.

Raporda şirketlere yapay zekayı engellemekten onu izlemeye ve yönlendirmeye geçmeleri tavsiye ediliyor. Keşif, iletişim ve gözetim oluşturmak, yeni araçları doğrudan yasaklamaktan daha pratik bir yaklaşımdır.

SaaS’ın yayılması ve gölge BT’nin kontrolden kaçması

Kuruluşlar artık çoğu BT’nin görünürlüğü dışında olan yüzlerce bulut uygulamasına güveniyor. Çalışanların yarısından fazlası, genellikle onaylanan seçeneklerin daha yavaş olması veya gerekli özelliklerin bulunmaması nedeniyle çalışma araçlarını izinsiz indirdiklerini itiraf ediyor.

Bu davranış SaaS’ın yayılmasını tetikliyor. Güvenlik uzmanlarının %70’i, SSO araçlarının kimlik güvenliğini sağlamak için eksiksiz bir çözüm olmadığını söylüyor. Ortalama olarak, kurumsal uygulamaların yalnızca üçte ikisi SSO’nun arkasında yer alıyor ve büyük bir kısmı yönetilmiyor.

Ayrılma boşlukları sorunu daha da kötüleştiriyor. Çalışanların %38’i şirketten ayrıldıktan sonra eski işverenlerinin hesabına veya verilerine eriştiklerini söylüyor. Tutarsız ayrılma ve parçalanmış erişim sistemleri bu aksaklıkları yaygın hale getiriyor.

Onaylanmış ve onaylanmamış uygulamaların sürekli keşfi ve zaman içinde erişimi izleyen otomatik yönetim. Yalnızca SSO’ya bağlı olanlar değil, tüm araçlarda görünürlük, gizli riskleri azaltmanın anahtarıdır.

Şifreler zayıf halka olmaya devam ediyor

Parolanın yeniden kullanımı ve paylaşımı, güvenlik personeli arasında bile hâlâ yaygındır. Çalışanların üçte ikisi şifrelerin yeniden kullanılması veya paylaşılması, varsayılanlara güvenilmesi veya kimlik bilgilerinin e-posta veya mesajlaşma uygulamaları üzerinden gönderilmesi gibi güvenli olmayan uygulamaları kabul ediyor.

Zayıf kimlik bilgileri ihlallerde önde gelen bir faktör olmaya devam ediyor. Ankete katılanların neredeyse yarısı, çalışanların zayıf veya güvenliği ihlal edilmiş şifreler kullanmasının kendilerini en çok zorlayan şey olduğunu söylüyor. Son üç yılda maddi bir ihlal yaşayanlar arasında çalıntı kimlik bilgileri, yazılım açıklarından sonra ikinci en yaygın neden oldu.

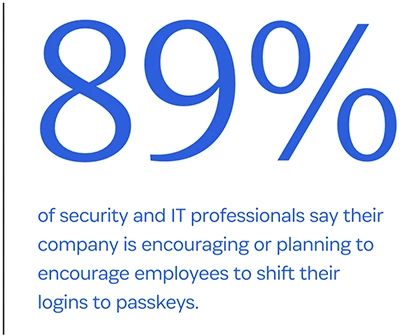

Organizasyonlar geçiş anahtarlarına yöneliyor. Güvenlik liderlerinin %89’u şirketlerinin bunların kullanımını teşvik ettiğini veya teşvik etmeyi planladığını söylüyor. Geçiş anahtarları, parolaların yerine kimlik avına karşı dirençli ve düzenleyici standartları destekleyen biyometrik veya cihaz tabanlı kimlik doğrulamayı getirir.

Gray Media’nın CISO’su Brian Morris, “Geçiş anahtarlarına olan ilgi beni şaşırtmadı, çünkü geçiş anahtarlarını zorlayan şirketler bunlara dönüştürmeyi çok kolaylaştırıyor; tek tıklamayla bu iş bitiyor” dedi.

Parolalar yeni sistemlerle yıllarca bir arada bulunacaktır; bu nedenle amaç, parolaları bir gecede tamamen kaldırmak yerine kullanıcıların ham kimlik bilgilerini kullanma sıklığını azaltmaktır.

Cihazlar MDM’nin yönetebileceğinden daha hızlı çoğalıyor

Hibrit ve uzaktan çalışma, cihaz yönetimini daha karmaşık hale getirdi. Çalışanların yaklaşık dörtte üçü iş için en azından ara sıra kişisel cihaz kullanıyor ve yarısından fazlası bunu haftada bir yapıyor.

Mobil Cihaz Yönetimi, şirket donanımı için varsayılan kontrol olmayı sürdürüyor ancak güvenlik liderleri bunun sınırlarını görüyor. MDM araçları, yönetilen cihazları yeterince korumaz veya uyumluluğu sağlamaz. İnsanların bulut hizmetlerine bağlanan kişisel ve kurumsal cihazlar arasında geçiş yaptığı ortamlar için değil, şirkete ait makineler için tasarlandılar.

Kişisel cihazlar genellikle kolaylık sağlamak için kullanılır ancak kurumsal makinelerde bulunan korumalardan yoksundurlar. Şirketler BYOD uygulamalarını yasaklasa bile uygulama eşitsizdir. Çalışanlar kurumsal verilere telefonlarından veya kişisel dizüstü bilgisayarlarından erişmeye devam ediyor.