Resim: Shutterstock, Arthead.

Kötü niyetli trafiğini engellemek ve engellemek için zorlaştırmak için, Çin ve Rusya’daki siber suçlulara hitap eden firmalara ev sahipliği yapmak, ABD’nin büyük bulut sağlayıcıları aracılığıyla operasyonlarını giderek daha fazla huni yapıyor. Bu hafta böyle bir kıyafetle yayınlanan araştırmalar – Çin organize suç çetelerine bağlı ve uygun bir şekilde adlandırılan genişleyen bir ağ “İndirim”-Bulut hizmetleriyle karşılaşan kalıcı bir mol problemini vurgular.

Ekim 2024’te güvenlik firması Sessiz itme nasıl olduğu konusunda uzun bir analiz yayınladı Amazon AWS Ve Microsoft Azure Çok çeşitli sahte ticaret uygulamaları, domuz kasapları, kumar web siteleri ve perakende kimlik avı sayfalarına ev sahipliği yapan iki yaşındaki Çin içerik dağıtım ağı olan Funnull’a hizmet sunuyordu.

Funnull, alan adını aldıktan sonra geçen yaz manşetlerde bulundu çok dolgu[.]iodaha önce, eski tarayıcıların yerel olarak desteklenmeyen gelişmiş işlevleri ele almasına izin veren yaygın olarak kullanılan bir açık kaynak kod kütüphanesinin evi. Satın alma sırasında Polyilfill alanına bağlanan on binlerce meşru alan vardı ve Funnull, ziyaretçileri kötü amaçlı sitelere yönlendiren bir tedarik zinciri saldırısı gerçekleştirdi.

Silent Push’un Ekim 2024 raporu, Funnull ile barındırılan çok sayıda alan adı, Macau’da kumar sitelerini ve junketleri tanıttı. Suncity GrubuKuzey Kore Lazarus Grubu için milyonlarca dolar aklama için 2024 BM Raporu’nda (PDF) adlandırılan bir Çin kuruluşu.

2023’te Suncity CEO’su, dolandırıcılık, yasadışı kumar ve “üçlü suçlar” suçlamasıyla 18 yıl hapse mahk wasm edildi, yani Çin ulusötesi organize suç sendikaları ile çalıştı. Suncity’nin suçlular için milyarlarca dolar aklamaya çalışan bir yeraltı bankacılığı sistemi kurduğu iddia ediliyor.

Çin’in özel idari bölgesi olan Macau hariç Çin’de kumar yasadışıdır. Sessiz Push araştırmacıları, Funnull’un Çin’deki çevrimiçi kumarbazların, kumar destinasyonlarına erişimi engelleyen Komünist Partinin “Büyük Güvenlik Duvarı” ndan kaçmasına yardımcı olabileceğini söylüyor.

Sessiz Push Zach Edwards Funnull’un altyapısını bu ay tekrar tekrar ziyaret ettikten sonra, aynı Amazon ve Microsoft Cloud Internet adreslerinin düzineleri, Funnull trafiğini kötü niyetli veya fakatlı web sitelerini yeniden yönlendirmeden önce otomatik olarak oluşturulan alan adlarının baş döndürücü bir zincirinden geçtiğini bulduklarını söyledi.

Edwards, Funnull’un artan trend sessiz bir itme çağrısının bir ders kitabı örneği olduğunu söyledi, “altyapı aklama” çağırıyor, burada siber suç hizmetleri satan dolandırıcıların ABD bulut sağlayıcıları aracılığıyla kötü niyetli trafiğinin bir kısmını veya tamamını aktaracağı.

Edwards, “Batı merkezli küresel barındırma şirketlerinin, Çin merkezli son derece düşük kaliteli ve şüpheli web sunucularının kasten birden fazla şirketten IP alanı kiralaması ve daha sonra bu IP’leri suçlu müşteri web sitelerine eşlemesi gerçeğine uyandırması çok önemlidir. Krebsonsecurity’ye söyledi. “Bu büyük ev sahiplerine dahili politikalar oluşturmak için ihtiyacımız var, böylece bir kuruluşa IP alanı kiralıyorlarsa, çok sayıda suçlu web sitesine ev sahipliği yapmak için daha da kiralıyorsa, bu IP’lerin tümü geri alınmalı ve onları satın alan CDN’nin gelecekten yasaklanması gerekir. IP kiralama veya alımlar. ”

Funnull aracılığıyla tanıtılan bir Suncity kumar sitesi. Sitelerde bir Tether/USDT depozito programı için bir bilgi istemine sahiptir.

Yorum için ulaşılan Amazon, bu muhabiri bugün yayınlanan bir raporda yer alan sessiz bir baskıya yönlendirdi. Amazon, AWS’nin Silent Push tarafından izlenen Funnull adreslerinin zaten farkında olduğunu ve etkinliğe bağlı bilinen tüm hesapları askıya aldığını söyledi.

Amazon, Sessiz Push raporundaki sonuçların aksine, Funnull’a bağlı hesapların “asla ödemediği altyapı elde etmek için hileli yöntemler kullandığını belirterek, altyapı akışına karşı ağını agresif bir şekilde polislemek için her nedeni olduğunu söyledi. Böylece AWS, küfürlü faaliyetin bir sonucu olarak zarar görüyor. ”

Amazon’un ifadesi, “AWS’nin otomatik veya manuel sistemleri potansiyel kötüye kullanımı tespit ettiğinde veya potansiyel istismar raporları aldığımızda, yasaklanmış herhangi bir faaliyeti durdurmak için hızlı bir şekilde araştırmak ve harekete geçmek için hareket ediyoruz” diye devam ediyor. “Herkesin AWS kaynaklarının küfürlü etkinlik için kullanıldığından şüphelenmesi durumunda, Rapor Kötüye Kullanım Formunu kullanarak AWS Güven ve Güvenlik’e bildirmelerini öneririz. Bu durumda, raporun yazarları AWS’yi, bulması kolay güvenlik ve istismar raporlama kanallarımız aracılığıyla araştırmalarının bulguları hakkında hiçbir zaman bildirmediler. Bunun yerine AWS, araştırmalarını ilk olarak araştırmacıların bir taslak sağladığı bir gazeteciden öğrendi. ”

Microsoft da aynı şekilde böyle bir kötüye kullanımı ciddiye aldığını ve başkalarını ağında bulunan şüpheli etkinlikleri bildirmeye teşvik ettiğini söyledi.

Microsoft yazılı bir açıklamada, “Müşterilerimizi bu tür faaliyetlere karşı korumaya ve ihlaller tespit edildiğinde kabul edilebilir kullanım politikalarını aktif olarak zorlamaya kararlıyız” dedi. “Şüpheli etkinlikleri Microsoft’a bildirmeyi teşvik ediyoruz, böylece uygun önlemleri araştırabilir ve yapabiliriz.”

Richard Hummel Tehdit istihbaratı Netscout. Hummel, eskiden otomatik uygulama katmanı saldırıları gibi “gürültülü” ve sık sık yıkıcı kötü niyetli trafiğin ve şifreleri kırmak veya web sitelerindeki güvenlik açıklarını bulmak için “kaba kuvvet” çabalarının çoğunlukla botnetlerden veya büyük hacklenmiş cihazlardan geldiğini söyledi.

Ancak, bu tür trafiği huni yapmak için kullanılan altyapının büyük çoğunluğunun artık büyük bulut sağlayıcıları aracılığıyla vekili olduğunu ve bu da kuruluşların ağ düzeyinde engellemesini zorlaştırabileceğini söyledi.

Hummel, “Bir savunucular açısından, toptan bulut sağlayıcılarını toptan yapamazsınız, çünkü tek bir IP binlerce veya on binlerce alana ev sahipliği yapabilir,” dedi Hummel.

Mayıs 2024’te KrebSonsecurity, Rusya’nın Ukrayna’yı işgalinin başlangıcında gerçekleşen ve Rusya’nın düşmanlarına karşı gerçek siber saldırılar ve dezenformasyon kampanyaları kaynağını gizleyen küresel bir proxy ağı olarak kullanılan Stark Industries Solutions’a derin bir dalış yayınladı. Uzmanlar, Stark’ın ağını (örn. Güvenlik açığı tarama ve şifre kaba kuvvet saldırıları) geçen kötü amaçlı trafiğin çoğunun ABD tabanlı bulut sağlayıcıları aracılığıyla sıçradığını söyledi.

Stark’ın ağı, Rus hacktivist grubunun favorisi oldu. Nonam057 (16)Moskova’nın aksine görülen çeşitli hedeflere karşı büyük dağıtılmış hizmet reddi (DDOS) saldırılarını sık sık başlatır. Hummel, Noname’nin tarihinin yeni bulut sağlayıcı hesapları aracılığıyla bisiklete binme konusunda becerikli olduklarını ve kötüye kullanımla mücadele çabalarını bir WHAC-A-MOLE oyununa dönüştürdüğünü söyledi.

“Bulut sağlayıcısının noktada olması ve onu düşürmesi neredeyse önemli değil çünkü kötü adamlar yeni bir tane döndürecek” dedi. “Sadece bir saat boyunca kullanabilseler bile, zaten hasarlarını yaptılar. Bu gerçekten zor bir sorun. “

Edwards, Amazon’un yasaklanmış Funnull kullanıcılarının güvenliği ihlal edilmiş hesaplar mı yoksa çalıntı ödeme kartı verileri mi yoksa başka bir şey mi kullanarak çalışıp çalışmadığını belirtmeyi reddettiğini söyledi.

“’Bu 1.200+ kez yakaladık ve bunları indirdik!’ ve yine de bu IP’lerin her birinin eşlendiğini bağlamadı [the same] Çin CDN, ”dedi. “Amazon’un bunun için hesap katırlarının kullanıldığını ve bir ön kapı ilişkisi olmadığını doğruladık. Aynı şeyi Microsoft’tan duymadık ama aynı şeyin gerçekleşmesi muhtemel. ”

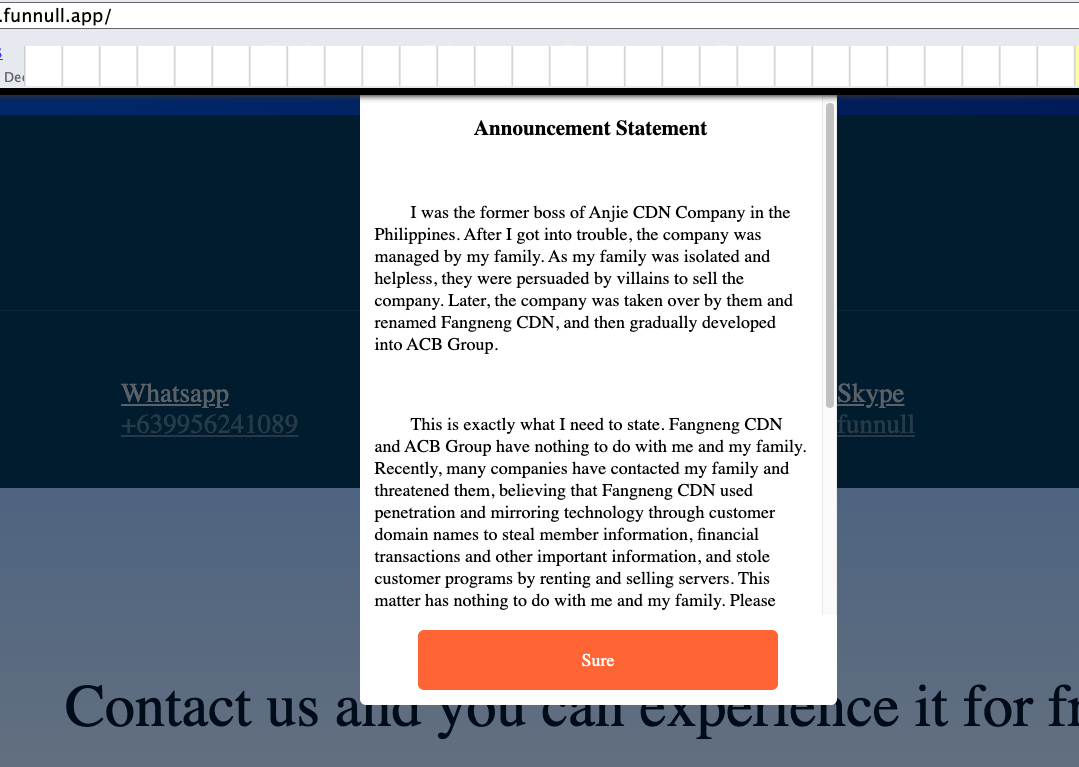

Funnull her zaman aldatmaca siteleri için kurşun geçirmez bir barındırma ağı değildi. 2022’den önce ağ olarak biliniyordu. Anjie CDNFilipinler merkezli. Anjie’nin mülklerinden biri indirim[.]uygulama. Bu alan adını yüklemek, operasyonlarının olarak bilinen bir kuruluş tarafından ele geçirildiğini söyleyen orijinal Anjie CDN sahibi tarafından bir pop-up mesajı ortaya çıkarır. Fangneng cdn Ve ACB GrubuFunnull’un ana şirketi.

Şu anda Funnull olan bir Çin içerik dağıtım ağı olan Anjie CDN’nin eski sahibinden makineli bir mesaj.

“Başım belaya girdikten sonra şirket ailem tarafından yönetildi” diye açıklıyor mesaj. “Ailem izole ve çaresiz olduğu için kötü adamlar tarafından şirketi satmaya ikna edildi. Son zamanlarda, birçok şirket ailemle temasa geçti ve Fangneng CDN’nin üye bilgileri ve finansal işlemleri çalmak için müşteri alan adları aracılığıyla penetrasyon ve yansıtma teknolojisini kullandığına ve sunucu kiralayarak ve satarak müşteri programlarını çaldığına inanıyor. Bu konunun benimle ve ailemle ilgisi yok. Çözmek için lütfen Fangneng CDN ile iletişime geçin. ”

Ocak 2024’te ABD Ticaret Bakanlığı Bulut sağlayıcılarının, her bir potansiyel müşterinin yabancı mı yoksa ABD’li olup olmadığını belirlemek için yeterli verileri toplamak için prosedürler içeren bir “müşteri tanımlama programı” oluşturmasını gerektiren önerilen bir kural yayınladı.

Hukuk bürosuna göre Crowell & Moring LLPTicaret Kuralı ayrıca “Hizmet Olarak Altyapı” (IAAS) sağlayıcılarının, yabancı kuruluşların kötü niyetli siber özelliklerde kullanılabilecek potansiyel yeteneklere sahip büyük bir AI modelini eğitmesine izin verebilecek herhangi bir işlemin bilgisini bildirmelerini gerektirecektir. aktivite.

Crowell, “Önerilen kural yapımı, sınır ötesi veri toplama gereksinimleri bulut bilişim alanında benzeri görülmemiş bir şekilde küresel dikkat çekti” diye yazdı. “ABD’nin bu gereksinimleri tek başına uyguladığı ölçüde, ABD Müttefikleri henüz benzer yabancı müşteri tanımlama gereksinimlerini açıklamadığı için ABD IAAS sağlayıcılarının rekabetçi bir dezavantajla karşılaşabileceği endişesi var.”

Yeni Beyaz Saray yönetiminin gereksinimlerle ilerleyip ilerlemeyeceği belirsizliğini koruyor. Ticaret davası, Başkan Trump’ın Ocak 2021’de görevinden ayrılmadan bir gün önce yayınlanan bir yürütme emrinin bir parçası olarak zorunlu kılındı.