2022’de bulut güvenliği pazarında patlayıcı geçişler gördük; satıcılar, ürünler ve altyapı dahil olmak üzere ekosistemin her yönü radikal bir değişimden geçti. Veri güvenliği duruş yönetimi (DSPM) gibi yeni kategorileri doğurdu, yerleşik satıcıların Amazon Security Lake gibi bulut veri göllerini duyurmak için atladığını gördü ve Vista Equity tarafından 4,3 milyar dolara satın alınan KnowBe4 gibi satıcıları kargaşaya soktu.

2023’ü sabırsızlıkla beklerken, genel buluttaki iş yükleri (sanal makineler, kapsayıcılar, hizmetler) için siber güvenlik, müşterilerin agresif bulut benimseme ihtiyacını ve güvenlik gereksinimleriyle uyumluluğu dengelemeye çalışmasıyla gelişmeye devam edecek. CIO’lar ve CISO’lar, nokta ürünlerini birleştirebilen, birden çok bulutu (AWS, Azure ve GCP) destekleyebilen ve güvenlik operasyonlarını ölçeklendirmek için otomasyondan yararlanabilen bir güvenlik platformunun temelini oluşturmak için ekiplerini zorlayacak. Sıfır güven mimarisi, bulutta iş yükü korumasına, gerçek zamanlı veri korumasına ve merkezi politika uygulamasına giden yolu açacaktır. İşte bu beş dinamiğin 2023’te genel bulut iş yüklerinde varlığını nasıl hissettireceğine dair daha derin bir inceleme.

Üretken Saldırılar Hedefli ve Kişiselleştirilmiş Hale Getirilecek

Otomasyon ve makine öğrenimi, siber suçluları gelişmiş, hedefli saldırılar başlatma konusunda güçlendirir. Komut dosyasıyla yazılmış bot ağları, bulut altyapısı üzerinde ağ keşfi gerçekleştirebilir ve değerli veriler toplanıp daha fazla saldırı başlatmak için kullanılabilir. Kötü amaçlı yazılım paketleri, soyutlama düzeyinin hayal gücü olmayan zihinleri bile ölümcül hale getirdiği, kolayca bulunabilen otomatik araçlarla bir meta haline geliyor. Örneğin, teknoloji dünyasını kasıp kavuran ChatGPT, kötü amaçlı yazılımları otomatik olarak kodlamak için makine öğrenimini kullanabilir.

Siber tehdit araştırmacısı @sevgili ChatGPT tarafından otomatik olarak oluşturulan bir kötü amaçlı yazılım örneğini paylaştı. Kötü amaçlı yazılım, bir gizleme betiği kullanarak fidye yazılımını indirmek, tüm dosyaları şifrelemek ve anahtarı google.com’a sızdırmak için PowerShell’i kullandı.

Merkezileştirilmiş Güvenlik Duruşu, İş Yükü Yayılmasıyla Mücadelede Norm Olacak

İnsan hatasından kaynaklanan hatalı yapılandırmalar, siber saldırıların en büyük temel nedeni olmaya devam ediyor. Çoğu saldırı, zayıf yapılandırmaları avlamak için kod enjeksiyonu ve arabellek taşması gibi teknikler kullanır. İş yüklerinin sık aralıklarla yukarı ve aşağı döndürülmesine olanak tanıyan bulut sayesinde, her sanal özel buluttaki (veya bir güven bölgesindeki) bireysel güvenlik duvarlarında güvenlik ilkelerinin yapılandırılması insan hatasına kapı açar.

Kuruluşlar, bulut güvenlik ilkesi tanımlarını, uygulamalarını ve çözümlerini merkezileştirebilen mimarileri giderek daha fazla arayacak. Siber önleme yalnızca merkezi bir platformdan sağlandığında, yalnızca birkaç seçili iş yükü yerine tüm iş yüklerine savunma uygulanabilir.

İş Yükü Koruması İçin Sıfır Güven İvme Kazanacak

Sıfır güven, genel buluttaki tüm varlıklar için açık bir güven çerçevesi uygulayarak varlıkları korumak için yaygın bir şekilde benimsenecek. Müşteriler kısa ömürlü ve dinamik kaynaklarla uğraştığı için genel bulutta sıfır güven uygulamak farklı ve benzersizdir. Bulut için mimariye sahip sıfır güven platformları, maliyet aşımlarını ve karmaşıklığı azaltabilir. Genel bir buluttaki bir iş yükünün kaynak talep edebilmesi için kimlik, cihaz riski, konum, tehdit istihbaratı, davranış analitiği ve bağlamı birleştiren kapsamlı bir güven kontrolünden geçmesi gerekir. Açık güven başarıyla oluşturulduktan sonra, kaynak erişim kontrolü için kurumsal güvenlik politikasına tabi olacaktır.

CIO’lar Daha Etkili Çoklu Bulut Güvenlik Araçları Arayacak

Satıcıların en iyi uygulamaları söz konusu olduğunda, CIO’lar üç ana nedenden dolayı giderek çeşitlendirilmiş genel bulut altyapısı portföylerine bakıyor. Tek bir satıcıya olan güveni azaltmak istiyorlar; birçoğu ayrıca birleşme ve satın almalardan miras kalan altyapıyı entegre etmek istiyor. Ve CIO’ların, örneğin, veri analitiği için Google Cloud BigQuery, mobil uygulamalar için AWS, ERP için Oracle Cloud gibi farklı sağlayıcıların sunduğu türünün en iyisi hizmetlerden yararlanması gerekir.

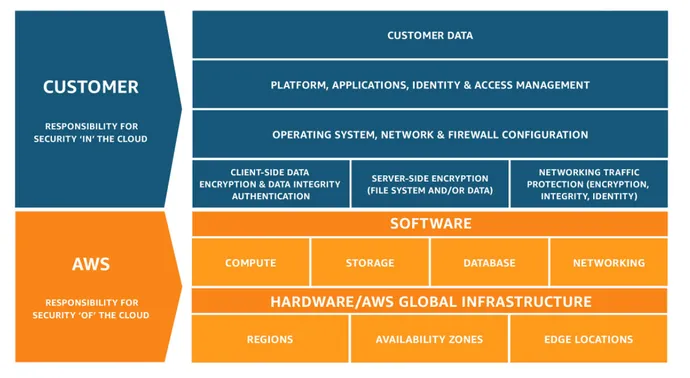

Her bulut satıcısı, bulut kaynakları için bir güvenlik altyapısı uygulama sorumluluğunu müşteriye yükleyerek “ortak güvenlik sorumluluğu” kavramını vaaz eder. Bilgili BT mağazaları, birden çok genel bulut ortamını destekleyen bir siber güvenlik platformu seçtiklerinden emin olur.

Gerçek Zamanlı Veri Koruması, Bulut Veri Yönetişimi ve Güvenliği İçin Temel Bir Kriter Olacak

Veriler buluta taşındığında, korunan sağlık bilgileri, kişisel olarak tanımlayıcı bilgiler, finansal bilgiler, patentler, gizli kurumsal veriler ve diğer fikri mülkiyet gibi hassas verilerin güvenliğini sağlamak zordur. Normal ifadelere, taramalara ve statik kurallara dayanan eski veri kaybı önleme (DLP) mimarileri, bulutta DLP için yetersiz ve etkisizdir.

Veri güvenliği duruş yönetimi kategorisinin yükselişi, gözlemlenebilirlik ve gerçek zamanlı analiz ihtiyacına yönelik kritik görünürlük sağladı. Tüm SSL trafiğinin şifresini çözebilen ve denetleyebilen proxy tabanlı mimariler, hassas verilerini korumaya gerçekten önem veren kuruluşlar için bir mihenk taşı olacaktır.

Buluta geçiş, kurumsal dünyada yeni bir trend değil, ancak bulut iş yükleri için siber güvenliğin etkileri hâlâ gelişiyor. Henüz net cevaplar olmasa da, bunlar müşterilerin 2023’te gezinmek için kullanacakları öncü göstergelerden bazıları.

Daha fazla oku İş Ortağı Perspektifleri Zscaler’dan.