Bu yazı, ciddi bir ortamda söylenen bu cümleyi duymamın bir sonucudur:

‘Ağa veya ağ güvenliğine ihtiyacımız yok; tüm altyapımız bulutta.’

Yukarıdaki cümledeki her şeye katılmadığım için bu beni biraz kışkırttı. Ağ ve ağ güvenliği, özellikle daha önceki şirket içi altyapımızın çoğu artık bulutta çalıştığından beri hiç bu kadar önemli olmamıştı. Kişisel olarak, geliştiricileri büyük bulut satıcılarından birinde yeni bir CMS oluşturmak için kullanan müşterilerim oldu; bunun sonucunda, CMS’nin kullandığı altyapının tümü, çeşitli sunucular arasında tam erişimle aynı VLAN’da çalıştı ve hiçbir şey düşünmedim. temel ağın tasarımı veya sanal ağ için gereken güvenlik.

Müşterinin düşüncesi, bulutun bir yazılım olduğuydu, dolayısıyla yeni CMS’yi oluşturmak için bir geliştirici yeterliydi. Yeni CMS’de gerçekleştirmek üzere işe alındığım değerlendirmenin, müşterinin uygulamayı bir kenara atması ve ağ katmanında uygun tasarımla ve aynı katmanda güvenlik uygulamasıyla yeniden oluşturmasıyla sonuçlandığını söylemek yeterli.

Evet, bulut hizmetlerini kullanırken ağ güvenliği çok önemlidir. Bulut bilgi işlem, verilerin internet üzerinden erişilebilen uzak sunucularda depolanmasını ve işlenmesini içerir. Sonuç olarak, bulutta barındırılan verilerin ve uygulamaların güvenli olduğundan ve yetkisiz erişim veya saldırılara karşı korunduğundan emin olmak önemlidir.

Çoklu bulut dağıtımları için önemli hususlar

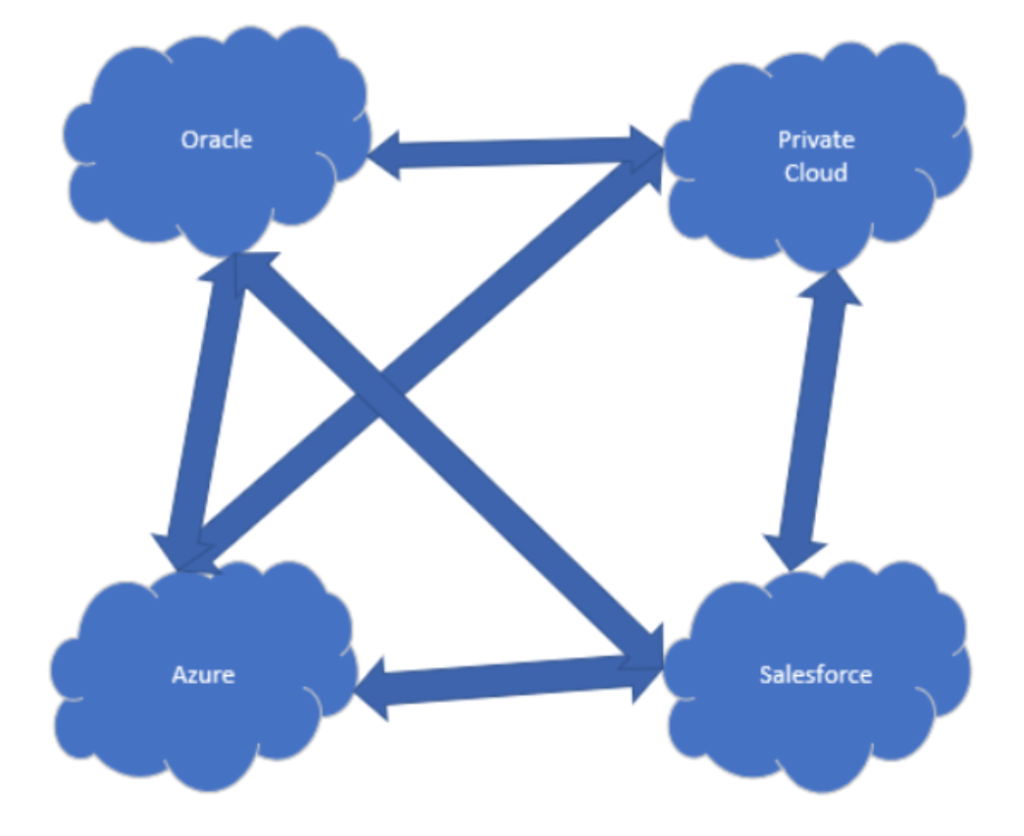

Günlük etkileşimde bulunduğum müşterilerin çoğu birden fazla bulut satıcısı kullanıyor. Birden çok bulut platformunda güvenliğin yönetilmesini içerdiğinden, çoklu bulut ortamındaki ağ güvenliği, tek bir bulut ortamından bile daha önemlidir. Çoklu bulut ortamında ağ güvenliği için bazı önemli hususlar şunlardır:

- Merkezi yönetim: Merkezi bir yönetim yaklaşımı, tüm bulut platformlarında tutarlı güvenlik politikaları ve yapılandırmaları sağlamaya yardımcı olabilir. Bu, bir Güvenlik Bilgisi ve Olay Yönetimi (SIEM) sistemi veya birden çok bulut sağlayıcısıyla entegre olan bir bulut güvenlik platformu gibi araçlarla gerçekleştirilebilir.

- segmentasyon: Ağları çoklu bulut ortamında bölümlere ayırmak, saldırı yüzeyinin azaltılmasına ve bir güvenlik ihlalinin etkisinin sınırlandırılmasına yardımcı olabilir. Bu, farklı bulut kaynakları arasında yalıtım sağlayan ve ayrı ağ bölümlerinin oluşturulmasına izin veren Sanal Özel Bulutlar (VPC’ler) gibi araçlarla gerçekleştirilebilir.

- Giriş kontrolu: Erişim kontrolü, yalnızca yetkili kullanıcıların ve cihazların bulut kaynaklarına erişimi olmasını sağlamak için çoklu bulut ortamında kritik öneme sahiptir. Bu, çok faktörlü kimlik doğrulama, rol tabanlı erişim kontrolü ve diğer erişim kontrol mekanizmaları kullanılarak elde edilebilir.

- şifreleme: Şifreleme, farklı bulut sağlayıcıları arasında hareket ederken ve bulutta depolanırken verilerin korunmasına yardımcı olabilir. Bu, Aktarım Katmanı Güvenliği (TLS) ve diğer şifreleme protokolleri kullanılarak elde edilebilir.

- İzleme ve günlük kaydı: İzleme ve günlük kaydı, güvenlik olaylarının tespit edilmesine yardımcı olabilir ve çoklu bulut ortamının güvenlik duruşuna ilişkin görünürlük sağlayabilir. Bu, farklı bulut sağlayıcılarından günlükleri ve olayları birleştirebilen SIEM sistemleri gibi araçlarla gerçekleştirilebilir.

Aşağıdaki şekle bakın:

Ağ güvenliği ve trafik kontrolü, yukarıdaki ayarda hayati önem taşır. Birden çok farklı bulut satıcısının üzerinde çalışan uygulamalar varsa, özellikle uygulama ve verileri iş ortamı için kritik öneme sahipse, bu önem yalnızca artar.

Hizmet Olarak Altyapı için temel hususlar

Ağ güvenliğinin SaaS ve PaaS hizmetlerinde de önemli olduğunu savunabilirim, ancak burada IaaS durumunu ayrıntılı olarak ele alacağım. Hizmet Olarak Altyapı (IaaS) ayarında, bulutta barındırılan temel altyapıyı, uygulamaları ve verileri korumak için ağ güvenliği çok önemlidir. Bir IaaS ayarında ağ güvenliği için bazı önemli hususlar şunlardır:

- Güvenlik duvarı koruması: IaaS altyapısına gelen ve bu altyapıdan gelen trafiği kısıtlamak için bir güvenlik duvarı kullanılabilir. Bu, bir dizi kurala dayalı olarak trafiğe izin verecek veya engelleyecek şekilde yapılandırılabilen ağ güvenlik grupları kullanılarak gerçekleştirilebilir.

- Giriş kontrolu: Bir IaaS ortamında, yalnızca yetkili kullanıcıların ve cihazların bulut kaynaklarına erişimi olduğundan emin olmak için erişim kontrolü kritik öneme sahiptir. Bu, çok faktörlü kimlik doğrulama, rol tabanlı erişim kontrolü ve diğer erişim kontrol mekanizmaları kullanılarak elde edilebilir.

- şifreleme: Şifreleme, farklı bulut sağlayıcıları arasında hareket ederken ve bulutta depolanırken verilerin korunmasına yardımcı olabilir. Bu, TLS ve diğer şifreleme protokolleri kullanılarak elde edilebilir.

- Ağ segmentasyonu: Ağları bir IaaS ortamında bölümlere ayırmak, saldırı yüzeyinin azaltılmasına ve bir güvenlik ihlalinin etkisinin sınırlandırılmasına yardımcı olabilir. Bu, farklı bulut kaynakları arasında yalıtım sağlayan ve ayrı ağ bölümlerinin oluşturulmasına izin veren VPC’ler gibi araçlarla gerçekleştirilebilir.

Şirket içi ağ altyapısının buluta erişim için önemli olduğu düşüncesini eklediğimizde, ağ ve ağ güvenliğinin herhangi bir işletme için daha da kritik bir bileşen haline geldiğini düşünmeliyim.

Aşağıdaki şekle bakın:

Kaynak: Dosya: Cloud computing.svg – https://en.wikipedia.org

Kritik bulut kaynaklarına erişmek için kullanılabilecek cihaz sayısının yanı sıra bu cihazların hepsinin işletme/kuruluş üzerinde kontrol altında olmadığı gerçeği göz önüne alındığında, cihazların ne olduğu üzerinde herhangi bir şekilde herhangi bir kontrol uygulayabilmemizin tek yolu yapmak, ağ katmanıdır.

Ağ katmanındaki güvenlik, verileri korumak ve ağ kaynaklarına yetkisiz erişimi önlemek için gereklidir. Sıfır güvenin birçok kuruluşta giderek daha önemli hale gelmesiyle, ağ katmanında güvenliği atlamak bence çok büyük bir hata çünkü ağ katmanı yukarıdaki çeşitli sıfır güven adımlarının temelidir.