Birçok GitHub kullanıcılar bu hafta kodlarındaki kritik güvenlik açıklarına dair yeni bir kimlik avı e-postası aldılar. Ayrıntılar için bağlantıya tıklayanlardan, klavye tuşlarının bir kombinasyonuna basarak kendilerini botlardan ayırt etmeleri istendi. Microsoft Windows şifre çalan kötü amaçlı yazılımları indirmek için. Birçok programcının bu dolandırıcılığa kanması pek olası olmasa da, daha az hedefli sürümlerinin ortalama Windows kullanıcısına karşı çok daha başarılı olma olasılığı nedeniyle dikkat çekicidir.

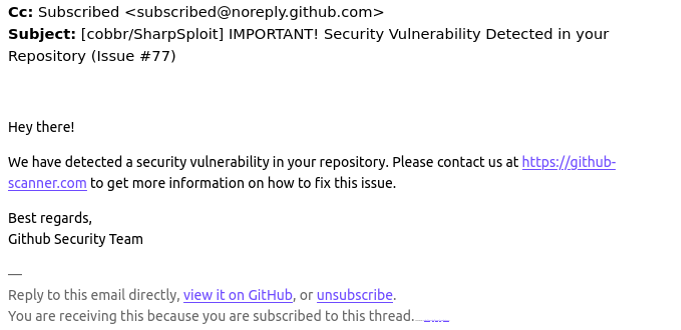

Chris adlı bir okuyucu bu hafta aldığı ve GitHub’ın güvenlik ekibini taklit eden ve şu uyarıyı yapan bir e-postayı paylaştı: “Merhaba! Deponuzda bir güvenlik açığı tespit ettik. Lütfen bizimle https://github-scanner adresinden iletişime geçin[.]Bu sorunun nasıl düzeltileceği hakkında daha fazla bilgi edinmek için com adresini ziyaret edin.”

Bu bağlantıyı ziyaret ettiğinizde, ziyaretçiden alışılmadık bir CAPTCHA’yı çözerek “İnsan Olduğunuzu Doğrulamanızı” isteyen bir web sayfası oluşturulur.

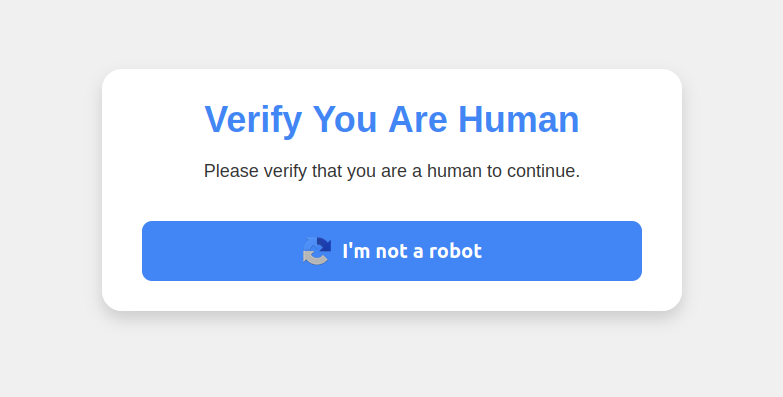

Bu kötü amaçlı yazılım saldırısı, insanları botlardan ayırmayı amaçlayan bir CAPTCHA gibi davranıyor.

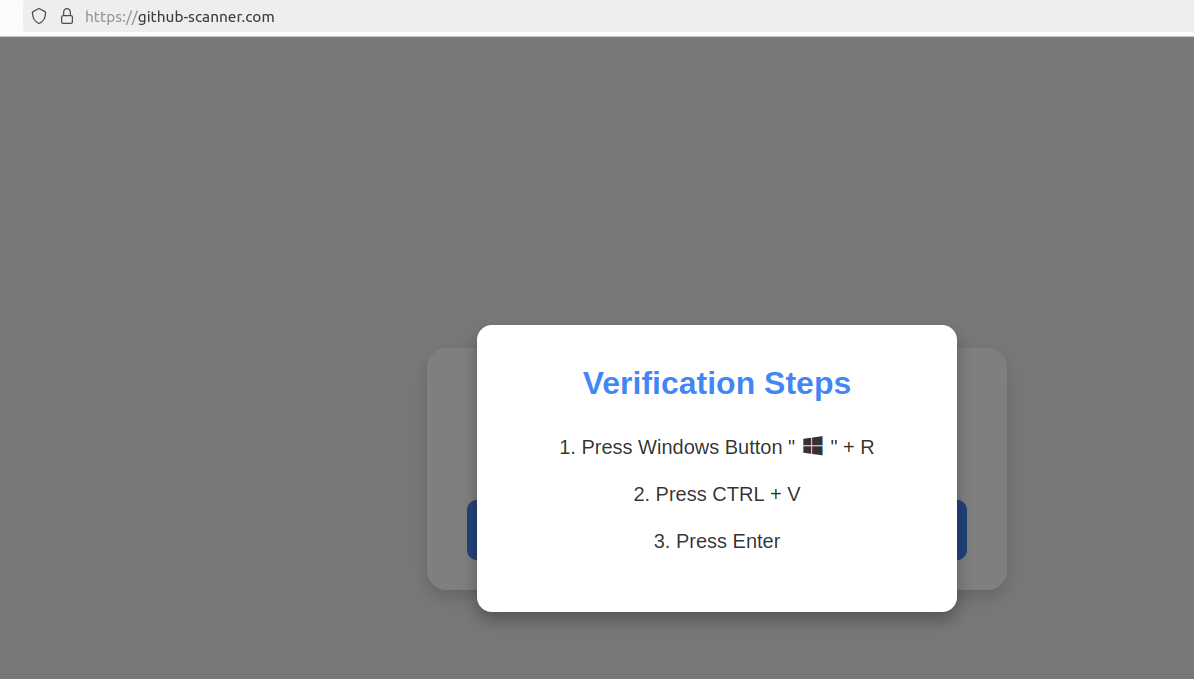

“Ben robot değilim” düğmesine tıklandığında, kullanıcıdan insanlığını kanıtlamak için üç ardışık adım atmasını isteyen bir açılır mesaj görüntülenir. 1. Adım, Windows simgesi ve “R” harfiyle aynı anda klavye tuşuna basmayı içerir; bu, sistemde zaten yüklü olan herhangi bir belirli programı çalıştıracak bir Windows “Çalıştır” istemini açar.

Bu tuş vuruşları dizisinin yürütülmesi, Windows’un yerleşik Powershell’inin parola çalan kötü amaçlı yazılımı indirmesine neden olur.

2. adımda ise kullanıcıdan “Control” tuşuna ve “V” harfine aynı anda basması isteniyor ve bu sayede sitenin sanal panosundan kötü amaçlı kod yapıştırılıyor.

Adım 3 — “Enter” tuşuna basmak — Windows’un bir Güç Kabuğu komutunu verin ve ardından github-scanner’dan kötü amaçlı bir dosyayı alın ve çalıştırın[.]com “adlıl6e.exe.”

PowerShell, yöneticilerin aynı ağdaki bir bilgisayarda veya birden fazla bilgisayarda görevleri otomatikleştirmesini kolaylaştırmak için tasarlanmış, Windows’a entegre edilmiş güçlü bir çapraz platform otomasyon aracıdır.

Kötü amaçlı yazılım tarama servisindeki bir analize göre Virüstotal.comyapıştırılan metinle indirilen kötü amaçlı dosyaya ne ad verilir Lumma Hırsızıve kurbanın bilgisayarında saklanan tüm kimlik bilgilerini ele geçirmek için tasarlanmıştır.

Bu kimlik avı kampanyası, Windows ve “R” tuşlarına basmanın “Çalıştır” komut istemini açacağını veya Ctrl-V’nin panodaki içerikleri boşaltacağını doğal olarak bilen birçok programcıyı kandıramamış olabilir.

Ama aynı yaklaşımın, teknoloji konusunda daha az bilgili arkadaşlarımı ve akrabalarımı bilgisayarlarında kötü amaçlı yazılım çalıştırmaya kandırmak için de işe yarayacağına bahse girerim. Ayrıca bu kişilerin hiçbirinin PowerShell’i duymadığına, hatta kasıtlı olarak bir PowerShell terminali başlatma fırsatı bile bulmadığına bahse girerim.

Bu gerçekler göz önüne alındığında, PowerShell’i normal son kullanıcılar için daha büyük bir yük haline gelebilecek şekilde devre dışı bırakmanın veya en azından ciddi şekilde kısıtlamanın basit bir yolu olması güzel olurdu.

Ancak Microsoft, PowerShell’i iptal etmemenizi şiddetle tavsiye ediyor çünkü bazı çekirdek sistem süreçleri ve görevleri onsuz düzgün çalışmayabilir. Dahası, bunu yapmak Windows kayıt defterindeki hassas ayarlarla oynamayı gerektirir ki bu, bilgili kişiler için bile riskli bir girişim olabilir.

Yine de, bu makaleyi hayatınızdaki daha az bilgili profile uyan Windows kullanıcılarıyla paylaşmakta bir sakınca yoktur. Çünkü bu özel dolandırıcılık, büyüme ve yaratıcılık için çok fazla alana sahiptir.