ûaláÝéanlaráÝ iéten ûÏáÝkarmak kimsenin en sevdiái gûÑrev deáildir; ancak ûÑzenle ve verimli bir éekilde yû¥rû¥tû¥lmesi gereken kritik bir BT sû¥recidir.

ûaláÝéanlaráÝn iéten ûÏáÝkaráÝlmasáÝyla ilgili son araétáÝrmalara gûÑre, BT profesyonellerinin %70’i, eksik BT iéten ûÏáÝkarmanáÝn olumsuz etkilerini yaéadáÝklaráÝnáÝ sûÑylû¥yor; bunlar, ister temel hazáÝrláÝááÝ kaldáÝráÝlmamáÝé bir hesaba baáláÝ bir gû¥venlik olayáÝ, ister kaynak iûÏin sû¥rpriz bir fatura éeklinde olsun. artáÝk kullanáÝmda deáil veya kritik bir kaynaááÝn veya hesabáÝn devredilmesi kaûÏáÝráÝldáÝ.

KuruluélaráÝn SaaS ayak izleri geniélemeye devam ettikûÏe, bir ûÏaláÝéan ayráÝldáÝááÝnda tû¥m eriéimin saálanmasáÝnáÝn kaldáÝráÝlmasáÝnáÝ veya aktaráÝlmasáÝnáÝ saálamak katlanarak daha zor (ve zaman aláÝcáÝ) hale geliyor.

Modern ûÏaláÝéanlar yeni bulut ve SaaS uygulamalaráÝnáÝ istedikleri zaman ve yerde kolayláÝkla benimseyebildikleri iûÏin, “AD hesabáÝnáÝ devre dáÝéáÝ báÝrakáÝn, e-postayáÝ iletin, cihazáÝ kurtaráÝn ve silin ve bir gû¥n sonra halledin” éeklindeki eski BT ûÏáÝkáÝé taktikleri artáÝk yeterli deáil.

KaûÏáÝnáÝlmasáÝ gereken 5 BT dáÝéáÝ tuzak

ûncelikle tuzaklardan kaûÏáÝnmak ûÑnemlidir. SaaS’áÝn ûÑncelikli olduáu bir dû¥nyada BT’yi devre dáÝéáÝ báÝrakmanáÝn en yaygáÝn beé tuzaááÝ éunlardáÝr:

- Diáer kritik adáÝmlaráÝ tamamlamadan e-posta hesabáÝnáÝ askáÝya almak veya silmek. á¯éten ûÏáÝkarma sû¥recinin ilk adáÝmáÝ olarak ûÏaláÝéanlaráÝn Google Workspace veya Microsoft 365 hesaplaráÝnáÝ askáÝya almak veya silmek mantáÝkláÝ gûÑrû¥nebilir. Ancak bu, hesabáÝn herkes iûÏin, hatta yûÑneticiler iûÏin bile eriéilemez hale gelmesine neden olur ve bu durum, dosya ve veri aktaráÝmáÝ gibi diáer ayráÝlma gûÑrevlerini tamamlama yeteneáinizi etkileyebilir.

- YalnáÝzca IdP veya SSO’da neler olduáu dikkate aláÝnáÝr. AyráÝlma kapsamáÝnáÝzáÝ yalnáÝzca kimlik saálayáÝcáÝnáÝz (IdP) veya kurumsal tek oturum aûÏma sisteminiz (SSO) iûÏinde yûÑnetilen onayláÝ bulut ve SaaS uygulamalaráÝyla sáÝnáÝrladáÝááÝnáÝzda ûÏok éey kaûÏáÝráÝrsáÝnáÝz. Tû¥m yûÑnetilen ve yûÑnetilmeyen bulut ve SaaS eriéimini kapsayacak éekilde BT ûÏáÝkáÝéáÝnáÝzáÝn aûÏáÝkláÝááÝnáÝ aûÏmak ûÏok ûÑnemlidir.

- á¯é aûÏáÝsáÝndan kritik bulut ve SaaS kaynaklaráÝna genel bakáÝé. Kurumsal sosyal medya hesaplaráÝ, kûÑk hesap sahipliái ve kayáÝtláÝ alan adlaráÝ gibi kritik kaynaklaráÝn sahipliáini devretmeyi unutmak kolaydáÝr. BT kuruluélaráÝ, iéten ayráÝlma sû¥recinin ilk adáÝmáÝ olarak ié aûÏáÝsáÝndan kritik kaynaklaráÝn, otomasyonlaráÝn veya entegrasyonlaráÝn sahipliáini belirlemeli ve aktarmaláÝdáÝr.

- Her SaaS uygulamasáÝnáÝn iéletme sahiplerini kapsamaz. á¯é odakláÝ BT’nin háÝzláÝ yû¥kseliéi, daha fazla BT yûÑnetiminin merkezi BT dáÝéáÝnda gerûÏekleétiái anlamáÝna geliyor. AyráÝlan ûÏaláÝéanáÝn belirli bir uygulamadaki hesabáÝ kapatáÝlmadan ûÑnce uygulama iéletmesi sahibinin verilerin, entegrasyonlaráÝn veya ié akáÝélaráÝnáÝn sahipliáini devretmesi gerekebilir.

- Uygulamadan uygulamaya OAuth entegrasyonlaráÝna genel bakáÝé. Gû¥nû¥mû¥zde ûÏoáu kuruluéta, uygulamalar arasáÝnda veri gû¥ncellemelerini ve gûÑrevleri otomatikleétirmek iûÏin uygulamalardan uygulamaya OAuth entegrasyonlaráÝndan oluéan bir aá mevcuttur. ûaláÝéanlar kuruluétan ayráÝldáÝááÝnda, hibelerin dikkatli bir éekilde incelenmeden iptal edilmesi iéin aksamasáÝna neden olabilir ve hibelerin iptal edilmemesi riskin artmasáÝna neden olabilir.

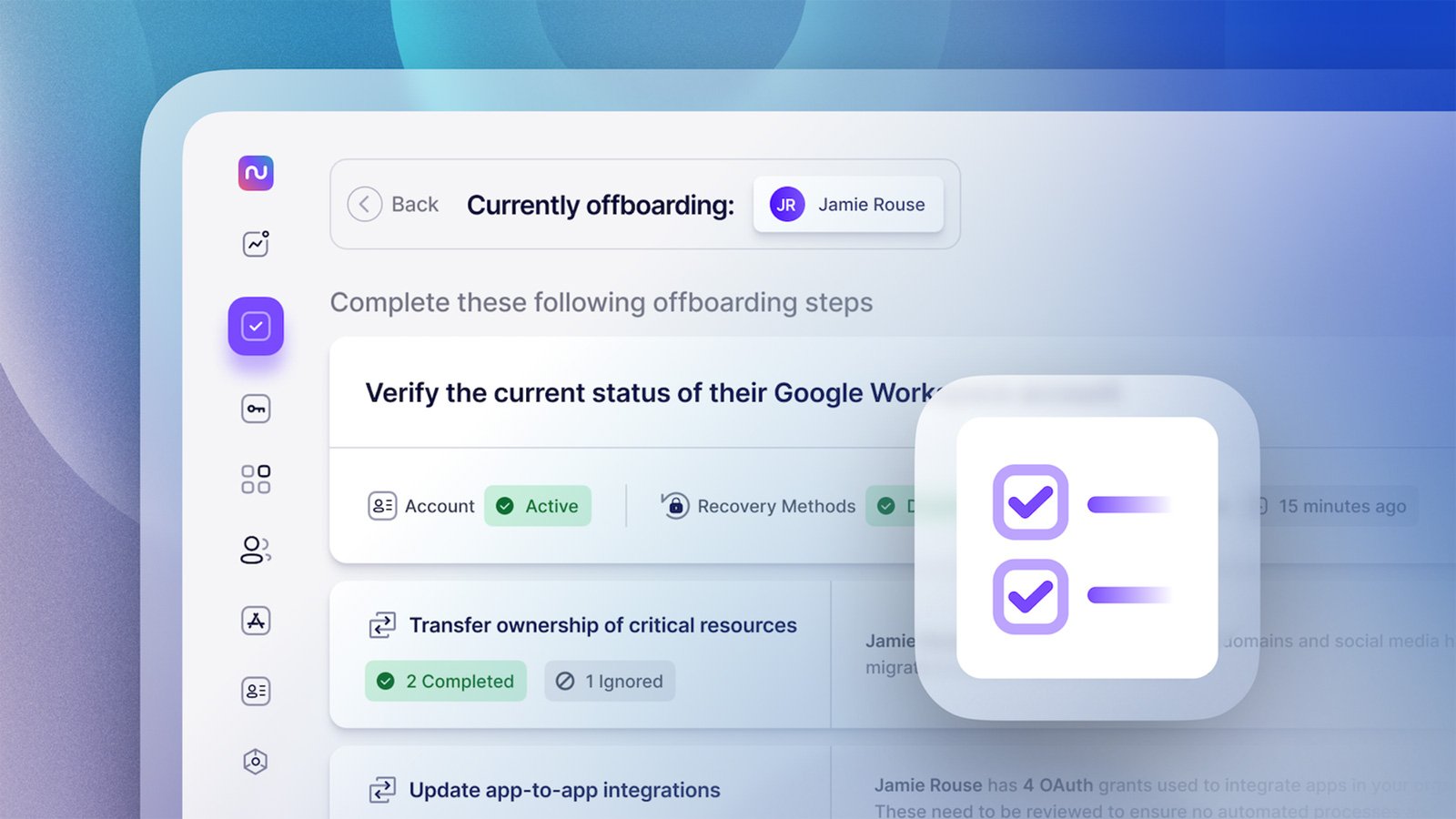

Nudge Security ile SaaS’tan ayráÝlmayáÝ otomatikleétirin

Nudge Security, modern BT yûÑnetiéimi ve gû¥venliáine yûÑnelik bir SaaS yûÑnetim platformudur. Kuruluéunuzdaki herhangi bir kiéi tarafáÝndan éimdiye kadar oluéturulan her bulut ve SaaS hesabáÝnáÝ keéfeder ve ayráÝlan kullanáÝcáÝlaráÝn hesaplaráÝ ve temel hazáÝrláÝááÝnáÝn kaldáÝráÝlmasáÝ, iptal edilmesi veya aktaráÝlmasáÝ gereken OAuth izinleri hakkáÝnda size tek bir gerûÏek kaynak sunar.

Platformun ûÏaláÝéan iéten ûÏáÝkarma taktik kitabáÝ, Google ve Microsoft’un en iyi uygulamalaráÝyla uyumlu olarak geliétirilen kapsamláÝ bir kontrol listesi boyunca size yol gûÑsterir.

Baéucu kitabáÝ, OAuth izinlerini iptal etmek ve tek oturum aûÏma (SSO) dáÝéáÝndaki hesaplar iûÏin éifreleri sáÝfáÝrlamak gibi zaman alan, gûÑzden kaûÏáÝráÝlmasáÝ kolay gûÑrevleri otomatikleétirerek SaaS’tan ayráÝlma sû¥recinde harcanan zaman ve ûÏabadan %90’a kadar tasarruf etmenize yardáÝmcáÝ olabilir.

SaaS hesaplaráÝnáÝn tamamen kaldáÝráÝlmasáÝnáÝ saálamak iûÏin Nudge Security’nin her adáÝmda size nasáÝl yardáÝmcáÝ olduáuna bir gûÑz ataláÝm.

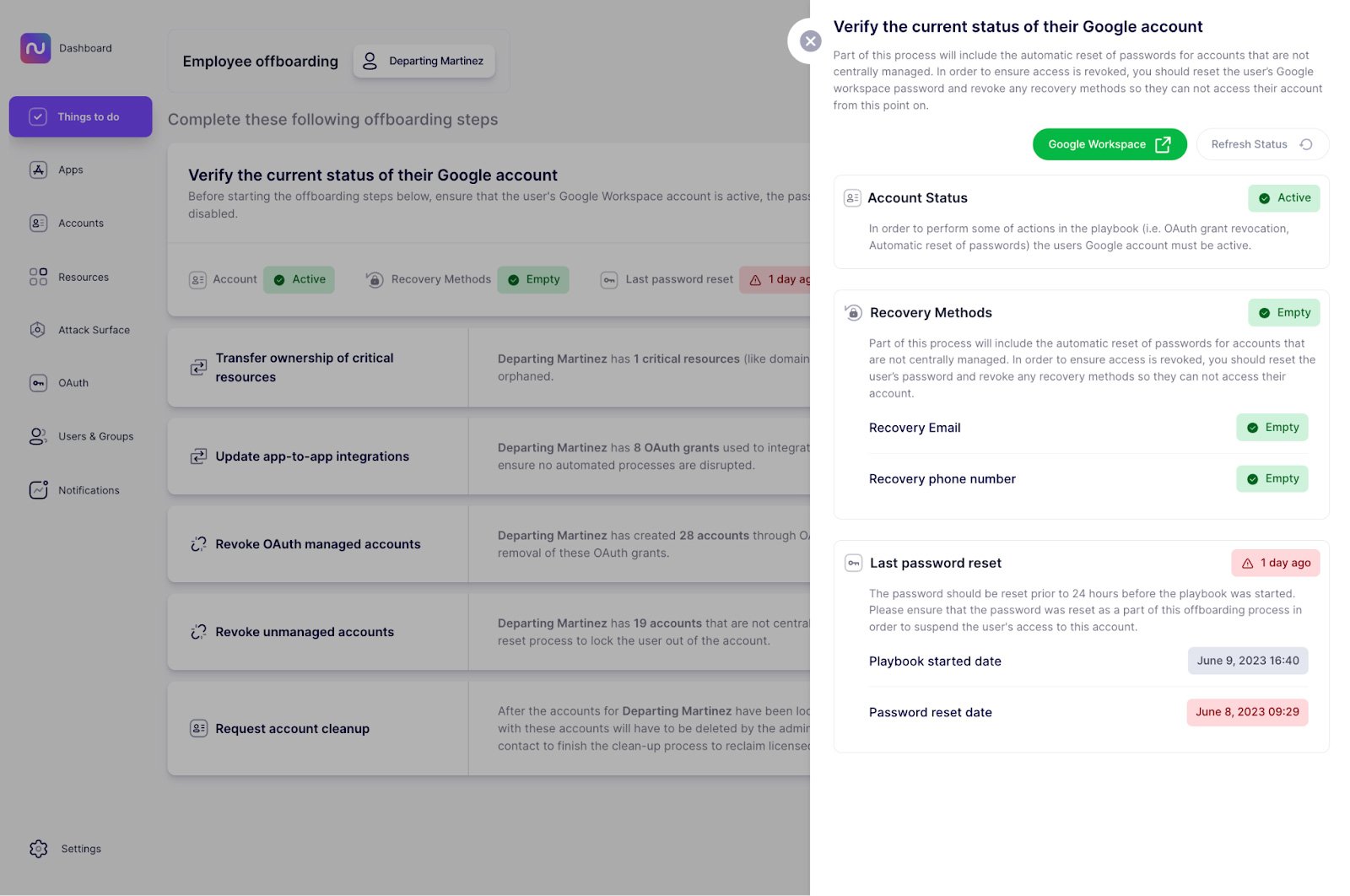

1. Google Workspace’e veya Microsoft 365’e eriéimi iptal edin.

AyráÝlmanáÝz gereken ûÏaláÝéanáÝ seûÏtikten sonra ilk adáÝm, Google veya Microsoft hesabáÝnáÝn durumunu doárulamaktáÝr.

BaélangáÝûÏta, siz diáer iéten ûÏáÝkarma gûÑrevlerini tamamlarken ûÏaláÝéanáÝn Google veya Microsoft hesabáÝnáÝn etkin kalmasáÝnáÝ isteyeceksiniz. Ancak, éifresini sáÝfáÝrlayarak ve kurmué olabileceái kurtarma yûÑntemlerini devre dáÝéáÝ báÝrakarak kullanáÝcáÝnáÝn artáÝk hesaba eriéemeyeceáinden emin olmak isteyeceksiniz.

Nudge Security, eriéimin iptal edildiáinden emin olabilmeniz iûÏin bu adáÝmlaráÝn her birinin durumunu doárulamanáÝza yardáÝmcáÝ olur.

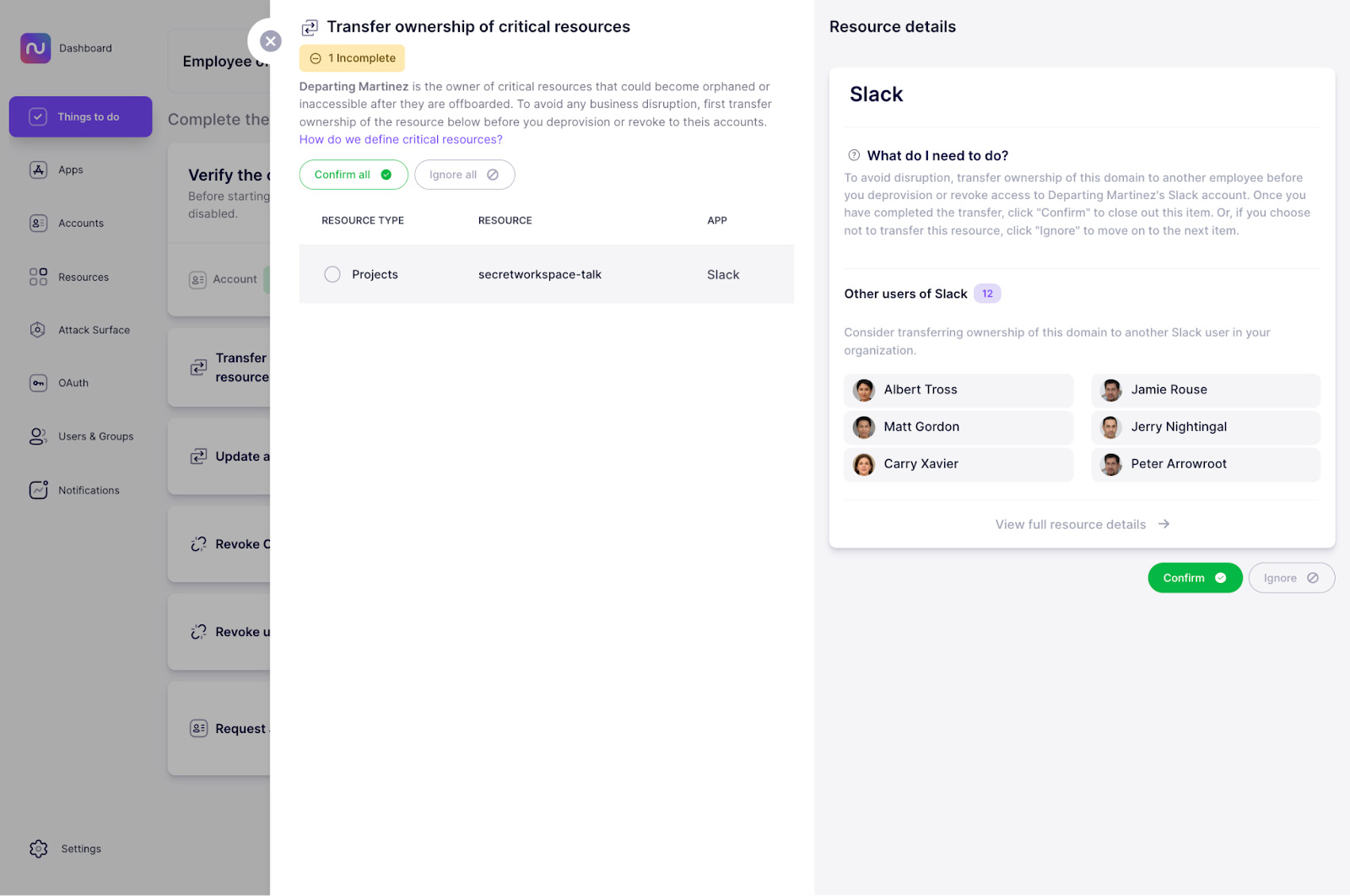

2. Kritik kaynaklaráÝn sahipliáini aktaráÝn.

AyráÝlan ûÏaláÝéanáÝnáÝzáÝn hesaplaráÝnáÝn yetkilendirmesini kaldáÝrmaya baélamadan ûÑnce, AWS kûÑk kullanáÝcáÝ hesaplaráÝ, kurumsal alanlar, sosyal medya hesaplaráÝ ve daha fazlasáÝ gibi temel kaynaklaráÝn sahipliáini belirlemek ve geûÏiéini yapmak isteyeceksiniz.

Nudge Security, ayráÝlan ûÏaláÝéanáÝnáÝzáÝn sahip olduáu kritik kaynaklaráÝ otomatik olarak tanáÝmlar ve sahipliáin diáer ekip û¥yelerine nasáÝl aktaráÝlacaááÝ konusunda size yol gûÑsterir. Nudge Security, her kaynak iûÏin yararláÝ baálantáÝlar iûÏeren ayráÝntáÝláÝ talimatlar ve her kaynaááÝn sorumluluáunu û¥stlenebilecek diáer uygulama kullanáÝcáÝlaráÝnáÝn bir ûÑzetini saálar.

Listeyi incelerken, sahipliái devrettiáinizi doárulayabilir veya devredilmesi gerekmeyen belirli bir kaynaááÝ yok sayma kararáÝnáÝzáÝ gû¥nlû¥áe kaydedebilirsiniz.

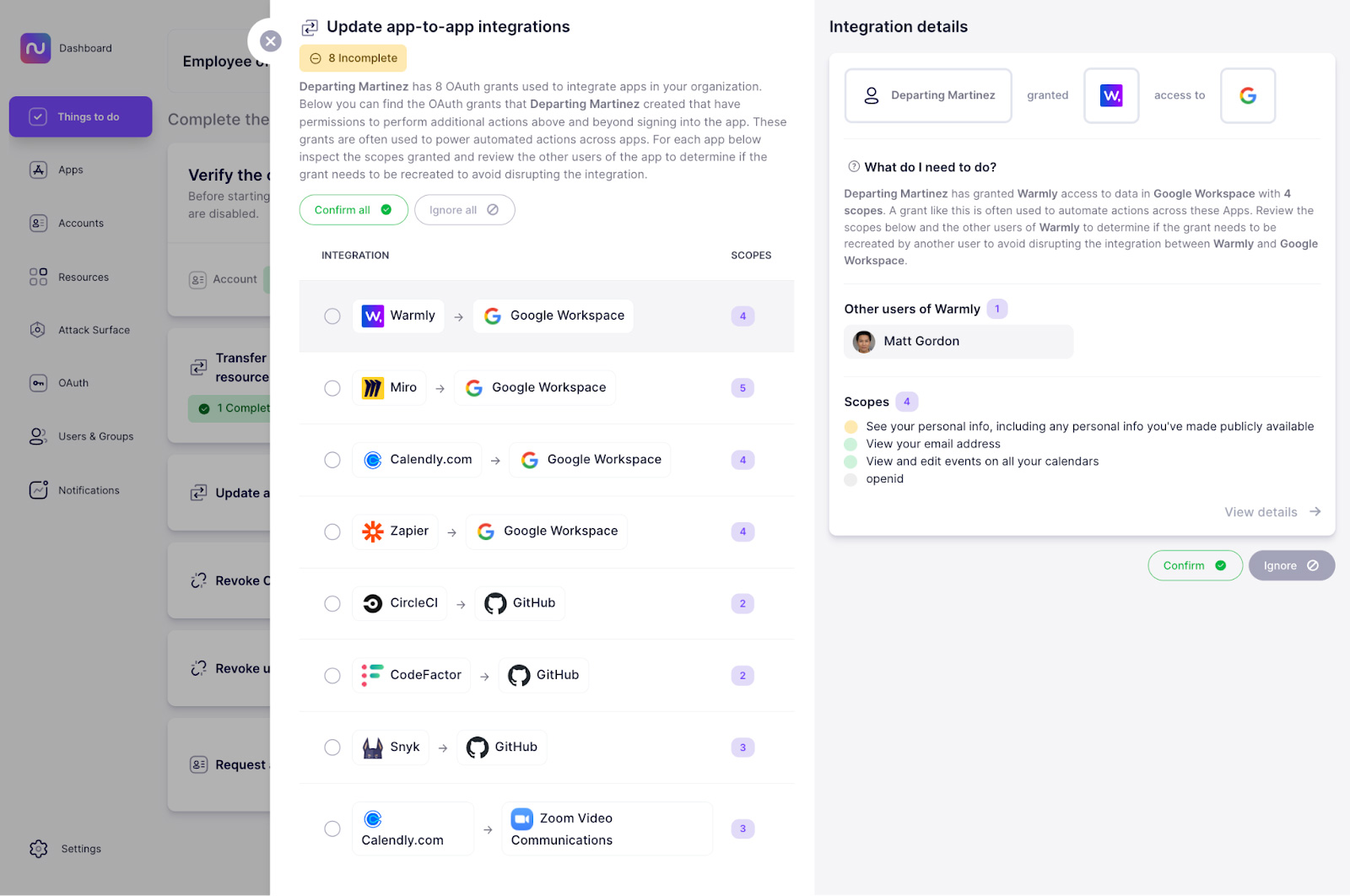

3. Uygulamadan uygulamaya entegrasyonlaráÝ inceleyin ve gû¥ncelleyin.

OAuth izinleri genellikle uygulamalardan uygulamaya entegrasyonlaráÝ ve otomasyonu etkinleétirmek iûÏin kullanáÝláÝr; dolayáÝsáÝyla, ayráÝlan bir ûÏaláÝéanáÝn OAuth izinleri incelenmeden iptal edilirse bu, gû¥nlû¥k operasyonlaráÝ kesintiye uáratabilir.

Nudge Security, ayráÝlan ûÏaláÝéana yûÑnelik tû¥m uygulamadan uygulamaya OAuth izinlerini ve kapsamlaráÝnáÝ gûÑsterir; bûÑylece her entegrasyonun potansiyel ié etkisini deáerlendirebilir ve baéka bir hesapla yeniden oluéturulmasáÝ gerekip gerekmediáini belirleyebilirsiniz. AyráÝca, gerektiáinde onlarla etkileéime geûÏebilmeniz iûÏin o uygulamanáÝn diáer kullanáÝcáÝlaráÝnáÝn kim olduáunu da gûÑreceksiniz.

á¯éten ûÏáÝkarma sû¥recinin bu adáÝmáÝ, ûÏaláÝéanáÝn kuruluétan ayráÝlmasáÝndan sonra otomatikleétirilmié ié sû¥reûÏlerinin beklendiái gibi ûÏaláÝémaya devam etmesini saálamaya yardáÝmcáÝ olacaktáÝr.

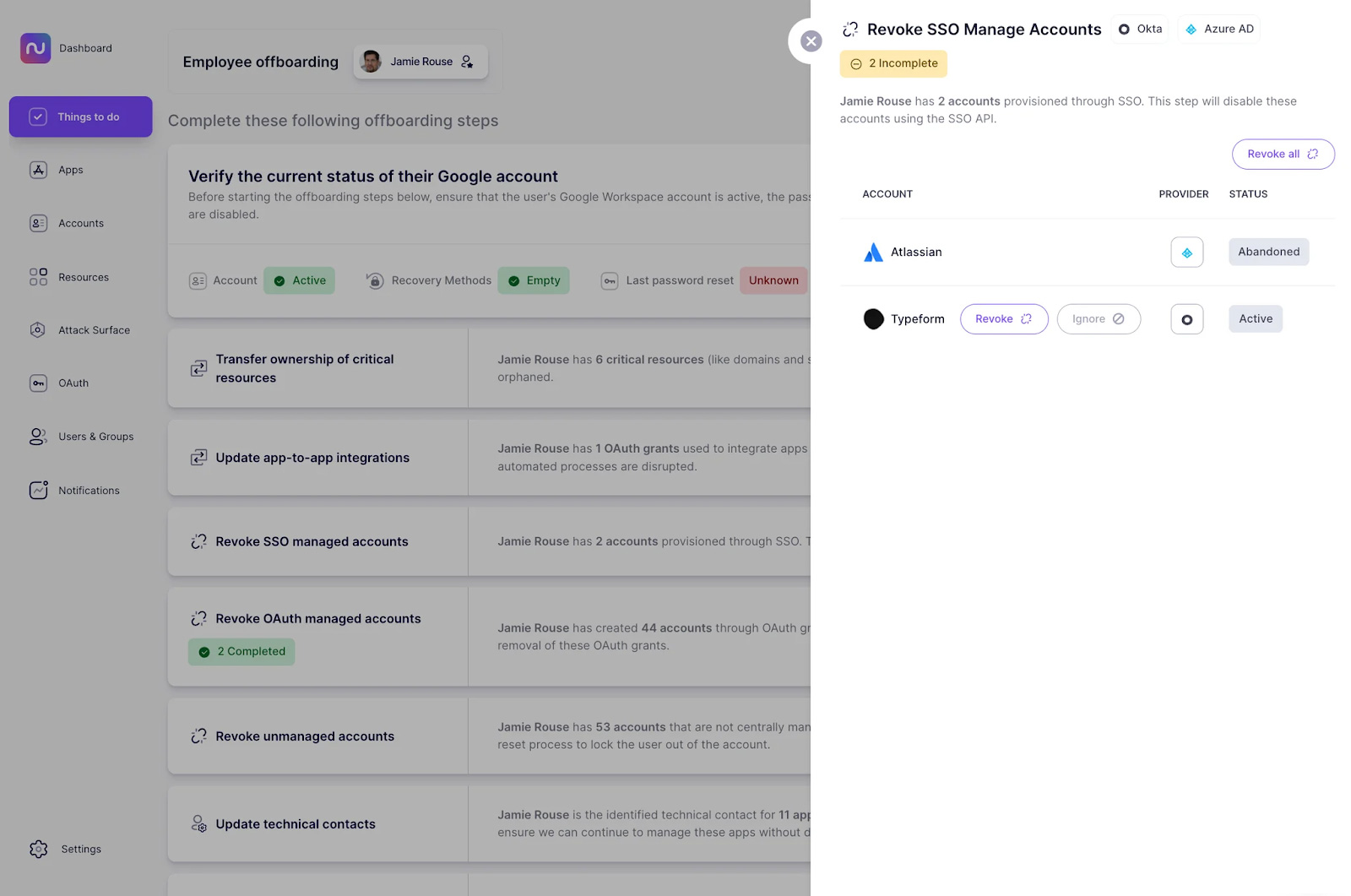

4. SSO tarafáÝndan yûÑnetilen hesaplaráÝ iptal edin.

Bu adáÝm kolaydáÝr. Tek bir dû¥ámeyi táÝklatarak (ve Nudge Security panosundan ayráÝlmadan), Azure AD veya Okta gibi tek oturum aûÏma (SSO) saálayáÝcáÝnáÝz tarafáÝndan yûÑnetilen tû¥m hesaplara eriéimi iptal edebilirsiniz. Daha sonra baéucu kitabáÝ, bu hesaplaráÝn iûÏeriáini temizleme konusunda da size yol gûÑsterecektir.

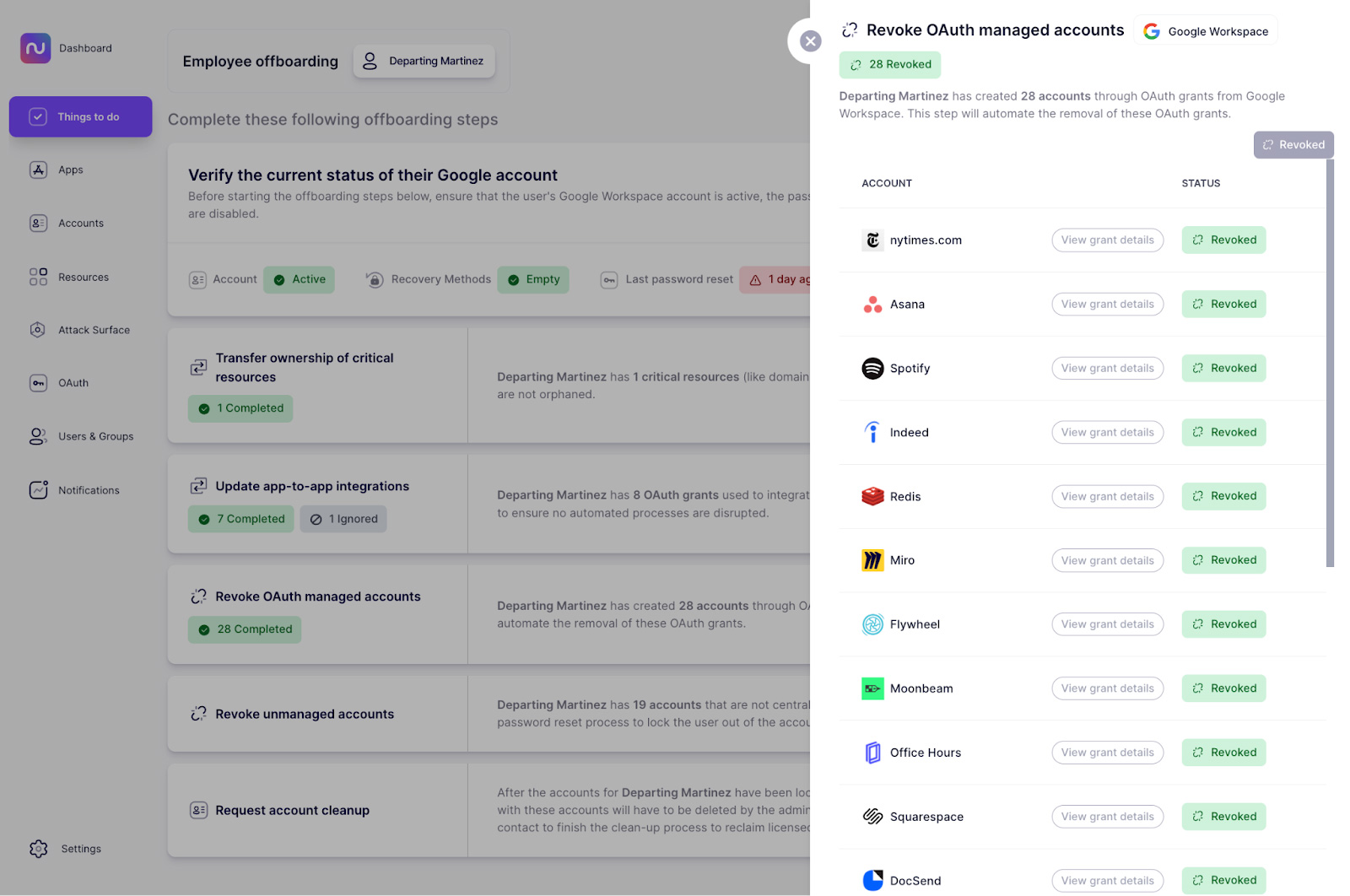

5. OAuth aracáÝláÝááÝyla kimliái doárulanan uygulamalara eriéimi iptal edin.

OAuth baááÝélaráÝ, ûÏaláÝéanlaráÝn yalnáÝzca Google Workspace veya Microsoft 365 ile kimlik doárulama seûÏeneáini tercih ederek yeni hesap oluéturmasáÝnáÝ kolaylaétáÝráÝr. Nudge Security, gû¥venlik ve BT ekiplerinin, ayráÝlan kullanáÝcáÝlaráÝn OAuth izinlerini doárudan Nudge Security’den tespit edip iptal etmesini de aynáÝ derecede kolaylaétáÝráÝr. .

ArtáÝk uygulamalardan uygulamaya entegrasyonlarla ilgili kapsamlaráÝ inceleyip yeniden oluéturduáunuza gûÑre, OAuth aracáÝláÝááÝyla verilen kalan uygulama eriéimini iptal edebilirsiniz.

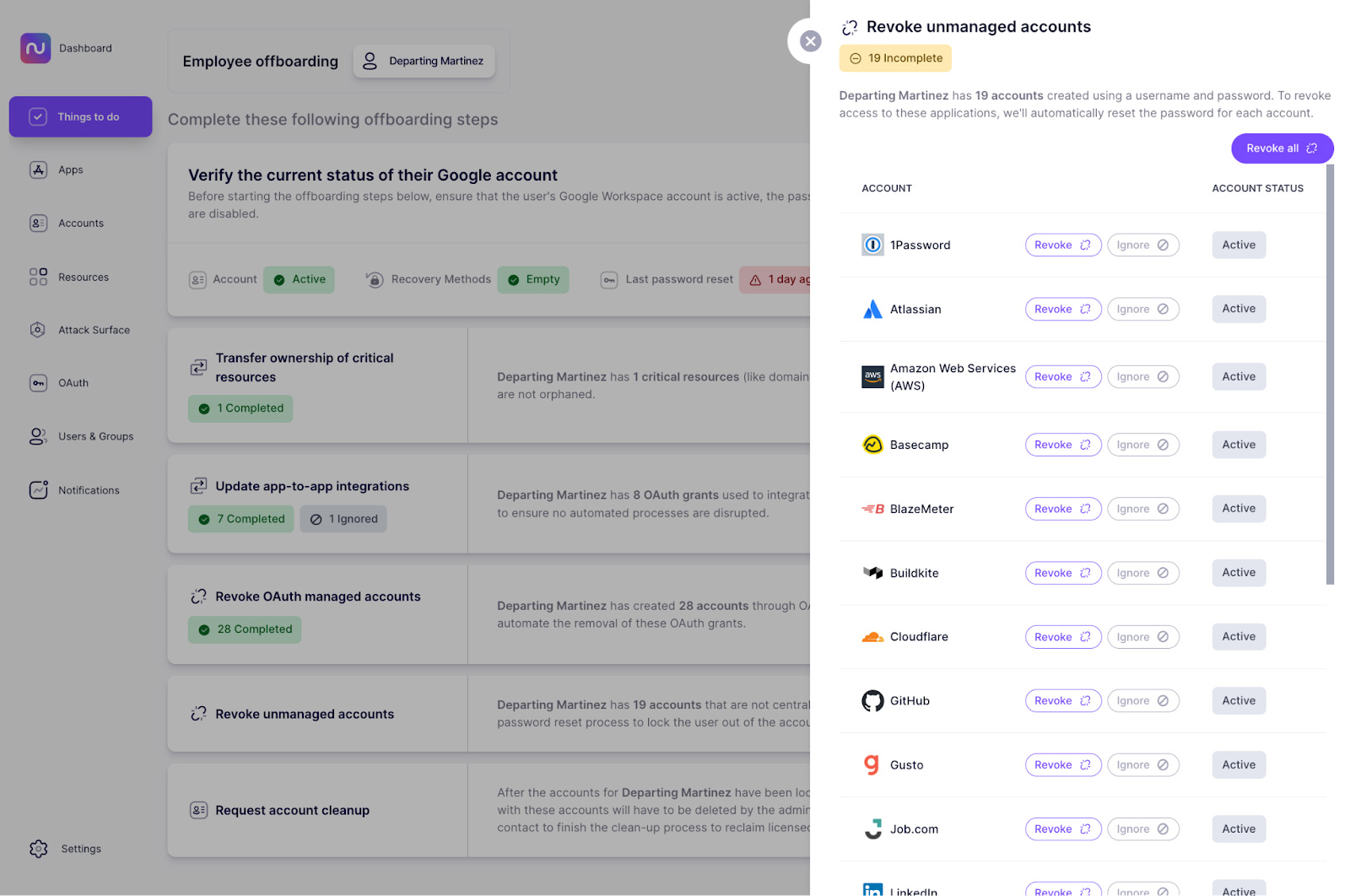

6ã. YûÑnetilmeyen hesaplara eriéimi iptal edin.

OAuth izinleri ve SSO tarafáÝndan yûÑnetilen hesaplar, ayráÝlan ûÏaláÝéanáÝnáÝzáÝn eriéiminin yalnáÝzca káÝsmi bir gûÑrû¥nû¥mû¥nû¥ saálar. SaaS’áÝn uzun sû¥re yayáÝlmasáÝ, bir ûÏaláÝéanáÝn kuruluéunuzdan ayráÝlmasáÝnáÝn ardáÝndan hassas kaynaklara ve verilere yasa dáÝéáÝ eriéim iûÏin kapáÝlaráÝ aûÏáÝk báÝrakabilir.

Neyse ki Nudge Security, ûÏaláÝéanáÝnáÝzáÝn standart BT veya satáÝn alma sû¥reûÏleri dáÝéáÝnda ié e-postasáÝyla oluéturmué olabileceái yûÑnetilmeyen hesaplaráÝn da envanterini ûÏáÝkaráÝr.

Nudge Security size yalnáÝzca yûÑnetilmeyen uygulamalaráÝn listesini gûÑstermekle kalmaz, aynáÝ zamanda ayráÝlan ûÏaláÝéanáÝn daha fazla eriémesini ûÑnlemek iûÏin platform iûÏinden otomatik éifre sáÝfáÝrlamalaráÝ tetikleyebilirsiniz.

Bu otomasyon olmadan, hesaplaráÝn mevcut olduáunu bilseniz bile bunu manuel olarak yapmak saatler alabilir.

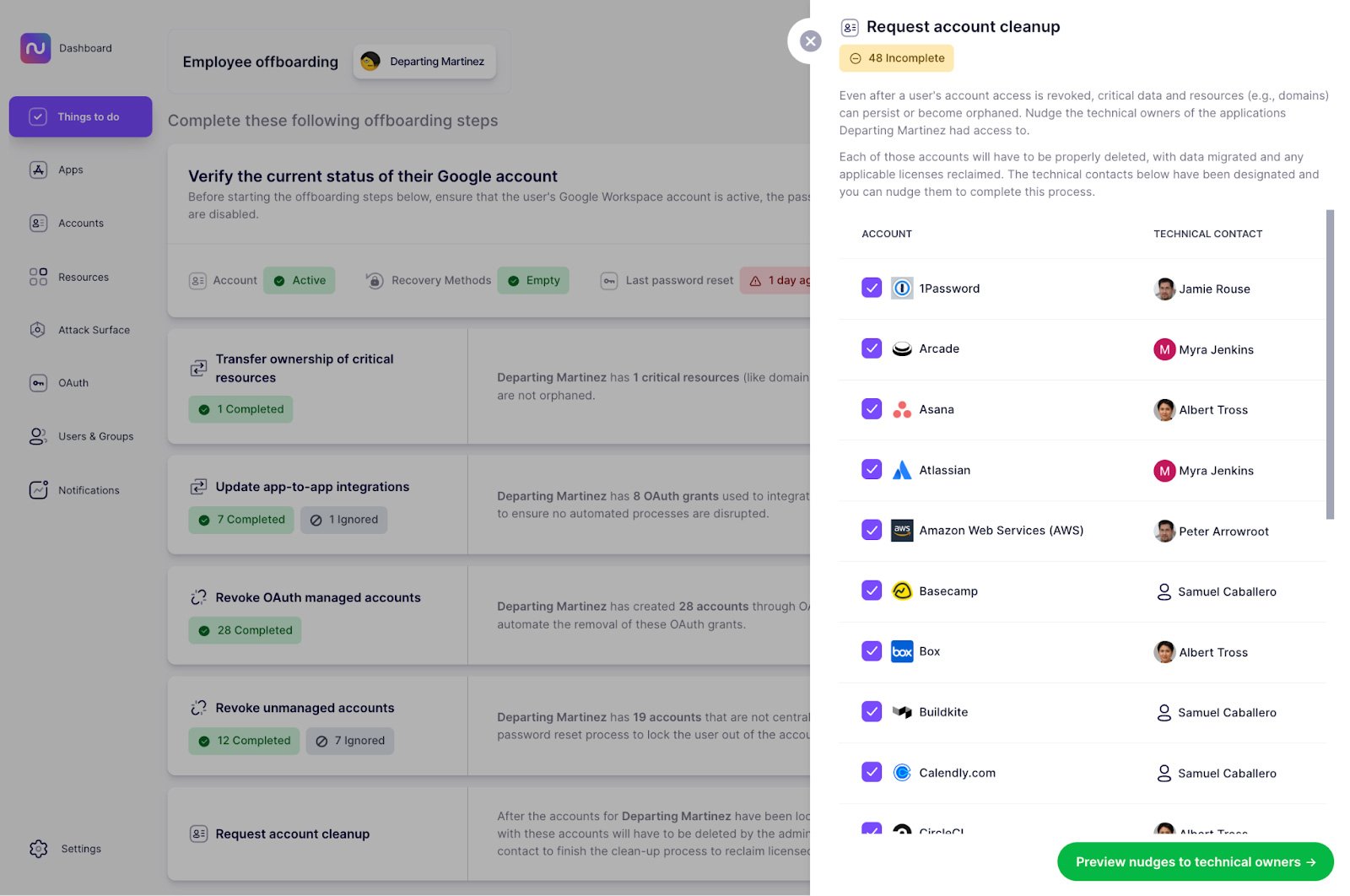

ã7. á¯ptal edilen hesaplaráÝ temizleyin.

KullanáÝcáÝnáÝn eriéimi iptal edildikten sonra, kurumsal verilerin sahipsiz kalmasáÝnáÝ veya kullanáÝlmayan lisanslar iûÏin ûÑdeme yapmaya devam edilmesini ûÑnlemek amacáÝyla hesaplaráÝnáÝn temizlenmesi ûÑnemlidir.

Nudge Security, her SaaS uygulamasáÝ iûÏin teknik veya iéletme sahibine, hassas verileri silme veya taéáÝma, lisanslaráÝ yeniden tahsis etme ve kaynaklaráÝn sahipliáini baéka bir kullanáÝcáÝya yeniden atama talimatlaráÝnáÝ iûÏeren otomatik bir “dû¥rtme” gûÑndermenize olanak tanáÝr.

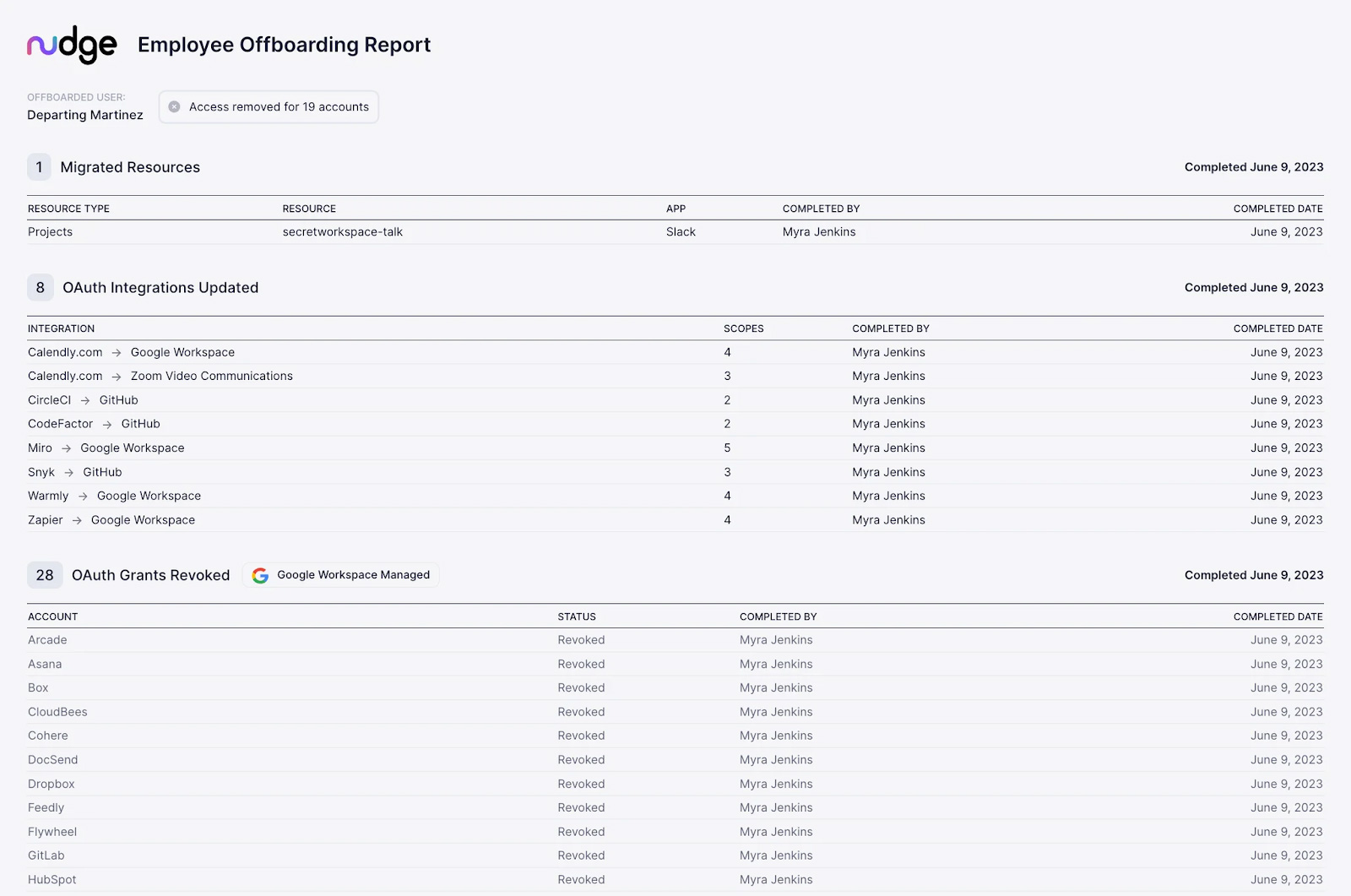

ã8. Yerleéik bir raporla iéten ûÏáÝkarma etkinliklerini belgeleyin.

Nudge Security, attáÝááÝnáÝz tû¥m iéten ûÏáÝkarma adáÝmlaráÝnáÝ kaydeder; bûÑylece her zaman geri dûÑnû¥p her ûÏaláÝéan iûÏin nelerin tamamlandáÝááÝnáÝ kontrol edebilirsiniz.

AyráÝlan bir ûÏaláÝéanáÝn SaaS ve bulut hesaplaráÝndan ayráÝlmayáÝ tamamladáÝááÝnáÝzda, tamamladáÝááÝnáÝz faaliyetlere iliékin bir .pdf raporu oluéturabilir ve bunu éirket iûÏi kullanáÝcáÝlarla veya denetûÏilerle paylaéabilirsiniz.

ãNudge Security ile ûÏaláÝéanlaráÝn geûÏiéini sorunsuz bir éekilde yapáÝn

Nudge Security, ayráÝlan kullanáÝcáÝlaráÝ verimli ve eksiksiz bir éekilde devre dáÝéáÝ báÝrakmanáÝza yardáÝmcáÝ olarak kurumsal kaynaklaráÝ korumanáÝza ve deáerli zamanáÝnáÝzáÝ sáÝkáÝcáÝ, tekrarlanan gûÑrevlerle harcamadan ié kesintilerinden kaûÏáÝnmanáÝza olanak tanáÝr.

Nudge Security ile BT’nin devre dáÝéáÝ báÝrakáÝlmasáÝnáÝ nasáÝl otomatikleétirebileceáiniz ve 14 gû¥nlû¥k denemeyi nasáÝl baélatabileceáiniz hakkáÝnda daha fazla bilgi edinin.

Sponsorlu ve Nudge Security tarafáÝndan yazáÝlmáÝétáÝr.