Hizmet Olarak Fidye Yazılımı (RAAS) modelleri, sürekli değişen siber suç dünyasındaki sofistike saldırıları, çok az teknik teknik bilgiye sahip bağlı kuruluşların kâr paylaşımı veya abonelik modelleri aracılığıyla fidye yazılımlarını dağıtmasına izin vererek demokratikleştirmeye devam ediyor.

Yeni tanımlanan bir suş olan BQTlock, Temmuz ayı ortasından bu yana bu Raas paradigması altında faaliyet gösterdi ve karanlık web forumlarında ve telgraf kanallarında agresif bir şekilde pazarlandı.

Ortaya çıkan tehdide genel bakış

Zerodayx ile bağlantılı olarak, daha önce Suudi Oyunları Veri ihlali ile ilişkili olan Pilestinli hacktivist grubu Liwaa Mohammed’in iddia edilen lideri BQTlock, çift gasp taktikleri kullanır, .Bqtlock uzatma ve tehdit edici veri sızıntılarıyla şifreliyorsa, 13 ila 40 $ ‘lık yaklaşık 40 $’ lık ransomlar (yaklaşık 40 $ ‘lık ransomlar (yaklaşık 40 $) ödenmezse, kripto para birimi.

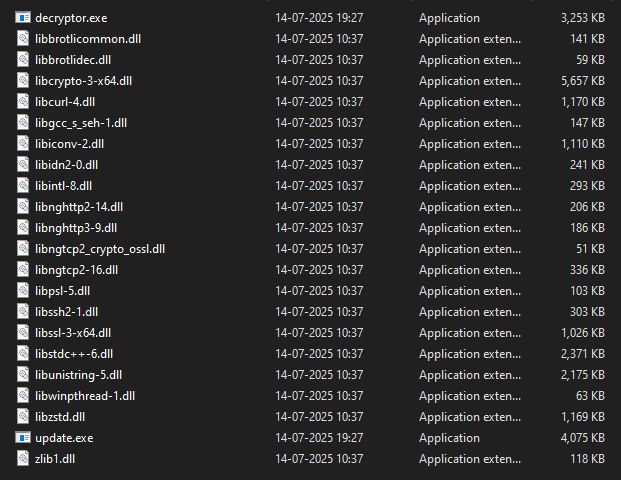

Uygulanmaması talebi iki katına çıkarır, anahtarlar silinir ve veriler yedi gün sonra satılır. Update.exe ve Destekleyici DSLL’leri içeren bir ZIP arşivi olarak dağıtılan kötü amaçlı yazılım, birden fazla örnek önlemek için Mutex kontrollerinin yanı sıra, String Obfusation, IsdebuggerPresent () ve Sanal Makine Kaçma ile Hata Ayıklayıcı Algılama gibi önlemleri entegre eder.

BQTlock’un abonelik katmanları başlatıcı, profesyonel ve kurumsal, fidye not modifikasyonları, özel C2 sunucuları, dosya uzantıları ve kayıt anti-Debug/VM anti-vm özellikleri dahil olmak üzere özelleştirilebilir özellikler sunar.

Enfeksiyon sonrası, SedeBugprivilege kullanarak ayrıcalıkları artırır ve Stealth için explorer.exe’ye süreç oyulmasını gerçekleştirir.

Sistem keşifleri, genellikle bqt_screenshot.png olarak kaydedilen masaüstü ekran görüntüleri eşlik eden JSON formatında anlaşmazlık web şeması ile eksfiltre edilen bilgisayar adı, IP adresleri, donanım kimlikleri ve disk alanı gibi ayrıntıları toplar.

Kurtarmayı engellemek için, vssadmin silme gölgeleri ve bcdedit /set recoveryEnably no gibi komutlar aracılığıyla Windows mekanizmalarını devre dışı bırakır ve Createtoolhelp32SNAPShot ve TerminationProcess aracılığıyla güvenlik işlemlerini sabit kodlu bir listeye karşı sonlandırır.

Kalıcılık, Microsoft \ Windows \ Bakım \ SystemHealthCheck gibi meşru Microsoft girişlerinin taklit edilmesi ve kayıt defteri değişiklikleri ve shchangenotify yoluyla masaüstü duvar kağıtlarını ve dosya simgelerini değiştirme görevlerinin planlanmasıyla elde edilir.

Güncellenmiş varyantlarda gelişmiş teknikler

5 Ağustos 2025’te analiz edilen güncellenmiş bir BQTlock varyantı, gelişmiş anti-geliştirme (checkRemotEDebuggerPresent (), zamanlama anomalileri (), getTickCount () ile kaçakçılığı yoğunlaştırır, UAC cmstp, hain yoluyla bypase, fodhelper.Exe ve eventvwr. şaşkınlık.

Donanım detayları için WMI kullanarak keşifleri genişletir, giriş veri dosyalarına erişerek ve Key4.db’den anahtarlarla şifreleyerek Chrome, Firefox ve Edge gibi tarayıcılardan kimlik bilgisi hırsızlığı getirir ve BQTPAYload.exe olarak %temp %’in yanal hareketini sağlayarak yanal hareket sağlar.

Şifreleme, stabiliteyi korumak için Windows ve program dosyaları gibi sistem dizinlerini atladıktan sonra dosyalara eklenen rastgele tuşlar ve RAND_BYTES üzerinden oluşturulan rastgele anahtarlar ve IV’lerle hibrit AES-256/RSA-4096 şemasını takip eder.

Rapora göre, şifreleme sonrası, kendi kendine aşınma toplu komut dosyaları aracılığıyla gerçekleşir ve olay günlükleri izleri silecek şekilde temizlenir.

Virustotal üzerinde tamamen tespit edilemez (FUD) olduğu iddialarına rağmen, numuneler bozuk görünür ve Lübnan’dan şüpheli bir şekilde yüklenir ve meşruiyetten şüphe uyandırır.

Son promosyonlar, bir fidye yazılımı oluşturucu V4’ü kapsamlı özelleştirmelerle vurgulamaktadır, ancak güncellemeler bir aydan az sürümden sonra bloke edilmiş bir telgraf kanalı ve yenilerinin ücretsiz hizmet tekliflerinin yanı sıra sona erdi.

Grup ayrıca, çalınan verileri aramak için ücretli bir araç olan Baqiyat.osint’i başlattı ve fidye yazılımlarına ticarileştirilmiş bir yaklaşımın altını çizdi.

Artan tehditlerin ortasında, K7 Total Güvenlik gibi güncellenmiş güvenlik çözümlerinin dağıtılması, proaktif CVE izleme ve tehdit istihbaratını vurgulayarak hafifletme için gereklidir.

Uzlaşma Göstergesi (IOCS)

| Kategori | IOC Ayrıntıları |

|---|---|

| Doğramak | 4E7434AC13001FE55474573AA5E9379D (Ransomware (005A7A3D1)) 7170292337A894A58F5B2176DFFC (Ransomware (005A7A3D1)) |

| Fidye yazılımı sitesi | hxxp: //ywhylvqeqynzik6ibocb53o2nat7lmzn5ynjpar3stndzcgmy6dkgid.onion |

| X | hxxps: //x.com/zerodayx1 |

| Telgraf | hxxps: //t.me/bqtlock hxxps: //t.me/fuch0u hxxps: //t.me/bqtnet hxxps: //t.me/bqtlock_raas |

| Kripto cüzdanı | 89rqn2eumix6vl7ntv3viquagbdpn4ab329zpcegbceqjus233Uye4extyk3mxatvoknmmzgvrxxflzbjpTeary7qvuapr |

| Posta | [email protected] |

Bu haberi ilginç bul! Anında güncellemeler almak için bizi Google News, LinkedIn ve X’te takip edin!