ABD merkezli şirketler, güvenliği ihlal edilmiş ağlarda Black Basta fidye yazılımı bulaşmasına yol açan “agresif” bir Qakbot kötü amaçlı yazılım kampanyasının alıcı tarafında yer alıyor.

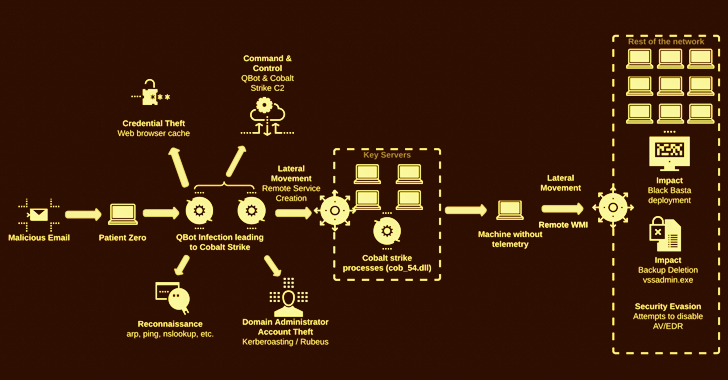

Cybereason araştırmacıları Joakim Kandefelt ve Danielle Frankel, The Hacker News ile paylaşılan bir raporda, “Bu son kampanyada, Black Basta fidye yazılımı çetesi, bir ilk giriş noktası oluşturmak ve bir kuruluşun ağında yatay olarak hareket etmek için QakBot kötü amaçlı yazılımını kullanıyor.”

Nisan 2022’de ortaya çıkan Black Basta, hedeflenen şirketlerden hassas verileri çalmak için denenmiş ve test edilmiş çifte gasp yaklaşımını izliyor ve çalınan bilgileri ifşa etmekle tehdit ederek kripto para birimi ödemelerini gasp etmek için kaldıraç olarak kullanıyor.

Fidye yazılımı ekibinin Qakbot (aka QBot, QuackBot veya Pinkslipbot) kullandığı ilk kez gözlemlenmiyor. Geçen ay Trend Micro, Brute Ratel C4 çerçevesini sunmak için Qakbot’un kullanılmasını gerektiren benzer saldırıları açıkladı ve bu çerçeve de Cobalt Strike’ı düşürmek için kullanıldı.

Cybereason tarafından gözlemlenen izinsiz giriş etkinliği, Brute Ratel C4’ü denklemden çıkarır, bunun yerine Cobalt Strike’ı virüslü ortamdaki birkaç makineye doğrudan dağıtmak için Qakbot’u kullanır.

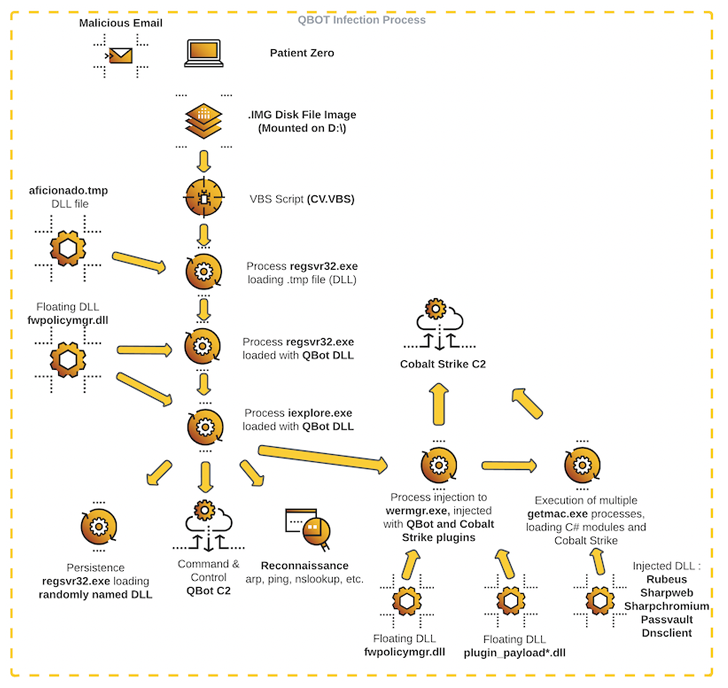

Saldırı zinciri, açıldığında, Cobalt Strike yükünü almak için uzak bir sunucuya bağlanan Qbot’un yürütülmesini başlatan kötü amaçlı bir disk görüntü dosyası içeren bir hedefli kimlik avı e-postasıyla başlar.

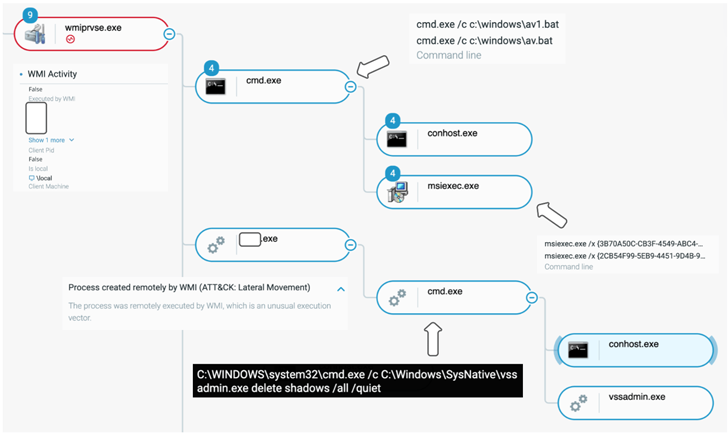

Bu aşamada, toplanan parolaları kullanarak mümkün olduğu kadar çok uç noktayı ihlal etmeden ve Black Basta fidye yazılımını başlatmadan önce kırmızı ekip çerçevesini birkaç sunucuya yerleştirmek için kimlik bilgileri toplama ve yanal hareket faaliyetleri gerçekleştirilir.

Araştırmacılar, “Tehdit aktörü, alan yöneticisi ayrıcalıklarını iki saatten daha kısa sürede elde etti ve fidye yazılımı dağıtımına 12 saatten daha kısa sürede geçti.”

İsrailli siber güvenlik şirketi tarafından tespit edilen iki örnekte, izinsiz girişler yalnızca fidye yazılımını dağıtmakla kalmadı, aynı zamanda kurtarma işlemini daha zor hale getirmek için DNS hizmetini devre dışı bırakarak kurbanları ağlarından kilitledi.

Black Basta, oldukça aktif bir fidye yazılımı aktörü olmaya devam ediyor. Malwarebytes tarafından toplanan verilere göre Black Basta, yalnızca Ekim 2022’de 25 şirketi başarıyla hedef alarak LockBit, Karakurt ve BlackCat’in arkasına geçti.