Resmi .UK alan adı kaydı ve en büyük ülke kodu kayıtlarından biri olan Nominet, ağının iki hafta önce Ivanti VPN sıfır gün güvenlik açığı kullanılarak ihlal edildiğini doğruladı.

Şirket, 11 milyondan fazla .uk, .co.uk ve .gov .uk alan adını ve .cymru ve .wales dahil olmak üzere diğer üst düzey alan adlarını yönetmekte ve işletmektedir.

Ayrıca, Nisan 2024’e kadar ülkenin Ulusal Siber Güvenlik Merkezi (NCSC) adına Birleşik Krallık’ın Koruyucu Alan Adı Hizmetini (PDNS) yöneterek 1.200’den fazla kuruluşu ve 7 milyondan fazla son kullanıcıyı korudu.

Nominet hala olayı araştırıyor ancak ISPreview’in ilk raporuna göre sistemlerinde herhangi bir arka kapının kurulduğuna dair kanıt bulamadı.

Ağında şüpheli etkinlik tespit eden şirket, saldırıyı NCSC dahil ilgili yetkililere bildirdi ve VPN bağlantıları aracılığıyla sistemlerine erişimi kısıtladı.

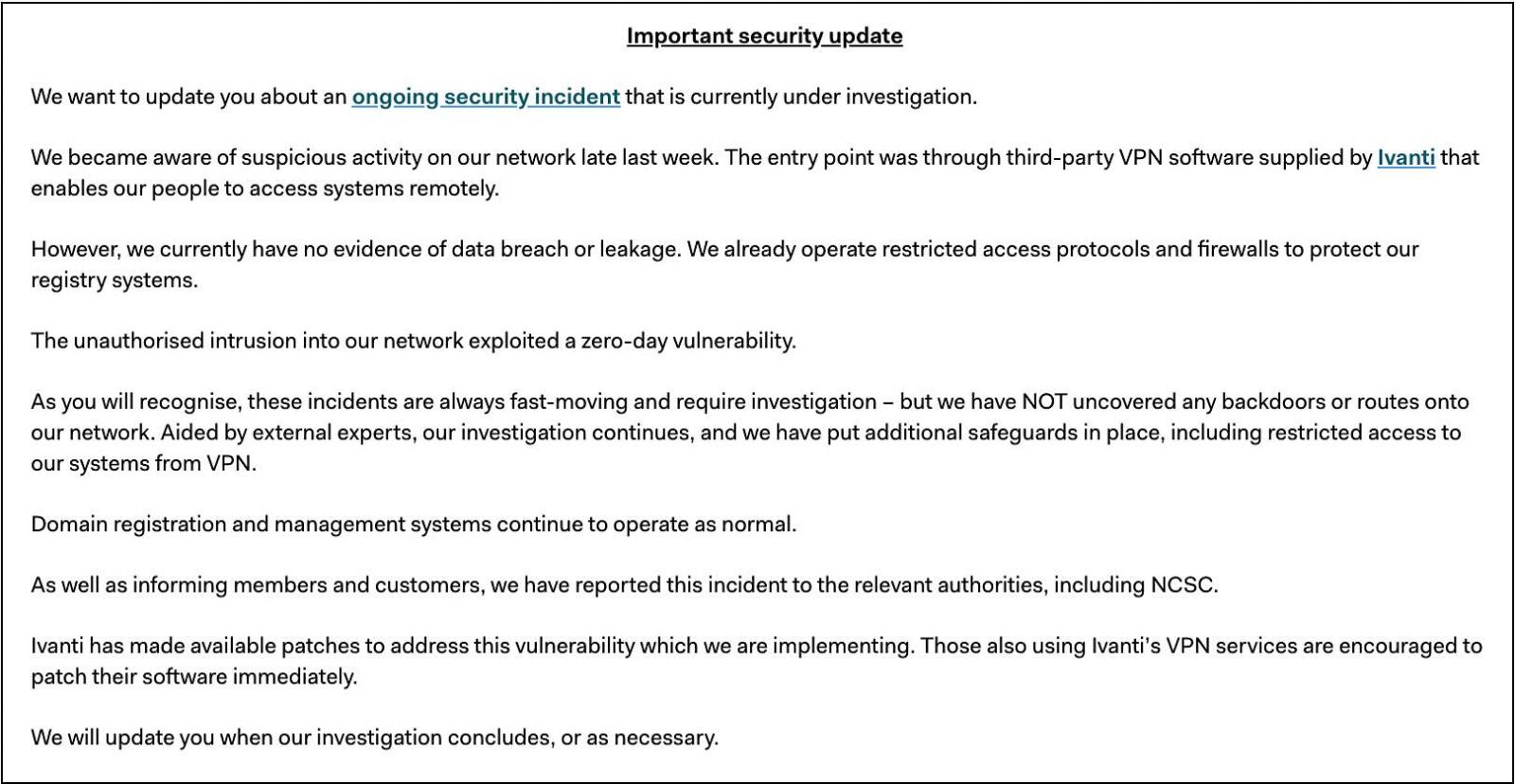

Nominet, BleepingComputer ile paylaşılan bir müşteri bildiriminde “Giriş noktası, Ivanti tarafından sağlanan ve çalışanlarımızın sistemlere uzaktan erişmesine olanak tanıyan üçüncü taraf VPN yazılımı aracılığıyla oldu” diyor.

“Ancak şu anda veri ihlali veya sızıntısına dair bir kanıtımız yok. Kayıt sistemlerimizi korumak için zaten kısıtlı erişim protokolleri ve güvenlik duvarları kullanıyoruz. Alan adı kayıt ve yönetim sistemleri normal şekilde çalışmaya devam ediyor.”

Saldırılar şüpheli Çinli bilgisayar korsanlarıyla bağlantılı

Şirket, saldırıda kullanılan VPN sıfır gün hakkında daha fazla bilgi paylaşmasa da Ivanti, geçen hafta bilgisayar korsanlarının Ivanti Connect Secure’un kritik bir sıfır gün güvenlik açığından (CVE-2025-0282 olarak izlenen) yararlandığını söyledi. Sınırlı sayıda müşteri cihazı.

Siber güvenlik şirketi Mandiant’a (Google Cloud’un bir parçası) göre saldırganlar, özel Spawn kötü amaçlı yazılım araç setini (UNC5337 olarak izlenen Çin bağlantılı olduğundan şüphelenilen bir casusluk grubuyla bağlantılı) kullanarak Aralık ayı ortasında bu güvenlik açığından yararlanmaya başladı.

Ayrıca, güvenliği ihlal edilmiş VPN cihazlarına yeni Dryhook ve Phasejam kötü amaçlı yazılımlarını (şu anda bir tehdit grubuyla ilişkili değil) yerleştirdiler.

Macnica araştırmacısı Yutaka Sejiyama, BleepingComputer’a Ivanti’nin Çarşamba günü sıfır gün için bir yama yayınlamasıyla 3.600’den fazla ICS cihazının çevrimiçi ortamda açığa çıktığını söyledi.

Ekim ayında Ivanti, saldırılarda aktif olarak istismar edilen diğer üç Bulut Hizmetleri Cihazının (CSA) sıfır gününü düzeltmek için daha fazla güvenlik güncellemesi yayınladı.