Bankalar ve sağlık hizmeti sağlayıcıları da dahil olmak üzere şok edici sayıda kuruluş, halktan özel ve hassas bilgileri sızdırıyor Salesforce Topluluğu web siteleri, KrebsOnSecurity öğrendi. Veri ifşalarının tümü, kimliği doğrulanmamış bir kullanıcının yalnızca oturum açtıktan sonra kullanılabilir olması gereken kayıtlara erişmesine izin veren Salesforce Community’deki bir yanlış yapılandırmadan kaynaklanmaktadır.

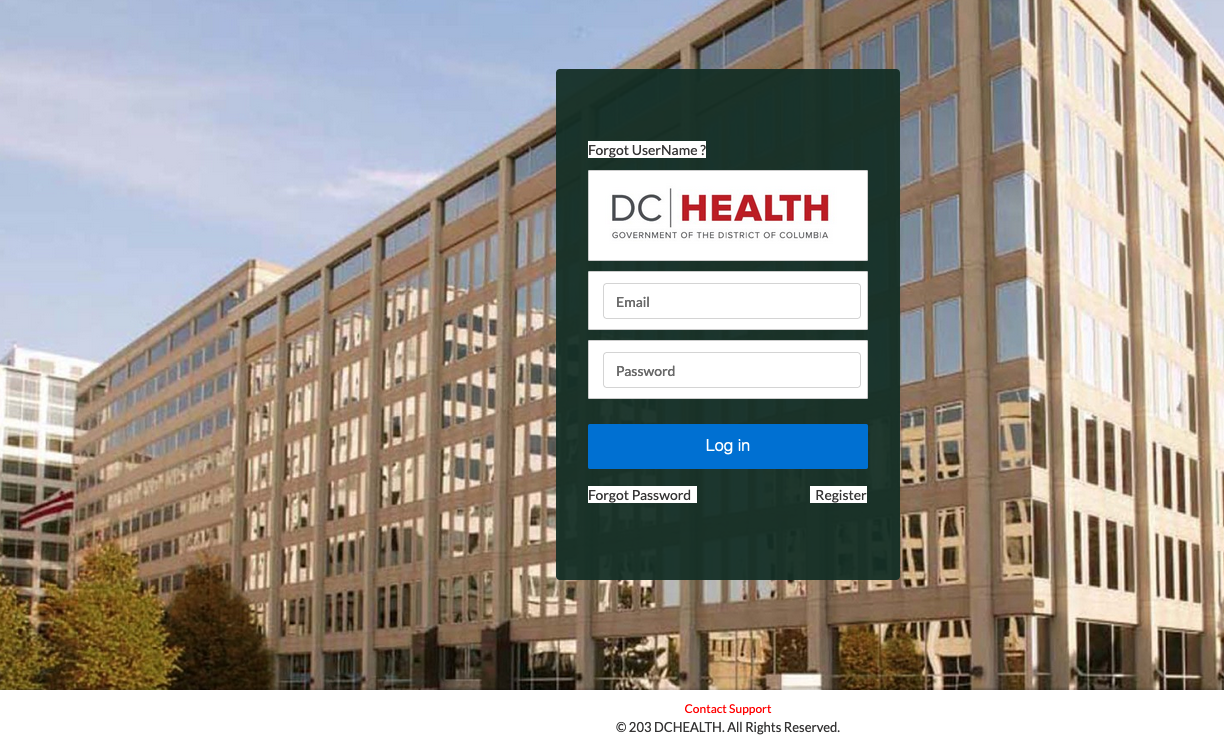

Bir araştırmacı, DC Health’in verileri ifşa eden beş Salesforce Community sitesine sahip olduğunu buldu.

Salesforce Community, kuruluşların hızla web siteleri oluşturmasını kolaylaştıran, yaygın olarak kullanılan bulut tabanlı bir yazılım ürünüdür. Müşteriler, bir Salesforce Community web sitesine iki şekilde erişebilir: Kimliği doğrulanmış erişim (oturum açılması gerekir) ve konuk kullanıcı erişimi (oturum açılması gerekmez). Konuk erişimi özelliği, kimliği doğrulanmamış kullanıcıların oturum açmaya gerek kalmadan belirli içerik ve kaynakları görüntülemesine olanak tanır.

Ancak bazen Salesforce yöneticileri yanlışlıkla konuk kullanıcılara dahili kaynaklara erişim izni verir; bu, yetkisiz kullanıcıların bir kuruluşun özel bilgilerine erişmesine ve olası veri sızıntılarına yol açabilir.

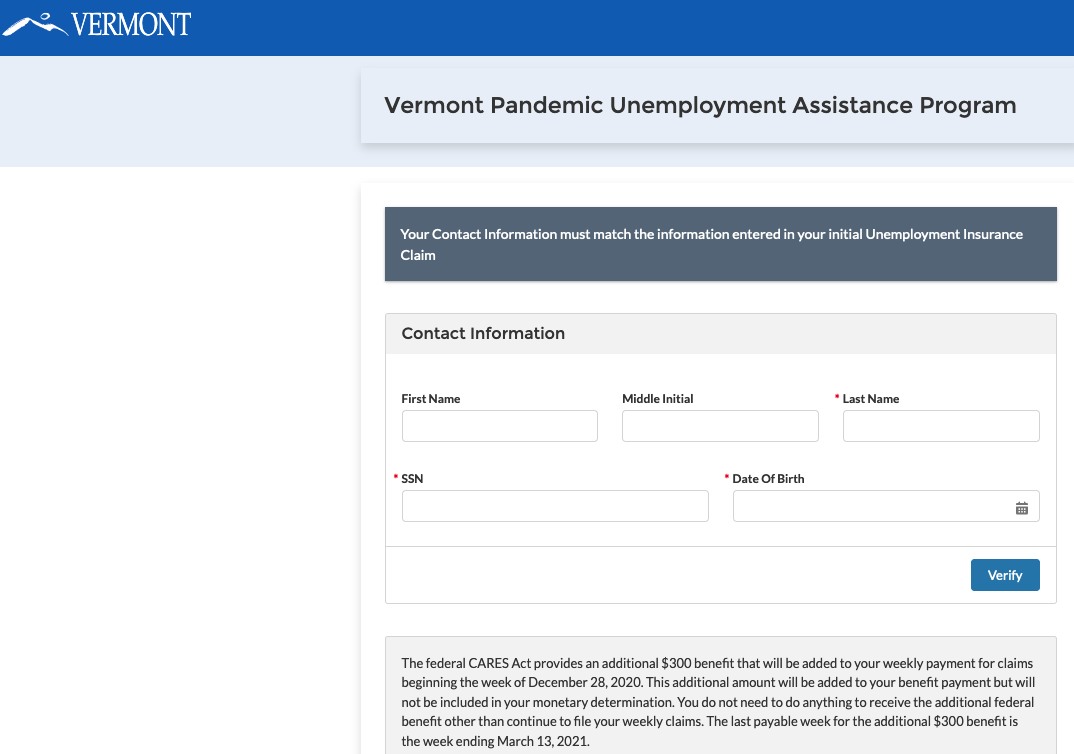

Pazartesi günü bu muhabir tarafından temasa geçilene kadar, vermont Başvuranın tam adını, Sosyal Güvenlik numarasını, adresini, telefon numarasını, e-postasını ve banka hesap numarasını ifşa eden bir Pandemik İşsizlik Yardımı programı da dahil olmak üzere konukların hassas verilere erişmesine izin veren en az beş ayrı Salesforce Topluluğu sitesine sahipti.

Vermont eyaletinden yanlış yapılandırılmış bu Salesforce Topluluğu sitesi, adlar, SSN’ler, e-posta adresi ve banka hesap bilgileri dahil olmak üzere salgın yardım kredisi başvuru verilerini sızdırıyordu.

Vermont’un Baş Bilgi Güvenliği Sorumlusu Scott Carbee, güvenlik ekiplerinin Salesforce Community sitelerinde tam bir inceleme yürüttüğünü ve eyalet tarafından işletilen ve yine konukların hassas bilgilere erişimine izin verecek şekilde yanlış yapılandırılmış bir Salesforce sitesi daha bulduğunu söyledi.

Carbee, “Ekibim, platformun müsamahakâr doğası yüzünden hüsrana uğradı,” dedi.

Carbee, savunmasız sitelerin hepsinin Coronavirüs pandemisine yanıt olarak hızla oluşturulduğunu ve normal güvenlik inceleme sürecine tabi tutulmadığını söyledi.

Carbee, “Pandemi sırasında, tonlarca başvuruyu büyük ölçüde ayakta tutuyorduk ve diyelim ki bunların çoğu geliştirme/ops sürecimizden tam olarak yararlanamadı,” dedi. “Bizim durumumuzda, birdenbire tüm bu siteleri ayağa kaldırmamız gerektiğinde yerel Salesforce geliştiricimiz yoktu.”

Bu haftanın başlarında, KrebsOnSecurity Columbus, Ohio merkezli durumu bildirdi Huntington Bankası yakın zamanda edinilmiş olduğu TCF Bankası ticari kredilerle ilgili belgeleri sızdıran bir Salesforce Topluluğu web sitesine sahipti. Bu kredi başvurularındaki veri alanları arasında ad, adres, tam Sosyal Güvenlik numarası, unvan, federal kimlik, IP adresi, ortalama aylık maaş bordrosu ve kredi tutarı yer alıyordu.

Huntington Bank, sızdıran TCF Bank Salesforce web sitesini devre dışı bıraktı. Matthew JenningsHuntington’da bilgi güvenliğinden sorumlu başkan yardımcısı, şirketin hala yanlış yapılandırmanın nasıl meydana geldiğini, ne kadar sürdüğünü ve kaç kaydın açığa çıkmış olabileceğini araştırdığını söyledi.

KrebsOnSecurity, güvenlik araştırmacısından sızıntıları öğrendi Charan Akiri, yanlış yapılandırılmış Salesforce sayfaları çalıştıran yüzlerce başka kuruluşu tanımlayan bir program yazdığını söyledi. Ancak Akiri, çok ileri gitmekten çekindiğini ve bugüne kadar bildirdiği kuruluşların çoğundan yanıt almakta güçlük çektiğini söyledi.

Akiri, “Ocak ve Şubat 2023’te devlet kurumları ve birkaç şirketle iletişime geçtim ancak bu kuruluşlardan herhangi bir yanıt almadım” dedi. “Sorunu daha fazla ele almak için LinkedIn ve Twitter’da birkaç CISO’ya ulaştım. Sonuç olarak, beş şirket sonunda sorunu çözdü. Maalesef devlet kurumlarından herhangi bir yanıt almadım.”

Akiri’nin farkındalık yaratmaya çalıştığı sorun, Ağustos 2021’de güvenlik araştırmacısı Aaron Costello’nun Salesforce Topluluğu sitelerindeki yanlış yapılandırmalardan hassas verileri açığa çıkarmak için nasıl yararlanılabileceğini açıklayan bir blog gönderisi yayınlamasıyla öne çıktı (Costello daha sonra bir takip gönderisi yayınladı). Salesforce Topluluk sitelerinin nasıl kilitleneceğinin ayrıntıları).

Pazartesi günü, KrebsOnSecurity durumu bildirmek için Akiri’nin bulgularını kullandı. Washington DC şehir yöneticileri en az beş farklı kamu DC Sağlık web siteleri hassas bilgileri sızdırıyordu. Ruhsatlarını şehirle yenilemek isteyen sağlık profesyonelleri için tasarlanmış bir DC Health Salesforce Community web sitesi, başvuranın tam adını, adresini, Sosyal Güvenlik numarasını, doğum tarihini, ehliyet numarasını ve son kullanma tarihini ve daha fazlasını içeren belgeleri sızdırdı.

Akiri, bulgularını Şubat ayında Washington DC hükümetine bildirdiğini ancak herhangi bir yanıt alamadığını söyledi. Geçici Bilgi Güvenliği Başkanı KrebsOnSecurity tarafından ulaşıldı Mike Rupert başlangıçta, Bölgenin soruşturma yapması için üçüncü bir taraf tuttuğunu ve üçüncü şahsın, Bölgenin BT sistemlerinin çalıştığını doğruladığını söyledi. Olumsuz bildirilen Salesforce yapılandırma sorunundan kaynaklanan veri kaybına karşı savunmasız.

Ancak DC Health’in halka açık Salesforce web sitesinden gerçek zamanlı olarak indirilen ve DC’deki bir sağlık uzmanının Sosyal Güvenlik numarasını içeren bir belge sunulduktan sonra Rupert, ekibinin bazı yapılandırma ayarlarını gözden kaçırdığını kabul etti.

Washington, DC sağlık yöneticileri, bu yılın başlarında sağlık sigortası borsasında meydana gelen bir veri ihlalinden hâlâ akıllanıyor DC Sağlık Bağlantısıbirçok Kongre üyesi de dahil olmak üzere 56.000’den fazla kullanıcının kişisel bilgilerini ifşa etti.

Bu veriler daha sonra en iyi siber suç forumlarında satışa sunuldu. Associated Press, DC Health Link ihlalinin de aynı şekilde insan hatasından kaynaklandığını bildirdi ve bir soruşturmanın, sebebin “uygun kimlik doğrulaması olmadan sunucudaki raporlara erişime izin verecek şekilde yanlış yapılandırılmış” bir DC Health Link sunucusu olduğunu ortaya çıkardığını bildirdi.

Salesforce, veri ifşalarının Salesforce platformuna özgü bir güvenlik açığının sonucu olmadığını, ancak müşterilerin erişim kontrol izinleri yanlış yapılandırıldığında ortaya çıkabileceğini söylüyor.

Eylül 2022 tarihli bir Salesforce danışma belgesinde “Daha önce tüm Deneyim Sitesi ve Siteleri müşterilerine bildirildiği gibi, kimliği doğrulanmamış kullanıcılar için erişim denetimi izinlerinin incelenmesine yardımcı olması için Konuk Kullanıcı Erişimi Raporu Paketini kullanmanızı öneririz” ifadesi yer almaktadır. “Ayrıca, aşağıdakileri incelemenizi öneririz. Yardım makalesi, Konuk Kullanıcı Profilini Yapılandırırken En İyi Uygulamalar ve Dikkate Alınması Gerekenler.”

Yazılı bir açıklamada Salesforce, konuk kullanıcıları olan kuruluşlar için aktif olarak veri güvenliğine odaklandığını ve “müşterilerimiz için sağlam araçlar ve rehberlik” yayınlamaya devam ettiğini söyledi:

Misafir Kullanıcı Erişim Raporu

Bulut Sitesi Kullanıcılarının Görebileceği Kullanıcı Deneyimini Kontrol Edin

Konuk Kullanıcı Profilini Yapılandırırken En İyi Uygulamalar ve Dikkate Alınması Gerekenler

Bildiride “Ayrıca, İlkbahar ’21 sürümümüzden başlayarak, ’23 Yazında daha fazlası gelecek olan Konuk Kullanıcı güvenlik politikalarımızı güncellemeye devam ettik.” “Son olarak, müşterilerle proaktif bir şekilde iletişim kurmaya devam ederek, kendilerine sunulan yetenekleri ve güvenlik, sözleşme ve düzenleyici yükümlülüklerini yerine getirmek için Salesforce eşgörünümlerini en iyi şekilde nasıl güvence altına alabileceklerini anlamalarına yardımcı oluyoruz.”