Sosyal ağlar, dolandırıcı kripto para yatırım platformlarını tanıtan kullanıcılara doğrudan mesajlar gönderen gerçek olmayan bot hesaplarıyla sürekli olarak mücadele ediyor. Aşağıda, son zamanlarda birkaç büyük kişiye yol açan bir dizi agresif kripto spam kampanyasından sorumlu bir Rus bilgisayar korsanı ile yapılan bir röportaj yer almaktadır. Mastodon topluluklar yeni kayıtları geçici olarak durduracak. Bilgisayar korsanına göre spam yazılımları, açık kaynak kodu olarak piyasaya sürüldüğü son birkaç haftaya kadar özel kullanımdaydı.

Renaud Chaput, Mastodon proje altyapısını modernize etmek ve ölçeklendirmek için çalışan serbest çalışan bir programcıdır. joinmastodon.org, mastodon.çevrimiçiVe mastodon.sosyal. Chaput, 4 Mayıs 2023’te birisinin, platformda bir tür doğrudan mesajlaşma olan “özel bahsetmeler” yoluyla bu Mastodon topluluklarındaki kullanıcıları hedef alan bir spam torrenti serbest bıraktığını söyledi.

Mesajlar, alıcıların kripto para ticaret platformunda bir yatırım kredisi kazandığını söylüyordu. ay ticareti[.]iletişim. Chaput, istenmeyen e-posta gönderenlerin yeni hesaplar kaydetmek için 400 sağlayıcıda 1.500’den fazla İnternet adresi kullandığını ve bu hesapların daha sonra Mastodon’daki popüler hesapları takip ettiğini ve bu hesapların takipçilerine özel sözler gönderdiğini söyledi.

O zamandan beri, aynı spam gönderenler bu yöntemi 100’den fazla farklı kripto yatırım temalı alanın reklamını yapmak için kullandı. Chaput, geçen hafta kripto spam kampanyası için kaydedilen bot hesaplarının hacminin Mastodon.social’da yeni kayıtlarla ilgilenen sunucuları ezmeye başladığını söyledi.

Chaput, “Dakikada üç kayıttan birden dakikada 900’e çıktık” dedi. “Mastodon yazılımında bu etkinliği algılayacak hiçbir şey yoktu ve protokol bunu işlemek için tasarlanmamıştı.”

Bu ay Mastodon’daki spam kampanyalarında tanıtılan kripto yatırım dolandırıcılığı mesajlarından biri.

Spam dalgasını geçici olarak kontrol altına almak isteyen Chaput, mastodon.social ve mastondon.online’da yeni hesap kayıtlarını kısa süreliğine devre dışı bıraktığını söyledi. Bundan kısa bir süre sonra, aynı sunucular sürekli bir dağıtılmış hizmet reddi (DDoS) saldırısına maruz kaldı.

Chaput, DDoS’un arkasında kim varsa kesinlikle onun olduğunu söyledi. Olumsuz önyükleyici veya vurgulayıcı hizmeti gibi işaretle ve tıkla DDoS araçlarını kullanarak.

Chaput, DDoS için “Bu, saniyede 200.000 ila 400.000 istek, aralıksız üç saatti” dedi. “İlk başta tek bir yolu hedefliyorlardı ve bunu engellediğimizde her şeyi rastgele yapmaya başladılar. Üç saatin üzerinde saldırı birkaç kez gelişti.”

Chaput, mastodon.social’ı otomatik hesap oluşturma araçlarını engellemek için tasarlanmış dalgalı harf ve sayı kombinasyonları olan bir CAPTCHA ile güçlendirdiklerinden beri spam dalgalarının azaldığını söylüyor. Ancak, diğer Mastodon örneklerinin o kadar iyi kadroya sahip olmayabileceğinden ve bu spam gönderenler için kolay bir av olabileceğinden endişeleniyor.

“Bunun bir kişinin işi mi olduğunu yoksa bu kişinin mi olduğunu bilmiyoruz. [related to] yazılım veya hizmetler başkalarına satılıyor,” dedi Chaput, KrebsOnSecurity’ye. “Yüzlerce etki alanı ve binlerce Microsoft e-posta adresi kullanarak ölçeğinden gerçekten etkilendik.”

Chaput, günlüklerinin gözden geçirilmesinin, yeni kaydedilen Mastodon spam hesaplarının çoğunun aynı 0auth kimlik bilgileri kullanılarak kaydedildiğini ve bu kimlik bilgileri için ortak bir etki alanının alıntı[.]pw.

DOĞRUDAN BİR FİKİR

etki alanı kotası[.]pw, 2014’ten beri birçok tarafça tescil edildi ve terk edildi, ancak DomainTools.com aracılığıyla sağlanan en son kayıt verileri, bunun Mart 2020’de Rusya’nın Krasnodar kentinde e-posta adresiyle kayıtlı olduğunu gösteriyor. [email protected].

Bu e-posta adresi ayrıca birkaç Rus siber suç forumundaki hesaplarla bağlantılıdır.__edman__“Günlükleri” satma (bot bulaşmış birçok bilgisayardan çalınan büyük miktarda veri) ve ayrıca saldırıya uğramış Nesnelerin İnterneti (IoT) cihazlarına erişim verme geçmişine sahipti.

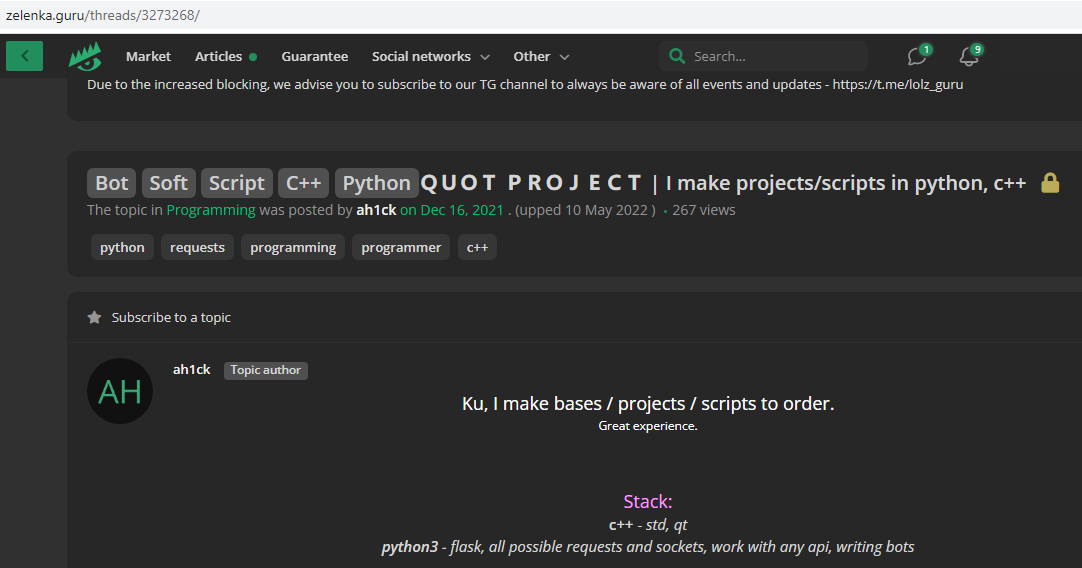

Eylül 2018’de “adlı bir kullanıcıfermuar” (fonetik olarak “Fermuar” Rusça) Rus bilgisayar korsanlığı forumunda kayıtlı Lolz ekibi [email protected] adresini kullanarak. Mayıs 2020’de Fermuar, başka bir Lolzteam üyesine şunları söyledi:[.]pw onların alanıydı. Bu kullanıcı “adlı bir hizmetin reklamını yaptı.Teklif ProjesiPython ve C++ programlama komut dosyaları yazmak için işe alınabileceklerini söyledi.

Fermuar’dan bir Şubat 2020 satış ileti dizisinde “Telegram botlarını ve diğer çöpleri ucuza yapıyorum” yazıyor.

Quotpw/Ahick/Edgard/ципа, Google tarafından çevrilmiş bu forum gönderisinde kodlama hizmetlerinin reklamını yapıyor.

Fermuar’ın Lolzteam profil sayfasındaki “Telegram’da sohbeti aç” düğmesine tıklandığında, Quotpw kullanıcısının neredeyse anında yanıt verdiği bir Telegram anlık ileti sohbet penceresi açıldı. Alan adlarının, Mastodon bulut sunucularını kripto dolandırıcılığı spam’iyle yağdıran bir spam botnet’i yönetmek için kullanıldığından haberdar olup olmadıkları sorulduğunda Quotpw, spam’in kendi yazılımları tarafından desteklendiğini doğruladı.

Bot yazılımını yakın zamanda GitHub’da açık kaynak olarak yayınladıklarına dikkat çeken Quotpw, “Sınırlı bir insan çevresi için yapıldı” dedi.

Quotpw, spam botnet’in Chaput tarafından izlenen yüzlerce IP adresinden çok daha fazlası tarafından desteklendiğini ve bu sistemlerin çoğunlukla konut proxy’leri olduğunu söyleyerek devam etti. Konut proxy’si genellikle, sistemin başkalarından gelen İnternet trafiği için doğrudan geçiş olarak kullanılmasını sağlayan bir tür yazılım çalıştıran bir bilgisayar veya mobil cihaz anlamına gelir.

Çoğu zaman, bu proxy yazılımı, örneğin bir “Ücretsiz VPN” hizmeti veya mobil uygulama aracılığıyla gizlice yüklenir. Konut proxy’leri ayrıca, fabrika varsayılan kimlik bilgilerini veya güncel olmayan ürün yazılımlarını çalıştıran güvenliği ihlal edilmiş ev yönlendiricileri tarafından korunan hanelere de atıfta bulunabilir.

Quotpw, son birkaç hafta içinde farklı Mastodon topluluklarının kullanıcılarına kabaca 100.000 özel söz göndererek 2.000 dolardan fazla kazandıklarını iddia ediyor. Quotpw, aynı bot destekli doğrudan mesaj spam’ı için dönüşüm oranlarını açıkladı. twitter Twitter’ın bot karşıtı CAPTCHA’sında yapılan son düzenlemelerin Twitter kazançlarında bir azalmaya yol açtığını kabul etmelerine rağmen, genellikle çok daha yüksek ve daha kârlıdır.

“Ortaklarım (ben programcıyım) zaman ve para kaybettiler. Arkose Laboratuvarları (funcaptcha) Twitter’da yeni önlemler aldı, ”diye yazdı Quotpw bir Telegram yanıtında. “Twitter’da daha fazla spam ve kripto dolandırıcılığı var.”

Quotpw, insanlara kripto para dolandırıcılığına davetiye gönderip göndermeme konusunda çelişkili hissedip hissetmedikleri sorulduğunda, memleketlerinde “bu tür işler için ‘beyaz’ işlerden daha fazla para ödüyorlar” dedi. spam ve dolandırıcılık.

Quotpw, “Rusya’daki maaşları düşünün,” dedi. “Her türlü istenmeyen e-posta kâr amaçlıdır ve spam yapanlara yasa dışı para getirir.”

VİYANA BAĞLANTISI

[email protected]’a kaydolduktan kısa bir süre sonra alıntı[.]pw, alan adı için WHOIS kayıt kayıtları yeniden değiştirildi, [email protected]ve Avusturya’daki bir telefon numarasına: +43.6607003748.

İhlal edilen verileri izleyen bir şirket olan Constella Intelligence, adresin [email protected] mobil uygulama sitesindeki hesaplarla ilişkilendirilmiştir aptoide.com (kullanıcı: CoolappsforAndroid) ve vimeworld.ru Viyana, Avusturya’daki farklı İnternet adreslerinden oluşturulmuş.

bir arama Skype o Avusturya telefon numarasında bir kişiye ait olduğu görülüyor. Sergey Proshutinskiy kim konumunu Viyana, Avusturya olarak listeliyor. Google’da bu sıra dışı isim arandığında çıkan ilk sonuç, Viyana, Avusturya’dan bir Sergey Proshutinskiy için bir LinkedIn profilidir.

Proshutinskiy’nin LinkedIn profili, şu okulda 2024 Sınıfı öğrencisi olduğunu söylüyor: TGM, Avusturya’da bir Hıristiyan misyon okulu. Özgeçmişinde veri bilimi stajyeri olduğu da yazıyor. Mondi GrubuAvusturyalı bir sürdürülebilir ambalaj ve kağıt üreticisi.

Bay Proshutinskiy, yorum taleplerine yanıt vermedi.

Quotpw, Sergey olduğunu yalanladı ve Sergey’in, alan adını geçen yıl bir doğum günü hediyesi ve iyilik olarak kaydettiren bir arkadaşı olduğunu söyledi.

Quotpw, “Başlangıçta 300 rubleye aldım,” diye açıkladı. “Uzatma 1300 rubleye mal oldu (pahalı). Süresi dolana kadar bekledim ve almayı unuttum. Bundan sonra bir arkadaş (Sergey) satın aldı [the] alan adını ve erişim haklarını bana devretti.”

Quotpw, Sergey için “O bir bilgi güvenliği uzmanı bile değil” dedi. “Arkadaşlarım bu alana ait değil. Arkadaşlarımdan hiçbiri dolandırıcılık veya diğer siyah işlerle uğraşmıyor [hat] faaliyetler.”

Birinin birkaç hafta boyunca etkileyici sayıda kaynak kullanarak Mastodon kullanıcılarına spam göndermek için tüm bu zahmete katlanması pek olası görünmeyebilir – hepsi sadece 2.000 $ kar karşılığında. Ancak, Quotpw’un spam mesajlarının reklamını yaptığı çeşitli kripto dolandırıcılık platformlarını gerçekte kim çalıştırıyorsa, spam mesajlarının ürettiği herhangi bir yatırım için cömert bir şekilde ödeme yapması muhtemeldir.

Göre FBI2021’de 907 milyon dolardan geçen yıl 2,57 milyar dolara yükselen kripto para birimi yatırım dolandırıcılığından kaynaklanan mali kayıplar, 2022’de diğer tüm siber suç türlerinin kayıplarını gölgede bıraktı.