Yanlış yapılandırılmış bir Microsoft uygulaması, herkesin Bing.com arama sonuçlarını gerçek zamanlı olarak oturum açmasına ve değiştirmesine ve ayrıca Office 365 kullanıcılarının hesaplarını potansiyel olarak ihlal etmek için XSS saldırıları enjekte etmesine izin verdi.

Güvenlik sorunu, saldırıya “BingBang” adını veren Wiz Research tarafından keşfedildi.

Wiz’in analistleri sorunu 31 Ocak 2023’te Microsoft’a bildirdi ve teknoloji devi 28 Mart 2023’te sorunun giderildiğini doğruladı.

yanlış yapılandırma

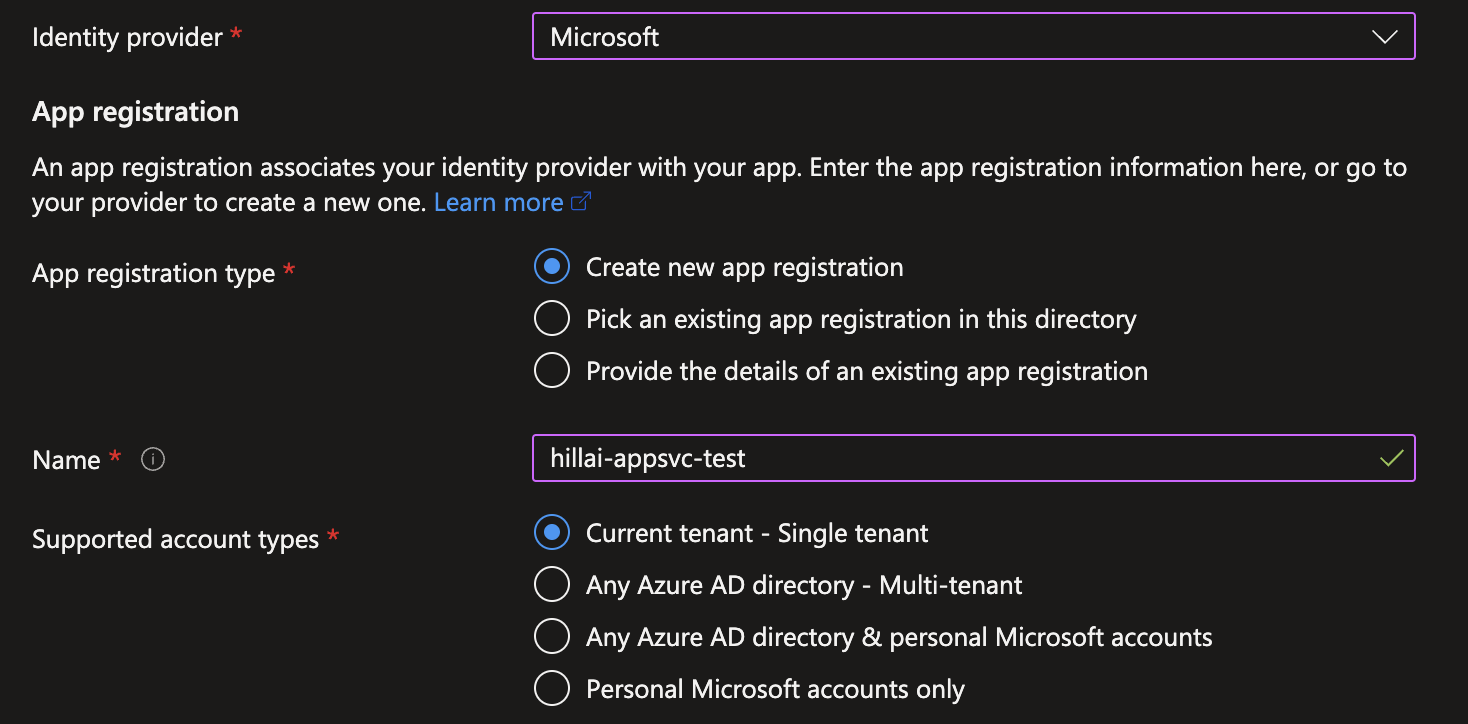

Wiz araştırmacıları, Azure App Services ve Azure Functions’ta bir uygulama oluştururken, uygulamanın yanlışlıkla, genel kullanıcılar da dahil olmak üzere herhangi bir Microsoft kiracısından kullanıcıların uygulamada oturum açmasına izin verecek şekilde yapılandırılabileceğini keşfetti.

Bu yapılandırma ayarı ‘Destek hesabı türleri’ olarak adlandırılır ve geliştiricilerin belirli bir kiracılı çok kiracılı, kişisel hesaplar veya çoklu ve kişisel hesapların bir karışımının uygulamaya erişmesine izin verilip verilmeyeceğini belirlemesine olanak tanır.

Bu yapılandırma seçeneği, geliştiricilerin uygulamalarını kuruluş sınırlarının ötesinde kullanıma sunması gereken yasal durumlar için sunulur.

Ancak, bir geliştirici yanlışlıkla daha gevşek izinler atarsa, uygulamaya ve özelliklerine istenmeyen erişime neden olabilir.

Wiz, raporunda “Bu Paylaşılan Sorumluluk mimarisi, geliştiriciler için her zaman net değildir ve sonuç olarak, doğrulama ve yapılandırma hataları oldukça yaygındır” diyor.

Wiz tarafından taranan çok kiracılı uygulamaların yaklaşık %25’inin yanlış yapılandırıldığı ve uygun kullanıcı doğrulaması olmadan koşulsuz erişime izin verdiği yanlış yapılandırma sorunu o kadar fazladır.

Bazı durumlarda yanlış yapılandırılmış uygulamaların Microsoft’a ait olması, yöneticilerin Azure AD yapılandırmasında hata yapmasının ne kadar kolay olduğunun altını çiziyor.

BingBang ve XSS saldırıları

Wiz’in analistleri, herkesin uygulamada oturum açmasına ve CMS’sine (İçerik Yönetim Sistemi) erişmesine izin veren yanlış yapılandırılmış bir “Bing Trivia” uygulaması buldu.

Ancak kısa süre sonra uygulamanın doğrudan Bing.com’a bağlı olduğunu keşfettiler ve bu da Bing arama sonuçlarında gösterilen canlı içeriği değiştirmelerine olanak sağladı.

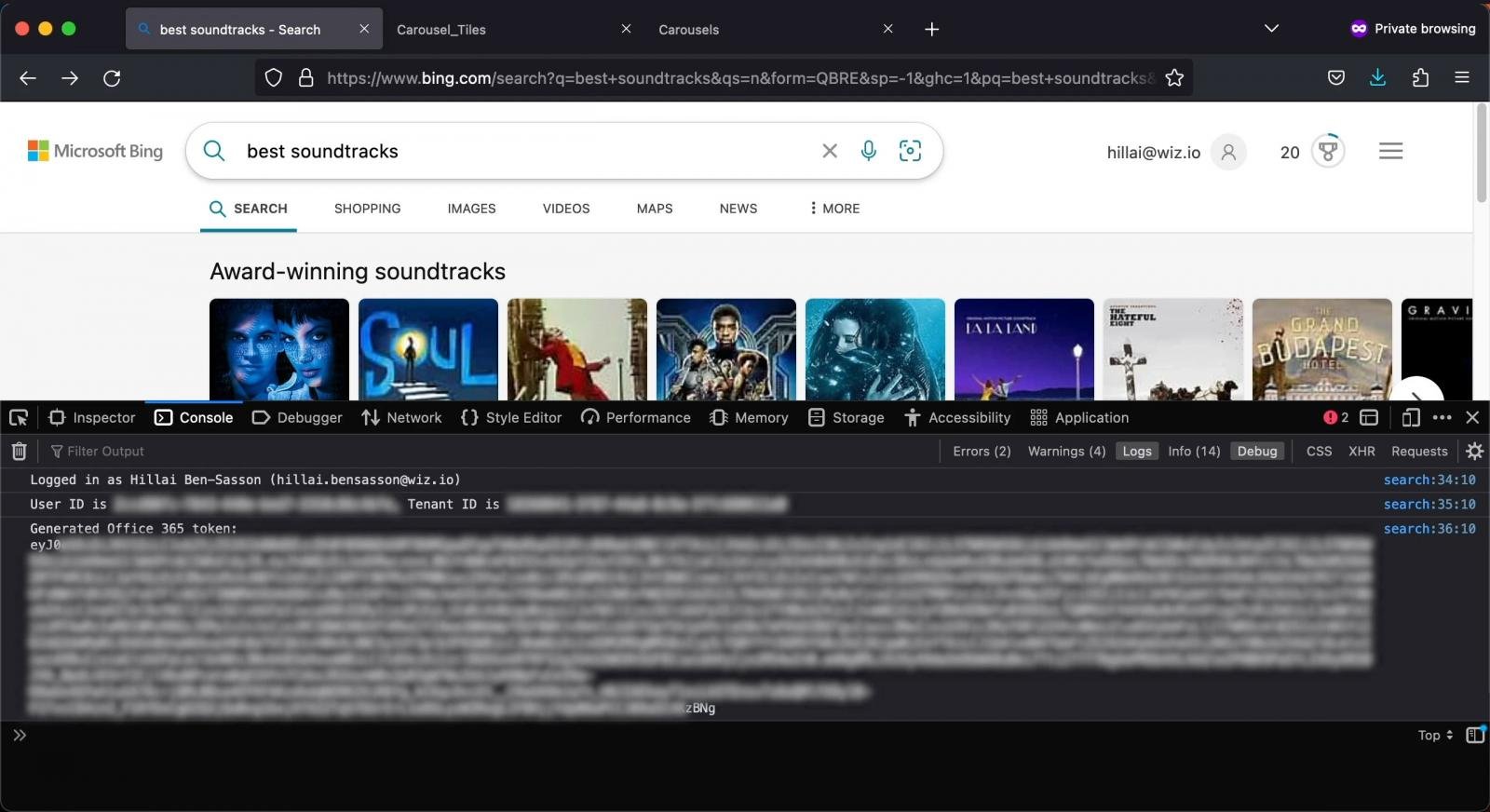

Tam kontrole sahip olduklarını doğrulamak için, araştırmacılar “en iyi film müzikleri” arama terimi için arama sonuçlarını değiştirmeye çalıştılar ve başarılı oldular, en üstteki döngüye rastgele sonuçlar eklediler.

Daha sonra analistler, aynı CMS’yi kullanarak Bing arama sonuçlarına bir yük enjekte edip edemeyeceklerini kontrol ettiler ve Bing.com’da bir siteler arası komut dosyası çalıştırma (XSS) saldırısı gerçekleştirebileceklerini gördüler.

Wiz, XSS’nin mümkün olduğunu doğruladıktan sonra bulgularını Microsoft’a bildirdi ve bu ikinci saldırının tam etkisini belirlemek için yazılım şirketiyle birlikte çalıştı.

Bir XSS testi, arama sonuçlarında karuseli gören herhangi bir Bing kullanıcısının Office 365 belirtecini tehlikeye atmanın mümkün olduğunu gösterdi ve onlara arama yapanların hesaplarına tam erişim sağladı.

Buna Outlook e-postalarına, takvim verilerine, Teams’deki mesajlara, SharePoint belgelerine ve OneDrive dosyalarına erişim dahildir.

Microsoft’un düzeltmesi

Microsoft, harici tarafların okuma ve yazma erişimine izin veren yanlış yapılandırmanın yalnızca az sayıda dahili uygulamayı etkilediğini ve hemen düzeltildiğini söyleyerek sorunu küçümsedi.

Ek olarak Microsoft, Azure AD yanlış yapılandırma sorunlarının yeniden sorun haline gelmesini önleyecek güvenlik geliştirmeleri getirdiğini söylüyor.

En önemlisi, Microsoft, erişimi yalnızca uygun şekilde kaydedilmiş istemcilerle sınırlayarak, kaynak kiracılarında kayıtlı olmayan istemcilere erişim belirteçleri vermeyi durdurdu.

Microsoft’un danışma belgesinde “Bu işlevsellik, müşteri uygulamalarının %99’undan fazlası için devre dışı bırakıldı” yazıyor.

“Hizmet sorumlusu olmayan istemcilerden erişime dayanan çok kiracılı kaynak uygulamalarının geri kalanı için, Küresel Yöneticiler için bir Azure Hizmet Sağlık Güvenliği Danışma Belgesinde (Azure Portal ve e-posta) ve Microsoft 365 İleti Merkezinde yönergeler sağladık.”

Ayrıca, çok kiracılı uygulamalar için ek güvenlik kontrolleri eklendi, ayarlanmış bir izin verilenler listesinde kiracı kimliği eşleşmesi ve bir müşteri kaydının (Hizmet Sorumlusu) olup olmadığı kontrol edildi.

Çok kiracılı uygulamaları denetleyen geliştiricilerin ve yöneticilerin, Microsoft’un bunları düzgün bir şekilde güvence altına almak için güncellenmiş kılavuzuna başvurmaları önerilir.

Ek ayrıntılar için Wiz, düzeltme önerilerini de içeren daha ayrıntılı ayrı bir rapor yayınladı.

Wiz Research, bulgularını sorumlu bir şekilde Microsoft’a ifşa ettiği için 40.000 $’lık bir hata ödülü aldı.