Johnson Controls International, VMware ESXi sunucuları da dahil olmak üzere birçok şirket cihazını şifreleyen ve şirketin ve yan kuruluşlarının operasyonlarını etkileyen, büyük bir fidye yazılımı saldırısı olarak tanımlanan saldırıya maruz kaldı.

Johnson Controls, endüstriyel kontrol sistemleri, güvenlik ekipmanları, klimalar ve yangın güvenliği ekipmanları geliştiren ve üreten çok uluslu bir holdingtir.

Şirket, kurumsal operasyonları ve York, Tyco, Luxaire, Coleman, Ruskin, Grinnel ve Simplex dahil olmak üzere yan kuruluşları aracılığıyla 100.000 kişiyi istihdam etmektedir.

Hafta sonu siber saldırısı

Dün bir kaynak BleepingComputer’a, Johnson Controls’un ilk olarak Asya ofislerinde saldırıya uğradıktan sonra bir fidye yazılımı saldırısına uğradığını söyledi.

BleepingComputer, o zamandan beri şirketin hafta sonu, şirketin BT sistemlerinin bazı kısımlarını kapatmasına neden olan bir siber saldırıya uğradığını öğrendi.

O zamandan bu yana York, Simplex ve Ruskin de dahil olmak üzere yan kuruluşlarının çoğu, web sitesi giriş sayfalarında ve müşteri portallarında teknik kesinti mesajları göstermeye başladı.

Simplex web sitesindeki bir mesajda “Şu anda Simplex Müşteri Portalı gibi bazı müşteri uygulamalarını sınırlayabilecek BT kesintileri yaşıyoruz” ifadesi yer alıyor.

“Hizmetlerimize gelebilecek olası etkileri aktif olarak azaltıyoruz ve bu kesintiler çözüldükçe müşterilerimizle iletişim halinde kalacağız.”

Kaynak: BleepingComputer

Johnson Controls’un bir başka yan kuruluşu olan York’un müşterileri, kendilerine şirketin sistemlerinin kapalı olduğunun söylendiğini, bazıları ise bunun bir siber saldırı nedeniyle olduğunun söylendiğini bildirdi.

York’lu bir müşteri Reddit’e “Bilgisayar sistemleri hafta sonu çöktü. Üretim ve her şey çöktü” dedi.

Başka bir müşteri, “Temsilcimizle konuştum ve birisinin onları hacklediğini söyledi” dedi.

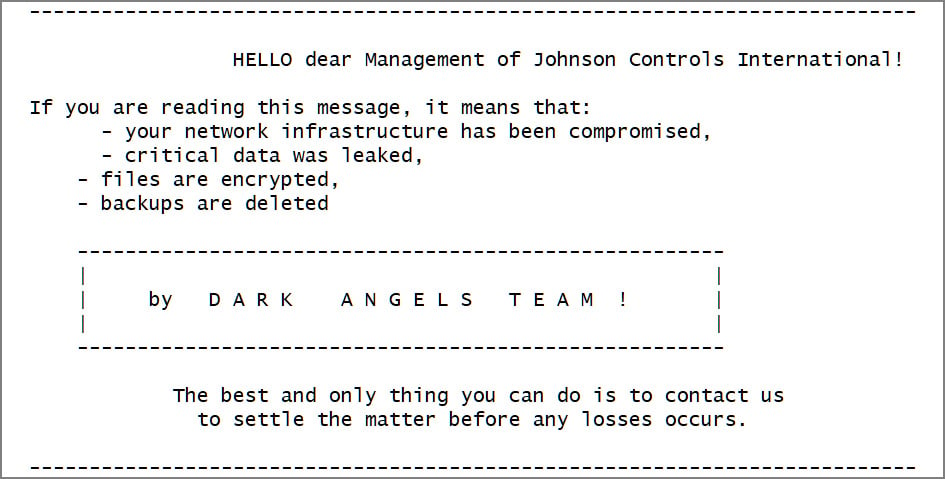

Bu sabah Nextron Systems tehdit araştırmacısı Gamel Ali tweet attı Johnson Controls’a karşı kullanıldığını belirten bir fidye notu içeren Dark Angels VMware ESXi şifreleyici örneği.

Kaynak: BleepingComputer

BleepingComputer’a, fidye notunun, fidye yazılımı çetesinin şifre çözücü sağlamak ve çalınan verileri silmek için 51 milyon dolar talep ettiği bir müzakere sohbetiyle bağlantılı olduğu söylendi.

Tehdit aktörleri ayrıca saldırı sırasında 27 TB’tan fazla kurumsal veriyi çaldıklarını ve şirketin VMWare ESXi sanal makinelerini şifrelediklerini iddia ediyor.

BleepingComputer, saldırıyla ilgili soruları için Johnson Controls ile temasa geçti ancak bir yanıt alamadı.

Dark Angels fidye yazılımı çetesi kimdir?

Dark Angels, Mayıs 2022’de dünya çapındaki kuruluşları hedef almaya başlayan bir fidye yazılımı operasyonudur.

Neredeyse tüm insanlar tarafından işletilen fidye yazılımı çeteleri gibi, Dark Angels da kurumsal ağları ihlal ediyor ve ardından ağ boyunca yanal olarak yayılıyor. Bu süre zarfında tehdit aktörleri, çift gasp saldırılarında kullanılmak üzere dosya sunucularından veri çalar.

Tehdit aktörleri, Windows etki alanı denetleyicisine erişim sağladıklarında ağdaki tüm cihazları şifrelemek için fidye yazılımını dağıtır.

Tehdit aktörleri, Babuk fidye yazılımının kaynak kodu sızıntısını temel alarak başlangıçta Windows ve VMware ESXi şifreleyicilerini kullandı.

Ancak siber güvenlik araştırmacısı MalwareHunterTeam BleepingComputer’a, Johnson Controls saldırısında kullanılan şifreleyicinin, Ragnar Locker’ın 2021’den bu yana kullandığı şifreleyicilerle aynı olduğunu söyledi.

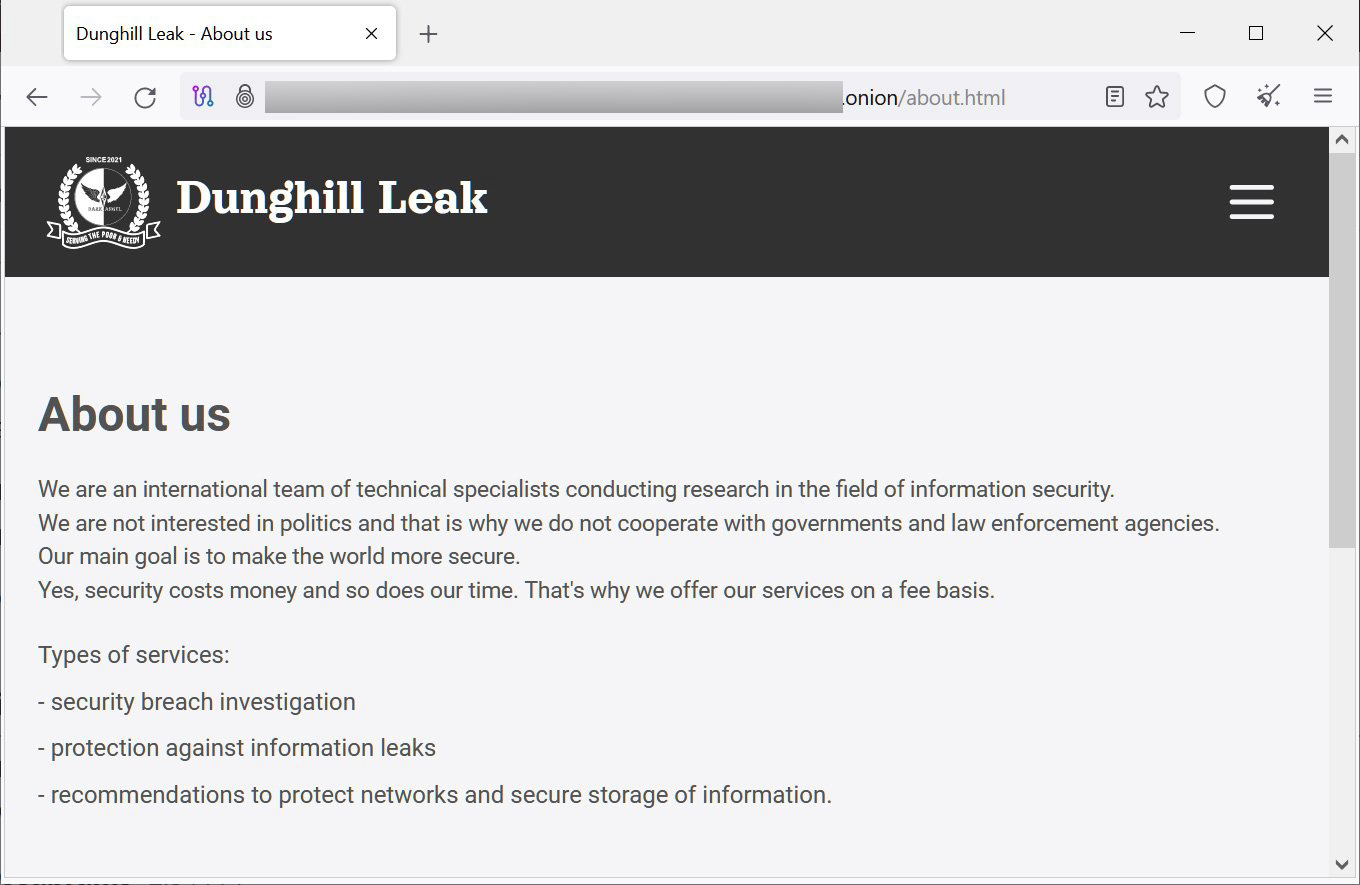

Dark Angels, Nisan 2023’te kurbanlarına şantaj yapmak için kullanılan ve fidye ödenmediği takdirde verileri sızdırmakla tehdit eden ‘Dunghill Leaks’ adlı bir veri sızıntısı sitesi başlattı.

Kaynak: BleepingComputer

Bu gasp sitesi şu anda aralarında Sabre ve Sysco’nun da bulunduğu ve yakın zamanda siber saldırıları ifşa eden dokuz kurbanı listeliyor.