Beynimiz kalıp tamamlama konusunda inanılmaz derecede iyidir; bulutlardaki hayvanları görmemizin ve tek bir şarkı sözünden tüm şarkıları hatırlamamızın nedeni budur. Dolayısıyla, konu şifreler olduğunda, kullanıcıların tatmin edici ve hatırlanması kolay sistem ve kalıplara karşı doğal bir yakınlığı vardır.

Bir kuruluşun şifre politikasını aşmak anlamına gelse bile. Saldırganlar bunun çok iyi farkındadır ve son kullanıcıların yaptığı hatalardan (ve bundan kurtulmalarını sağlayacak şifre politikalarından) yararlanmak için stratejilere sahiptirler.

Modern araç ve tekniklerle donatılmış olmasına rağmen, şifre kırmak hâlâ tahmin etmekten geçiyor. Bir parolanın yapısını neyin oluşturduğuna dair herhangi bir ipucu, bilgisayar korsanları için çok faydalıdır.

Bilgisayar korsanlarının, kullanıcıların en sık yaptığı dört parola hatasından nasıl yararlandığını ve Active Directory’nizi bu risklere karşı güçlendirmenin yollarını açıklayacağız.

1. Ortak ‘temel’ terimler

Kullanıcılar şifre oluştururken temel bir kelimeyle başlama eğilimindedir. Sorun şu ki, bu temel kelime nadiren rastlantısaldır ve genellikle kişinin kendisi veya çalıştığı şirketle bir miktar alakalıdır. Daha sonra, Active Directory’deki varsayılan parola geçmişi ve karmaşıklık ayarlarının etrafından dolaşmanın bir yolu olarak, sıfırlamalar veya sürenin sona ermesi sırasında bu temel kelimeyi aşamalı olarak değiştirecekler. Çoğunlukla ilk harfi büyük harfle yazıp sonuna özel bir karakter eklerler.

Saldırganlar bir kuruluşa girmek için en güçlü şifreleri değil, yalnızca en zayıf şifreleri kırmaları gerektiğini bilir. Parolaları veya şifre çözme anahtarlarını tahmin etmek için önceden tanımlanmış bir zayıf temel terimler listesi ve bunların ortak değişikliklerinin kullanıldığı sözlük saldırıları yoluyla ortak temel terimlerden yararlanabilirler. Bu saldırılar, insanların parola oluştururken basitliği ve aşinalığı tercih etme eğilimini başarılı bir şekilde hedef alıyor.

2023 Specops Zayıf Şifre Raporu, birkaç hafta boyunca toplanan 4,6 milyon şifrenin yanı sıra canlı saldırılarda RDP bağlantı noktalarına saldırmak için kullanılan şifreleri inceledi. En yaygın temel terim? ‘şifre’.

2023’te beklentileriniz daha yüksek olabilir ancak en yaygın kullanılan diğer temel terimler ‘yönetici’ ve ‘hoş geldiniz’di. Sosyal medya aynı zamanda belirli bireyleri hedef alan, doğum günlerini, aile adlarını, evcil hayvan adlarını ve birisi için önemli olan yerleri kolayca öğrenebilen saldırganlar için de bir altın madeni sunuyor.

2. Kısa şifre uzunluğu

Zayıf temel terimlerle bile, bir bilgisayar korsanının uğraşması gereken birçok değişiklik olabilir. Doğru olanı buluncaya kadar sonsuz oturum açma denemeleri yoluyla tüm potansiyel şifre kombinasyonlarını hızlı bir şekilde yinelemek ve denemek için kaba kuvvet tekniklerini kullanırlar.

Kaba kuvvet saldırıları kısa parolalara karşı son derece etkilidir; özellikle de hibrit saldırı olarak bilinen sözlük listelerinde bulunan ortak temel terimlerden başlayarak.

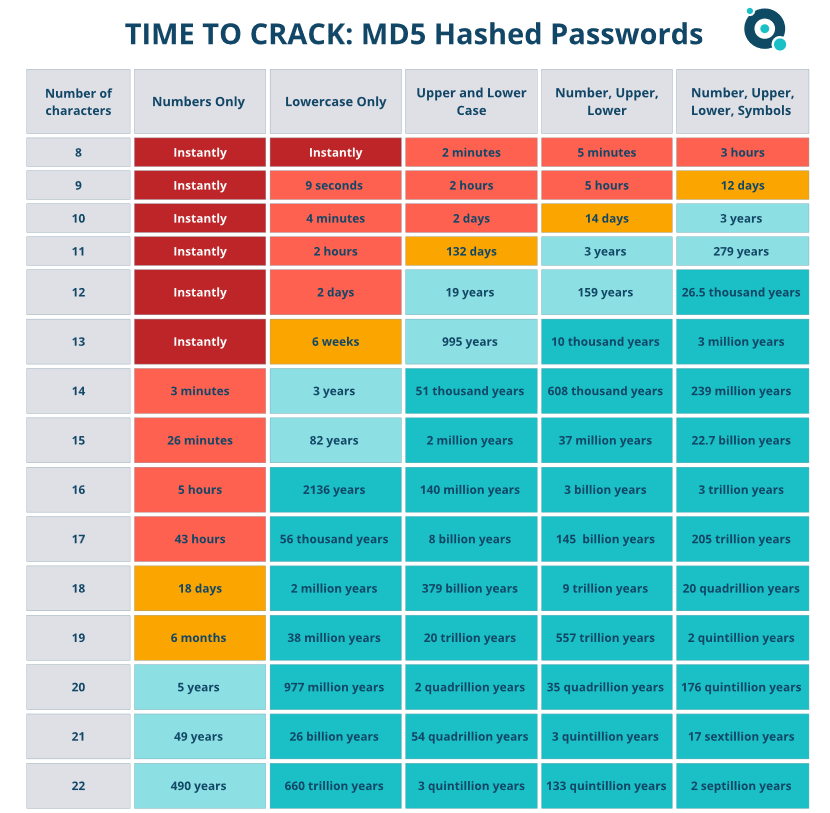

Specops araştırması, canlı saldırılarda RDP bağlantı noktalarına saldırmak için kullanılan şifrelerin %88’inin 12 karakter veya daha az olduğunu buldu. Çoğu kuruluş, Active Directory ayarları aracılığıyla yalnızca sekiz karakterlik daha da kısa bir parola uzunluğunu zorunlu kılar. Ve eğer bir kullanıcıya daha kısa bir şifre oluşturma seçeneği verilirse, bunu kabul edeceklerdir.

Aşağıdaki tablonun gösterdiği gibi, daha uzun parola uzunluğunu zorunlu kılmak, kaba kuvvet saldırılarına karşı oldukça etkili bir savunmadır.

Kaba kuvvet saldırıları tehdidini ortadan kaldırmanın en iyi yolu, kullanıcıları hâlâ akılda kalacak daha uzun şifreler oluşturmaya teşvik etmektir. Örneğin, bir parola oluşturmak için rastgele fakat akılda kalıcı üç kelime bir araya getirildi: Posta Kutusu-At-Calzone.

Birkaç özel karakterin değiştirilmesi, bu şifreyi hem sözlük hem de kaba kuvvet saldırılarına karşı çok güvenli hale getirecektir. Kullanıcıları daha uzun şifreler oluşturmaya teşvik etmenin bir başka yolu da, daha uzun, daha güçlü şifrelerin süresi dolmadan daha uzun süre kullanılabileceği uzunluğa dayalı eskitmedir.

3. Klavye yürüyüş kalıpları

Genellikle zayıf, öngörülebilir şifreleri ortak temel kelimeler, kısa uzunluk ve karmaşıklık eksikliği açısından düşünürüz. Ancak klavyenin düzeninden ilham alan şifreler de aynı derecede tahmin edilebilir.

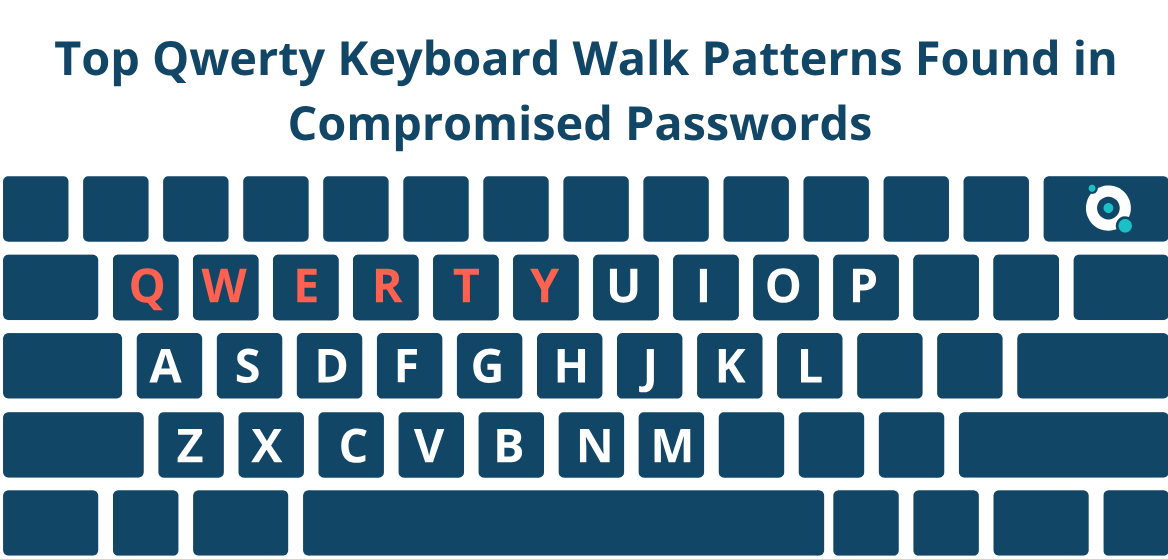

Örneğin, P)o9I*u7Y^ karmaşık bir parola gibi görünebilir ve birçok kuruluşun Active Directory parola gereksinimlerini karşılayabilir. Ancak daha yakından bakınca bu karakterlerin yan yana olduğunu ve son kullanıcıya hatırlanması kolay bir ‘klavye yürüyüşü’ sunduğunu göreceksiniz.

Specops ekibi yakın zamanda 800 milyondan fazla şifreyi analiz ederek ele geçirilen şifreler arasında en iyi klavye yürüyüş düzenlerini buldu. Desen ‘Qwerty‘ tek başına 1 milyondan fazla kez bulundu, bu da bu klavye yürüyüşlerinin ne kadar yaygın kullanıldığını vurguluyor.

Desenler gerçek kelimeler olmasa da sözlük saldırılarında kullanılabilirler.

Saldırganlar her zaman olduğu gibi son kullanıcıların öngörülebilirliğinden yararlanmaya hazır. Parolalar söz konusu olduğunda kısa klavye yürüyüşleri yapan ‘tembel parmakların’ farkındalar, bu nedenle sözlük saldırılarında kullanılan yüksek olasılıklı parolalar listesine ortak klavye yürüyüşlerini ekleyecekler.

4. Şifrenin yeniden kullanımı

Güçlü şifreler yine de ele geçirilebilir ve şifrelerin uygulamalar ve cihazlar arasında yeniden kullanılması durumunda bu olasılık büyük ölçüde artar. Örneğin, bir kuruluşta, son kullanıcının yalnızca çok güçlü bir parolayı hatırlamasını gerektiren bir parola yöneticisi bulunabilir.

Peki ya bu şifreyi Netflix, Facebook ve kim bilir başka neler için yeniden kullanmışlarsa? Bu parolalar, kimlik avı saldırıları veya diğer veri ihlali biçimleriyle kolayca ele geçirilebilir.

Google’a göre insanların %65’i şifrelerini yeniden kullanıyor. Siber suçluların kimlik bilgilerini çalmak ve bunları çevrimiçi olarak satmak için büyük çaba harcamalarının nedeni kısmen budur; bir siteden çalınan parolanın başka bir yerde de kullanılması muhtemeldir.

Şifre gereksinimlerini tek başına karşılamak çoğu zaman yeterli değildir. Specops araştırması, ele geçirilen şifrelerin %83’ünün düzenleyici standartların uzunluk ve karmaşıklık gereksinimlerini karşıladığını gösteriyor. Birisinin güçlü iş parolasını kişisel sitelerde veya güvenliği zayıf uygulamalarda yeniden kullanıp kullanmadığını çok geç olana kadar bilemezsiniz; bu nedenle, Active Directory’nizi tehlikeye atılmış parolalara karşı tarayabilecek bir araca sahip olmak çok önemlidir.

Kuruluşlar riskleri nasıl azaltabilir ve kullanıcı hatalarını nasıl önleyebilir?

İki yönlü bir yaklaşıma ihtiyaç var. İlk olarak, kullanıcıların şifrelerinin güçlü olmasını sağlayan etkili bir şifre politikası, ilk etapta ortak temel terimleri, kısa şifre uzunluğunu ve klavye yürüyüş düzenlerini hedef alan sözlük ve kaba kuvvet saldırılarına karşı önlem alır.

Ardından, Active Directory’nizi kolayca denetlemenin ve sizin tarafınızdan veya başka bir yerde parolanın yeniden kullanılması nedeniyle ele geçirilen güçlü parolaların hızla değiştirildiğinden emin olmanın bir yolu.

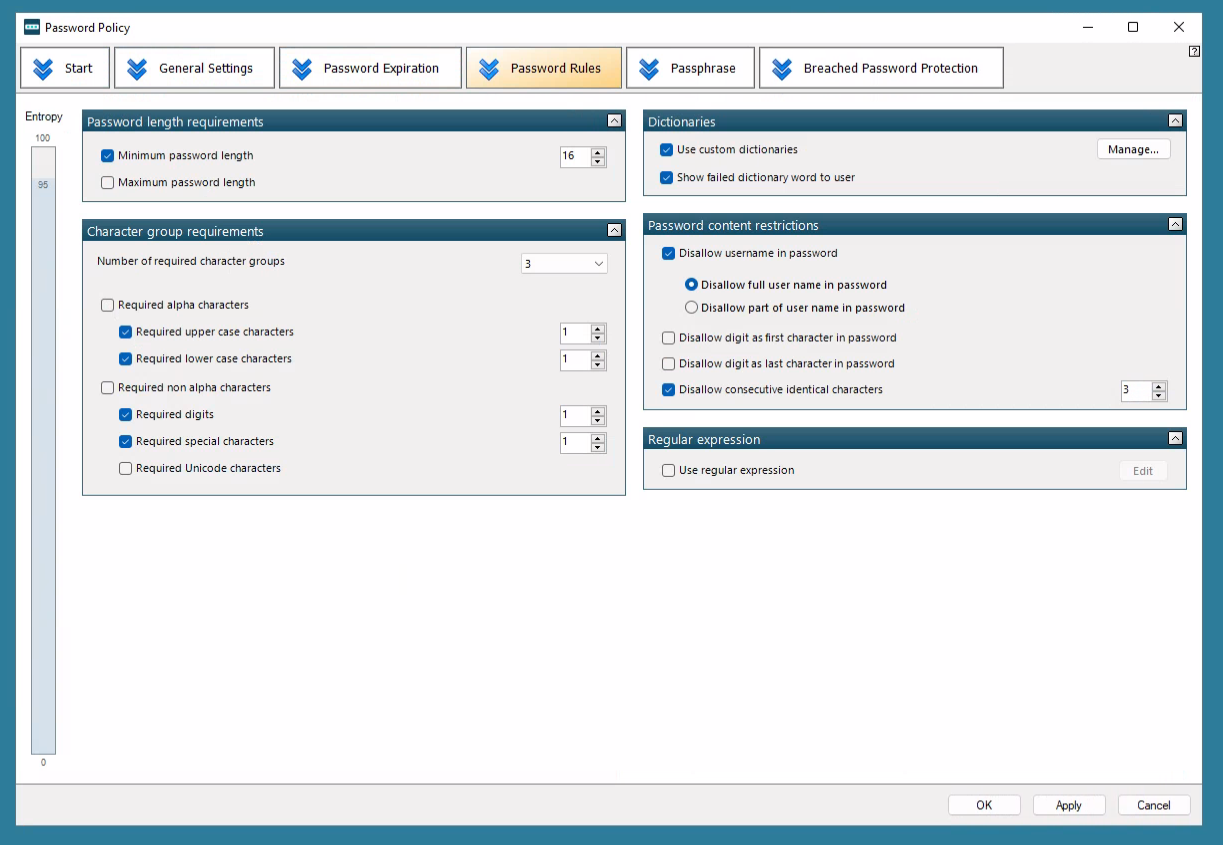

Specops Parola Politikası, kuruluşların kendi kuruluşları ve sektörleriyle ilgili temel kelimeleri engellemenin yanı sıra evrensel olarak zayıf temel terimleri, klavyede yürüme düzenlerini ve kısa parolaları engellemek için özel sözlükler oluşturmasına olanak tanır.

Ayrıca önceki şifrelerde artan değişiklikleri de durdurabilir. Temel olarak, son kullanıcıların doğal olarak ilgisini çeken ve saldırganların istismar etmeyi sevdiği tüm öngörülebilir kalıpları ve ikameleri ortadan kaldırıyorsunuz.

NIST ve NSCSC gibi sektör düzenlemeleri, güvenliği ihlal edilmiş şifreleri tespit edecek araçlara sahip olmanızı da şiddetle tavsiye eder. Specops Parola Politikası, Active Directory’nizi 3 milyardan fazla benzersiz, güvenliği ihlal edilmiş paroladan oluşan bir listeye göre kontrol eden İhlal Edilmiş Parola Koruması özelliğiyle birlikte gelir.

Specops’un araştırma ekibi hizmeti günlük olarak güncelleyerek kullanıcılarınızın şu anda gerçekleşen gerçek şifre saldırılarına karşı korunmasını sağlar.

Bilgisayar korsanlarının favori saldırı rotalarını ortadan kaldırmakla ilgileniyor musunuz? Specops Şifre Politikasının yeteneklerini bugün ücretsiz keşfedin.

Specops Software tarafından desteklenmiş ve yazılmıştır