Popüler uzak masaüstü yazılımı olan Anydesk’te yeni keşfedilen bir güvenlik açığı ciddi siber güvenlik endişelerine yol açtı.

CVE-2024-12754 olarak tanımlanan ve ZDI-24-1711 uyarınca izlenen bu kusur, yerel saldırganların pencereler arka plan görüntülerini işlemek için bir mekanizma kullanmasına izin verir ve potansiyel olarak ayrıcalıklarını idari seviyelere yükseltir.

Araştırmacılar, bu güvenlik açığının hassas sistem dosyaları için önemli bir risk oluşturduğu konusunda uyarıda bulunuyor, konsept kanıtı (POC) artık kamuya açık olarak kullanılabilir.

Güvenlik Açığı Detayları

Güvenlik açığı, CWSS skoru 5.5 (orta) ile CWE-59 (yol geçiş) altında kategorize edilmiştir, bu da sistem gizliliğini tehlikeye atma potansiyelini gösterir.

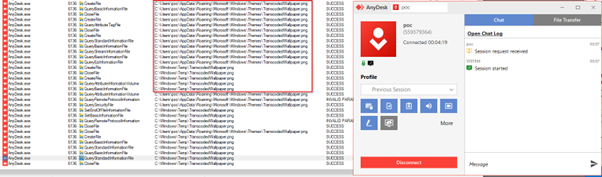

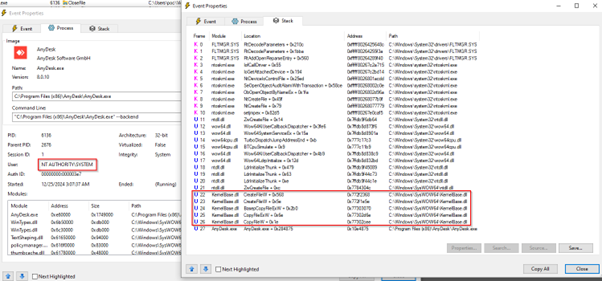

Cyber Security News tarafından yapılan bir rapora göre, siber güvenlik araştırmacısı Naor Hodorov, sorunun oturum başlatma sırasında Anydesk’in masaüstü arka plan görüntülerini kopyalama sürecinde bulunduğunu keşfetti.

AnyDesk, bir oturum başlatırken geçerli masaüstü arka plan görüntüsünü C: \ Windows \ Temp \ dizinine kopyalar.

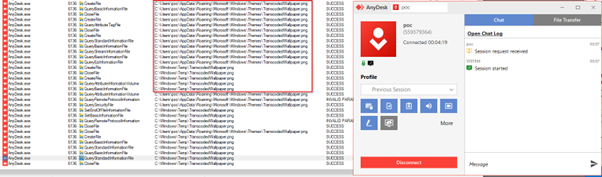

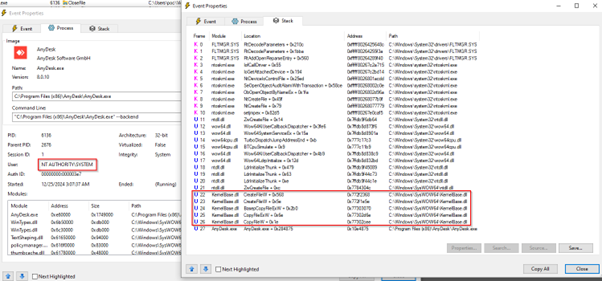

Bu işlem, üst düzey ayrıcalıklara sahip NT Authority \ System Hesabı kapsamında AnyDesk Hizmeti tarafından yürütülür.

Saldırganlar nasıl sömürüyor

Kusur, düşük ayrıcalıklı bir yerel kullanıcının, GitHub tarafından bildirildiği gibi, keyfi dosya okuma veya kopyalama işlemlerini gerçekleştirmek için bu dosya açma işlemini manipüle etmesini sağlar. Saldırı nasıl ortaya çıkıyor:

Dosya izinleri ve sahiplik:

AnyDesk arka plan görüntüsünü kopyaladığında, ortaya çıkan dosya sistem hesabından sahiplik ve izinleri devralır.

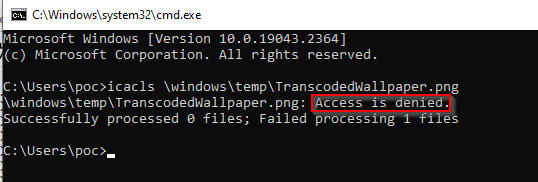

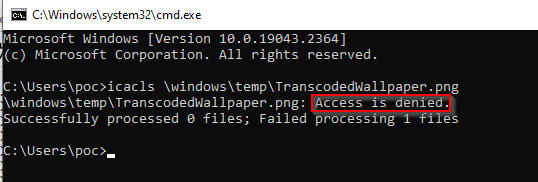

Varsayılan olarak, düşük ayrıcalıklı kullanıcıların C: \ Windows \ Temp \ ‘de oluşturulan dosyalara erişimi yoktur, çünkü bu dosyalar sistem hesabı tarafından korunur.

Dosya adı ön oluşturma:

Bir saldırgan, C: \ Windows \ Temp \ dizininde arka plan görüntü dosyasıyla aynı adla bir dosyayı önceden oluşturabilir.

Güvenlik açığı tetiklendikten sonra, AnyDesk bu dosyayı kaynak görüntüden gelen verilerle yazar, ancak dosya orijinal sahipliğini ve izinlerini korur.

Dizin kavşak saldırısı:

Hassas sistem dizinlerine işaret eden sembolik bir bağlantı (kavşak) oluşturarak, \ cihaz \ hiddiskvolumeshAdowcopy1 \ windows \ system32 \ config gibi, saldırganlar herhangi bir Dosya (güvenlik hesap yöneticisi), System. ve güvenlik dosyaları.

Bu dosyalar Windows kimlik doğrulama sistemi için kritik öneme sahiptir.

Ayrıcalık artışı: Bu dosyalara erişim ile saldırganlar, idari ayrıcalıklar elde etmek için karma kimlik bilgilerini ve makine tuşlarını çıkarabilir ve tam sistem uzlaşmasını sağlar.

Sömürü yerel erişim ve düşük seviyeli ayrıcalıklar gerektirirken, güvenlik açığının sonuçları şiddetlidir.

Saldırganlar, kimlik bilgilerini çalmak, hassas verilere yetkisiz erişim elde etmek ve hatta etkilenen sistemin tam kontrolünü almak için istismar kullanabilir.

Bu tehdidi azaltmak için Anydesk, güvenlik açığını ele almak için yamalar içeren 9.0.1 sürümünü yayınladı. Kullanıcılara ve kuruluşlara derhal bu sürüme güncellemeleri şiddetle tavsiye edilir.

CVE-2024-12754’ün keşfi, yerel ayrıcalık yükseltme tekniklerinin artan sofistike olmasının altını çizmektedir. Masaüstü arka plan görüntülerini kullanma gibi iyi huylu bir özellik gibi görünen şey, yaratıcı ve yüksek etkili yollarla kullanılabilir.

Bu, kuruluşları ve geliştiricilere güvenlik kusurları için en zararsız uygulama süreçlerini bile incelemelerini hatırlatır.

AnyDesk’in yamaları bu sorunu etkili bir şekilde ele alırken, kullanıcıların güncellemeleri uygulama ve sağlam güvenlik önlemlerini benimsemede proaktif kalmaları gerekir.

POC’nin serbest bırakılması, potansiyel sömürüye karşı korunmak için derhal harekete geçme aciliyetini vurgulamaktadır. Siber güvenlik uyanıklığı gelişen tehditler karşısında bir zorunluluk olmaya devam ediyor.

Are you from SOC/DFIR Team? - Join 500,000+ Researchers to Analyze Cyber Threats with ANY.RUN Sandbox - Try for Free