Kötü amaçlı yazılım operatörleri, popüler yazılım ürünlerini arayan ve hiçbir şeyden haberi olmayan kullanıcılara kötü amaçlı yazılım yaymak için Google Ads platformunu giderek daha fazla kötüye kullanıyor.

Bu kampanyalarda taklit edilen ürünler arasında Grammarly, MSI Afterburner, Slack, Dashlane, Malwarebytes, Audacity, μTorrent, OBS, Ring, AnyDesk, Libre Office, Teamviewer, Thunderbird ve Brave yer alıyor.

Tehdit, yukarıdaki projelerin resmi web sitelerini klonlar ve kullanıcılar indirme düğmesine tıkladığında yazılımın trojenleştirilmiş sürümlerini dağıtır.

Kurban sistemlerine bu şekilde teslim edilen kötü amaçlı yazılımlardan bazıları, Vidar Stealer’ın özel bir sürümü olan Raccoon Stealer’ın türevlerini ve IcedID kötü amaçlı yazılım yükleyicisini içerir.

BleepingComputer yakın zamanda bu tür kampanyalar hakkında rapor vererek, yazılım projelerini taklit eden 200’den fazla etki alanı kullanan büyük bir yazım hatası kampanyasının ortaya çıkmasına yardımcı oldu. Başka bir örnek, kullanıcılara RedLine hırsızını bulaştırmak için sahte MSI Afterburner portallarını kullanan bir kampanyadır.

Bununla birlikte, eksik olan bir ayrıntı, kullanıcıların bu web sitelerine nasıl maruz kaldığıydı; bu, artık bilinen bir bilgi parçasıydı.

Guardio Labs ve Trend Micro’dan alınan iki rapor, bu kötü amaçlı web sitelerinin Google Reklam kampanyaları aracılığıyla daha geniş bir kitleye tanıtıldığını açıklıyor.

Google Ads kötüye kullanımı

Google Ads platformu, reklamverenlerin sayfaları Google Arama’da tanıtmalarına yardımcı olur ve bu sayfaları, genellikle projenin resmi web sitesinin üzerinde reklam olarak sonuç listesinde üst sıralara yerleştirir.

Bu, etkin bir reklam engelleyicisi olmayan bir tarayıcıda yasal yazılım arayan kullanıcıların önce promosyonu göreceği ve gerçek arama sonucuna çok benzediği için büyük olasılıkla ona tıklayacağı anlamına gelir.

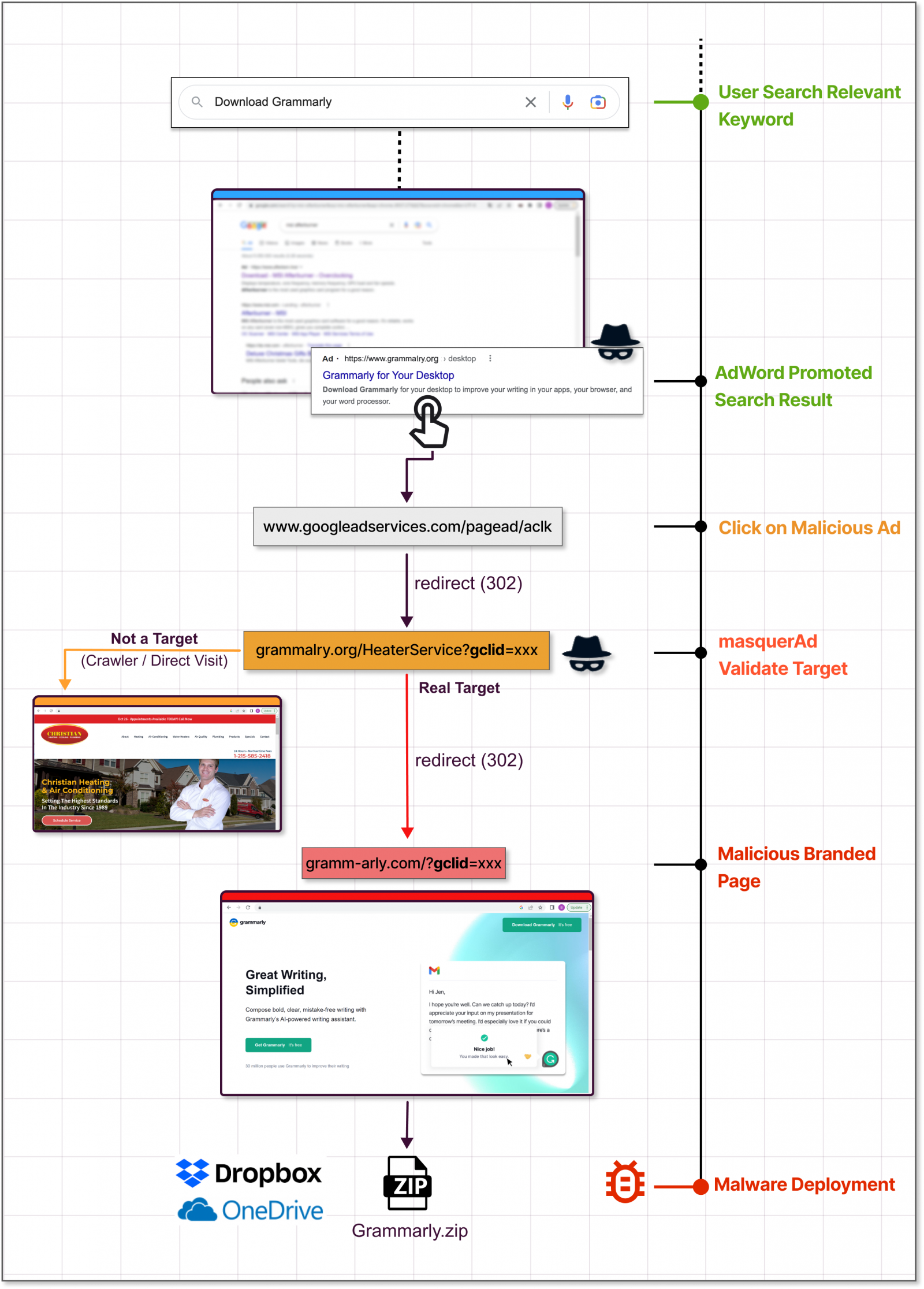

Google, açılış sitesinin kötü amaçlı olduğunu tespit ederse, kampanya engellenir ve reklamlar kaldırılır, bu nedenle tehdit aktörlerinin, Google’ın otomatik kontrollerini atlatmak için bu adımda bir numara kullanması gerekir.

Guardio ve Trend Micro’ya göre işin püf noktası, reklama tıklayan kurbanları tehdit aktörü tarafından oluşturulan alakasız ancak zararsız bir siteye götürmek ve ardından onları yazılım projesini taklit eden kötü niyetli bir siteye yönlendirmektir.

.png)

Guardio Labs raporda, “Bu “kılık değiştirmiş” siteler, hedeflenen ziyaretçiler tarafından ziyaret edildiği anda, sunucu onları hemen hileli siteye ve oradan da kötü niyetli yüke yönlendiriyor” diye açıklıyor.

ZIP veya MSI biçiminde gelen yük, GitHub, Dropbox veya Discord’un CDN’si gibi saygın dosya paylaşım ve kod barındırma hizmetlerinden indirilir. Bu, kurbanın makinesinde çalışan herhangi bir virüsten koruma programının indirme işlemine itiraz etmemesini sağlar.

Guardio Labs, Kasım ayında gözlemledikleri bir kampanyada, tehdit aktörünün kullanıcıları Raccoon Stealer’ı teslim eden Grammarly’nin truva atı haline getirilmiş bir versiyonuyla cezbettiğini söylüyor.

Kötü amaçlı yazılım, meşru yazılımla birlikte paketlenmiştir. Kullanıcılar indirdiklerini alır ve kötü amaçlı yazılım sessizce yüklenir.

Trend Micro’nun bir IcedID kampanyasına odaklanan raporu, tehdit aktörlerinin, yönlendirme gerçekleşmeden önce web sitesi ziyaretçisinin bir araştırmacı mı yoksa geçerli bir kurban mı olduğunu tespit etmek için Keitaro Trafik Yönlendirme Sistemini kötüye kullandığını söylüyor. Bu TDS’nin kötüye kullanılması 2019’dan beri görülmektedir.

Zararlı indirmelerden kaçının

Tanıtılan arama sonuçları, tüm meşruiyet belirtilerini taşıdıkları için yanıltıcı olabilir. FBI geçtiğimiz günlerde bu tür reklam kampanyaları hakkında bir uyarı yayınlayarak internet kullanıcılarını çok dikkatli olmaya çağırdı.

Bu kampanyaları engellemenin iyi bir yolu, web tarayıcınızda, Google Arama’dan tanıtılan sonuçları filtreleyen bir reklam engelleyiciyi etkinleştirmektir.

Diğer bir önlem de, aradığınız yazılım projesinin resmi alanını görene kadar aşağı kaydırmak olacaktır. Emin değilseniz, resmi etki alanı yazılımın Wikipedia sayfasında listelenir.

Güncellemelere kaynak bulmak için belirli bir yazılım projesinin web sitesini sık sık ziyaret ediyorsanız, URL’ye yer işareti koymak ve bunu doğrudan erişim için kullanmak daha iyidir.

İndirmek üzere olduğunuz yükleyicinin kötü amaçlı olabileceğine dair yaygın bir işaret, anormal dosya boyutudur.

Faul oyununun bir başka açık örneği, indirme sitesinin alan adıdır; bu, resmi siteye benzeyebilir, ancak adında karakterlerin yer değiştirmesi veya “yazım hatası” olarak bilinen tek bir yanlış harf vardır.