Akamai’deki siber güvenlik araştırmacıları yakın zamanda, web uygulamalarının ve üçüncü taraf araçlarının daha yaygın hale gelmesiyle, daha geniş bir saldırı yüzeyi ve saldırganlar için düşük giriş engelleri nedeniyle siber saldırı riskinin arttığını doğruladı.

Bir WordPress özel alan eklentisindeki kritik bir güvenlik açığının duyurulmasından ve bir yamanın yayınlanmasından kısa bir süre sonra, XSS etkinliğinde dikkate değer bir artış gözlemlendi ve belirli bir kavram kanıtlama sorgusu özellikle önemliydi.

Saldırganlar bilinen güvenlik açıklarından daha kapsamlı bir şekilde yararlanıyor ve saldırıyı anlamak için güvenlik açığını, aktörü ve trafiği analiz etmek önemlidir.

İlk Kusur XSS’ye yönlendirir

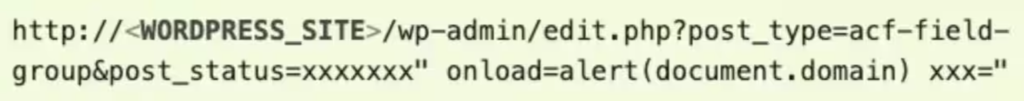

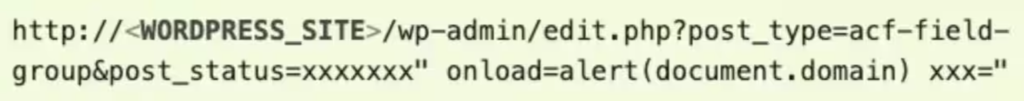

Şubat ayında CVSS taban puanı 7,1 olan bir güvenlik açığı tespit edilen CVE-2023-30777, bir tehdit aktörünün hedeflenen bir web sitesine zararlı komut dosyaları, yönlendirmeler, reklamlar ve URL manipülasyonları enjekte ederek yansıtılan bir XSS saldırısı gerçekleştirmesini sağlar.

Etkilenen bir web sitesine enjekte edilen meşru olmayan komut dosyaları, farkında olmadan ziyaretçilerine yayılabilir ve site sahipleri bu manipülasyondan habersiz kaldığı için önemli bir tehlike oluşturur.

Güvenlik açığının 2 milyondan fazla aktif eklenti kullanıcısını etkileyen yaygın etkisi, açıktan yararlanma PoC’si, yama ve örnek yükleri içeren kapsamlı bir yazının yayınlanması üzerine büyük ilgi topladı.

Aktif Sömürü XSS Kusurunun

İstismar vektörü ayrıntılarının kamuya açıklanması, güvenlik araştırmacıları, meraklıları ve şirketlerin ifşa üzerine yeni güvenlik açıklarını sık sık değerlendirmesiyle, tarama ve istismar girişimlerinde üstel bir artışa yol açar.

Akamai SIG’nin XSS saldırı verileri analizi, saldırıların yalnızca 24 saat içinde başlamasıyla birlikte, saldırıların hacminin ve istismar PoC’lerinin kamuya açıklanmasından sonra bunların gerçekleşmesi için geçen sürenin sırasıyla hızla arttığı ve azaldığı endişe verici bir eğilimi ortaya çıkardı.

Faaliyetin tüm sektörlerde ayrım gözetmeyen doğası ve yeni yararlanma kodları geliştirmeye yönelik herhangi bir girişimin olmaması, savunmasız siteleri tarayan ve kolayca yararlanılabilecek güvenlik açıklarını hedefleyen, karmaşık olmayan bir tehdit aktörüne işaret eder.

öneriler

Aşağıda, Akamai’deki siber güvenlik araştırmacıları tarafından sunulan tüm önerilerden bahsetmiştik:-

- Bir kuruluşun risk azaltma ve güvenlik stratejisinin bir parçası olarak yama yönetimi, riskleri yönetmek için çok önemlidir.

- Doğru araçları dağıtmak, ağınızda gerçek zamanlı görünürlük elde etmeyi kolaylaştıracak ve güvenlik açıklarını azaltacaktır.

- Web uygulamaları için güvenlik duvarları, güvenlik ekiplerine saldırılara karşı gerekli korumayı sağlar.

- Daha fazla saldırıyı önlemek için web uygulamalarının güvenlik yamalarıyla yamalandığından emin olun.