Her iki işletim sistemindeki enfeksiyonları mümkün kılan talimatları kullanarak hem Windows hem de Linux sistemlerini hedefleyen ClickFix saldırıları kullanan yeni bir kampanya tespit edildi.

ClickFix, web sitesi ziyaretçilerini kötü amaçlı yazılım yükleyen konsol komutlarını çalıştıran komutlara kandırmak için sahte doğrulama sistemlerinin veya uygulama hatalarının kullanıldığı bir sosyal mühendislik taktiğidir.

Bu saldırılar geleneksel olarak Windows sistemlerini hedeflemiştir, hedefleri Windows Run komutundan PowerShell komut dosyalarını yürütmeye yönlendirir, bu da info-stealer kötü amaçlı yazılım enfeksiyonları ve hatta fidye yazılımı ile sonuçlanır.

Ancak, Bogus Google karşılama hatalarını kullanan 2024 kampanyası MacOS kullanıcılarını da hedefledi.

ClickFix Hedefleme Linux kullanıcıları

Geçen hafta Hunt.io araştırmacıları tarafından tespit edilen daha yeni bir kampanya, bu sosyal mühendislik tekniğini Linux sistemleri için ilk uyarlayanlar arasında.

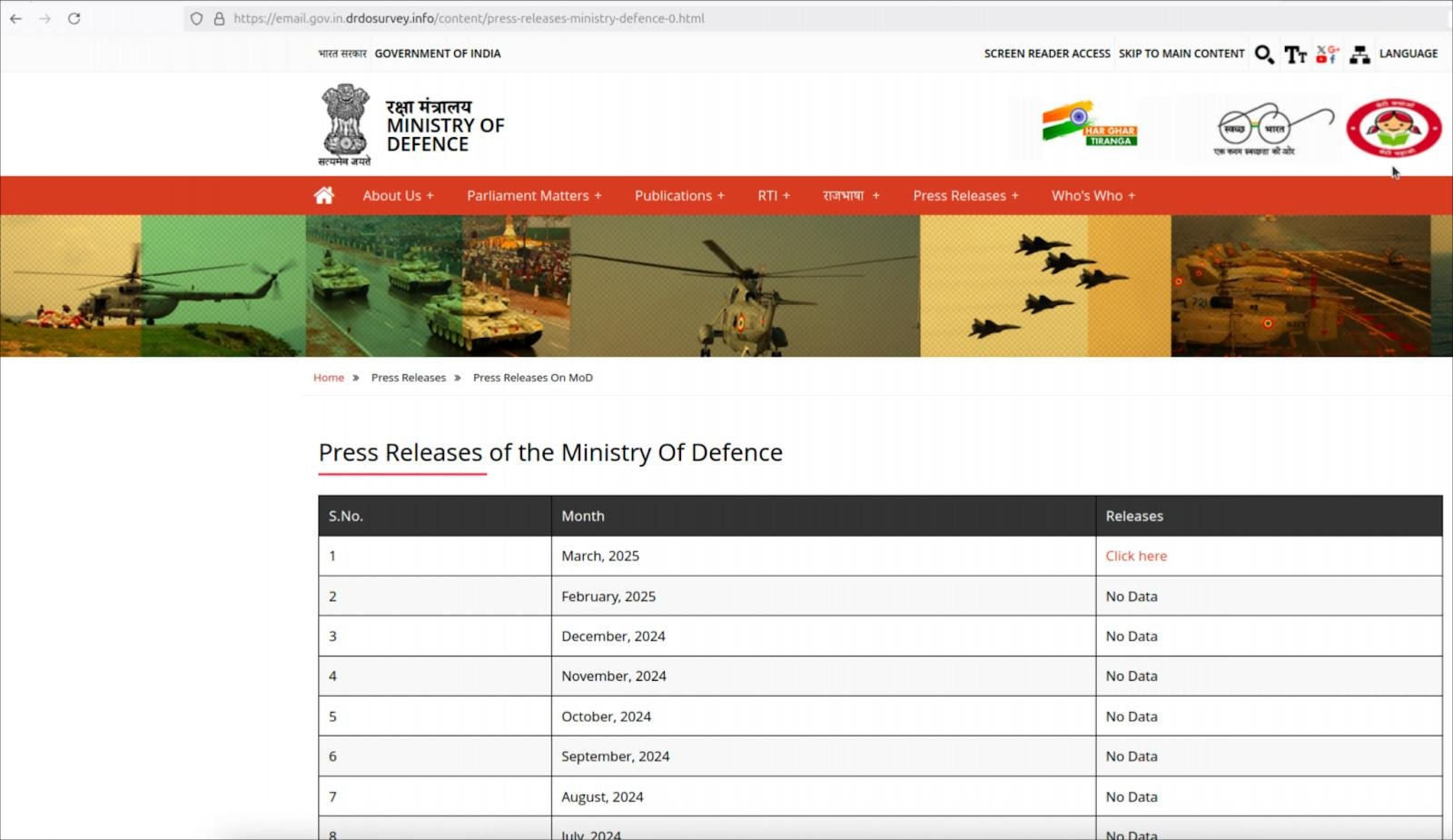

Pakistan bağlantılı tehdit grubu APT36’ya (aka “şeffaf kabile”) atfedilen saldırı, Hindistan Savunma Bakanlığı’nı resmi bir basın bültenine bir bağlantı ile taklit eden bir web sitesi kullanıyor.

Kaynak: hunt.io

Ziyaretçiler bu web sitesi bağlantısını tıkladıklarında, işletim sistemlerini belirlemek için platform tarafından profillenir ve daha sonra doğru saldırı akışına yönlendirilirler.

Pencerelerde, kurbanlara sınırlı içerik kullanım hakları konusunda uyaran tam ekran sayfası sunulmaktadır. ‘Devam’a tıklamak, kötü niyetli bir MSHTA komutunu kurbanın panosuna kopyalayan ve Windows terminaline yapıştırması ve yürütmesi talimatı verilen JavaScript’i tetikler.

Bu, saldırganın adresine bağlanan .NET tabanlı bir yükleyici başlatırken, kullanıcı her şeyin meşru ve beklendiği gibi görünmesi için bir tuzak PDF dosyası görür.

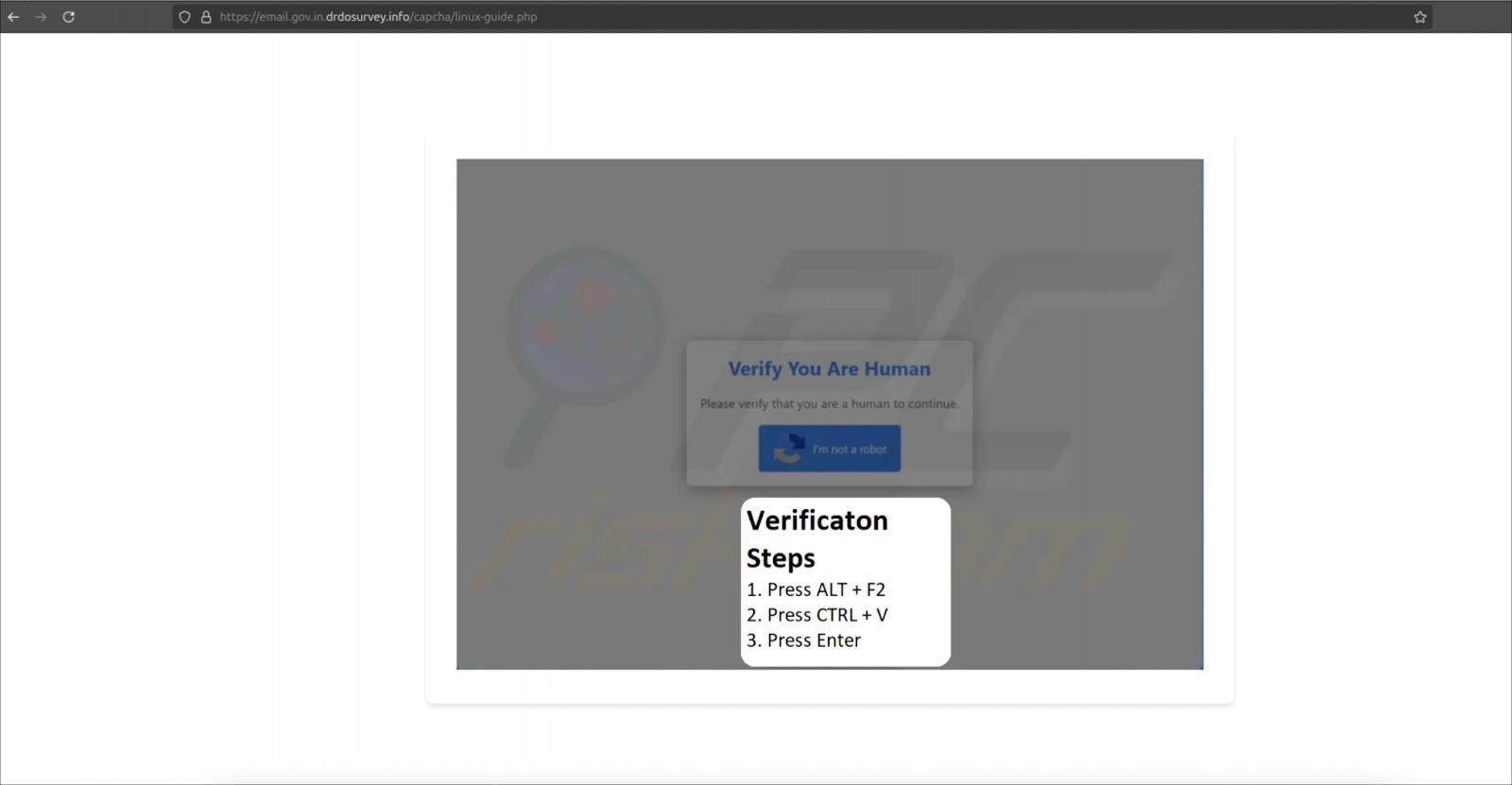

Linux’ta kurbanlar, “Ben bir Robot Düğmesi” yi tıklarken bir kabuk komutunu panosuna kopyalayan bir Captcha sayfasına yönlendirilir.

Mağdur daha sonra bir Linux Run iletişim kutusunu açmak için Alt+F2 tuşuna basmaya, komutu yapıştırmaya ve ardından basmaya yönlendirilir Girmek yürütmek için.

Kaynak: hunt.io

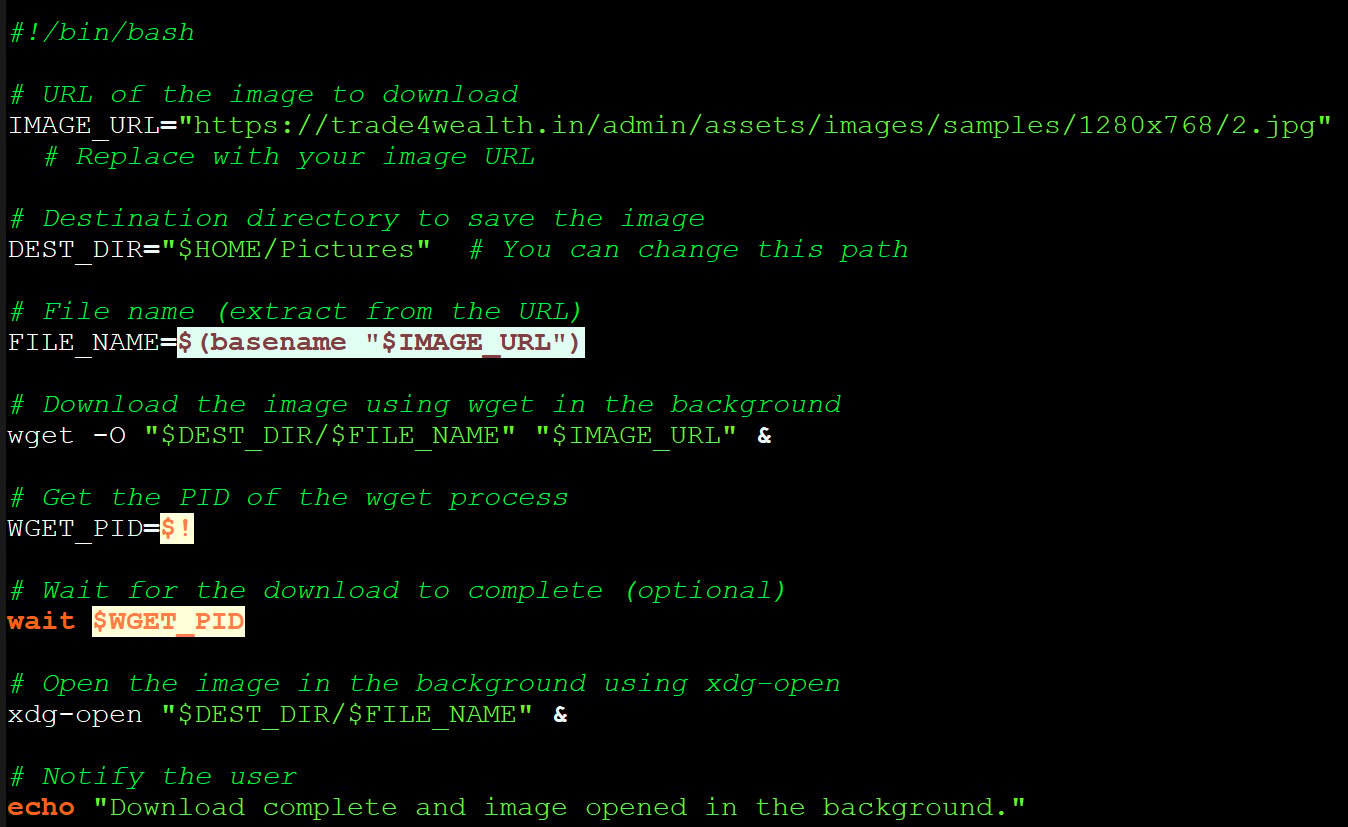

Komut, Hunt.io’ya göre, mevcut sürümünde herhangi bir kötü amaçlı işlem gerçekleştirmeyen, saldırganın sunucusundan bir JPEG görüntüsü almakla sınırlı olmayan ‘Mapeal.sh’ yükünü düşürür.

Kaynak: BleepingComputer

“Script aynı Trade4Wealth’ten bir JPEG görüntüsü indiriyor[.]dizin içinde ve arka planda açar, “diye açıklıyor Hunt.io.

“İnfaz sırasında kalıcılık mekanizmaları, yanal hareket veya giden iletişim gibi ek aktivite gözlenmedi.”

Bununla birlikte, APT36’nın şu anda Linux enfeksiyon zincirinin etkinliğini belirlemeyi denemesi mümkündür, çünkü kötü amaçlı yazılım yüklemek veya diğer kötü amaçlı etkinlikleri gerçekleştirmek için bir kabuk komut dosyası için görüntüyü değiştirmeleri gerekecektir.

Saldırı türü şimdi üç büyük masaüstü işletim sistemi platformuna karşı kullanıldığından, Linux’a yapılan saldırıları gerçekleştirmek için ClickFix’in uyarlanması etkinliğinin bir başka kanıtıdır.

Genel bir politika olarak, kullanıcılar komutun tam olarak ne yaptığını bilmeden herhangi bir komutu çalıştırmamalı ve çalıştırmamalıdır. Bunu yapmak sadece kötü amaçlı yazılım enfeksiyonu ve hassas verilerin hırsızlığı riskini arttırır.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.