.webp)

Gelişmiş bir kötü amaçlı reklam kampanyası, Kuzey Amerika’daki sistem yöneticilerini hedef alıyor.

Saldırganlar, Nitrojen olarak bilinen tehlikeli bir kötü amaçlı yazılım türünü dağıtmak için popüler sistem yardımcı programları için sahte reklamlar kullanıyor.

1. Adım: Kötü Amaçlı Reklamlarla Mağdurları Cezbetmek

Trustifi’nin Gelişmiş tehdit koruması, en geniş yelpazedeki karmaşık saldırıları, kullanıcının posta kutusuna ulaşmadan önce önler. Diğer e-posta güvenlik çözümlerinin kaçırdığı kimlik avı saldırılarının %99’unu durdurur. .

Ücretsiz Demoyu Deneyin

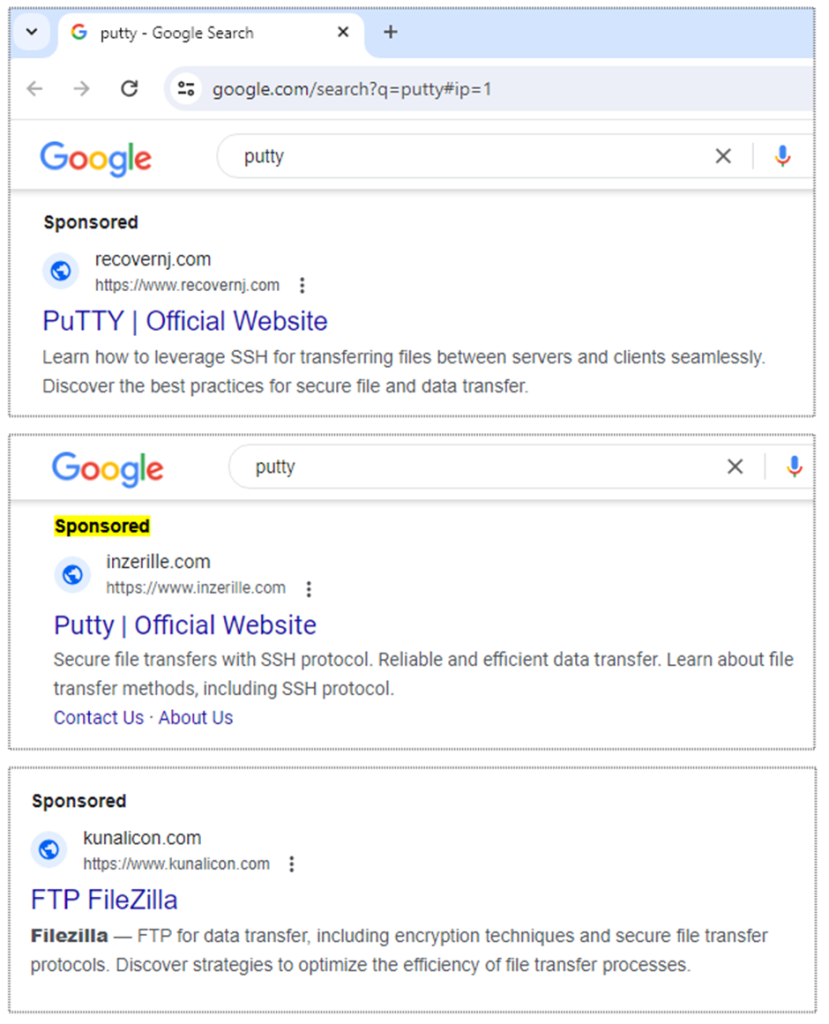

Kampanya, kullanıcıların arama motoru reklamlarına duyduğu güveni istismar ediyor. Saldırganlar, PuTTY ve FileZilla gibi yardımcı programların sponsorlu arama sonuçlarını görüntüleyerek kurbanlarını cezbedebilir.

Bu reklamlar ikna edicidir ve BT profesyonellerinin arama alışkanlıklarına göre uyarlanmıştır, bu da onları özellikle etkili kılmaktadır.

Free Webinarfor DIFR/SOC Teams: Securing the Top 3 SME Cyber Attack Vectors - Register Here.

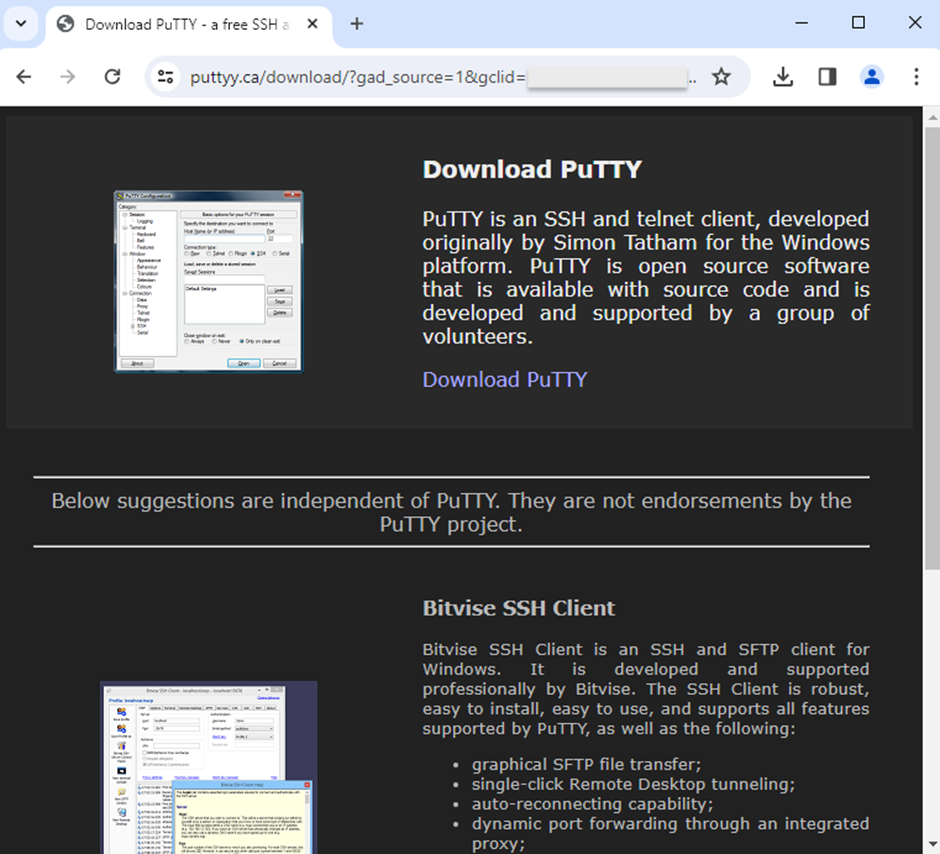

Bu kötü amaçlı reklamlar tıklandığında kullanıcıların yasal yazılım yükleyicileri olduğuna inandıkları programları indirmelerine yol açar.

Ancak bu yükleyiciler, kullanıcının sistemine Nitrogen kötü amaçlı yazılım bulaştırmak için tasarlanmış truva atı haline getirilmiş sürümlerdir.

Bu kötü amaçlı yazılım, saldırganların özel ağlara ilk erişim elde etmesi için bir ağ geçidi görevi görüyor ve bu daha sonra veri hırsızlığı veya BlackCat/ALPHV gibi fidye yazılımlarını dağıtmak için kullanılabilir.

Google’a gönderilen raporlara rağmen kötü amaçlı reklamlar yayınlanmaya devam ediyor ve siber güvenlik topluluğunun, sistem yöneticilerinin bu tehditlere karşı savunma yapmasına yardımcı olmak için saldırganlar tarafından kullanılan taktikler, teknikler ve prosedürler (TTP’ler) ve güvenlik ihlali göstergeleri (IOC’ler) hakkında ayrıntılı bilgi paylaşmasına neden oluyor. .

Malwarebytes Labs’da yakın zamanda yayınlanan bir makale, bilgisayar korsanlarının artık PuTTY ve FileZilla için sahte reklamlar kullanarak altyapı ekiplerini hedef aldığını vurguladı.

Adım 2: Benzer Siteler Yoluyla Aldatma

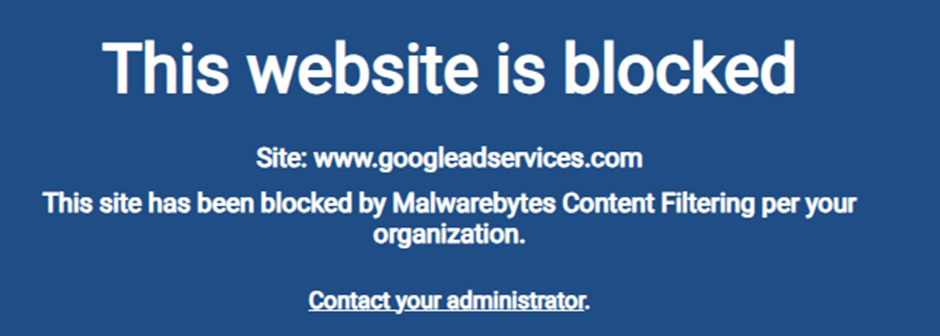

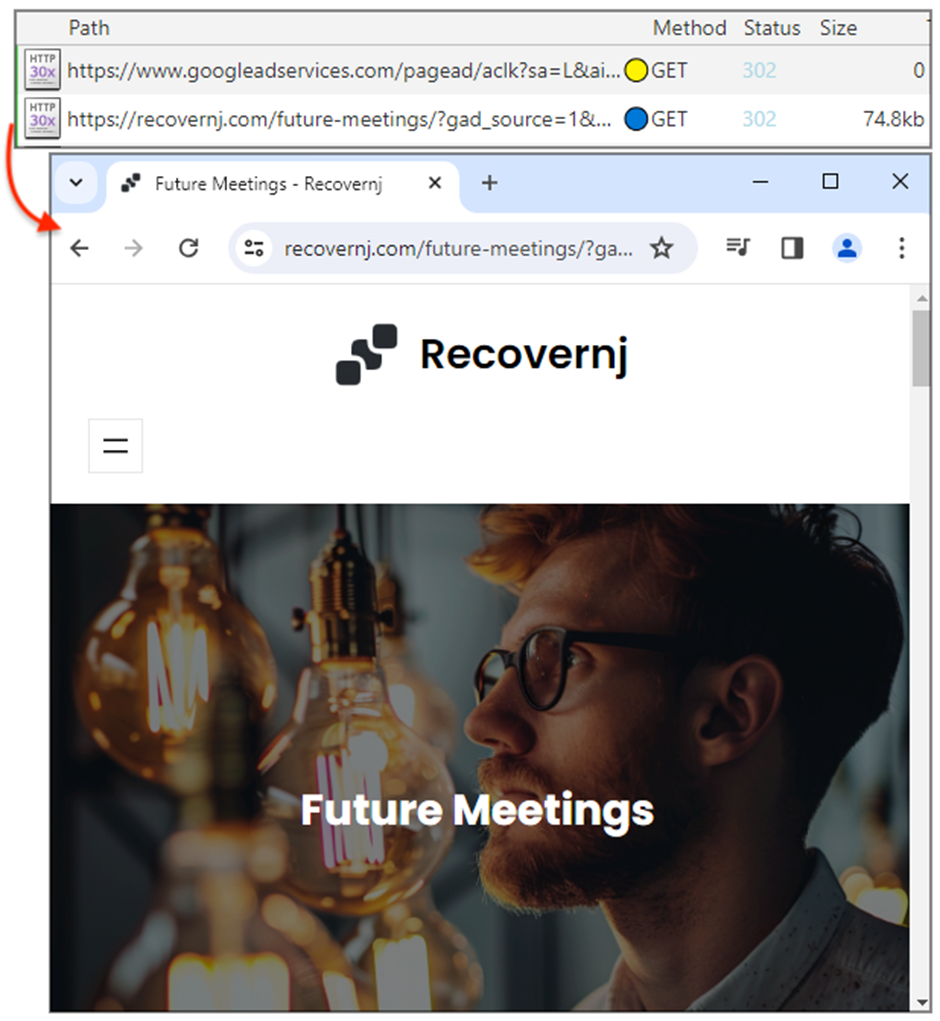

Saldırganlar, tespit edilmekten kaçınmak için gizleme tekniklerini kullanan karmaşık bir kötü amaçlı reklamcılık altyapısı kurdu.

Duruma bağlı olarak, reklamları tıklayan kullanıcılar zararsız bir tuzak siteye veya Rick Astley’in bir videosuna yönlendirilebiliyor; bu, güvenlik araştırmacılarıyla alay etmek için kullanılan bir taktik.

Ancak potansiyel kurbanlar için yönlendirme, taklit ettikleri meşru yazılım sayfalarının kopyalarını ikna eden benzer sitelere yol açar.

Bu siteler mümkün olduğunca yanıltıcı olacak şekilde tasarlanmıştır ve birisinin kötü amaçlı yazılım yüklü yükleyicileri indirme olasılığını artırır.

3. Adım: Kötü Amaçlı Yazılımları Dağıtma ve Saldırılara Karşı Koruma

Bu kötü niyetli zincirin son adımı, Nitrogen kötü amaçlı yazılımını sahte yükleyiciler aracılığıyla dağıtmaktır.

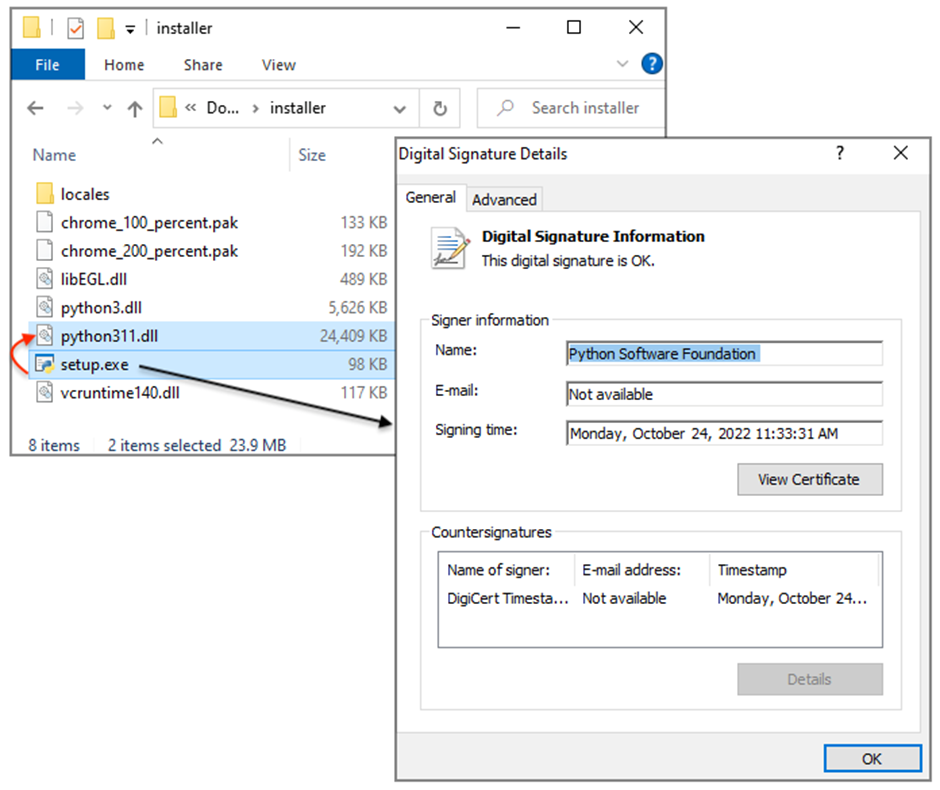

Kötü amaçlı yazılım, kötü amaçlı bir DLL dosyasını başlatmak için yasal bir yürütülebilir dosyanın kullanıldığı, DLL yan yükleme olarak bilinen bir teknik kullanıyor.

Bu örnekte, görünüşte zararsız bir setup.exe dosyası, Azot ile ilişkili python311.dll adlı tehlikeli bir dosyayı yan yükler.

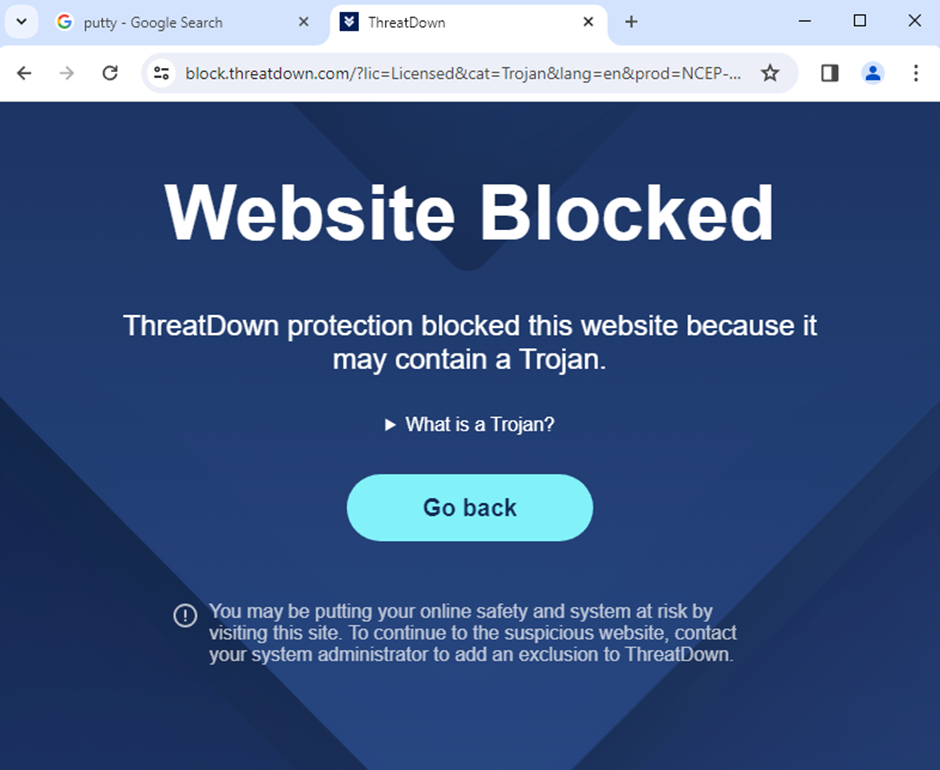

Bu tehditle mücadele etmek için siber güvenlik firması ThreatDown, bu kötü amaçlı web sitelerini engelledi ve kullanıcıların kötü amaçlı yazılım indirmeleri için kandırılmalarını engelledi.

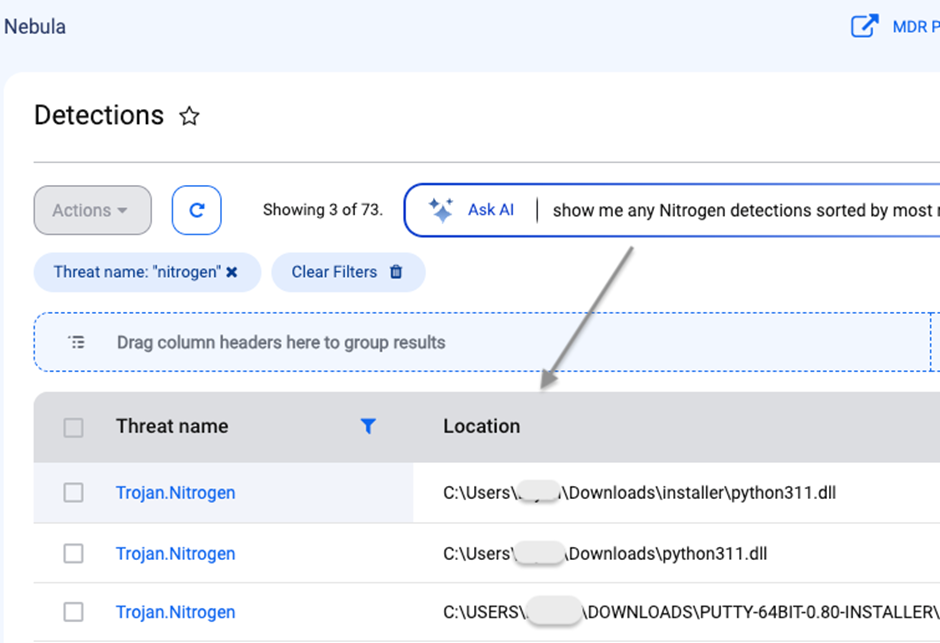

Uç Nokta Tespit ve Yanıt (EDR) motorları, kötü amaçlı DLL’yi anında karantinaya alabilir ve sistem yöneticileri, tespitleri aramak ve incelemek için yapay zeka destekli motoru kullanabilir.

Kötü amaçlı reklamcılığın siber saldırılar için bir vektör olarak yaygınlığı, bu tür tehditleri tanımak ve bunlardan kaçınmak için özel olarak tasarlanmış daha iyi kullanıcı eğitimine olan ihtiyacın altını çizdi.

E-posta tehditlerine yönelik kimlik avı eğitimi tanıdık olsa da kötü amaçlı reklamlara yönelik benzer eğitimler henüz yaygın değil.

Uç noktaları kötü amaçlı reklamlardan korumak için, hem önemli hem de daha az bilinen reklam ağlarından gelen trafiği kısıtlamak için grup politikaları uygulanabilir.

Secure your emails in a heartbeat! To find your ideal email security vendor, Take a Free 30-Second Assessment.