Birden fazla güvenlik açığı keşfedildi Nexx akıllı cihazları, garaj kapılarını kontrol etmek, ev alarmlarını veya akıllı prizleri devre dışı bırakmak için kullanılabilir.

Satıcının henüz kabul edip düzeltmediği, orta ile kritik arasında değişen önem derecelerine sahip, kamuya açıklanan beş güvenlik sorunu vardır.

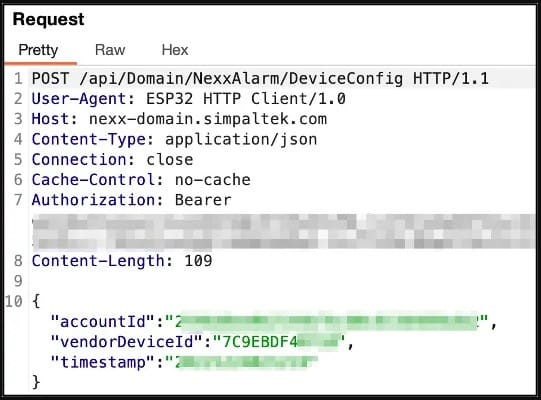

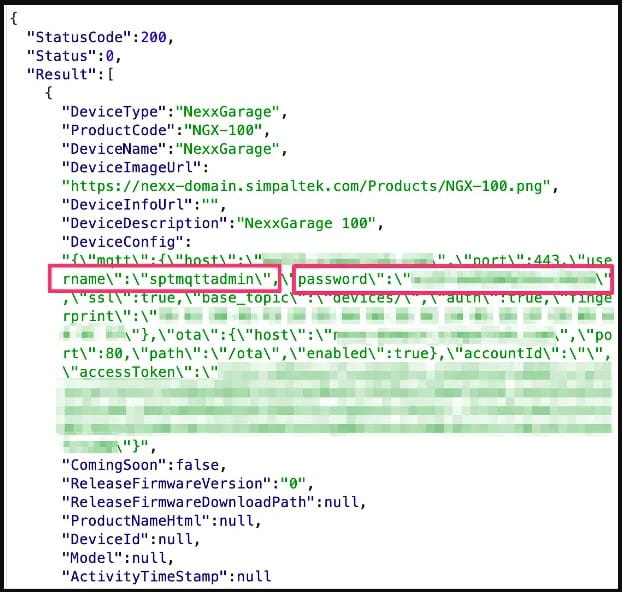

En önemli keşif, bellenimde sabit kodlanmış ve ayrıca Nexx’in API’si ile istemci iletişiminden kolayca elde edilebilen evrensel kimlik bilgilerinin kullanılmasıdır.

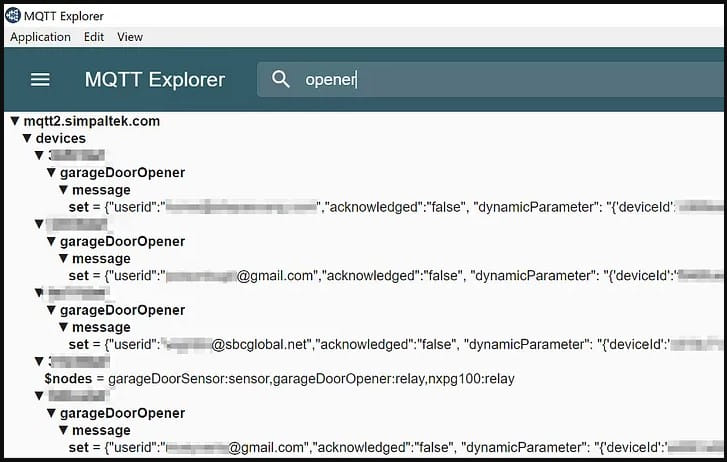

Güvenlik açığı, Nexx kullanıcılarını belirlemek için de kullanılabilir ve bir saldırganın e-posta adreslerini, cihaz kimliklerini ve adları toplamasına olanak tanır.

CVE-2023–1748 olarak izlenen güvenlik kusurunun etkisini gösteren bir videoyu aşağıda bulabilirsiniz. Nexx kontrollü herhangi bir garaj kapısını açmak için kullanılabilir.

4 Ocak’ta bağımsız güvenlik araştırmacısı Sam Sabetan, kusurlar hakkında bir yazı yayınladı ve bir saldırganın bunları gerçek hayatta nasıl kullanabileceğini açıkladı.

20.000 hesapla ilişkili en az 40.000 Nexx cihazı olduğu tahmin edilmektedir. Güvenlik sorununun ciddiyeti nedeniyle ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) da ilgili bir uyarı yayınladı.

CISA, Nexx ürünlerinin sahiplerini, saldırganların hassas bilgilere erişebileceği, API isteklerini yürütebileceği veya cihazlarını ele geçirebileceği konusunda uyarır.

Güvenlik açığı ayrıntıları

Sabetan, aşağıda listelenen ve nxg200v-p3-4-1 veya daha eski sürümleri çalıştıran Nexx Garaj Kapısı Kontrolörleri NXG-100B ve NGX-200’ü, nxpg100cv4-0-0 ve daha eski sürümleri çalıştıran Nexx Smart Plug NXPG-100W’yi etkileyen güvenlik açıklarını keşfetti ve Nexx Smart Alarm NXAL-100, nxal100v-p1-9-1 ve daha eski sürümleri çalıştırıyor.

- CVE-2023-1748: Bahsedilen cihazlarda, herhangi birinin MQ Telemetri Sunucusuna erişmesine ve herhangi bir müşterinin cihazını uzaktan kontrol etmesine izin veren sabit kodlanmış kimlik bilgilerinin kullanımı. (CVSS puanı: 9.3)

- CVE-2023-1749: Geçerli cihaz kimliklerine gönderilen API isteklerinde uygun olmayan erişim kontrolü. (CVSS puanı: 6.5)

- CVE-2023-1750: Saldırganların cihaz geçmişini, bilgilerini almasına ve ayarlarını değiştirmesine izin veren uygunsuz erişim kontrolü. (CVSS puanı: 7.1)

- CVE-2023-1751: Uygun olmayan giriş doğrulaması, yetkilendirme başlığındaki belirteci cihaz kimliğiyle ilişkilendirememek. (CVSS puanı: 7,5)

- CVE-2023-1752: Herhangi bir kullanıcının zaten kayıtlı bir Nexx cihazını MAC adresini kullanarak kaydetmesine izin veren yanlış kimlik doğrulama kontrolü. (CVSS puanı: 8.1)

Beş kusurdan en ciddisi olan CVE-2023-1748, Nexx Cloud’un Android veya iOS Nexx Home mobil uygulaması aracılığıyla tüm yeni kaydedilen cihazlar için evrensel bir parola belirlemesinin sonucudur.

Bu parola, hem API veri alışverişinde hem de cihazla birlikte gönderilen ürün yazılımında mevcuttur, bu nedenle saldırganların onu ele geçirmesi ve Nexx’in IoT’leri için iletişimi kolaylaştıran MQTT sunucusu aracılığıyla cihazlara komutlar göndermesi kolaydır.

Araştırmacının kusurları Nexx’e bildirmeye yönelik birçok girişimine rağmen, tüm mesajlar yanıtsız kaldı ve bu da sorunların yamalanmamasına neden oldu.

“Nexx benden, DHS’den (CISA ve US-CERT) veya VICE Media Group’tan gelen yazışmalara yanıt vermedi. Nexx’in düzeltmeye yardımcı olmaya yönelik tüm girişimlerimizi kasten görmezden geldiğini ve bu kritik kusurların müşterilerini etkilemeye devam etmesine izin verdiğini bağımsız olarak doğruladım” – Sam Sabetan

BleepingComputer, yukarıdakiler hakkında yorum talebinde bulunmak için bağımsız olarak Nexx ile iletişime geçti, ancak yayınlanma tarihine kadar bir yanıt almadık.

Bu arada, satıcı tarafından bir düzeltme yaması sağlanana kadar bu saldırılardan kaynaklanan riski azaltmak için Nexx cihazlarınızın internet bağlantısını devre dışı bırakmanız, onları güvenlik duvarlarının arkasına yerleştirmeniz ve kritik görev ağlarından izole etmeniz önerilir.

Nexx cihazlarına uzaktan erişmeniz veya bunları kontrol etmeniz gerekiyorsa, bunu yalnızca veri aktarımlarını şifreleyen bir VPN (sanal özel ağ) bağlantısı aracılığıyla yapın.