Sinyaliniz, WhatsApp veya Telegram hesabınız güvenli mi? Google, Rus devlet destekli grupların artan saldırılarını uyarıyor. Mesajları nasıl çaldıklarını ve kendinizi savunmak için neler yapabileceğinizi öğrenin.

Rus devlet destekli aktörler, Google’ın Tehdit İstihbarat Grubu’nun yakın tarihli bir raporunu ortaya koyuyor. Genellikle Rus istihbarat hizmetleriyle uyumlu olan bu gruplar, askeri personel, politikacılar, gazeteciler ve aktivistler de dahil olmak üzere ilgi alan bireylerin kullandığı hesaplardan ödün vermeye odaklanıyor. İlk odak noktası Ukrayna’daki çatışma ile ilişkili gibi görünse de, araştırmacılar bu taktiklerin diğer bölgelere ve tehdit aktörlerine yayılacağına inanıyorlar.

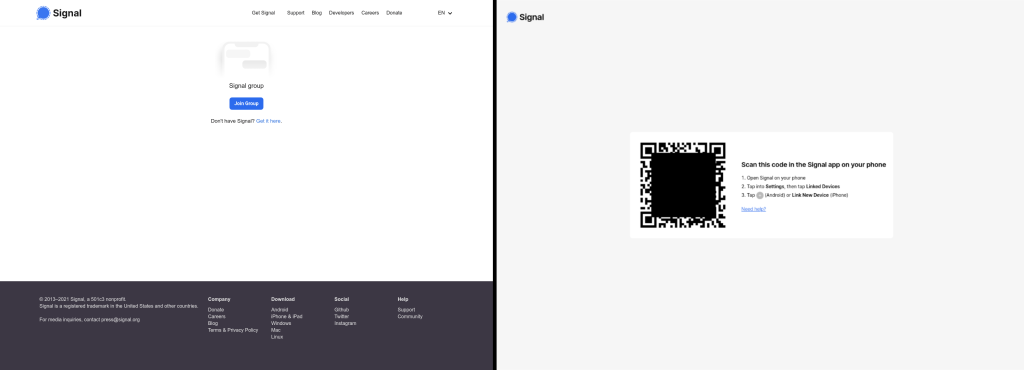

Bu kampanyada bu aktörler tarafından kullanılan birincil yöntem, sinyalin “bağlantılı cihazlar” özelliğinden yararlanmayı içerir. Kimlik avı tekniklerini kullanarak, kullanıcıları kötü niyetli QR kodlarını taramaya yönlendirirler, bu da kurbanın hesabını gizlice saldırgan tarafından kontrol edilen bir cihaza bağlar. Bu, saldırganın tüm mesajları gerçek zamanlı olarak almasını sağlar, tüm cihazı tehlikeye atmaya gerek kalmadan konuşmalara etkili bir şekilde dinlenir.

Bu kötü niyetli QR kodları genellikle grup davetiyeleri, güvenlik uyarıları ve hatta cihaz eşleştirme talimatları gibi meşru sinyal kaynakları olarak gizlenir. Bazı durumlarda, Ukrayna ordusu tarafından kullanılanlar gibi özel uygulamaları taklit etmek için tasarlanmış kimlik avı sayfalarına dahil edilirler.

Bazı durumlarda, kötü niyetli QR kodları, Rus askeri güçlerinin savaş alanındaki cihazları yakaladığı gibi yakın erişim senaryolarında kullanılır. Bu yöntem merkezi izlemeden yoksundur ve uzun süreler boyunca fark edilmeyebilir, bu da tespit edilmesini zorlaştırır.

UNC5792 (UAC-0195 olarak da bilinir) olarak tanımlanan bir grup, meşru sinyal grubu davet bağlantılarını değiştirerek gözlenmiştir. Bu değiştirilmiş bağlantılar, kurbanları, cihazlarının yetkisiz bağlanmasını başlatan sahte sayfalara yönlendirir. Kimlik avı sayfaları, resmi sinyal davetlerine yakından benzeyecek şekilde tasarlanmıştır ve algılamayı zorlaştırır.

Başka bir grup olan UNC4221 (UAC-0185), topçu rehberlik uygulamalarını taklit eden kimlik avı alanlarına kötü niyetli QR kodlarını yerleştirerek Ukrayna askeri personelini hedef aldı. Ayrıca kurbanları aldatmak için sahte sinyal güvenlik uyarıları kullandılar.

Kimlik avının ötesinde, APT44 (Sandworm), tehlikeye atılan Windows ve Android cihazlardan sinyal mesajlarını çıkarmak için kötü amaçlı yazılım ve komut dosyaları kullanır. Wavesign komut dosyası son mesajları alırken, Infamous Chisel kötü amaçlı yazılım Android cihazlarda sinyal veritabanı dosyaları arar.

Turla ve UNC1151 gibi diğer gruplar, depolanan mesajları kopyalamak ve dışarı çıkarmak için komut dosyalarını ve araçları kullanarak masaüstü uygulamasını hedefler. UNC4221 ayrıca kullanıcı bilgileri ve coğrafi konum verilerini toplamak için Pinpoint adlı bir JavaScript yükü kullandı.

Güvenli mesajlaşma uygulamalarının popülaritesi, onları WhatsApp ve Telegram gibi rakipler ve diğer platformlar için birincil hedefler haline getiriyor.

Araştırmacılar, “Son aylarda çoklu tehdit aktörlerinin sinyaline operasyonel vurgu, yakın vadede yoğunlaşacağı kesin olan mesajlaşma uygulamalarını güvence altına almak için artan tehdit için önemli bir uyarı olarak hizmet ediyor” dedi.

Bu nedenle, kullanıcıların dikkatli kalmaları tavsiye edilir. Karmaşık şifrelerle güçlü ekran kilitleri kullanmak, işletim sistemlerini ve uygulamaları güncel tutmak ve Google Play Protect’in etkin olduğundan emin olmak önemlidir. Bağlantılı cihazların düzenli olarak denetlenmesi, QR kodları ve bağlantıları ile dikkatli olunması ve iki faktörlü kimlik doğrulamasını etkinleştirme de önerilir. Yüksek riskli iPhone kullanıcıları kilitleme modunu etkinleştirmeyi düşünmelidir.