‘Zor Kuyruklu Yıldız’ olarak adlandırılan bir hack grubu, Zoom’un uzaktan kumanda özelliğini kullanıcıları makinelerine erişim sağlamak için kandırmaya yönelik sosyal mühendislik saldırılarındaki kripto para birimi kullanıcılarını hedefliyor.

Zoom’un uzaktan kumanda özelliği, toplantı katılımcılarının başka bir katılımcının bilgisayarının kontrolünü ele geçirmelerini sağlar.

Bu sosyal mühendislik kampanyasıyla karşılaşan siber güvenlik firması Bits Trail’e göre, failler Lazarus Hacking Grubu tarafından 1,5 milyar dolarlık devasa Bybit Crypto soygunda kullanılan teknikleri yansıtıyor.

BITS of Trail Raporu, “Zor Kuyruklu Yıldız Metodolojisi, Şubat ayında, saldırganların kod güvenlik açıklarından yararlanmak yerine meşru iş akışlarını manipüle ettiği son 1,5 milyar dolarlık Bybit Hack’in arkasındaki teknikleri yansıtıyor.”

Zoom tabanlı röportaj şeması

Bits Trail, tehdit aktörleri X Direct Mesajları aracılığıyla CEO’suna sosyal mühendislik saldırısını yapmaya çalıştıktan sonra bu yeni kampanyayı öğrendi.

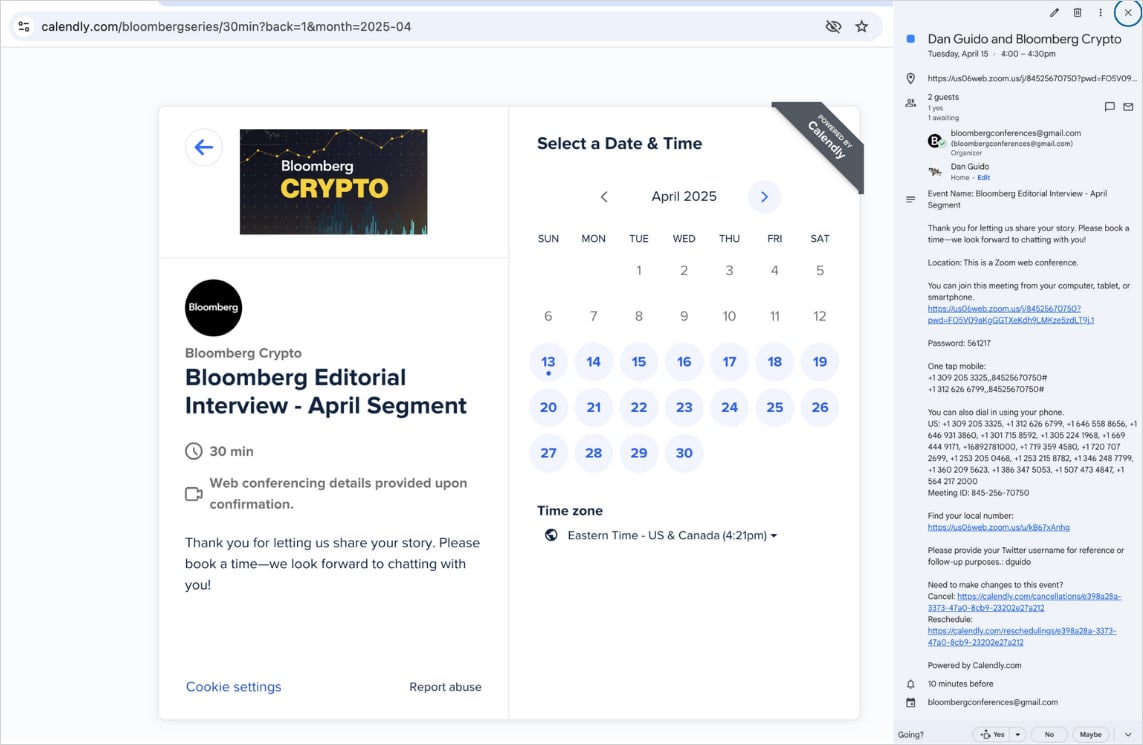

Saldırı, Zoom aracılığıyla “Bloomberg Kripto” röportajına davetle başlar, X’teki çorap-peppet hesapları veya e-posta yoluyla yüksek değerli hedeflere gönderilir (BloombergConferanss[@]gmail.com).

Sahte hesaplar kripto odaklı gazetecileri veya Bloomberg satış noktalarını taklit eder ve sosyal medya platformlarında doğrudan mesajlar yoluyla hedeflere ulaşır.

Kaynak: Bitler İzi

Davetiyeler bir Zoom toplantısı planlamak için takvil bağlantıları aracılığıyla gönderilir. Hem Calendly hem de Zoom davetleri/bağlantıları otantik olduğundan, beklendiği gibi çalışırlar ve hedefin şüphelerini düşürürler.

Kaynak: Bitler İzi

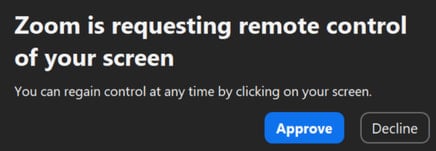

Zoom çağrısı sırasında, saldırgan bir ekran paylaşımı oturumu başlatır ve hedefe bir uzaktan kumanda isteği gönderir.

Bu aşamada kullanılan hile, saldırganların zoom ekran adlarını “zoom” olarak yeniden adlandırmasıdır, böylece kurbanın “Zoom ekranınızın uzaktan kumandasını talep ediyor” ve uygulamadan meşru bir istek olarak görünmesini sağlar.

Kaynak: Bitler İzi

Ancak, talebin onaylanması, saldırganlara mağdurun sistemi üzerinde tam uzaktan giriş kontrolü sağlar, hassas verileri çalmalarına, kötü amaçlı yazılımları yüklemelerine, dosyalara erişmelerine veya kripto işlemlerini başlatmalarına izin verir.

Saldırgan, daha sonra sömürü ve bağlantısı için gizli bir arka kapıyı implante ederek sürekli erişim sağlamak için hızla hareket edebilir ve kurbanları uzlaşmayı gerçekleştirme şansı çok az bırakır.

Trail of Bits, “Bu saldırıyı özellikle tehlikeli kılan şey, izin diyalogunun diğer zararsız zoom bildirimlerine benzerliğidir.” Diyor.

Zoom istemlerinde “Onaylama” tıklatmaya alışkanlık kullanıcıları, sonuçları fark etmeden bilgisayarlarının tam kontrolünü sağlayabilir. “

Bu tehdide karşı savunmak için BITS Trail, bu araç koleksiyonunu kullanarak erişilebilirlik erişimini önleyen sistem çapında Gizlilik Tercihleri Politika Kontrolü (PPPC) profillerinin uygulanmasını önermektedir.

Firma, güvenlik açısından kritik ortamlar ve değerli dijital varlıkları ele alan kuruluşlar için zoom’un tamamen tüm sistemlerden çıkarılmasını önerir.

Bits Trail, “Özellikle hassas verileri veya kripto para işlemlerini işleyen kuruluşlar için, Zoom istemcisinin ortadan kaldırılmasının risk azaltılması, tarayıcı tabanlı alternatiflerin kullanılmasının küçük rahatsızlığından tamamen daha ağır basıyor.”