Tehdit aktörleri, hizmet bulucu WordPress temasında aktif olarak, kimlik doğrulamasını atlamalarını ve yöneticiler olarak oturum açmalarını sağlayan kritik bir güvenlik açığından yararlanıyor.

WordPress’teki Yönetici ayrıcalıkları, içerik ve ayarlar üzerinde tam kontrol, hesap oluşturma izni, PHP dosyaları yükleme ve veritabanlarını dışa aktarır.

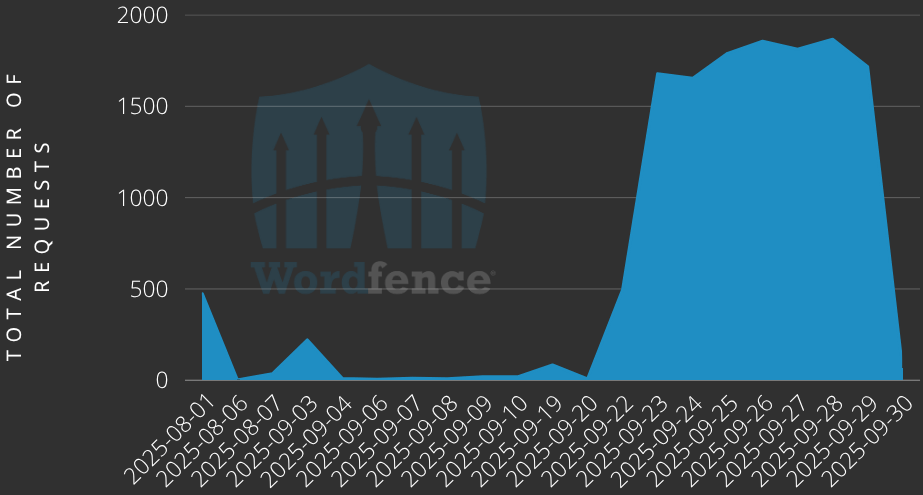

WordPress eklentisi güvenlik firması WordFence, 1 Ağustos’tan bu yana 13.800’den fazla sömürü kaydetti.

Service Finder, servis dizin ve iş panosu web siteleri için tasarlanmış birinci sınıf bir WordPress temasıdır. Müşteri rezervasyonu, geri bildirim, zaman aralığı yönetimi, personel yönetimi, fatura üretimi ve bir ödeme sistemini destekler.

Tema Envato Market’te 6.000 satışa sahiptir ve çoğu premium eklenti gibi, genellikle aktif siteler tarafından kullanılır.

En son saldırılarda kullanılan güvenlik açığı CVE-2025-5947 olarak izlenir ve kritik bir şiddet puanı 9.8’dir. Hizmet Bulucu Sürümleri 6.0 ve üstü, uygunsuz bir doğrulamadan kaynaklanan orijinal_user_id kurabiye içinde Service_finder_switch_back () işlev.

CVE-2025-5947’den yararlanan bir saldırgan, kimlik doğrulaması olmadan yöneticiler de dahil olmak üzere herhangi bir kullanıcı olarak giriş yapabilir.

Sorun, 8 Haziran’da WordFence’ın Bug Bounty programı aracılığıyla bildiren güvenlik araştırmacısı ‘Foxyyy’ tarafından keşfedildi.

Temanın satıcısı Aonetheme, 17 Temmuz’da piyasaya sürülen 6.1 sürümünde güvenlik sorununu ele aldı. Ayın sonunda, sorun kamuya açıklandı ve ertesi gün sömürü başladı.

23 Eylül’den bu yana yaklaşık bir hafta boyunca, WordFence her gün 1.500’den fazla saldırı denemesi gözlemledi. Genel olarak, araştırmacılar 13.800’den fazla istismar girişimi gördüler.

Kaynak: WordFence

WordFence’ın gözlemlerine dayanarak, tipik bir saldırı, mevcut bir kullanıcıyı taklit etmek için bir sorgu parametresi (Switch_Back = 1) ile kök yoluna bir HTTP GET isteği içerir.

Araştırmacılar, saldırıları başlatmak için kullanılan birkaç IP adresi olduğunu söylüyor. Ancak, sadece beşinden binlerce saldırı talebi:

- 5.189.221.98

- 185.109.21.157

- 192.121.16.196

- 194.68.32.71

- 178.125.204.198

Bu saldırılara karşı savunma önlemlerinin bir parçası olarak, yukarıdaki IP adreslerini engellemektedir. Ancak, saldırganların yenilerine geçebileceğine dikkat edilmelidir.

Araştırmacılar, bu saldırıları ‘Switch_Back’ parametresini içeren isteklerden ayrı olarak durdurmak için net bir uzlaşma göstergesi olmadığını söylüyor.

Web sitesi yöneticileri, şüpheli etkinlik veya tehdit aktörlerinin kalıcılık için oluşturabileceği hesapları gözden geçirmelidir.

WordFence, yönetici erişimi saldırganlara günlükleri veya diğer kanıtları silerek parçalarını kapsama yeteneği verdiği için “bu tür günlük girişlerinin yokluğunun web sitenizin tehlikeye atılmadığını garanti etmediği” konusunda uyarır.

CVE-2025-5947’nin aktif sömürü durumu göz önüne alındığında, Service Finder temasının kullanıcılarına mümkün olan en kısa sürede güvenlik güncellemesini uygulamak veya eklenti kullanmayı bırakmak için önerilir.

Katılmak İhlal ve Saldırı Simülasyon Zirvesi ve deneyimle Güvenlik doğrulamasının geleceği. Üst düzey uzmanlardan dinleyin ve nasıl olduğunu görün AI ile çalışan BAS ihlal ve saldırı simülasyonunu dönüştürüyor.

Güvenlik stratejinizin geleceğini şekillendirecek etkinliği kaçırmayın