Bilgisayar korsanları, Apache Struts’ta yakın zamanda düzeltilen ve halka açık kavram kanıtı yararlanma koduna dayanan saldırılarda uzaktan kod yürütülmesine yol açan kritik bir güvenlik açığından (CVE-2023-50164) yararlanmaya çalışıyor.

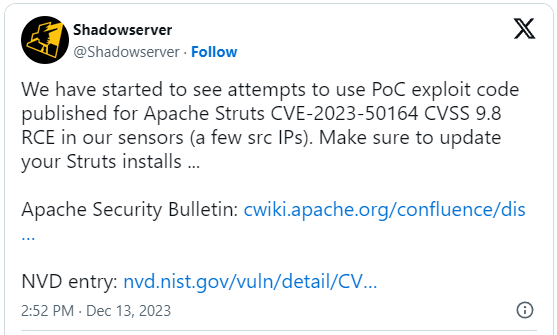

Araştırmacılarının az sayıda IP adresinin istismar girişimlerinde bulunduğunu gözlemlediği Shadowserver tarama platformuna göre, tehdit aktörleri yeni başlamış gibi görünüyor.

Apache Struts, Java EE web uygulamalarının geliştirilmesini kolaylaştırmak için tasarlanmış, form tabanlı bir arayüz ve kapsamlı entegrasyon yetenekleri sunan açık kaynaklı bir web uygulaması çerçevesidir.

Ürün, ölçeklenebilir, güvenilir ve bakımı kolay web uygulamaları oluşturmadaki verimliliği nedeniyle, devlet kurumları da dahil olmak üzere hem özel hem de kamu sektöründeki çeşitli sektörlerde yaygın olarak kullanılmaktadır.

Apache, şu anda CVE-2023-50164 olarak tanımlanan kritik öneme sahip bir güvenlik açığını gidermek için 7 Aralık’ta Struts 6.3.0.2 ve 2.5.33 sürümlerini yayımladı.

Güvenlik sorunu, belirli koşulların karşılanması durumunda istismar edilebilecek bir yol geçiş kusurudur. Saldırganın hedef sunucuya kötü amaçlı dosyalar yüklemesine ve uzaktan kod yürütmesine (RCE) olanak tanıyabilir. Bu tür bir güvenlik açığından yararlanan bir tehdit aktörü, hassas dosyaları değiştirebilir, verileri çalabilir, kritik hizmetleri kesintiye uğratabilir veya ağ üzerinde yatay olarak hareket edebilir.

Bu, web sunucularına yetkisiz erişime, hassas verilerin manipülasyonuna veya çalınmasına, kritik hizmetlerin kesintiye uğramasına ve ihlal edilen ağlarda yanal harekete yol açabilir.

RCE güvenlik açığı, Struts 2.0.0 ila 2.3.37 (kullanım ömrü sonu), Struts 2.5.0 ila 2.5.32 ve Struts 6.0.0 ila 6.3.0 sürümlerini etkiler.

10 Aralık’ta bir güvenlik araştırmacısı, CVE-2023-50164 için bir tehdit aktörünün saldırılarda dosya yükleme parametrelerini nasıl bozabileceğini açıklayan teknik bir yazı yayınladı. Kusura yönelik yararlanma kodunu içeren ikinci bir yazı dün yayınlandı.

Cisco muhtemelen etkilendi

Dün yayınlanan bir güvenlik tavsiyesinde Cisco, Apache Struts içeren hangi ürünlerinin ne ölçüde etkilenebileceğini belirlemek için CVE-2023-50164’ü araştırdığını söyledi.

Analiz altındaki Cisco ürünleri arasında Müşteri İşbirliği Platformu, Kimlik Hizmetleri Motoru (ISE), Nexus Dashboard Yapı Denetleyicisi (NDFC), Birleşik İletişim Yöneticisi (Birleşik CM), Birleşik İletişim Merkezi Kuruluşu (Birleşik CCE) ve Prime Altyapı yer alıyor.

Etkilenme potansiyeli olan ürünlerin tam listesi Cisco’nun yeni bilgilerle güncellenmesi beklenen güvenlik bülteninde mevcuttur.