Tehdit aktörlerinin, ekiplerin dış iletişim özellikleri aracılığıyla yardım masası personeline yardım ettiği, geleneksel e-posta güvenlik önlemlerini atlamak ve yetkisiz ekran paylaşımı ve uzaktan kumanda özellikleri kazanmak için platformun varsayılan yapılandırmasını kullanan sofistike bir kimlik avı kampanyası tanımlanmıştır.

Saldırılar, Microsoft 365 kiracılarında varsayılan olarak etkinleştirilen ve saldırganların önceden kimlik doğrulaması yapmadan organizasyonel kullanıcılarla iletişim kurmasına izin veren ekiplerin dış işbirliği özelliklerinden yararlanır.

Key Takeaways

1. Default Teams settings enable direct IT helpdesk impersonation attacks, bypassing email security.

2. Voice calls avoid security warnings, leading to screen sharing and remote access.

3. Monitor ChatCreated/MessageSent logs for external .onmicrosoft.com domains.

Bu temel tasarım seçimi, sosyal mühendisliği meşru platform işlevselliği ile yıkıcı etkiye birleştiren eşi görülmemiş bir saldırı yüzeyi yarattı.

Sesli çağrı kimlik avı ve uzaktan kumanda

Axon Team raporlarına göre, siber suçlular Microsoft Teams ekosistemi içinde her biri platformun iletişim yeteneklerinin farklı yönlerinden yararlanan çok sayıda sofistike saldırı vektörü geliştirdiler.

Birincil saldırı yöntemi, saldırganların güvenliği ihlal edilmiş ekip hesaplarını kullandığı veya .onmicrosoft.com alan adlarıyla kötü niyetli entra kimlik kiracıları oluşturdukları bire bir sohbet kimlik avı içerir-Microsoft’un özel etki alanı yapılandırmaları olmadan işletme hesapları için varsayılan geri dönüş alanları.

Teknik uygulama, dış kullanıcıların hedef e -posta adreslerini doğrulamasına ve mesaj teslimat özelliklerini onaylamasına olanak tanıyan ekiplerin kullanıcı arama işlevselliği aracılığıyla keşif yapan tehdit aktörleriyle başlar.

Başarılı olduğunda, saldırganlar doğrudan iletişimi başlatabilir, ancak Microsoft, “harici iletişim uyarısı” pop-up’ları ve algoritmik tehdit algılamasına dayanan “potansiyel kimlik avı uyarı mesajları” dahil olmak üzere güvenlik uyarıları uygulamıştır.

Ancak saldırganlar, sesli kimlik avı (Vishing) aracılığıyla bu güvenlik önlemlerini atlatmak için yöntemler keşfettiler.

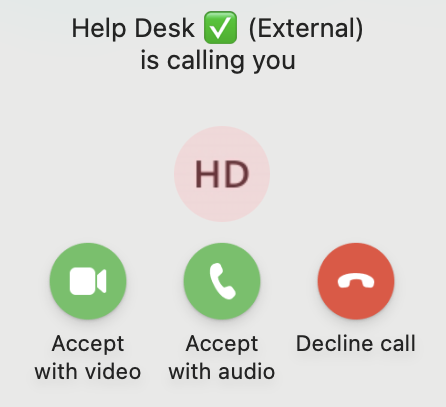

Metin tabanlı iletişimin aksine, harici ekiplerden gelen sesli çağrılar kullanıcılar, kesintisiz bir saldırı vektörü oluşturarak hiçbir uyarı açma oluşturmaz.

Ses iletişimi yoluyla güven kurulduktan sonra, saldırganlar ekran paylaşım izinleri ister, bu da mağdur faaliyetlerini gözlemlemelerini ve potansiyel olarak kötü niyetli eylemler yoluyla yönlendirmelerini sağlar.

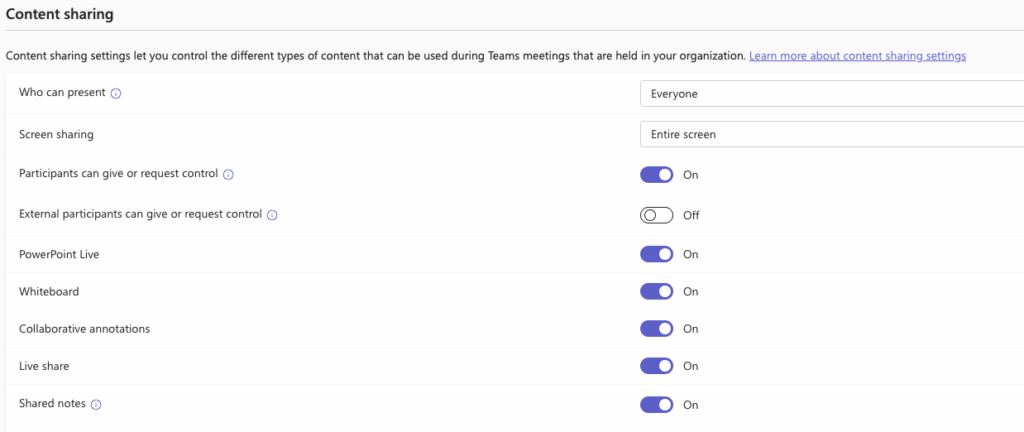

En çok ilgili gelişme uzaktan kumanda yeteneklerini içerir. Akson ekibine göre Microsoft, harici katılımcılar için varsayılan olarak “Kontrol Ver” ve “Talep Kontrolü” seçeneklerini varsayılan olarak devre dışı bırakan güvenlik kontrolleri uygularken, bu ayarları değiştiren kuruluşlar önemli bir pozlama ile karşı karşıya.

Saldırganlar potansiyel olarak takımların entegre uzaktan kumanda özellikleri aracılığıyla kurban iş istasyonlarına tam uzaktan erişim elde edebilir ve QuickAssist veya Anydesk gibi geleneksel uzaktan izleme ve yönetim (RMM) araçlarına olan ihtiyacı ortadan kaldırabilir.

Tespit metodolojileri

Güvenlik ekipleri, bu saldırıları dijital adli artefaktlar olarak kullanan belirli Microsoft 365 denetim günlük girişleri aracılığıyla tanımlayabilir.

Birincil göstergeler, saldırganlar ve kurbanlar arasında yeni “oneonone” sohbetler oluşturan, sohbet iş parçacığı kimlikleri, gönderen ekran adları, e -posta adresleri ve her iki taraf için organizasyon kimlikleri de dahil olmak üzere yeni “oneonone” sohbetler oluşturan ChatleRed etkinlikler yer alıyor.

Mesaj günlükleri, mesaj içeriğinin kendisi günlüğe kaydedilmemesine rağmen, gönderen IP adresleri ve gömülü URL bilgilerini sağlayarak ChatCreated girişlerini tamamlar.

Ek adli göstergeler, kurbanlar harici gönderen açılır pencerelerindeki “kabul” düğmelerini ve Microsoft’un marka takviyesi algılama algoritmaları tarafından tetiklenen TeamSimpersonSitected olayları “kabul ettiklerinde kullanıcıcceped olayları içerir.

Gelişmiş tehdit avı, katılımcı_info ile chatCreated işlemleri dahil olmak üzere belirli M365 denetim günlük kalıplarının izlenmesini gerektirir: Has_Foreign_Tenant_users = true and communication_type = “oneonone” parametreleri.

Tehdit aktörleri bu teknikleri geliştirmeye devam ettikçe, kuruluşlar ekiplerin denetim günlüklerinin kapsamlı bir şekilde izlenmesini, BT yardım masası taktiksel taktiklerine odaklanan kullanıcı eğitimi programları ve bu gelişen tehdit manzarasını azaltmak için kısıtlayıcı dış iletişim politikalarını uygulamalıdır.

Bu hikayeyi ilginç bul! Daha fazla güncelleme almak için bizi LinkedIn ve X’te takip edin.