Çinli tehdit aktörleri, Dama adında kalıcı bir web kabuğu kurmak için CVE-2018-20062 ve CVE-2019-9082’ye karşı savunmasız ThinkPHP uygulamalarını hedef alıyor.

Web kabuğu, ihlal edilen uç noktaların, daha sonraki operasyonlarda tespit edilmekten kaçınmak için saldırganların altyapısının bir parçası olarak kaydedilmesi gibi daha fazla istismar edilmesini sağlar.

Bu aktivitenin ilk işaretleri Ekim 2023’e kadar uzanıyor, ancak bunu izleyen Akamai analistlerine göre, kötü niyetli aktivite son zamanlarda genişledi ve yoğunlaştı.

Eski güvenlik açıklarını hedefleme

ThinkPHP, özellikle Çin’de popüler olan açık kaynaklı bir web uygulaması geliştirme çerçevesidir.

Aralık 2018’de düzeltilen CVE-2018-20062, noneCMS 1.3’te keşfedilen ve uzaktaki saldırganların filtre parametresinin özel hazırlanmış kullanımı yoluyla rastgele PHP kodu yürütmesine olanak tanıyan bir sorundur.

CVE-2019-9082, Açık Kaynak BMS 1.1.1’de kullanılan ThinkPHP 3.2.4 ve daha eski sürümlerini etkiliyor, Şubat 2019’da ele alınan bir uzaktan komut yürütme sorunudur.

Saldırganların uzaktan kod yürütmesini sağlamak için bu kampanyada iki kusurdan yararlanılıyor ve hedef uç noktalardaki temel içerik yönetim sistemlerini (CMS) etkiliyor.

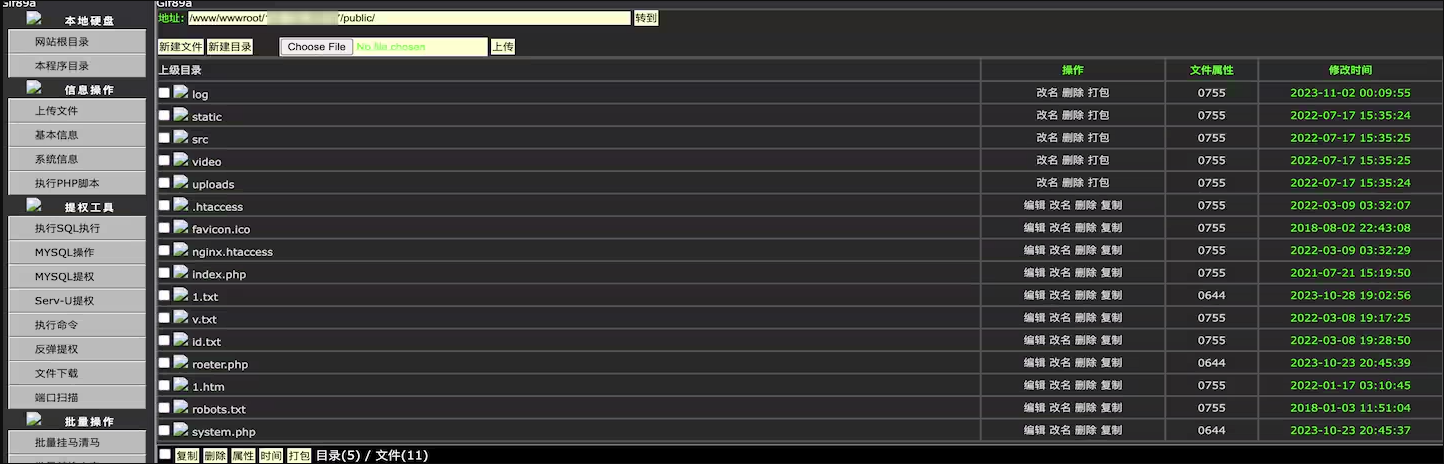

Özellikle saldırganlar, “public.txt” adlı bir metin dosyasını indirmek için bu açıklardan yararlanıyor; bu dosya gerçekte “roeter.php” olarak kaydedilen, gizlenmiş Dama web kabuğudur.

Yük, Hong Kong’da bulunan, güvenliği ihlal edilmiş sunuculardan indiriliyor ve saldırganlara, “admin” parolasını kullanarak basit bir kimlik doğrulama adımını izleyerek uzaktan sunucu kontrolü sağlıyor.

Akamai, yükleri sağlayan sunucuların kendilerine aynı web kabuğunun bulaştığını, dolayısıyla ele geçirilen sistemlerin saldırganın altyapısındaki düğümlere dönüştüğünü söylüyor.

Dama web kabuğu

Dama, tehdit aktörlerinin ele geçirilen sunucudaki dosya sisteminde gezinmesine, dosya yüklemesine ve sistem verilerini toplamasına olanak tanıyan, esasen ayrıcalık yükseltmeye yardımcı olan gelişmiş yeteneklere sahiptir.

Ayrıca ağ bağlantı noktası taraması yapabilir, veritabanlarına erişebilir ve kabuk komutlarının yürütülmesi için devre dışı bırakılan PHP işlevlerini atlayabilir.

Kaynak: Akamai

Dama’nın yeteneklerinde dikkate değer bir eksiklik, tehdit aktörlerinin komutları yürütme konusunda daha uygulamalı bir yaklaşıma olanak sağlayacak bir komut satırı arayüzünün bulunmamasıdır.

Akamai, Dama’nın diğer kapsamlı işlevleri göz önüne alındığında bu eksik işlevselliğin dikkate değer olduğunu belirtiyor.

Azaltma

6 yıllık kusurlardan yararlanmak, zayıf güvenlik açığı yönetimi sorununun bir başka hatırlatıcısı olarak hizmet ediyor; çünkü bu durumda saldırganlar, uzun zaman önce yamalanmış güvenlik açıklarından yararlanıyor.

Potansiyel olarak etkilenen kuruluşlar için önerilen eylem, bilinen uzaktan kod yürütme hatalarına karşı güvenli olan en yeni ThinkPHP sürüm 8.0’a geçmektir.

Akamai ayrıca bu kampanyanın hedefleme kapsamının geniş olduğunu, hatta ThinkPHP kullanmayan sistemleri bile etkilediğini ve bunun da fırsatçı saikleri akla getirdiğini belirtiyor.