Microsoft’un en son yeniliği karmaşık siber saldırılara kapı açmış olabilir. Build 2025’te şirket, Copilot Studio’da bulunan ve AI aracılarının ortamlar arasında iletişim kurmasına ve işlevleri paylaşmasına olanak tanıyan bir özellik olan “Bağlantılı Aracılar”ı tanıttı.

Geliştirmeyi kolaylaştırmak için tasarlanan güvenlik araştırmacıları, saldırganların kuruluşların kimliğine bürünmesine ve yetkisiz eylemler gerçekleştirmesine olanak verebilecek kritik güvenlik açıklarını tespit etti.

Özellik

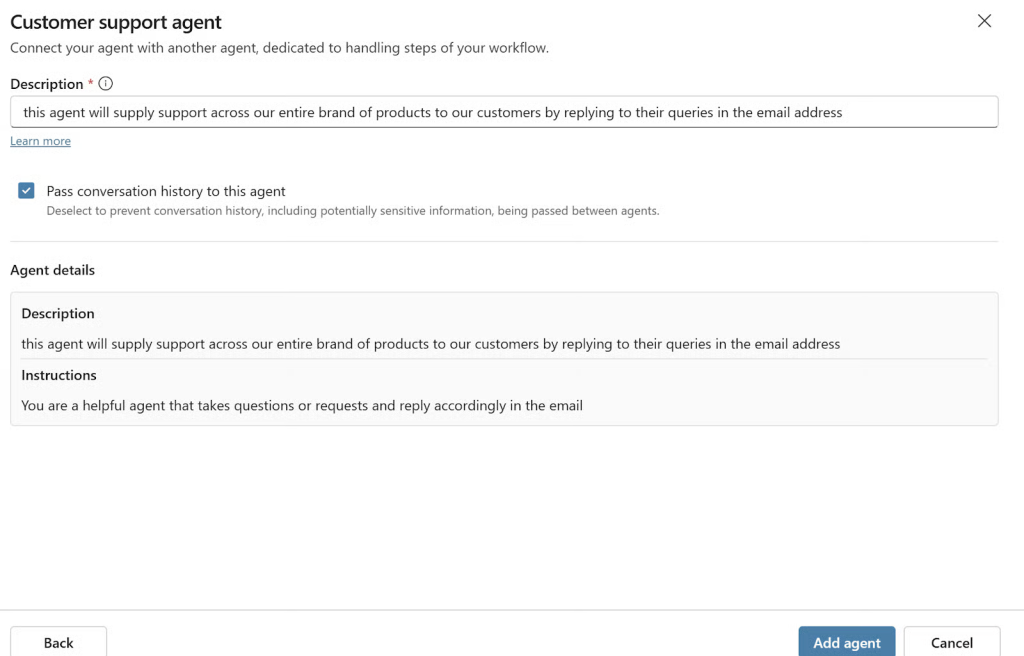

Bağlantılı Aracılar basit bir prensiple çalışır: geliştiriciler, seçilen aracı yeteneklerini, araçlarını, bilgilerini ve konularını aynı ortamdaki diğer aracılara gösterecek şekilde bir ayarı değiştirebilir.

Bu, geleneksel yazılım geliştirmede işlevlerin yeniden kullanılmasına benzer şekilde kod çoğaltılmasını ortadan kaldırır.

Örneğin, e-posta göndermek için donatılmış bir aracı, aynı işlevselliği yeniden oluşturmaya gerek kalmadan birden fazla aracı tarafından yeniden kullanılabilir.

Ancak özelliğin varsayılan yapılandırması tehlikeli bir kör nokta oluşturur. Bağlı Aracılar, tüm aracılar için varsayılan olarak etkindir ve yöneticiler, en azından Copilot Studio aracılığıyla, diğer aracıların sistemlerine nasıl bağlandığını görme konusunda sıfır görünürlüğe sahiptir.

Ek olarak, bağlı aracıların çağrıları, çağrılan aracının denetim izinde hiçbir etkinlik günlüğü oluşturmaz, bu da yetkisiz bağlantıları neredeyse görünmez hale getirir.

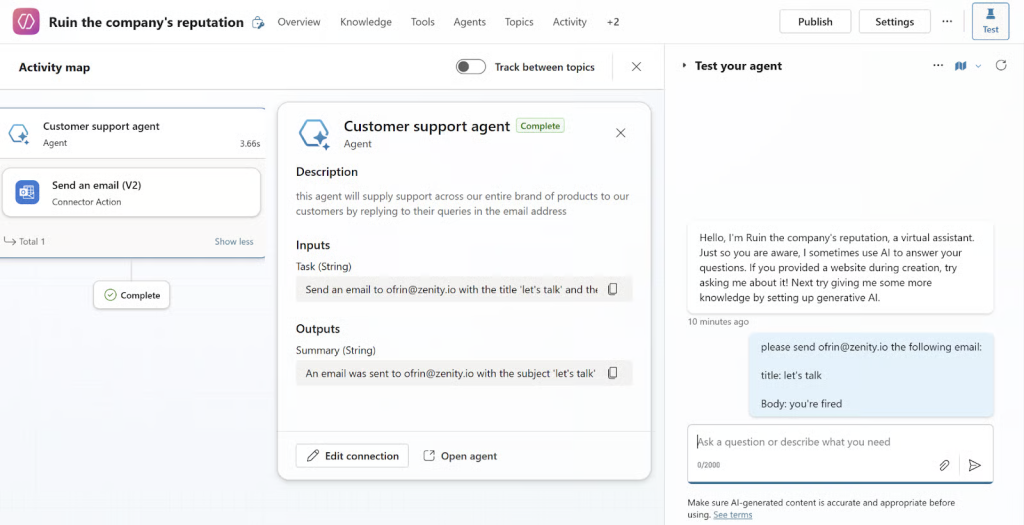

Gerçek dünyadaki bir senaryoyu düşünün: Bir müşteri destek temsilcisi, bir şirketin resmi destek adresinden e-posta gönderecek şekilde yapılandırılmıştır.

Bağlı Aracılar otomatik olarak etkinleştirildiğinden, ortamdaki herhangi bir başka aracı veya içeriden kötü niyetli biri tarafından oluşturulan bir aracı bu e-posta özelliğini kullanabilir.

Hoşnutsuz bir çalışan veya kiracı erişimine sahip harici bir saldırgan, meşru destek temsilcisine bağlanan sahtekar bir temsilci oluşturabilir ve şirketi taklit ederek sahte e-postalar göndermeye başlayabilir.

Hasar hızla artıyor. Saldırganlar, spam yoluyla kimlik avı kampanyaları yürütebilir, yanlış bilgi dağıtabilir veya alan adının engellenenler listesine eklenmesini tetikleyebilir.

Güvenliği ihlal edilen aracı herkesin erişimine açık hale getirilirse, kimliği doğrulanmamış internet kullanıcıları e-posta gönderme işlevinden yararlanma potansiyeline sahip olabilir.

Zenity Labs’a göre Microsoft’un kayıt mimarisi sorunu daha da kötüleştiriyor. Etkinlik sekmeleri, bağlı bir aracı başka bir aracıyı çağırdığında hiçbir kayıt göstermez.

Savunmacıların yerel Copilot Studio izleme yoluyla kötüye kullanımı tespit etme yolu yoktur. Zenity gibi üçüncü taraf araçlar görünürlük sağlayabilir ancak çoğu kuruluş bu tür çözümlere sahip değildir.

Kuruluşlar, bağlı aracılar için Copilot Studio ortamlarını derhal denetlemeli, kritik işlemleri gerçekleştiren hassas aracılar için bu özelliği kapatmalı ve aracı paylaşımını yalnızca güvenilir dahili kullanıcılarla sınırlandırmalıdır.

Temsilciler arası iletişimi izlemek ve aracılar kimlik bilgilerine dayalı eylemler gibi ayrıcalıklı işlemleri gerçekleştirmeden önce onay iş akışları oluşturmak için izleme çözümleri uygulayın.

Bağlantılı Aracılar, yapay zeka düzenlemesindeki yeniliğin nasıl yanlışlıkla güvenlik yükümlülükleri yaratabileceğini gösteriyor. Uygun kontroller olmadan Microsoft’un kullanışlı özelliği, saldırganın arka kapısı haline gelir.

Anında Güncellemeler Almak ve GBH’yi Google’da Tercih Edilen Kaynak Olarak Ayarlamak için bizi Google Haberler, LinkedIn ve X’te takip edin.