ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA), bilgisayar korsanlarının devlet sunucularına ilk erişim elde etmek için Adobe ColdFusion’daki CVE-2023-26360 olarak tanımlanan kritik bir güvenlik açığından aktif olarak yararlandıkları konusunda uyarıyor.

Güvenlik sorunu, Adobe ColdFusion 2018 Güncelleme 15 ve daha eski sürümleri ile 2021 Güncelleme 5 ve daha eski sürümlerini çalıştıran sunucularda rastgele kod çalıştırılmasına izin veriyor. Adobe, Mart ortasında ColdFusion 2018 Güncelleme 16 ve 2021 Güncelleme 6’yı yayınlayarak sorunu düzeltmeden önce sıfır gün olarak istismar edildi.

O dönemde CISA, bu kusurdan yararlanan tehdit aktörleri hakkında bir bildirim yayınlamış ve federal kuruluşlar ile devlet hizmetlerini mevcut güvenlik güncellemelerini uygulamaya çağırmıştı.

Bugün yayınlanan bir uyarıda Amerika Siber Savunma Ajansı, CVE-2023-26360’ın saldırılarda hâlâ kullanıldığı konusunda uyarıyor ve Haziran ayında iki federal kurum sistemini etkileyen olayları gösteriyor.

“Her iki olayda da Uç Nokta için Microsoft Defender (MDE), ajansın üretim öncesi ortamındaki halka açık web sunucularında Adobe ColdFusion güvenlik açığından yararlanma olasılığı konusunda uyardı” – CISA

Ajans, “her iki sunucunun da çeşitli CVE’lere karşı savunmasız olan eski yazılım sürümlerini çalıştırdığını” belirtiyor.

CISA, tehdit aktörlerinin, HTTP POST komutlarını kullanarak kötü amaçlı yazılımları ColdFusion ile ilişkili dizin yoluna bırakmak için güvenlik açığından yararlandığını söylüyor.

İlk olay 26 Haziran’da kaydedildi ve Adobe ColdFusion v2016.0.0.3 çalıştıran bir sunucunun ihlaline yönelik kritik güvenlik açığından yararlanıldı.

Saldırganlar, ağ kontrollerinin yanı sıra işlem numaralandırması da gerçekleştirdi ve bir web kabuğu (yapılandırma.jsp) ColdFusion yapılandırma dosyasına kod eklemelerine ve kimlik bilgilerini çıkarmalarına olanak sağladı.

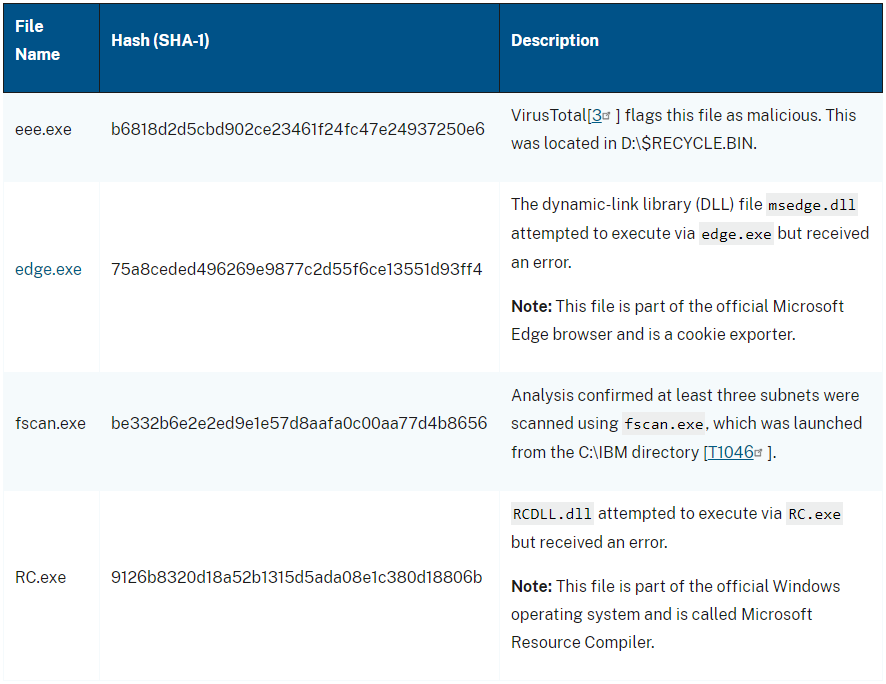

Faaliyetleri arasında, varlıklarını gizlemek için saldırıda kullanılan dosyaların silinmesi ve kötü amaçlı işlemlerin tespit edilmemesini kolaylaştırmak için C:\IBM dizininde dosyalar oluşturulması yer alıyordu.

İkinci olay, 2 Haziran’da bilgisayar korsanlarının Adobe ColdFusion v2021.0.0.2 çalıştıran bir sunucuda CVE-2023-26360’ı istismar etmesiyle meydana geldi.

Bu durumda saldırganlar, uzaktan erişim truva atı olarak kodu çözülen bir metin dosyasını bırakmadan önce kullanıcı hesabı bilgilerini topladı (d.jsp).

Daha sonra, Kayıt Defteri dosyalarını ve güvenlik hesap yöneticisi (SAM) bilgilerini sızdırmaya çalıştılar. Saldırganlar, bir etki alanındaki her etki alanı denetleyicisinde bulunan özel bir dizin olan SYSVOL’a erişmek için mevcut güvenlik araçlarını kötüye kullandı.

Her iki durumda da, saldırganlar veri sızdırmadan veya yatay hareket etmeden önce saldırılar tespit edilip engellendi ve ele geçirilen varlıklar önemli ağlardan 24 saat içinde kaldırıldı.

CISA’nın analizi, saldırıları keşif çalışmaları olarak sınıflandırıyor. Ancak her iki saldırının arkasında aynı tehdit aktörünün olup olmadığı bilinmiyor.

Riski azaltmak için CISA, ColdFusion’ın mevcut en son sürüme yükseltilmesini, ağ bölümlendirmesinin uygulanmasını, bir güvenlik duvarı veya WAF kurulmasını ve imzalı yazılım yürütme politikalarının uygulanmasını önerir.