130’dan fazla ABD kuruluşunu hedef alan karmaşık bir VPN kimlik avı ve vishing kampanyası, kimlik bilgilerini çalmak için telefon görüşmeleri ve SMS mesajları gibi sosyal mühendislik taktiklerini kullanıyor. Tehdit aktörleri BT personelini taklit ederek kurbanları ağ erişimi elde etmek için sahte oturum açma sayfalarına yönlendiriyor.

GuidePoint Araştırma ve İstihbarat Ekibi’ndeki (GRIT) siber güvenlik araştırmacıları, çeşitli sektörlerde 130’dan fazla ABD kuruluşunu hedef alan karmaşık bir kimlik avı kampanyasını ortaya çıkardı. Son derece etkili sosyal mühendislik taktiklerini kullanan kampanya, BT destek personeli gibi davranan tehdit aktörlerinin çalışanları VPN kimlik bilgilerini ifşa etmeleri için kandırmasını içeriyor.

Çağrı

Saldırı, bir çalışanın kişisel cep telefonuna yapılan bir telefon görüşmesiyle (vishing veya sesli kimlik avı saldırısı) başlar. Saldırgan, şirketin yardım masası veya BT ekibinin bir üyesi gibi davranarak bir VPN oturum açma sorununa yardımcı olduğunu iddia eder. Güven sağlandıktan sonra saldırgan, kurbana hedeflenen kuruluşun meşru VPN portalını taklit etmek için tasarlanmış sahte bir VPN oturum açma sayfasına bağlantı içeren bir SMS mesajı gönderir.

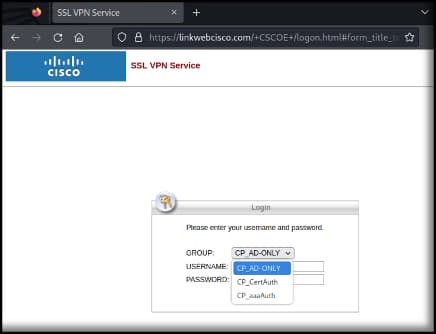

Bu sahte giriş sayfaları, şirket tarafından kullanılan gerçek VPN gruplarını listeleyerek ikna edici görünmeleri için yapılır. Bazen saldırganlar, hileyi daha da inandırıcı kılmak için “TestVPN” ve “RemoteVPN” gibi sahte VPN grupları bile oluştururlar.

Kullanıcı, çok faktörlü kimlik doğrulama (MFA) belirteçleri dahil olmak üzere kimlik bilgilerini girdikten sonra, meşru VPN portalına yönlendirilir. Bu son adım, saldırganlar oturum açma bilgilerini başarıyla toplarken, kullanıcıya sorunun çözüldüğüne dair güvence vermek için tasarlanmıştır.

Tehlikeye atılmış VPN kimlik bilgileriyle ağa erişim sağladıklarında, erişimlerini genişletmek, kalıcılık sağlamak ve ayrıcalıkları artırmak için derhal savunmasız sistemleri taramaya başlarlar.

GRIT’in Hackread.com ile yayımlanmadan önce paylaştığı rapor, saldırganların finansal olarak motive olduklarını gösteriyor. Nihai hedefleri hassas verileri çalmak, yedekleri yok etmek ve operasyonel kesinti ve fidye için fidye yazılımı kullanmak.

GRIT araştırmacıları ayrıca 26 Haziran 2024’ten beri aktif olan kampanyayla ilişkili birkaç alan adı ve IP adresi tespit etti. Bu alan adları, CISCO, Fortinet ve Palo Alto dahil olmak üzere hedeflenen kuruluşlar tarafından kullanılan VPN teknolojilerine oldukça benziyor:

fortivpnlink.comvpnpaloalto.com

ciscoweblink.com

linkwebcisco.com

ciscolinkweb.com

ciscolinkacc.com

ciscoacclink.com

linkciscoweb.com

Raporda bu tehdit aktörlerinin veya dahil olan grubun kökeni ele alınmasa da, ALPHV Ransomware çetesinin (diğer adıyla BlackCat) vishing saldırıları kullanmasıyla bilindiğini belirtmek önemlidir. Grubun bu tür bir saldırıda başarılı hedeflerinden biri, dünya çapında hizmet kesintilerine ve kuruluşa başka zararlara neden olan küresel eğlence ve konaklama devi MGM Resorts’taki bir çalışandı.

Bununla birlikte, GRIT son tehdide yanıt olarak, kuruluşların VPN günlüklerini son 30 gün içinde VPN tarafından atanan IP adreslerinden kaynaklanan şüpheli etkinlikler açısından incelemelerini öneriyor. Herhangi bir olağandışı etkinlik belirlenirse, kapsamlı bir soruşturma olası tehlikeleri değerlendirmelidir.

Ayrıca en önemli kısım, çalışanlar arasında siber güvenlik konusunda farkındalık yaratmaktır; çalışanlar bu tür sosyal mühendislik saldırıları konusunda eğitilmeli ve BT veya yardım masası personeli olduğunu iddia eden bilinmeyen numaralardan gelen şüpheli çağrıları derhal bildirmeleri teşvik edilmelidir.

İLGİLİ KONULAR

- Kaspersky, Çalışanların iPhone’larının Casus Yazılımla Enfekte Olduğunu Açıkladı

- Bu Fidye Yazılımı Çetesi, Fidye İçin Mağdurları Telefonla Aradı

- Çalışan, Yapay Zeka Tarafından Oluşturulan CFO Tarafından 25,6 Milyon Dolarlık Deepfake Dolandırıcılığında Dolandırıldı

- Siber Güvenlikte Çalışanlar İçin Kimlik Avı E-posta Eğitiminin Geleceği

- Milyonlarca Dolarlık Vishing Dolandırıcılığı Çatlatıldı: Çek-Ukrayna Çetesi Tutuklandı