Bilgisayar korsanları, on bir milyondan fazla web sitesi tarafından kullanılan popüler Elementor Pro WordPress eklentisindeki yüksek önem dereceli bir güvenlik açığından aktif olarak yararlanıyor.

Elementor Pro, kullanıcıların nasıl kod yazılacağını bilmeden kolayca profesyonel görünümlü siteler oluşturmasına olanak tanıyan, sürükle ve bırak, tema oluşturma, şablon koleksiyonu, özel widget desteği ve çevrimiçi mağazalar için bir WooCommerce oluşturucu içeren bir WordPress sayfa oluşturucu eklentisidir.

Bu güvenlik açığı, 18 Mart 2023’te NinTechNet araştırmacısı Jerome Bruandet tarafından keşfedildi ve bu hafta WooCommerce ile birlikte yüklendiğinde hatadan nasıl yararlanılabileceğine ilişkin teknik ayrıntıları paylaştı.

v3.11.6 ve ondan önceki tüm sürümleri etkileyen sorun, mağaza müşterileri veya site üyeleri gibi kimliği doğrulanmış kullanıcıların site ayarlarını değiştirmesine ve hatta siteyi tamamen ele geçirmesine olanak tanıyor.

Araştırmacı, kusurun eklentinin WooCommerce modülünde (“elementor-pro/modules/woocommerce/module.php”) bozuk bir erişim kontrolüyle ilgili olduğunu ve herhangi birinin uygun doğrulama olmadan veritabanındaki WordPress seçeneklerini değiştirmesine izin verdiğini açıkladı.

Kusur, zayıf bir şekilde uygulanan giriş doğrulamasından ve yetenek kontrollerinin eksikliğinden muzdarip olan savunmasız bir AJAX eylemi olan “pro_woocommerce_update_page_option” aracılığıyla istismar ediliyor.

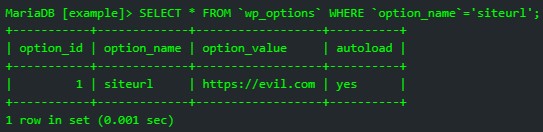

“Kimliği doğrulanmış bir saldırgan, kaydı etkinleştirerek ve varsayılan rolü “yönetici” olarak ayarlayarak bir yönetici hesabı oluşturmak için güvenlik açığından yararlanabilir, yönetici e-posta adresini değiştirebilir veya diğer birçok olasılık arasında siteurl’yi değiştirerek tüm trafiği harici bir kötü amaçlı web sitesine yönlendirebilir.” Bruandet’i hatayla ilgili teknik bir yazıda açıkladı.

Belirli bir kusurdan yararlanılabilmesi için, Elementor Pro’daki ilgili savunmasız modülü etkinleştiren WooCommerce eklentisinin de siteye yüklenmesi gerektiğini unutmamak önemlidir.

Elementor Eklentisi hatası aktif olarak kullanıldı

WordPress güvenlik firması PatchStack, bilgisayar korsanlarının bu Elementor Pro eklentisi güvenlik açığından ziyaretçileri kötü amaçlı alanlara (“uzaktan) yönlendirmek için aktif olarak yararlandığını bildiriyor.[.]izci hattı[.]com”) veya ihlal edilen siteye arka kapılar yükleyin.

PatchStack, bu saldırılarda yüklenen arka kapının wp-resortpark.zip, wp-rate.php veya lll.zip olarak adlandırıldığını söylüyor

Bu arka kapılar hakkında çok fazla ayrıntı verilmemiş olsa da BleepingComputer, uzaktaki bir saldırganın güvenliği ihlal edilmiş sunucuya ek dosyalar yüklemesine izin veren bir PHP betiği içeren lll.zip arşivinin bir örneğini buldu.

Bu arka kapı, saldırganın veri çalmak veya ek kötü amaçlı kod yüklemek için WordPress sitesine tam erişim elde etmesine olanak tanır.

PatchStack, savunmasız web sitelerini hedef alan saldırıların çoğunun aşağıdaki üç IP adresinden kaynaklandığını söylüyor, bu nedenle bunları bir engelleme listesine eklemeniz önerilir:

- 193.169.194.63

- 193.169.195.64

- 194.135.30.6

Siteniz Elementor Pro kullanıyorsa, bilgisayar korsanları zaten savunmasız web sitelerini hedeflediğinden, mümkün olan en kısa sürede 3.11.7 veya sonraki bir sürüme (mevcut olan en son sürüm 3.12.0’dır) yükseltmek zorunludur.

Geçen hafta, WordPress, kimliği doğrulanmamış saldırganların savunmasız sitelere yönetici erişimi kazanmasına izin veren kritik bir güvenlik açığını gidermek için çevrimiçi mağazalar için WooCommerce Payments eklentisini zorunlu olarak güncelledi.