Siber Suçlar, Dolandırıcılık Yönetimi ve Siber Suçlar

Yeni Bilgi Hırsızları Türleriyle Birlikte Özel Abonelik Hizmetleri Ortaya Çıkıyor

Mathew J. Schwartz (euroinfosec) •

15 Mayıs 2023

Siber suç gözlemcileri, yeni bilgi çalan kötü amaçlı yazılım türleri ve bu tür bilgi hırsızları tarafından toplanan kişisel bilgiler için güçlü talep görmeye devam ediyor.

Ayrıca bakınız: İsteğe Bağlı | İnsan Davranışını Anlamak: Perakende Sektörünün ATO ve Dolandırıcılığı Önleme Zorluğunun Üstesinden Gelmek

Tehdit istihbarat şirketi Kela, bilgi hırsızlarının virüslü bir sistemden – diğer adıyla “bot” – verileri sızdırdığını ve “şifreler, tanımlama bilgileri, kredi kartı bilgileri, kripto cüzdan verileri ve daha fazlasını içeren tarayıcı oturum açma bilgilerini” içeren “günlükler” halinde gruplandırdığını söyledi. rapor.

Kimlik avı, çoğu zaman güvenliği ihlal edilmiş veya kötü amaçlı web sitelerine bağlantılar yoluyla yapılan ana dağıtım yöntemidir. Siber güvenlik firması Cyble’ın bildirdiğine göre, Lumma ve Aurora hırsızlarıyla bağlantılı yakın tarihli bir kampanyada, OpenAI ve ChatGPT’ye erişim sunuyormuş gibi görünen “yazım hatası yapılmış” alanlar (adları yasal olanlara benzeyen kötü amaçlı alanlar) kullanıldı.

Suçlular, sistemlere bulaştıktan ve günlükleri topladıktan sonra, çalınan verileri genellikle Genesis, RussianMarket ve TwoEasy gibi otomatik bot pazarları, BHF ve Dark2Web gibi forumlar ve Telegram mesajlaşma uygulaması kanalları aracılığıyla satarlar. Genesis geçen ay dünya çapında 100’den fazla tutuklamanın eşlik ettiği uluslararası bir polis operasyonuyla kesintiye uğrarken, BBC Cuma günü Genesis’in darknet versiyonunun canlı ve iyi durumda göründüğünü bildirdi.

Kela, hesap devralma hizmetleri veya çalınan dijital kimlikler satan pazar yerlerinin olgunluğunun bir işaretinin, son yıllarda “günlük bulutları” adı verilen bir hizmetin ortaya çıkması olduğunu söylüyor. Bu, genellikle özel bir bulut tabanlı forumda barındırılan veya Telegram aracılığıyla erişilebilen ve sık sık güncellenen satıcı günlüklerinin bir kitaplığına abonelik erişimi sunan satıcıları içerir.

Kela’nın bildirdiğine göre, son birkaç yılda, günlükleri toplamak için tasarlanan en popüler bilgi hırsızları RedLine, Vidar, Vidar’ın bir klonu gibi görünen RisePro – META, Mars ve Raccoon kötü amaçlı yazılım hizmeti oldu.

Kötü amaçlı yazılımların bir kısmı bağımsız yazılım olarak satılırken, diğer türler bir hizmet olarak çalıştırılır; bu, çalınan kripto para birimi cüzdanı ayrıntıları gibi belirli bilgi türlerine yöneticinin tek başına erişmesini sağlayan hüküm ve koşulları içerebilir (bkz.: Botlarla Çalınan Günlükleri Satın Almak: Pazar Yerleri Bunu “2 Kolay” Hale Getiriyor).

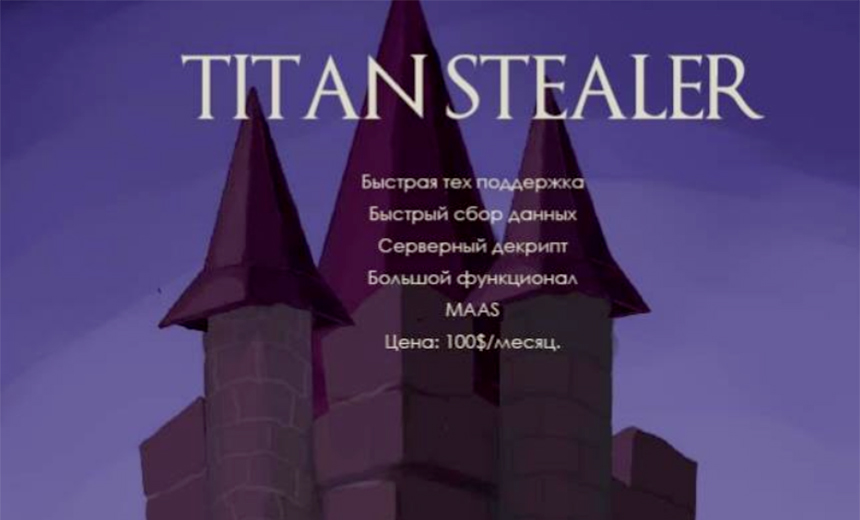

Rakip geliştiriciler de düzenli olarak yeni teklifler sunuyor. Geçen yıl boyunca, araştırmacılar tarafından tespit edilen yeni gelenler arasında Aurora, LummaC2, Offx, Titan, Typhoon ve WhiteSnake yer aldı.

Hırsız işlevselliği değişir, ancak birden fazla tarayıcıdan bilgi çalma, birçok farklı kripto para birimi cüzdanından ayrıntı toplama ve ayrıca iki faktörlü uygulamalardan ve parola yöneticilerinden iki faktörlü kimlik doğrulama kodlarını çalma becerisini içerebilir. Daha yeni seçenekler için fiyatlandırma genellikle ayda 120 ila 300 ABD Doları arasında değişiyor ve araştırmacılar bunun büyük ölçüde yerleşik oyuncuların ücretlendirdiği ile uyumlu olduğunu söylüyor.

Bazı yeni gelenler, daha fazla indirimli ürünler sunarak yerleşik oyuncuları bozmaya çalışıyor.

Bunlara Haziran 2022’de piyasaya sürülen TyphonStealer da dahildir. Cisco Talos’taki tehdit istihbaratı araştırmacılarının bildirdiğine göre, geliştiricisi Ocak ayında XSS Rusça forumu aracılığıyla Typhon Reborn adlı güncellenmiş bir sürümün yayınlandığını duyurdu.

Araştırmacılar, Typhon’un aylık 59 ABD Doları veya ömür boyu abonelik için 540 ABD Doları karşılığında satıldığını ve bunun, rekabete kıyasla önemli bir indirim sunarken, çalınan bilgileri Telegram aracılığıyla bir kullanıcıya yönlendirme yeteneği gibi dikkate değer işlevler sunmaya devam ettiğini söylüyor.

Yine de Kela’nın son aylarda popüler RussianMarket’te satılan kimlik bilgileriyle ilgili araştırması, %85’inin köklü Raccoon veya Vidar hırsızları tarafından toplandığını ortaya çıkardı.

Bu, Raccoon’un elebaşı olduğu iddia edilen Ukrayna uyruklu Mark Sokolovsky’nin, Raccoon’un altyapısını baltalamak için tasarlanmış uluslararası bir operasyonun parçası olarak Mart 2022’de Hollanda polisi tarafından tutuklanmasına rağmen. Resmi Raccoon kanalları kötü amaçlı yazılımın kullanımdan kaldırıldığını iddia ederken, tamamen yeniden yazılmış bir sürüm 2 geçen Haziran ayında piyasaya sürüldü.

ABD’nin iade talebiyle mücadele eden Sokolovsky aleyhindeki mühürsüz bir iddianame, bu tür hizmetlerin nasıl işlediğini ayrıntılarıyla anlatıyor. Ayda 200 ABD Doları karşılığında, hizmet kullanıcıları kötü amaçlı yazılıma – kurbanları etkilemek için kullanarak – ve ayrıca kurbanların sistemlerinden çalınan tüm verileri görüntülemek için çevrimiçi bir portala erişebilirler. Kötü amaçlı yazılımın hedeflediği bilgiler arasında kripto para birimi verileri, çevrimiçi hesap kullanıcı adları ve parolaları, kullanıcı etkinliğinin ekran görüntüleri ve daha fazlası dahil olmak üzere finansal ayrıntılar yer alıyor.

Hırsızların üretken kullanımına dikkat çeken FBI, Raccoon’un ilk sürümünün, banka hesabı ve kripto para birimi takas ayrıntıları da dahil olmak üzere 50 milyondan fazla benzersiz kimlik bilgisi ve kimlik formunu çalmak için kullanıldığını ve bunların birçoğunun günlük pazarlarda ve aracılığıyla satışa çıktığını bildirdi. Telgraf kanalları.