Yönetişim ve Risk Yönetimi, Devlet, Sektöre Özel

Üst Düzey Yetkili, Yönetimin Üreticiler için ‘Sorumluluk Rejimleri’ Geliştirdiğini Söyledi

Chris Riotta (@chrisriotta) •

8 Şubat 2024

Federal hükümet, Biden yönetiminin BT pazarını güvenli kodlama uygulamalarını benimsemeye teşvik etme çabasının bir parçası olarak ticari yazılım geliştiricileri için “sorumluluk rejimleri” olarak adlandırdığı şeyi araştırma çabalarını artıracak.

Ayrıca bakınız: İsteğe Bağlı Panel | Operasyonel Mükemmelliği Güvenceye Alma: CISO’ları Engelleme 5 En Önemli Güvenlik Sorunu

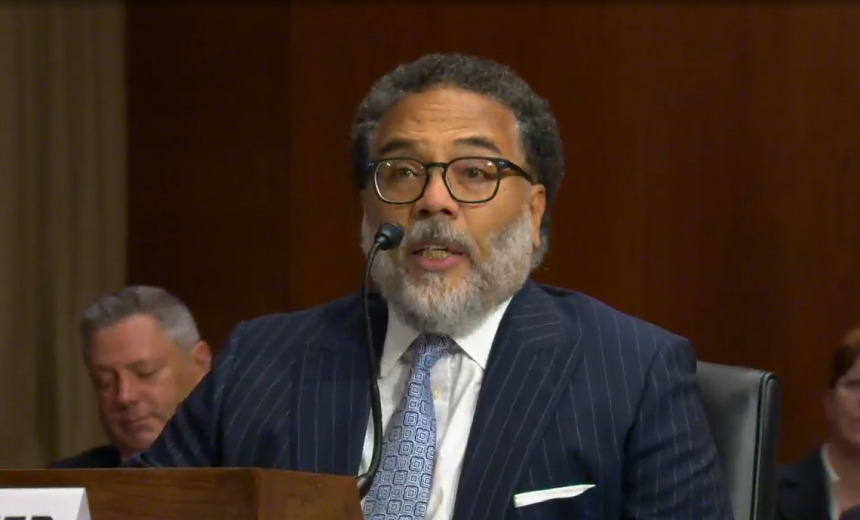

Ulusal Siber Direktör Harry Coker Çarşamba günü yaptığı açıklamada, ofisinin üreticiler için sorumluluk rejimlerini araştırdığını söyledi.

İdarenin 2023 ulusal siber güvenlik stratejisi, yazılım endüstrisinin her türlü sorumluluktan feragat etmesini önleyecek ve daha yüksek bakım standartları oluşturacak mevzuatın oluşturulmasını gerektirmektedir (bkz: ABD Siber Güvenlik Stratejisi Sorumluluk Sorunlarını Satıcılara Kaydırıyor).

Coker, Beyaz Saray’ın sorumluluk rejimlerini araştırmak için “akademik ve hukuk uzmanlarıyla birlikte çalıştığını” ve yakında endüstriyle etkileşime geçeceğini söyledi.

“Suçluların istismar etmeye çalıştığı en tehlikeli güvenlik açıklarından bazıları hafıza güvenliği hataları ve hafıza güvenli kodlama dilleridir” diye ekledi. İç Güvenlik Bakanlığı, düzenleyici ısırıklardan ziyade daha iyi güvenlik talebine dayanan bir kampanyada geliştiricileri “tasarım gereği güvenlik” ilkelerini benimsemeye çağırdı (bkz: CISA ve Diğerleri Güvenli Yazılım Üretimi Kılavuzunu Açıkladı).

Siber Güvenlik ve Altyapı Güvenliği Ajansı, 2023 yılında üreticilere web yönetimi arayüzlerini kötü niyetli siber faaliyetlerden nasıl koruyacakları ve kritik güvenlik açıklarını nasıl ele alacakları konusunda rehberlik eden bir “tasarım gereği güvenli” uyarı serisini başlattı. Siber savunma kurumu daha önce, yazılımın güvenli bir şekilde geliştirildiğine ve hassas verilerin şifrelenmesi, çok faktörlü kimlik doğrulamanın zorunlu kılınması ve savunma amaçlı siber güvenlik uygulamalarının uygulanması da dahil olmak üzere bir dizi temel siber güvenlik standardına uyduğuna dair güvence sağlamak için güvenli bir yazılım kendi kendini onaylama ortak formunu yayımladı.

Veracode’un kurucu ortağı ve baş teknoloji sorumlusu Chris Wysopal’a göre, onay formu, yazılım üreticilerinin “bu güvenli sürecin nasıl görünmesi gerektiğini” anlamaya başlamaları için “iyi bir başlangıç”.

Wysopal, Information Security Media Group’a “Tüm yazılımlarda belirli düzeyde güvenlik açıkları olacaktır” dedi. “Bununla birlikte, kanıtlanmış güvenli geliştirme süreçlerini takip ederek önemli ölçüde daha az güvenlik açığına sahip yazılımın nasıl oluşturulacağını biliyoruz.

Wysopal, federal hükümetin “güvenli bir süreçle geliştirilen yazılımın, satıcının güvenlik durum tespiti yapması olarak tanımlanabileceği ve sorumlu tutulamayacağı” bir güvenli liman oluşturmasını önerdi.

CISA, Aralık ayında, üreticilerin gelişmiş siber güvenlik önlemleriyle yazılım geliştirme uygulamalarını nasıl geliştirebilecekleri konusunda sektör paydaşlarından görüş almak üzere bir bilgi talebi yayınladı. Direktör Jen Easterly o dönemde yaptığı bir açıklamada, “tasarım yoluyla güvenlik” ilkelerine geçişin “her teknoloji üreticisinin harekete geçmesini ve her müşterinin net talebini gerektirdiğini” söylemişti.

Easterly, “Tasarım yoluyla güvenli kampanyamız hakkında zaten geniş bir yelpazede geri bildirim almış olsak da, mümkün olan en geniş perspektif yelpazesini dahil etmemiz gerekiyor” dedi.