ÖNEMLİ BULGULAR

- Check Point Research, yeni keşfedilen BBTok bankacılık truva atı varyantının ayrıntılarını paylaştı.

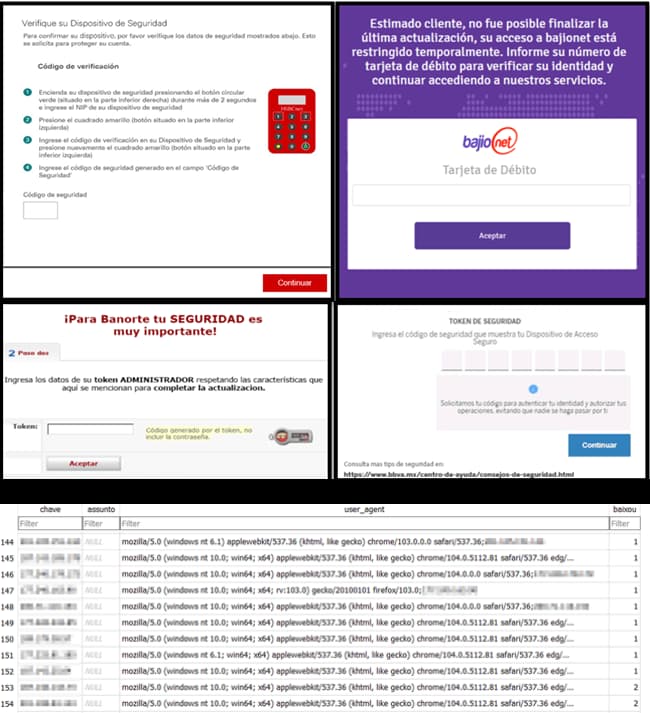

- Bu kötü amaçlı varyant, Brezilya ve Meksika’daki 40’tan fazla Bankanın arayüzlerini taklit edebilir.

- Kötü amaçlı yazılım operatörü, bilgisayarların güvenliğini aşmayı ve banka kartı numaralarını veya 2FA kimlik doğrulama kodlarını çalmayı hedefliyor.

- Kimlik avı e-postaları, saldırganların onları inandırıcı kılmak için gelişmiş teknikler kullandığı ve BBTok’u dağıtmak için ISO, ZIP, LNK, DOCX, JS ve XLL dahil olmak üzere birden fazla dosya türüne güvendiği bu kampanyada birincil yem olarak hizmet ediyor.

- Çok katmanlı coğrafi sınırlama yoluyla Brezilyalı ve Meksikalı kullanıcıları hedefleyen kampanya hâlâ aktif.

Check Point Research’ün siber güvenlik araştırmacıları, 20 Eylül 2020’de yayınlanan son blog gönderisinde, ilk olarak 2020’de tespit edilen BBTok kötü amaçlı yazılımının, çoğunlukla Latin Amerika’daki kullanıcıları hedef alan yepyeni, çok daha kötü niyetli bir avatarla yeniden ortaya çıktığını bildirdi.

Araştırmacılar, 2020’den bu yana, birden fazla gizleme katmanı ve indirici eklediklerinden BBTok kötü amaçlı yazılım operatörleri tarafından benimsenen TTP’lerde (teknikler, taktikler ve prosedürler) önemli bir iyileşme gözlemlediklerini iddia ediyorlar. Bu, tespit edilmekten kaçınmalarına yardımcı olur.

Bilginiz olsun, BBTok kötü amaçlı yazılımı bir bankacılık kötü amaçlı yazılımıdır. Yeni versiyonu, tümü Meksika ve Brezilya’da bulunan 40’tan fazla bankanın arayüzünü kopyalıyor. Kampanya, LOLBin’lerin (karadaki ikili dosyalar üzerinden geçinen) birleşiminden oluşan benzersiz bir enfeksiyon zincirini içeriyor. Bu aktif kampanyada şu ana kadar yüzlerce kullanıcı hedeflendi.

Bu, saldırganların Brezilya ve Meksika’daki şüphelenmeyen kullanıcılara kimlik avı e-postaları göndererek onları banka hesaplarının iki faktörlü kimlik doğrulama kodlarını girmeye veya ödeme kartı numaralarını vermeye ikna ettiği, finansal amaçlı bir kampanyadır.

Bu e-postadaki kötü amaçlı bir bağlantı, enfeksiyon zincirini başlatan, kötü amaçlı yazılımı dağıtan ve sahte bir belge başlatan bir .LNK dosyası içeriyor. Daha ayrıntılı incelemeler, saldırganların farklı Windows işletim sistemi sürümleri için farklı enfeksiyon zincirleri kullandığını ortaya çıkardı.

Bu zincirler, kötü amaçlı yazılımları dağıtmak için ISO, ZIP, LNK, DOCX, JS ve XLL dahil olmak üzere birçok dosya türünü kullanır. Bu saldırının nadir görülen bir özelliği, özel bir sunucu tarafı uygulamasının, her kurbanın konumunu ve işletim sistemini belirledikten sonra benzersiz veriler oluşturmasıdır.

BBTok kötü amaçlı yazılımı, operatörlerinin uzaktan komutları yürütmesine olanak tanıyor ve Latin Amerika bankalarının arayüzlerini kopyalamanın yanı sıra, neredeyse tüm imza bankacılığı trojan yeteneklerini barındırıyor. Hedeflediği bankalardan bazıları arasında Citibank, Scotiabank, Banco Itaú ve HSBC yer alıyor.

Bu sahte arayüzler o kadar akıllıca tasarlanmıştır ki, kurbanlar kötü niyetli hareketleri tespit edemez ve 2FA için güvenlik kodlarını veya jeton numaralarını isteyerek girebilirler, bundan sonra saldırganların banka hesaplarını ele geçirmesi oldukça kolaydır. Bazen mağdurlar ödeme kartı verilerini girmeye ikna edilebilir.

Bu yeni tehditle ilgili olarak Check Point’in tehdit istihbaratı grup yöneticisi Sergey Shykevich, bankacılık kötü amaçlı yazılımlarının Latin Amerika’da önemli bir endişe konusu olmayı sürdürdüğünü, çünkü ana hedefinin kurbanın mali ayrıntılarını çalmak olduğunu belirtti.

“Dünya çapında çeşitli farklı faaliyetler (veri ve kimlik bilgileri çalmak, fidye yazılımı göndermek vb.) yapabilen çok amaçlı kötü amaçlı yazılımların tutarlı bir eğilimini görüyoruz; ancak Latin Amerika’da hâlâ tek amacı bankacılığı tehdit eden bankacılık kötü amaçlı yazılımlarının hakimiyetini görüyoruz. kurbanların mali bilgilerini çalmak.”

“Siber saldırılar bu yıl %8 arttı ve herhangi bir yavaşlama belirtisi göstermiyor. Shykevich, herkesi dikkatli olmaya, dosya eki bulunan şüpheli e-postalara karşı dikkatli olmaya ve banka kimlik bilgilerini ve ödeme kartı bilgilerini nereye girdiklerine daha fazla dikkat etmeye çağırıyoruz” dedi.

BBTok bankacılık kötü amaçlı yazılımı, 2020 yılında Latin Amerika’da gerçekleştirilen dosyasız saldırıların bir ürünüdür ve işlemleri öldürme/numaralandırma, pano içeriği manipülasyonu, klavye/fare kontrolü ve sahte simüle etme gibi ticari marka bankacılığı kötü amaçlı yazılım özellikleri de dahil olmak üzere geniş bir işlevsellik yelpazesine sahiptir. oturum açma arayüzleri.

Sürekli olarak gelişmektedir ve kimlik avı saldırılarının kurbanı olmaktan kaçınmak için gerekli güvenlik uygulamalarının benimsenmesini zorunlu hale getirmektedir. Herhangi bir şifre değiştirme girişimini hatırlamıyorsanız, şifre sıfırlama e-postalarını dikkate almayın, e-postanın içeriğini ve göndereni açmadan önce not edin ve web adresini doğrulamadan kimlik bilgilerini herhangi bir platformda paylaşmaktan kaçının.

İLGİLİ MAKALELER

- Payoro: Bankacılık Sektöründe Bir Karışıklık Parıltısı

- Bilgisayar korsanları, bankacılık kötü amaçlı yazılımlarını yaymak için Google Sites’ı kullanıyor

- Brezilyalı Hackerlar Kötü Amaçlı Yazılım Saldırısında Portekiz Bankalarını Vurdu

- SpyNote Casus Yazılımı Bankalara SMS Kimlik Avı ile Geri Dönüyor

- Brezilya’nın Eskort Hizmeti Milyonlarca Eskort ve Müşteri Verilerini Ortaya Çıkarıyor