Güvenlik firması Rapid7’ye göre, milyar dolarlık sağlık şirketi Baxter International tarafından yapılan iki tıbbi cihazda birçok kusur keşfedildi.

Baxter’ın Sigma WiFi pili ve Sigma Spectrum İnfüzyon Pompası da sorunlardan etkileniyor. Rapid7’ye göre, infüzyon pompaları genellikle Amerika Birleşik Devletleri ve diğer ülkelerdeki hastanelerde hastalara ilaç sağlamak için kullanılıyor.

Rapid7’nin önde gelen Nesnelerin İnterneti araştırmacısı Deral Heiland, önce sorunları belirledi ve Baxter’a bildirdi. Daha sonra çözümler bulmak için işletmeyle işbirliği yaptı.

Kablosuz Batarya Modüllerinin güvenli bir şekilde devre dışı bırakılması, dört hatanın (WBM’ler) odak noktasıdır. Bir cihaz yeni bir kullanıcıya verilmeden önce, tıbbi ekipman üzerinde ağ kimlik bilgileri veya diğer hassas bilgiler sıklıkla bulunur.

Baxter’a göre, CVE-2022-26392 ve CVE-2022-26393 için yazılım yamaları şu anda geliştiriliyor ve istismar edilen güvenlik açıklarının herhangi bir örneğini keşfetmediğini söyledi.

CVE-2022-26394 için kimlik doğrulama zaten mevcuttur ve CVE-2022-26390 için işletme talimatları yayınladı.

Sigma Spectrum Infusion sistemlerinin aşağıdaki sürümleri etkilenir:

- Sigma Spectrum v6.x modeli 35700BAX

- Sigma Spectrum v8.x modeli 35700BAX2

- Baxter Spectrum IQ (v9.x) modeli 35700BAX3

- Sigma Spectrum LVP v6.x Kablosuz Pil Modülleri v16, v16D38, v17, v17D19, v20D29 – v20D32 ve v22D24 – v22D28

- Sigma Spectrum LVP v8.x Kablosuz Pil Modülleri v17, v17D19, v20D29 – v20D32 ve v22D24 – v22D28

- Baxter Spectrum IQ LVP (v9.x) ile Kablosuz Pil Modülleri v22D19 – v22D28

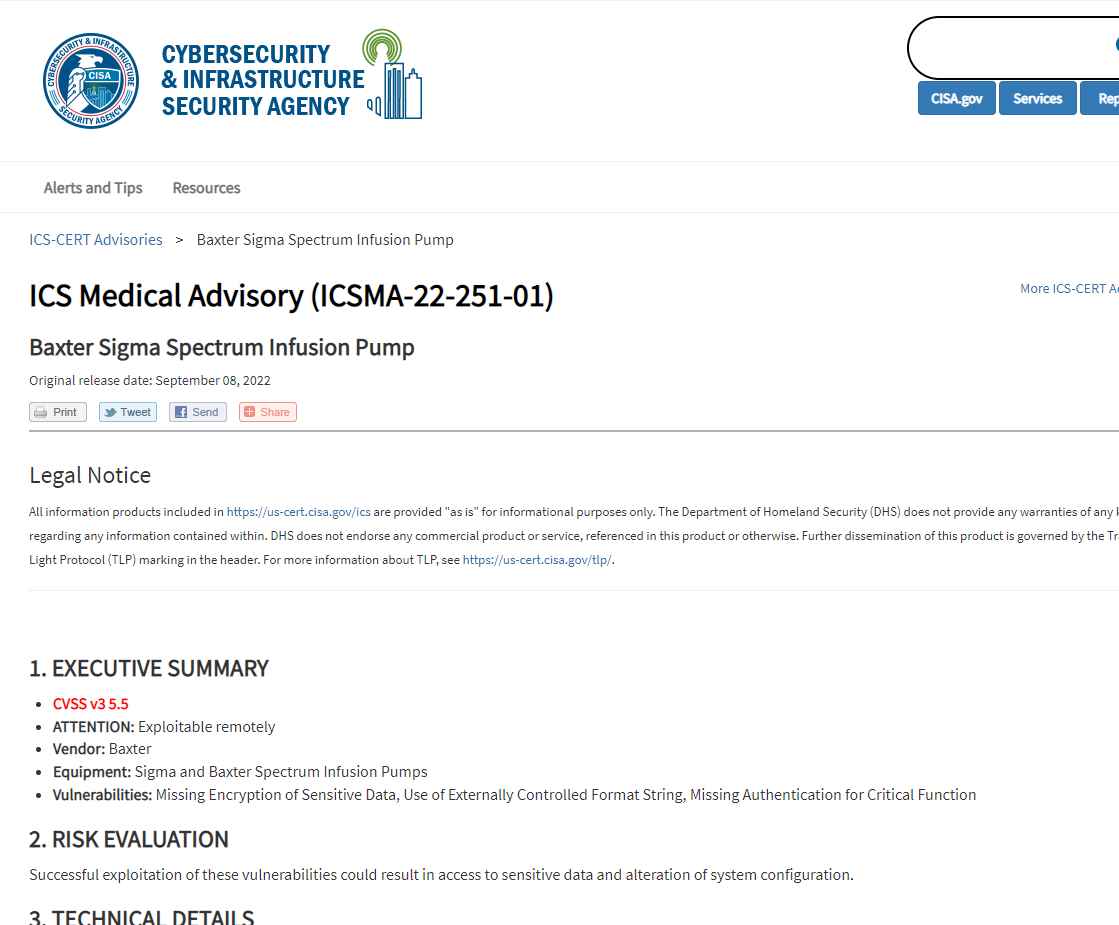

CISA, güvenlik açıkları hakkında kendi tavsiyesini yayınladı, ikincisi bu hafta tıbbi ekipmanla ilgili olarak yayınlandı.

On yıldan fazla bir süredir şirketler ve güvenlik uzmanları infüzyon pompalarını daha güvenli hale getirmek için çalışıyorlar, ancak bunlar uzun zamandır bir öfke kaynağı.

Bilgisayar korsanlarının etkilenen cihazların yakınında, en azından WiFi menzilinde olması ve bazı durumlarda doğrudan fiziksel erişime sahip olmaları gerekir.

Bağlantılı olduğu son infüzyon pompası ünitesinden WiFi kimlik bilgilerini depolayan WiFi/pil cihazı, ona göre en büyük riski oluşturuyor.

Pompanın fabrika ayarlarına sıfırlama işlevi, WiFi veya pillerdeki kimlik bilgilerini silmediğini söyledi. Piller ikincil piyasada satıldıysa, birileri pillerden veri alabilir.

Heiland, eBay’den birkaç cihazı alarak ve belirli bir sağlık hizmeti sağlayıcısına bağlanabilecek meşru WPA PSK ve SSID verilerini başarıyla çıkararak bunu doğruladığını iddia etti.

Saldırgan bir pompa biriminin ağına erişim kazanırsa, tüm arka uç sistem iletişimlerini kontrolleri altındaki bir ana bilgisayara, kimliği doğrulanmamış tek bir paket göndererek ve olası bir “ortadaki adama” kapıyı açarak yönlendirebileceğini belirtti. saldırı.

Bu, muhtemelen pompalara yapılan ve zararlı olabilecek ilaç kütüphanesi veri güncellemelerini engellemek için kullanılabilir ve ayrıca izleme ve kayıt nedenleriyle aktarılan pompa verilerinin doğruluğu üzerinde bir etkisi olabilir. Araştırmacı, ilaç kitaplığı verileri değiştirilirse, riskli bir ayar girildiğinde pompa operatörü uyarmayabilir veya yasal bir ayarı kabul etmeyi reddedebilir, bu da ilaç ayarlarının yanlış girilmesine neden olabilir, dedi araştırmacı.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetim desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.