MacOS için Banshee bilgi hırsızlığı yapan kötü amaçlı yazılımın yeni bir sürümü, Apple’ın XProtect’inden dize şifrelemeyi benimseyerek son iki aydır tespit edilmekten kaçıyor.

Banshee, macOS sistemlerine odaklanan bir bilgi hırsızıdır. 2024 yılının ortalarında siber suçluların kullanımına 3.000 $ karşılığında sunulan bir hizmet olarak hırsız olarak ortaya çıktı.

Kaynak kodu Kasım 2024’te XSS forumlarında sızdırıldı ve bu durum projenin kamuya kapatılmasına yol açtı ve diğer kötü amaçlı yazılım geliştiricilerinin onu geliştirmesi için bir fırsat yarattı.

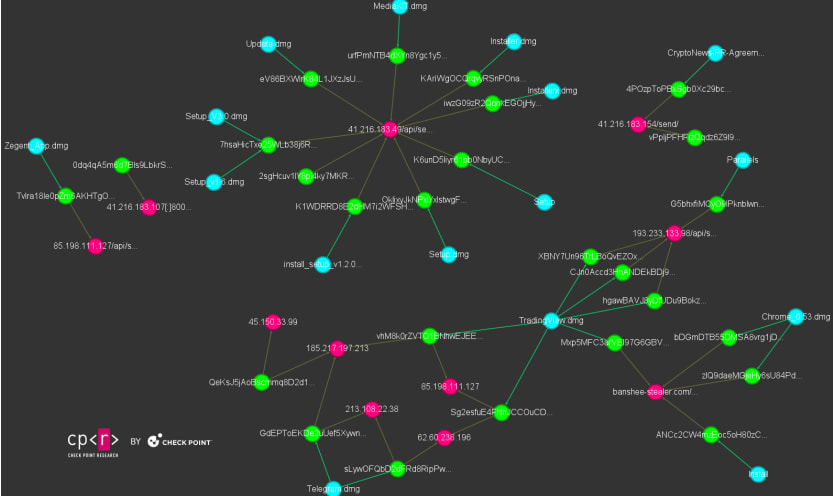

Yeni varyantlardan birini keşfeden Check Point Research’e göre, Banshee’de bulunan şifreleme yöntemi, normal işlemlere uyum sağlamasına ve virüs bulaşmış ana bilgisayarlardan hassas bilgiler toplarken meşru görünmesine olanak tanıyor.

Bir diğer değişiklik ise artık Rus kullanıcılara ait sistemlerden kaçınmaması.

Kaynak: Kontrol Noktası

XProtect şifrelemesi

Apple’ın XProtect’i, macOS’ta yerleşik olarak bulunan kötü amaçlı yazılım tespit teknolojisidir. Bilinen kötü amaçlı yazılımları tanımlamak ve engellemek için antivirüs imzalarına benzer bir dizi kural kullanır.

Banshee Stealer’ın en son sürümü, XProtect’in verilerini korumak için kullandığı bir dize şifreleme algoritmasını benimsemiştir.

Banshee, dizelerini karıştırıp yalnızca yürütme sırasında şifresini çözerek standart statik algılama yöntemlerinden kaçabilir.

Ayrıca macOS ve üçüncü taraf kötü amaçlı yazılımdan koruma araçlarının belirli şifreleme tekniğine daha az şüpheyle yaklaşarak Banshee’nin daha uzun süre fark edilmeden çalışmasına olanak sağlaması da mümkündür.

Hassas verileri çalmak

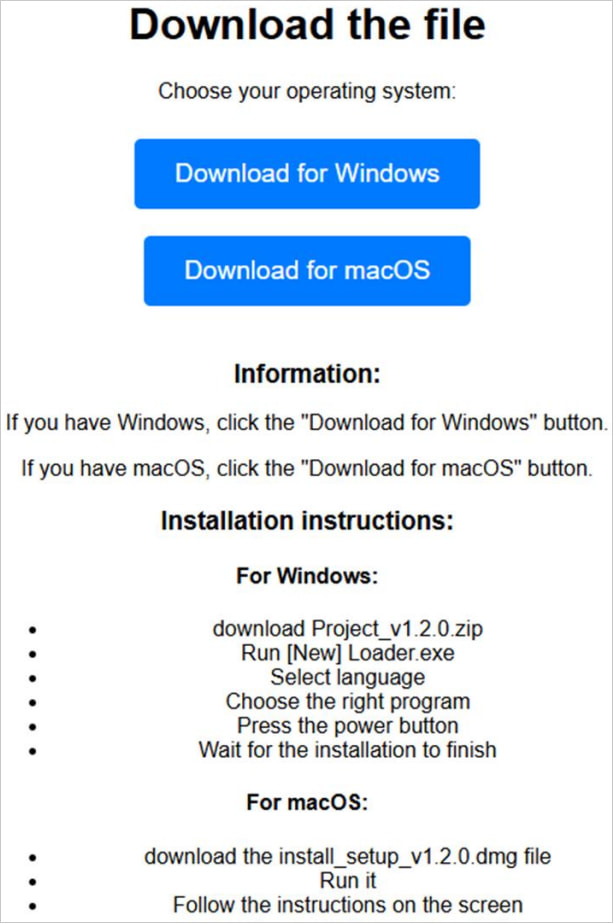

En yeni Banshee hırsız varyantı öncelikle yazılım kimliğine bürünme yoluyla macOS kullanıcılarını hedef alan aldatıcı GitHub depoları aracılığıyla dağıtılıyor. Aynı operatörler Windows kullanıcılarını da hedefliyor ancak Lumma Stealer ile.

Kaynak: Kontrol Noktası

Check Point, Banshee’nin hizmet olarak kötü amaçlı yazılım operasyonunun Kasım ayından bu yana kapalı kaldığını ancak kaynak kodun sızdırılmasından bu yana çok sayıda kimlik avı kampanyasının kötü amaçlı yazılımı dağıtmaya devam ettiğini bildirdi.

Bilgi hırsızı, şifreler, iki faktörlü kimlik doğrulama uzantıları ve kripto para birimi cüzdan uzantıları dahil olmak üzere popüler tarayıcılarda (örneğin Chrome, Brave, Edge ve Vivaldi) depolanan verileri hedefler.

Ayrıca ana bilgisayar hakkında temel sistem ve ağ bilgilerini topluyor ve mağdurlara, macOS şifrelerini çalmaları için yanıltıcı oturum açma istemleri sunuyor.