Avustralya hükümeti, ülkedeki yama yapılmamış Cisco IOS XE cihazlarına yönelik, yönlendiricilere BadCandy web kabuğu bulaştırmaya yönelik devam eden siber saldırılar konusunda uyarıda bulunuyor.

Bu saldırılarda yararlanılan güvenlik açığı, kimliği doğrulanmamış uzaktaki tehdit aktörlerinin web kullanıcı arayüzü aracılığıyla yerel bir yönetici kullanıcı oluşturmasına ve cihazları ele geçirmesine olanak tanıyan maksimum önem derecesine sahip bir kusur olan CVE-2023-20198’dir.

Cisco, daha sonra aktif olarak istismar edilen bir sorun olarak işaretlenen kusuru Ekim 2023’te düzeltti. İki hafta sonra kamuya açık bir istismar ortaya çıktı ve internete açık cihazlara arka kapı yerleştirmeye yönelik kitlesel istismarı körükledi.

Avustralyalı yetkililer, aynı Lua tabanlı BadCandy web kabuklarının çeşitlerinin 2024 ve 2025 boyunca saldırılarda hala kullanıldığı konusunda uyardı; bu da birçok Cisco cihazının yamasız kaldığını gösteriyor.

BadCandy kurulduktan sonra uzaktaki saldırganların güvenliği ihlal edilmiş cihazlarda kök ayrıcalıklarıyla komutları yürütmesine olanak tanır.

Yeniden başlatmanın ardından web kabuğu cihazlardan silinir. Ancak bu cihazlarda bir yama bulunmadığı göz önüne alındığında ve web arayüzünün erişilebilir olduğu varsayıldığında, saldırganlar onu kolaylıkla yeniden tanıtabilirler.

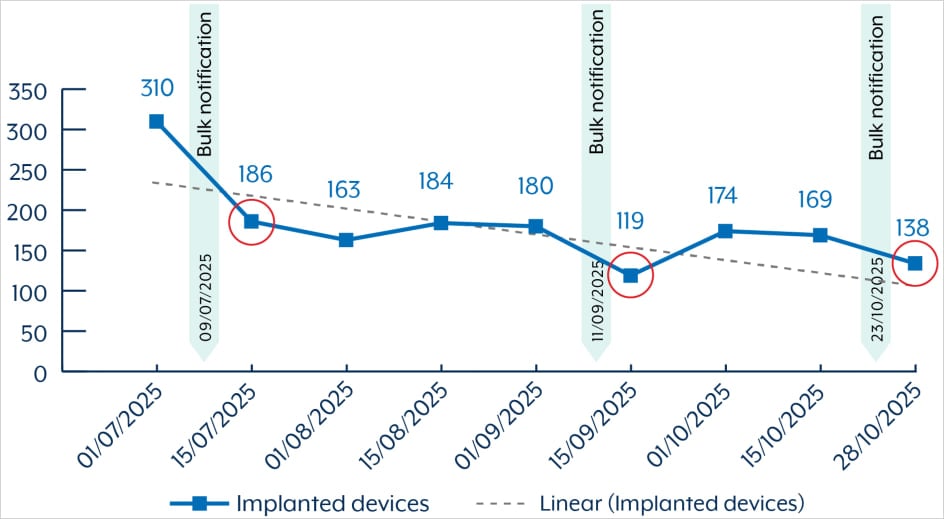

Bültende, “Temmuz 2025’ten bu yana ASD, Avustralya’da 400’den fazla cihazın BADCANDY ile tehlikeye atılma potansiyeli taşıdığını değerlendiriyor” deniyor. “Ekim 2025 sonu itibarıyla Avustralya’da hâlâ BADCANDY’nin ele geçirildiği 150’den fazla cihaz var.”

Kaynak: ASD

Enfeksiyon sayısı azalıyor olsa da kurum, ihlal birimleri uygun şekilde uyarılmış olmasına rağmen aynı uç noktalarda kusurun yeniden kullanıldığına dair işaretler gördü.

Ajansa göre saldırganlar, BadCandy implantının ne zaman çıkarıldığını tespit edebiliyor ve aynı cihazı hedef alarak onu yeniden yerleştirebiliyor.

Devam eden saldırılara yanıt olarak Avustralya Sinyal Müdürlüğü mağdurlara yama yapma, cihazları güçlendirme ve olay müdahalesi yapma talimatlarını içeren bildirimler gönderiyor. ASD, sahibi belirlenemeyen cihazlar için internet servis sağlayıcılarından mağdurlar adına iletişime geçmelerini istiyor.

ASD, kusurun daha önce ABD ve Kanada’daki büyük telekomünikasyon hizmet sağlayıcılarına yönelik bir dizi saldırıdan sorumlu olduğu düşünülen Çinli ‘Salt Typhoon’ gibi devlet aktörleri tarafından kullanıldığını belirtiyor.

Ajans, BadCandy’nin teorik olarak herkes tarafından kullanılabilmesine rağmen son zamanlardaki artışların “devlet destekli siber aktörlere” atfedilebileceğine inanıyor.

Avustralya da dahil olmak üzere dünya çapındaki Cisco IOS XE sistemlerinin yöneticileri, satıcının güvenlik bültenindeki risk azaltma önerilerine uymalıdır.

Cisco ayrıca IOS XE cihazları için ayrıntılı bir güçlendirme kılavuzu yayınladı.

Ortamların %46’sında şifreler kırıldı; bu oran geçen yılki %25’ten neredeyse iki katına çıktı.

Önleme, tespit ve veri hırsızlığı eğilimlerine ilişkin daha fazla bulguya kapsamlı bir bakış için Picus Blue Report 2025’i hemen edinin.