Winter Vivern adlı Rus bilgisayar korsanlığı grubu, en az 11 Ekim’den bu yana Avrupa devlet kurumlarını ve düşünce kuruluşlarını hedef alan saldırılarda Roundcube Webmail sıfır gününü kullanıyor.

Roundcube geliştirme ekibi, 16 Ekim’de ESET araştırmacıları tarafından bildirilen Depolanmış Siteler Arası Komut Dosyası Çalıştırma (XSS) güvenlik açığını (CVE-2023-5631) düzelten güvenlik güncellemelerini yayınladı.

Bu güvenlik yamaları, Slovak siber güvenlik şirketinin gerçek dünyadaki saldırılarda sıfır günü kullanan Rus tehdit aktörlerini tespit etmesinden beş gün sonra yayınlandı.

ESET’in bulgularına göre siber casusluk grubu (TA473 olarak da bilinir), rastgele JavaScript kodunu uzaktan enjekte etmek için dikkatle hazırlanmış SVG belgeleri içeren HTML e-posta mesajlarını kullandı.

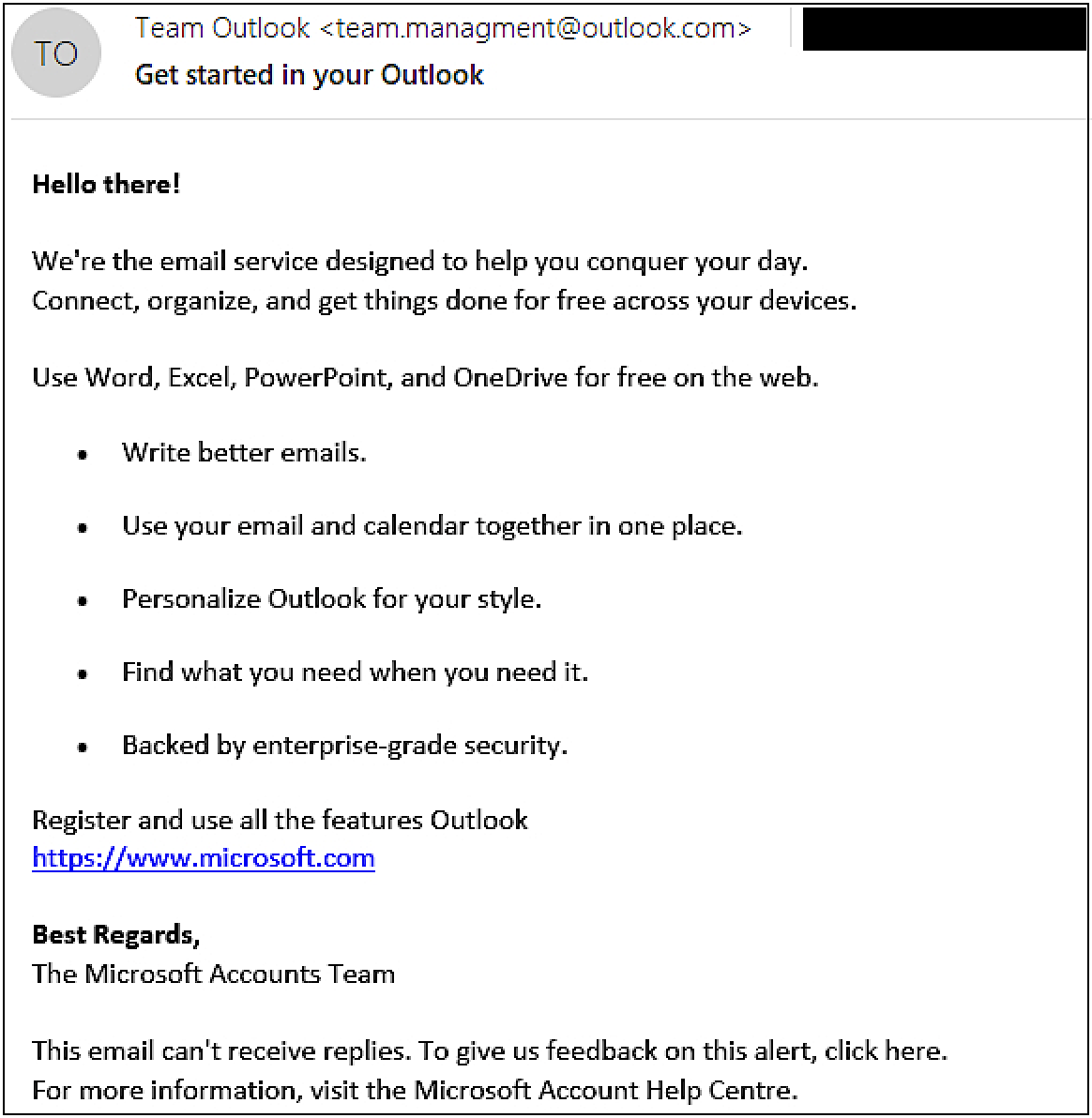

Kimlik avı mesajları Outlook Ekibi’nin kimliğine büründü ve potansiyel kurbanları kötü amaçlı e-postaları açmaları için kandırmaya çalıştı ve otomatik olarak Roundcube e-posta sunucusunun güvenlik açığından yararlanan bir birinci aşama veriyi tetikledi.

Saldırılarda düşen son JavaScript yükü, kötü niyetli aktörlerin ele geçirilen web posta sunucularından e-postaları toplamasına ve çalmasına yardımcı oldu.

ESET, “Saldırganlar, özel hazırlanmış bir e-posta mesajı göndererek Roundcube kullanıcısının tarayıcı penceresi bağlamında rastgele JavaScript kodu yükleyebiliyor. Mesajı bir web tarayıcısında görüntülemek dışında herhangi bir manuel müdahaleye gerek yok” dedi.

“Son JavaScript verisi [..] mevcut Roundcube hesabındaki klasörleri ve e-postaları listeleyebilir ve e-posta mesajlarını C&C sunucusuna sızdırabilir.”

İlk olarak Nisan 2021’de tespit edilen Winter Vivern, Hindistan, İtalya, Litvanya, Ukrayna ve Vatikan gibi ülkeler de dahil olmak üzere dünya çapındaki devlet kurumlarını kasıtlı olarak hedef almasıyla dikkat çekti.

SentinelLabs araştırmacılarına göre grubun hedefleri Belarus ve Rusya hükümetlerinin çıkarlarıyla yakından örtüşüyor.

Winter Vivern, en az 2022’den beri aktif olarak devlet kurumlarının sahip olduğu Zimbra ve Roundcube e-posta sunucularını hedef alıyor.

Bu saldırılar, ESET telemetri verilerine göre Ağustos ve Eylül 2023 arasında Roundcube XSS güvenlik açığından (CVE-2020-35730) yararlanmayı içeriyordu.

Özellikle, aynı kırılganlık, Rusya’nın genel personelin ana istihbarat müdürlüğüne (GRU) bağlı Rus APT28 Askeri İstihbarat Hacker’ları tarafından Ukrayna hükümetine ait Roundcube e -posta sunucularını tehlikeye atmak için kullanıldı.

Rus siber casusları ayrıca NATO yetkililerine, hükümetlere ve askeri personele ait e-postaları çalmak için NATO ülkelerine yönelik saldırılarda Zimbra CVE-2022-27926 XSS güvenlik açığından da yararlandı.

ESET, “Winter Vivern, Roundcube’deki sıfır gün güvenlik açığını kullanarak operasyonlarını hızlandırdı. Daha önce, Roundcube ve Zimbra’daki kavram kanıtlarının çevrimiçi olarak mevcut olduğu bilinen güvenlik açıklarını kullanıyordu.” dedi.

“Grup, ısrarı, çok düzenli bir kimlik avı kampanyası yürütmesi ve internete yönelik önemli sayıda uygulamanın, güvenlik açıkları içerdiği bilinmesine rağmen düzenli olarak güncellenmemesi nedeniyle Avrupa’daki hükümetler için bir tehdit oluşturuyor.”