Güvenlik araştırmacıları, otomatik doldurma işlemi sırasında Android’deki hesap kimlik bilgilerini çalmak için AutoSpill adını verdikleri yeni bir saldırı geliştirdi.

Haydarabad’daki Uluslararası Bilgi Teknolojileri Enstitüsü’nden (IIIT) araştırmacılar, Black Hat Avrupa güvenlik konferansındaki bir sunumda, yaptıkları testlerin, Android için şifre yöneticilerinin çoğunun, JavaScript enjeksiyonu olmasa bile AutoSpill’e karşı savunmasız olduğunu gösterdiğini söyledi.

Otomatik Doldurma nasıl çalışır?

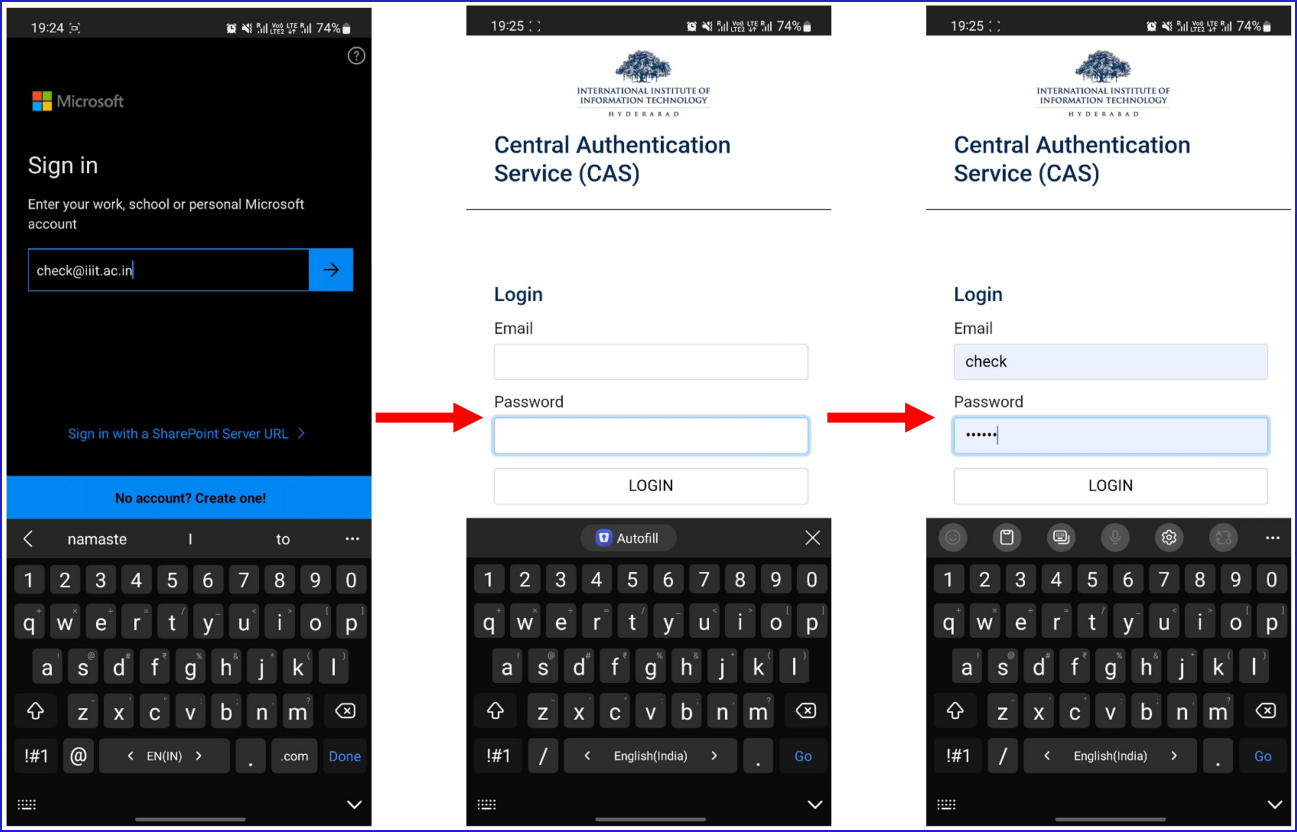

Android uygulamaları, kullanıcıları ana tarayıcıya yönlendirmek yerine genellikle uygulama içindeki oturum açma sayfaları gibi web içeriğini oluşturmak için WebView kontrollerini kullanır; bu, küçük ekranlı cihazlarda daha hantal bir deneyim olacaktır.

Android’deki şifre yöneticileri, bir uygulama Apple, Facebook, Microsoft veya Google gibi hizmetlere giriş sayfasını yüklediğinde kullanıcının hesap bilgilerini otomatik olarak yazmak için platformun WebView çerçevesini kullanır.

Araştırmacılar, JavaScript enjeksiyonu olmasa bile, çağrılan uygulamadaki otomatik olarak doldurulan kimlik bilgilerini yakalamak için bu süreçteki zayıflıklardan yararlanmanın mümkün olduğunu söyledi.

Araştırmacılar, JavaScript enjeksiyonları etkinleştirilirse Android’deki tüm şifre yöneticilerinin AutoSpill saldırısına karşı savunmasız olduğunu söylüyor.

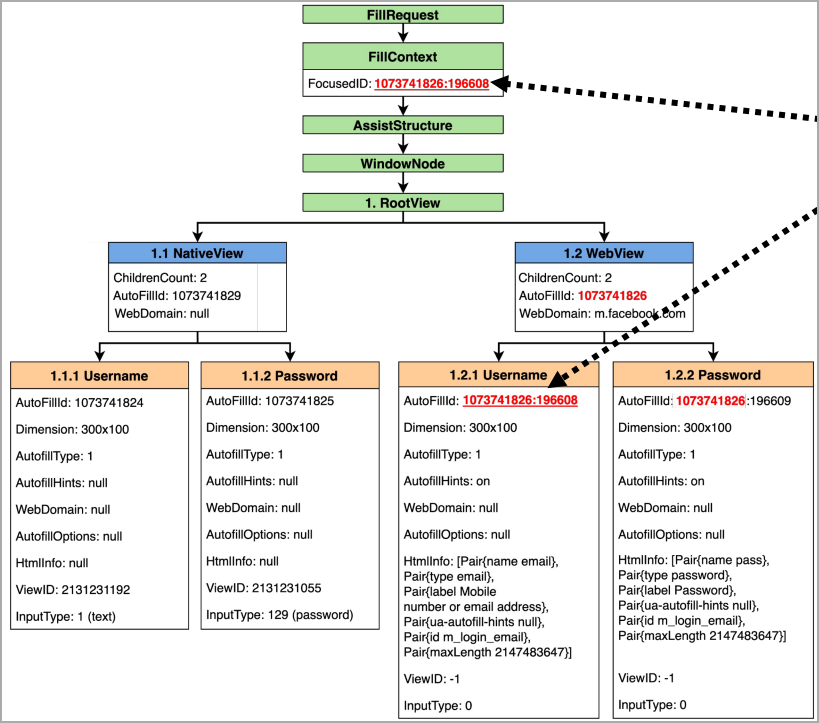

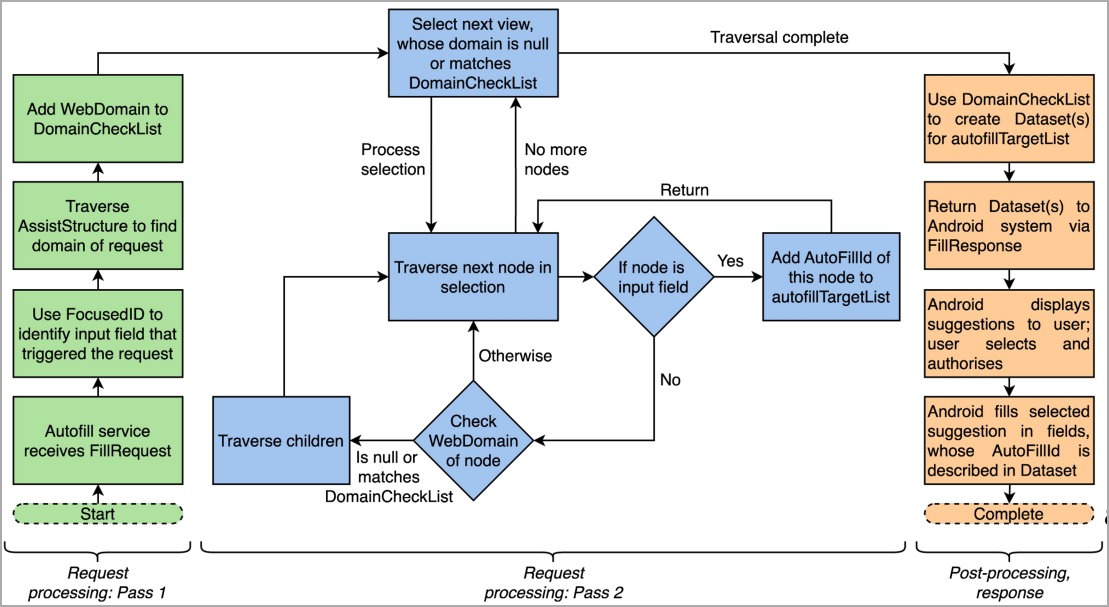

Özellikle, Otomatik Doldurma sorunu, Android’in otomatik olarak doldurulan verilerin güvenli bir şekilde işlenmesine ilişkin sorumluluğu uygulama veya açıkça tanımlama başarısızlığından kaynaklanmaktadır; bu da verilerin sızdırılmasına veya ana uygulama tarafından yakalanmasına neden olabilir.

Bir saldırı senaryosunda, oturum açma formu sunan sahte bir uygulama, herhangi bir güvenlik ihlali belirtisi bırakmadan kullanıcının kimlik bilgilerini ele geçirebilir. AutoSpill saldırısıyla ilgili ek teknik ayrıntılar, araştırmacıların Black Hat Avrupa sunumundaki slaytlarında mevcuttur.

AutoSpill saldırısı hakkında daha fazla ayrıntıyı BlackHat sunumundan slaytlar içeren bu belgede bulabilirsiniz.

Etki ve sabitleme

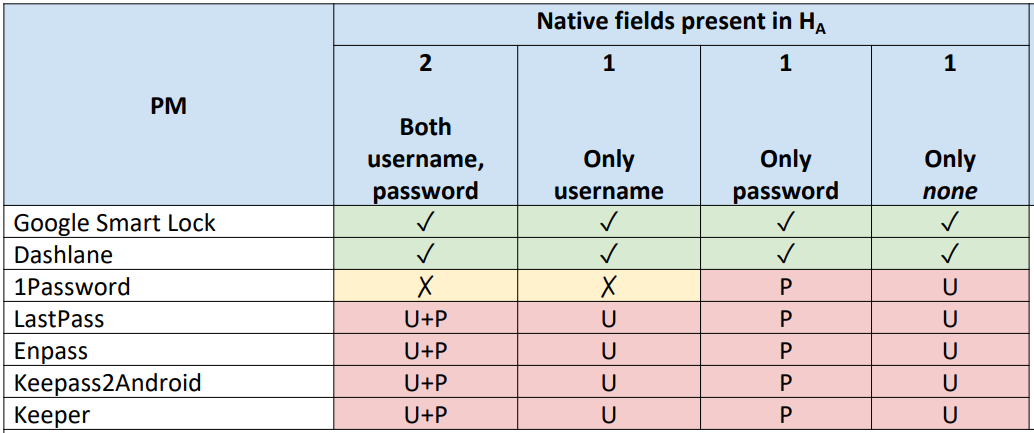

Araştırmacılar AutoSpill’i Android 10, 11 ve 12’deki çeşitli şifre yöneticileriyle test etti ve 1Password 7.9.4, LastPass 5.11.0.9519, Enpass 6.8.2.666, Keeper 16.4.3.1048 ve Keepass2Android 1.09c-r0’ın saldırıya açık olduğunu buldu. Android’in otomatik doldurma çerçevesinin kullanılmasından kaynaklanan saldırılar.

Google Smart Lock 13.30.8.26 ve DashLane 6.2221.3, otomatik doldurma işlemi için farklı bir teknik yaklaşım izledi. JavaScript enjeksiyonu kullanılmadığı sürece hassas verileri ana uygulamaya sızdırmadılar.

Araştırmacılar bulgularını etkilenen yazılım satıcılarına ve Android’in güvenlik ekibine açıkladılar ve sorunun çözümüne yönelik önerilerini paylaştılar. Raporları geçerli kabul edildi ancak planların düzeltilmesine ilişkin hiçbir ayrıntı paylaşılmadı.

BleepingComputer, Google’ın yanı sıra AutoSpill’den etkilenen çok sayıda şifre yönetimi ürünü sağlayıcısıyla iletişime geçerek sorunu çözmeye yönelik planlarını sordu ve şu ana kadar aşağıdaki yorumları aldık:

Birçok kişi, kimlik bilgilerini hızlı ve kolay bir şekilde girmek için otomatik doldurmayı kullanmaya alıştı. Bir bilgisayar korsanı, kullanıcının cihazına yüklenen kötü amaçlı bir uygulama aracılığıyla, kullanıcının kimlik bilgilerini istemeden otomatik olarak doldurmasına yol açabilir. AutoSpill bu sorunu vurgulamaktadır.

Müşterilerimizin en önemli verilerini güvende tutmak 1Password olarak en büyük önceliğimizdir. AutoSpill için bir düzeltme belirlendi ve şu anda üzerinde çalışılıyor.

Düzeltme, güvenlik duruşumuzu daha da güçlendirecek olsa da, 1Password’ün otomatik doldurma işlevi, kullanıcının açık bir işlem yapmasını gerektirecek şekilde tasarlanmıştır.

Güncelleme, yerel alanların yalnızca Android’in Web Görünümü’ne yönelik kimlik bilgileriyle doldurulmasını önleyerek ek koruma sağlayacaktır. – 1Şifre sözcü

2022 yılında hata ödül programı ortağımız Bugcrowd aracılığıyla Dr. Gangwal ile iletişime geçtik. Gönderdiği bulguları analiz ettik ve istismar edilmesi için gereken mekanizmalar nedeniyle bunun düşük riskli bir güvenlik açığı olduğunu tespit ettik.

Burada dikkat edilmesi gereken önemli nokta, bu güvenlik açığının, hedef cihaza kötü amaçlı bir uygulama yükleme yeteneği ve fırsatı gerektirmesidir; bu, hedef cihazda tam bir güvenlik ihlali veya kod yürütme yeteneği olduğunu gösterir.

Dr. Gangwal’ın bulgularını almadan önce LastPass, uygulama açıktan yararlanmaya yönelik bir girişim tespit ettiğinde ürün içi bir açılır uyarı aracılığıyla zaten bir hafifletme yöntemi uyguluyordu. Bulguları analiz ettikten sonra açılır pencereye daha bilgilendirici ifadeler ekledik.

Bu güncellemeyi Dr. Gangwal ile doğruladık ancak güncellememize ilişkin herhangi bir onay almadık. – Son Geçiş sözcü

31 Mayıs 2022’de Keeper, araştırmacıdan olası bir güvenlik açığına ilişkin bir rapor aldı. Bildirilen sorunu göstermek için araştırmacıdan bir video talep ettik. Analizimize dayanarak, araştırmacının önce kötü amaçlı bir uygulama yüklediğini ve ardından Keeper’ın kötü amaçlı uygulamanın Keeper şifre kaydıyla ilişkilendirilmesini zorlaması yönündeki istemini kabul ettiğini belirledik.

Keeper, kullanıcıları, kimlik bilgilerinin güvenilmeyen bir uygulamaya veya kullanıcı tarafından açıkça yetkilendirilmemiş bir siteye otomatik olarak doldurulmasına karşı korumak için koruma önlemlerine sahiptir. Android platformunda Keeper, bir Android uygulamasına veya web sitesine kimlik bilgilerini otomatik olarak doldurmaya çalıştığında kullanıcıyı uyarır. Kullanıcıdan herhangi bir bilgiyi doldurmadan önce uygulamanın Keeper şifre kaydıyla ilişkisini onaylaması istenir. 29 Haziran’da araştırmacıyı bu bilgiyle ilgili bilgilendirdik ve ayrıca raporunu özellikle Android platformuyla ilgili olduğu için Google’a göndermesini önerdik.

Genel olarak, kötü amaçlı bir Android uygulamasının öncelikle Google Play Store’a gönderilmesi, Google tarafından incelenmesi ve ardından Google Play Store’da yayınlanmak üzere onaylanması gerekir. Kullanıcının daha sonra kötü amaçlı uygulamayı Google Play’den yüklemesi ve uygulamayla işlem yapması gerekir. Alternatif olarak, kullanıcının kötü amaçlı bir uygulamayı dışarıdan yüklemek için cihazındaki önemli güvenlik ayarlarını geçersiz kılması gerekir.

Keeper, bireylerin yükledikleri uygulamalar konusunda her zaman dikkatli ve dikkatli olmalarını ve yalnızca Google Play Store gibi güvenilir uygulama mağazalarından yayınlanan Android uygulamalarını yüklemelerini önerir. – Craig Lurey, CTO ve kurucu ortak Kaleci Güvenliği

WebView, Android geliştiricileri tarafından, uygulamalarında kendi hizmetleri için oturum açma sayfalarının barındırılması da dahil olmak üzere çeşitli şekillerde kullanılır. Bu sorun, şifre yöneticilerinin Web Görünümleri ile etkileşimde bulunurken otomatik doldurma API’lerinden nasıl yararlandığıyla ilgilidir.

Üçüncü taraf şifre yöneticilerinin, şifrelerin nereye girildiği konusunda duyarlı olmalarını öneriyoruz ve tüm şifre yöneticilerinin uygulamasını tavsiye ettiğimiz WebView en iyi uygulamalarına sahibiz. Android, şifre yöneticilerine yerel görünümler ile Web Görünümleri arasında ayrım yapmak ve ayrıca yüklenen Web Görünümünün barındırma uygulamasıyla ilgili olup olmadığını ayırt etmek için gerekli bağlamı sağlar.

Örneğin, Android’de otomatik doldurma için Google Şifre Yöneticisi’ni kullanırken, Google’ın barındırma uygulamasına ait olmayabileceğini belirlediği bir alan adı için şifre girmeleri durumunda kullanıcılar uyarılır ve şifre yalnızca uygun alana doldurulur. Google, WebView aracılığıyla yapılan oturum açma işlemleri için sunucu tarafı korumaları uygular. – Google sözcü