Siber güvenlik araştırmacısı Jeremiah Fowler’ın yakın tarihli bir keşfi, daha önce Drive IQ olarak bilinen Avustralya fintech şirketi Vroom’un Youx tarafından yer aldığı hassas bir veri maruziyetine ışık tuttu.

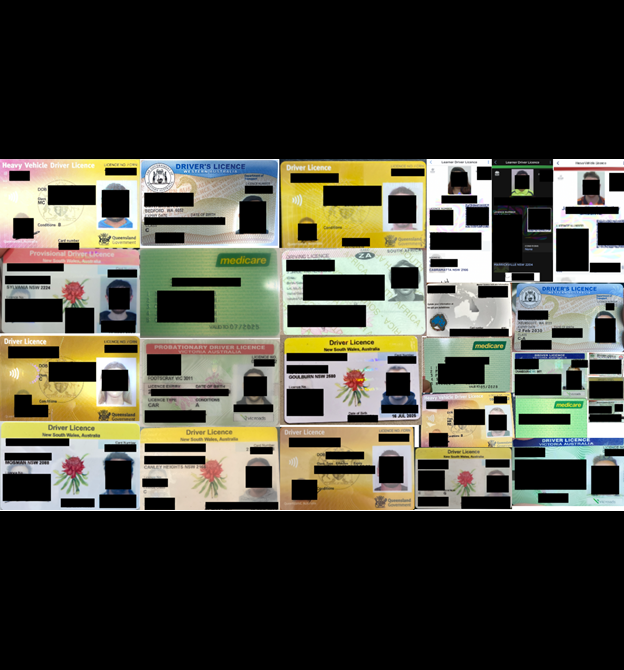

Web sitesi Planet’e rapor veren Fowler, halka açık bir şekilde erişilebilir bir Amazon S3 Kovası şaşırtıcı 27.000 kayıt içeriyor. Şifre koruması ve şifreleme gibi temel güvenlik önlemlerinden yoksun olan bu veritabanı, sürücü lisansları, tıbbi kayıtlar, istihdam beyanları ve banka detayları dahil olmak üzere hassas kişisel bilgilerin hazinesine sahipti.

Maruz kalan veriler oldukça endişe verici, “hesap numaraları ve kısmi kredi kartı numaralarını içeren banka beyanlarını” açıkladı. Fowler’ın bulguları, ayrı bir ekran görüntüsüne de işaret etti. Mongodb 3,2 milyon belge tutan depolama örneği.

Bu ek depolamanın erişilebilirliği bilinmemekle birlikte, Fowler’ın maruz kalması, siber suçluların dahili veri depolama yerlerini tanımlamasına izin veren “çok sayıda potansiyel risk” sunduğunu ve bu nedenle “ek bir saldırı vektörü veya bir ağda daha derin yer” oluşturduğunu belirtti.

Vroom’un hızlı yanıtı

Güvenlik açığını keşfettikten sonra, Fowler derhal veritabanına halkın erişimini hızla kısıtlayan Vroom’u bildirdi. Şirketin, sorunu kabul eden ve sonuç sonrası bir inceleme vaat eden yanıtı, durumun ciddiyetini vurguladı.

Şirket, “Bu kırılganlığa neden olan sorunu belirledik ve çözdük, bu yüzden dikkatimizi çektiğiniz için teşekkür ederiz” dedi.

2022’de Drive IQ olarak başlatılan Vroom, müşterileri borç verenlerle eşleştirerek araç finansmanını kolaylaştıran AI destekli bir bayilik finans platformudur. Platform, önceden onaylanmış finans teklifleri sunmak için müşteri bilgilerini, kredi bilgilerini ve araç ayrıntılarını gözden geçirir. 2022’den 2025’e kadar uzanan açık kayıtlar, şirketin son derece hassas müşteri verilerini ele aldığını vurgulamaktadır.

Fowler, kimlik ve finansal belgeler de dahil olmak üzere maruz kalan bilgilerin, hedeflenen sosyal mühendislik, hileli hesaplar, kredi başvuruları ve kimliğe bürünme dahil olmak üzere sahtekarlık için önemli riskler oluşturmaktadır. Kısmi kredi kartı numaraları, çapraz referans veya hedeflenen kimlik avı dolandırıcılığı yoluyla eksik detayları tamamlamak için de kullanılabilir.

Fowler, “Vroom, Drive IQ, Youx veya herhangi bir yüklenici, bağlı kuruluş veya ilgili varlıklar tarafından haksız yere hiçbir ima ediyorum” dedi.

Fintech şirketlerinin uçtan uca şifreleme, erişim kontrolleri, çok faktörlü kimlik doğrulama ve normal güvenlik denetimleri gibi daha güçlü ve daha güvenilir güvenlik önlemleri uygulamasını önerdi. Ayrıca, şirketleri “modası geçmiş kayıtları silerken aktif verileri toplamaya ve saklamaya” çağırarak veri minimizasyon politikalarını savunuyor.

Etkilenen bireyler hesaplarını izlemeli, şüpheli etkinlik bildirmeli ve kişisel veya finansal bilgiler için beklenmedik taleplerin gerçekliğini doğrulamalıdır.

Yanlış yapılandırılmış veritabanları ve fidye yazılımı saldırıları

Bununla birlikte, olay fintech endüstrisinin bakan Siber güvenlik tehditlerinin artırılması, fidye yazılımına düşen kurban artan bir yüzde ile Sophos’u ortaya çıkarıyor araştırma.

Shinyhunters ve Nemesis gibi en iyi siber suç gruplarının da benekli Büyük ölçekli siber saldırıları ve veri ihlalleri için maruz kalan bulut depolama hizmetlerinden, özellikle AWS’den yararlanmak. Bu nedenle, çevrimiçi altyapınızı korumak için uygun yapılandırma ve siber güvenlik uygulamalarının uygulanması önemlidir. Bunlar şunları içerir:

- Güçlü erişim kontrollerini etkinleştirin: Çok faktörlü kimlik doğrulama (MFA) ve rol tabanlı erişim kontrolü (RBAC) gibi güçlü kimlik doğrulama yöntemleri kullandığınızdan emin olun. Kullanıcı izinlerini yalnızca gerekli olanlarla sınırlayın ve kimin erişimi olanı düzenli olarak inceleyin.

- Güvenlik kontrollerini otomatikleştirin: Bulut yapılandırmalarınızı düzenli olarak taramak için otomatik araçları kullanın. AWS Config, Azure Güvenlik Merkezi veya üçüncü taraf araçları gibi hizmetler, sorun haline gelmeden önce güvenlik açıklarını veya yanlış yapılandırmaları tespit edebilir.

- Verileri hem transit hem de dinlenmede şifreleyin: İster ağlar arasında hareket ediyor ister depoda oturuyor olsun, verilerinizi korumak için her zaman şifreleme kullanın. Bu şekilde, verilere uygunsuz bir şekilde erişilse bile, saldırganların okuması veya kötüye kullanması çok daha zordur.

- Monitör ve Günlük Etkinliği: Bulut sunucularınızda neler olduğunu takip etmek için kapsamlı günlüğe kaydetme ve izleme ayarlayın. CloudTrail (AWS) veya Azure Monitor gibi araçlar sizi şüpheli etkinlik veya yetkisiz değişiklikler konusunda uyarabilir.

- Düzenli güvenlik denetimleri ve test yapın: Sadece ayarlamayın ve unutmayın. Yapılandırmalarınızı düzenli olarak denetleyin ve zayıflıkları tanımlamak ve düzeltmek için penetrasyon testlerini çalıştırın. Bulut ortamlarınızı en son güvenlik yamalarıyla güncel tutun.