ScamClub, 2018’den bu yana kötü amaçlı reklamcılık faaliyetlerinde bulunan bir tehdit aktörüdür. Muhtemelen mobil cihazınızda onların çevrimiçi dolandırıcılıklarından birine rastlamışsınızdır.

Yıllardır ScamClub’u takip eden firma Confiant, Eylül ayında kapsamlı bir rapor yayınlayarak faaliyetlerini de sekteye uğrattı. Ancak ScamClub birkaç haftadır geri döndü ve son zamanlarda çok yüksek profilli kötü amaçlı yönlendirmelerin arkasındaydılar.

Etkilenen yayıncıların listesi Associated Press, ESPN ve CBS’yi içeriyor; burada şüphelenmeyen okuyucular otomatik olarak kötü niyetli bir McAfee bağlı kuruluşuna bağlı sahte bir güvenlik uyarısına yönlendiriliyor.

ScamClub becerikli ve reklam ekosistemi üzerinde derin bir etkiye sahip olmaya devam ediyor. Reklamı hangi varlığın sunduğunu tam olarak belirleyemesek de, sahte tarayıcıyı çalıştırmak için kullanılan web sitesini Cloudflare’e bildirdik ve Cloudflare hemen harekete geçti ve bunu kimlik avı olarak işaretledi.

Zorunlu yönlendirmeler

Mastodon kullanıcısı Blair Strater (@[email protected]) telefonunda Associated Press web sitesine göz atarken aniden sahte bir güvenlik taraması sayfasına yönlendirildi:

Bu sahte tarayıcı McAfee tarafından değil, alan adı tarafından çalıştırılıyor sistem önlemleri[.]hayat adres çubuğunda gördüğümüz, bağlı kuruluşlarından birine yönlendiren açılış sayfasıdır. Bu bağlı kuruluş daha önce rapor edilmişti ancak azalmadan devam ediyor.

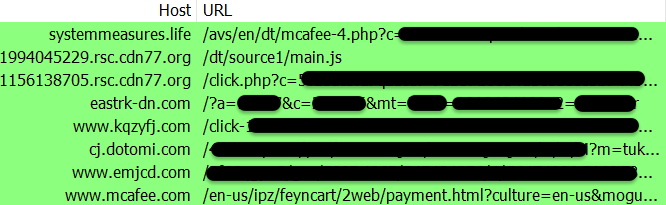

Kamuya açık verilere göre, son birkaç hafta içinde birçok reklam borsası bu sahte antivirüs kampanyasını gerçek zamanlı teklif verme (RTB) yoluyla sunmak için kötüye kullanıldı. Malwarebytes kullanıcı tabanımızdan gördüğümüz telemetrinin çoğu, ‘riskli’ reklamverenlere sahip daha küçük web siteleriyle ilgiliydi . Ancak farklı bir kampanya, en iyi yayıncıların arasından sıyrılan kötü amaçlı reklamlarla mobil kullanıcıları hedefliyordu (not: bu veriler VirusTotal’dan geliyor):

ESPN.COM (1.585 milyar aylık ziyaret)

systemmeasures[.]life/avs/en/mob/mcafee-2.php?c=5uz3hbaiz7oz2&k=b47648817b492be8ba9c7dc97addefb6&country_code=US&carrier=Verizon&country_name=United%20States®ion=New%20York&city=Bronx&isp=MCI%20Communications%20Services,%20Inc.%20d/b/a%20Verizon%20Business&lang=en&ref_domain=www.espn.com&os=iOS&osv=17&browser=Chrome&browserv=119&brand=Apple&model=iPhone&marketing_name=iPhone&tablet=2&rheight=0&rwidth=0&e=5

APNEWS.COM (aylık 307,2 milyon ziyaret)

systemmeasures[.]life/avs/en/mob/mcafee-2.php?c=59z40b4g6z7oz2&k=506222e0611d62c3261b9ba847063faa&country_code=US&carrier=-&country_name=United%20States®ion=Virginia&city=Alexandria&isp=Comcast%20Cable%20Communications,%20LLC&lang=en&ref_domain=apnews.com&os=Android&osv=10.&browser=Chrome&browserv=119&brand=unknown&model=unknown&marketing_name=K&tablet=2&rheight=0&rwidth=0&e=5

CBSSPORTS.COM (aylık 265,1 milyon ziyaret)

systemmeasures[.]life/avs/en/mob/mcafee-2.php?c=5uz16jptz7oz2&k=d2761f12fed2ce8472ab704fd55d49e1&country_code=US&carrier=-&country_name=United%20States®ion=Colorado&city=Greenwood%20Village&isp=Charter%20Communications%20Inc&lang=en&ref_domain=www.cbssports.com&os=Android&osv=10.&browser=Chrome&browserv=119&brand=unknown&model=unknown&marketing_name=K&tablet=2&rheight=0&rwidth=0&e=5

Kamuya açık raporların çoğu ([1], [2], [3]) bu kampanyanın zirvede olduğunu gösteriyor 19 Kasım. Açık olmak gerekirse, AP, ESPN, CBS ve diğer siteler saldırıya uğramadı, bunun yerine kötü amaçlı reklamlar gösterdi. Bu yayıncılardan yeni telemetri verileri gelmediği için bu yüksek profilli kampanyanın kısa bir süre sonra durdurulduğu anlaşılıyor. Ancak takip ettiğimiz, daha küçük siteleri etkileyen diğer kampanya da halen devam ediyor (üzerinden) AB[.]güvenlik açığı değerlendirmeleri.life Ve us.güvenlik açığı değerlendirmeleri[.]hayat).

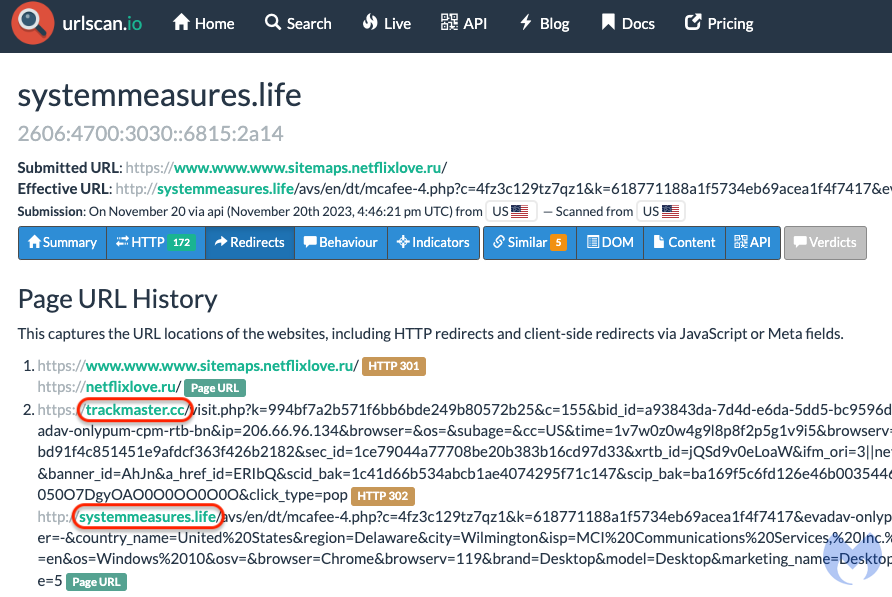

ScamClub ile bağlantı

Bu kampanyayı başka bir alan adı sayesinde ScamClub altyapısına bağlayabildik (iz yöneticisi[.]cc) daha önce tehdit aktörüne ait olduğu belirtilmişti. arasındaki ilişkiyi görebiliriz. sistem önlemleri[.]hayat (açılış sayfası) ve iz yöneticisi[.]cc (aracı alan adı) aşağıdaki urlscanio gönderiminde:

Parmak izi

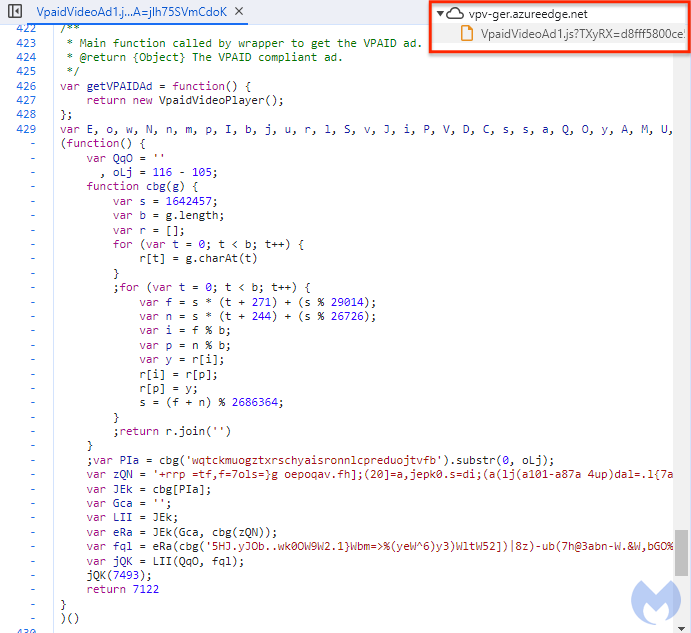

Diğer kötü amaçlı reklamcılık tehdit aktörleri gibi ScamClub da gizleme ve kaçırma teknikleriyle uğraşıyor. Ancak daha önce Confiant tarafından detaylandırıldığı gibi çok daha gelişmiş hileler kullanıyorlar. JavaScript’leri değişken adlarını değiştirerek gizlemeyi kullanıyor ve tanımlamayı zorlaştırıyor.

Daha önce kötü amaçlı JavaScript’ler Google’ın bulutunda barındırılıyordu ancak artık Azure’un CDN’sine taşındılar.

Kötü amaçlı reklamcılık ve mobil kullanıcılar

Bu blogda, hem tüketici hem de kurumsal Masaüstünü hedefleyen bir dizi kötü amaçlı reklam kampanyasını ele aldık. Bunun nedeni kısmen Windows kötü amaçlı yazılımlarını ve ara sıra Mac zararlı yazılımlarını da avlamamızdır.

ScamClub, kısmen Apple’ın getirdiği kısıtlamalar nedeniyle, özellikle iOS’ta güvenlik yazılımının genellikle sonradan akla geldiği büyük bir pazar segmenti olan Mobil Web’i hedeflemenin iyi bir örneğidir. Açıkçası, kötü amaçlı reklamcılık Mobil’de yaygınlaşıyor ve kullanıcıların, kötü amaçlı yazılım indirme konusunda kandırılma veya dolandırılma olasılıkları daha fazla değilse de aynı derecede yüksek.

Android için Malwarebytes, kullanıcıları bu kampanyadan korur:

Uzlaşma Göstergeleri

ScamClub URL’leri

octob[.]azureedge[.]net/oc.js lzi[.]azureedge[.]net/lz.js tinlc[.]azureedge[.]net/pt.js bm-rb[.]azureedge.net/rb.js foluo[.]azureedge[.]net/fo.js vpv-ger[.]azureedge[.]net/VpaidVideoAd1.js

ScamClub JavaScript karmaları

c01716e23f633b206147efbe70fb37945e3857d6575fd088ea50106fb541cf1e

899cbfbd676159201b2281d9e0e66f3ac200ac58b674375bde04083ff87650ad

451b48c8f247f25cd09a1bf4a52fc195a74830d88bd2ffed7a5d4b7830e10621

495304b489cecd33188ca2a7407d397996fd82ea99966e7c145f0dc67ab2dfb5

a616fc2c1a075170d4decdb9d3c9ad15f2cfbcfda78dbe4c60d72132b9d006c9

34f15ec739df72f5ac245db3fff11ea56407e95b94e24bbb820d7999032866d8

a7a73d3bc716346808b2ee8070dfe5842bb01e10aee1fa9ba87fb975d71d0f4f

de2f1745cdfbe58266b804961bdbd5be8f533843ed7fdf4b5fe6eb0060876b56

1614786dd6ff4189975e8226ab7e68d258817b435c3c4e145951f5147699878e

52cd9f2ff282354c77087b204d5cb32cee9066e8eea4e3c3b8f7cf4d3d3fa20f

df03df284bfbbe006383f26c0c91394f4c4c8d915d04b868a00954f63e6163e0

2f3867d33c448b941278671df9a2b8d3d6b29dec5d74b67654f5edfcc6771575

243d9d70703644f3df148e7633f3ec461a9c43149ea58fd547e2e6fd0c47cce5

Yönlendiriciler

trackmaster[.]cc

protectsystemtools[.]life

securitypatch[.]life

real-time-system-monitoring[.]life

threatdetectorhub[.]life

threatdetectorhub[.]online

vulnerabilityassessments[.]life

strike-it-lucky[.]space

golden-opportunity[.]xyz

stroke-of-luck[.]xyz

blessed-with-luck[.]space

system-scan-tool[.]space

system-security-scan[.]buzz

system-security-scan[.]net

system-scan-tool[.]online

trk6[.]kokamedia[.]com

tracklinker[.]space

trackmenow[.]life

trackify[.]world

trackinghub[.]info

trkmyclk[.]xyz

trk-server[.]xyz

34.74.68[.]195

Dolandırıcılık açılış sayfaları

systemmeasures[.]life xyzcreators[.]xyz