üretken Yan Sarıcı grup, Haziran ve Kasım 2021 arasında Afganistan, Butan, Myanmar, Nepal ve Sri Lanka’da 61 varlığa yönelik saldırı girişimlerinin arkasındaki ulus-devlet aktörü olarak nitelendirildi.

Group-IB tarafından yayınlanan ve ayrıca düşman ile Baby Elephant ve DoNot Team olarak izlenen diğer iki izinsiz giriş seti arasında bağlantılar bulan kapsamlı bir rapora göre hedefler arasında hükümet, ordu, kolluk kuvvetleri, bankalar ve diğer kuruluşlar vardı.

SideWinder ayrıca APT-C-17, Hardcore Nationalist (HN2), Rattlesnake, Razor Tiger ve T-APT4 olarak da anılır. Kaspersky 2022’de atıfın artık deterministik olmadığını belirtmesine rağmen, Hint kökenli olduğundan şüpheleniliyor.

Rus siber güvenlik firmasının geçen yılın başlarında yayınladığı bir rapora göre, grup Nisan 2020’den bu yana Asya-Pasifik bölgesindeki devlet kuruluşlarına yönelik en az 1.000 saldırıyla bağlantılı.

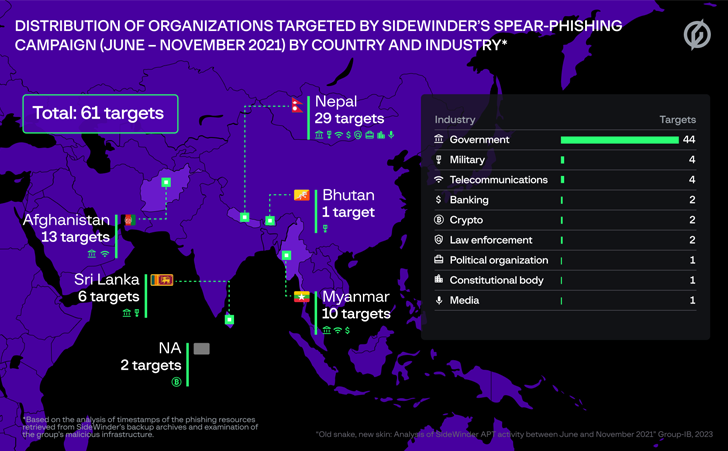

Group-IB tarafından derlenen 61 potansiyel hedeften 29’u Nepal’de, 13’ü Afganistan’da, 10’u Myanmar’da, altısı Sri Lanka’da ve biri Butan’da bulunuyor.

Düşman tarafından oluşturulan tipik saldırı zincirleri, kurbanları son aşamadaki kötü amaçlı yazılımı bırakmak için kullanılan bir aracı yüke yönlendiren bir ek veya bubi tuzaklı bir URL içeren hedef odaklı kimlik avı e-postalarıyla başlar.

SideWinder’ın ayrıca, bir uzaktan erişim truva atı ve bir kurbanın bilgisayarında depolanan hassas verileri Telegram aracılığıyla sızdırabilen Python’da yazılmış bir bilgi hırsızı da dahil olmak üzere, çalışmasına bir dizi yeni araç eklediği söyleniyor.

Group-IB, “Gelişmiş saldırganlar, rahatlığı nedeniyle geleneksel komuta ve kontrol sunucuları yerine Telegram’ı tercih etmeye başladı.” Dedi.

Singapur merkezli şirket ayrıca, SideWinder, Baby Elephant ve DoNot Team arasında altyapı ve taktik örtüşmeler oluşturmanın yanı sıra, oyuncuyu Maldiv hükümetini hedef alan 2020 saldırısına bağlayan kanıtları ortaya çıkardığını söyledi.

DoNot Team’in Bangladeş, Hindistan, Nepal, Pakistan ve Sri Lanka’da çıkarı olduğu bilinmesine rağmen, Baby Elephant ilk olarak Çinli siber güvenlik firması Antiy Labs tarafından 2021’de Hindistan’dan Çin’deki hükümeti ve savunma kurumlarını hedef alan gelişmiş bir kalıcı tehdit olarak belgelendi. Pakistan.

Şirketin Çinli yetkililere yaptığı açıklamada, “2017’den bu yana ‘Yavru Fil’ saldırılarının sayısı her yıl ikiye katlandı, saldırı yöntemleri ve kaynakları giderek zenginleşti ve hedef Güney Asya’da daha fazla alanı kapsamaya başladı.” o sırada devlet medya kuruluşu Global Times.

Ek olarak, SideWinder ile Transparent Tribe, Patchwork (aka Hangover) ve DoNot Team gibi Güney Asya odaklı diğer gruplar tarafından kullanılanlar arasında kaynak kodu benzerlikleri ortaya çıkarıldı.

Group-IB, “Bu bilgi, devlet destekli tehdit aktörlerinin birbirlerinden araçlar ödünç almaktan ve bunları ihtiyaçlarına göre ayarlamaktan mutlu olduklarını gösteriyor” dedi.

Tehdit aktörünün gelişen önceliklerine göre araç setini sürekli olarak iyileştirme yeteneği, onu casusluk alanında faaliyet gösteren özellikle tehlikeli bir aktör haline getirir.

“SideWinder’ın bu kadar uzun süredir aktif olabildiğini, yeni araçlar geliştirebildiğini ve oldukça geniş bir ağ altyapısını koruyabildiğini göz önünde bulundurursak, grubun hatırı sayılır finansal kaynakları olduğu ve büyük ihtimalle devlet destekli olduğu açık.”