Quarkus Java çerçevesinde, etkilenen sistemlerde uzaktan kod yürütülmesini sağlamak için potansiyel olarak istismar edilebilecek kritik bir güvenlik açığı açıklandı.

CVE-2022-4116 (CVSS puanı: 9.8) olarak izlenen eksiklik, herhangi bir ayrıcalığa sahip olmayan kötü niyetli bir aktör tarafından önemsiz bir şekilde kötüye kullanılabilir.

Hatayı bildiren Kontrast Güvenlik araştırmacısı Joseph Beeton, “Güvenlik açığı, uzaktan kod yürütmeye (RCE) yol açabilecek yerel ana bilgisayar saldırılarına karşı savunmasız olan Dev UI Config Editor’da bulundu” dedi. yukarı.

Red Hat tarafından geliştirilen Quarkus, kapsayıcılı ve sunucusuz ortamlarda Java uygulamaları oluşturmak için kullanılan açık kaynaklı bir projedir.

Sorunun yalnızca Quarkus çalıştıran ve rastgele yükleri yüklemek veya yürütmek için tasarlanmış kötü amaçlı JavaScript koduyla gömülü özel hazırlanmış bir web sitesini ziyaret etmeleri için kandırılan geliştiricileri etkilediğini belirtmekte fayda var.

Bu, kurbanın herhangi bir başka etkileşimini gerektirmeden hedef odaklı kimlik avı veya sulama deliği saldırısı şeklini alabilir. Alternatif olarak, geliştiricilerin sıklıkla ziyaret ettiği popüler web sitelerinde hileli reklamlar sunarak saldırı durdurulabilir.

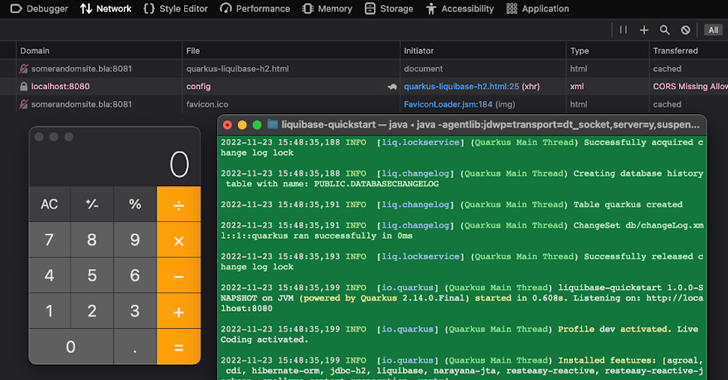

Dev Modu aracılığıyla sunulan Dev UI, localhost’a (yani mevcut ana bilgisayar) bağlıdır ve bir geliştiricinin bir uygulamanın durumunu izlemesine, yapılandırmayı değiştirmesine, veritabanlarını taşımasına ve önbellekleri temizlemesine olanak tanır.

Geliştiricinin yerel makinesiyle sınırlı olduğu için Dev UI, sahte bir web sitesinin başka bir sitenin verilerini okumasını önlemek için kimlik doğrulama ve kaynaklar arası kaynak paylaşımı (CORS) gibi önemli güvenlik denetimlerinden de yoksundur.

Contrast Security tarafından tanımlanan sorun, kötü amaçlı yazılımla dolu bir web sitesinde barındırılan JavaScript kodunun, kod yürütmeyi tetiklemek için bir HTTP POST isteği yoluyla Quarkus uygulama yapılandırmasını değiştirmek üzere silah haline getirilebilmesi gerçeğinde yatmaktadır.

Quarkus bağımsız bir danışma belgesinde, “Yalnızca Geliştirme Modunu etkilese de, bir saldırganın geliştirme kutunuza yerel erişim elde etmesine yol açabileceğinden etkisi hala yüksektir.”

Kusura karşı korunmak için kullanıcıların 2.14.2.Final ve 2.13.5.Final sürümlerine yükseltmeleri önerilir. Olası bir geçici çözüm, uygulama dışı tüm uç noktaları rastgele bir kök yola taşımaktır.