Siber güvenlik araştırmacıları, Sınır Ağ Geçidi Protokolü’nün (BGP) bir yazılım uygulamasında, savunmasız BGP eşleri üzerinde bir hizmet reddi (DoS) durumu elde etmek için silah haline getirilebilecek zayıflıkları ortaya çıkardılar.

Üç güvenlik açığı, Linux ve Unix platformları için popüler bir açık kaynaklı internet yönlendirme protokolü paketi olan FRRouting’in 8.4 sürümünde bulunuyor. Şu anda NVIDIA Cumulus, DENT ve SONiC gibi birkaç satıcı tarafından kullanılmakta ve tedarik zinciri riskleri oluşturmaktadır.

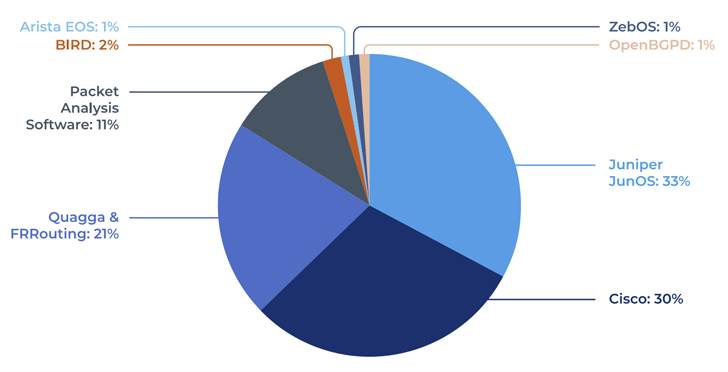

Keşif, Forescout Vedere Labs tarafından yürütülen yedi farklı BGP uygulamasının analizinin sonucudur: FRRouting, BIRD, OpenBGPd, Mikrotik RouterOS, Juniper JunOS, Cisco IOS ve Arista EOS.

BGP, otonom sistemler arasında yönlendirme ve erişilebilirlik bilgilerini değiş tokuş etmek için tasarlanmış bir ağ geçidi protokolüdür. İnternet trafiğini iletmek için en verimli rotaları bulmak için kullanılır.

Üç kusurun listesi aşağıdaki gibidir –

- CVE-2022-40302 (CVSS puanı: 6.5) – Genişletilmiş İsteğe Bağlı Parametre Uzunluğu seçeneğiyle hatalı biçimlendirilmiş bir BGP OPEN mesajı işlenirken sınır dışı okuma.

- CVE-2022-40318 (CVSS puanı: 6.5) – Genişletilmiş İsteğe Bağlı Parametre Uzunluğu seçeneğiyle hatalı biçimlendirilmiş bir BGP OPEN mesajı işlenirken sınır dışı okuma.

- CVE-2022-43681 (CVSS puanı: 6.5) – Seçenek uzunluğu sekizlisiyle aniden sona eren hatalı biçimlendirilmiş bir BGP OPEN mesajı işlenirken sınır dışı okuma.

The Hacker News ile paylaşılan bir raporda şirket, “savunmasız BGP eşleri üzerinde bir DoS durumu elde etmek için saldırganlar tarafından istismar edilebilir, böylece tüm BGP oturumları ve yönlendirme tabloları düşer ve eşin yanıt vermemesine neden olabilir” dedi.

“DoS durumu, hatalı biçimlendirilmiş paketlerin tekrar tekrar gönderilmesiyle süresiz olarak uzatılabilir. Ana temel neden, AÇIK mesajlarının ayrıştırılmasının farklı aşamalarıyla ilgili çeşitli işlevlere kopyalanan aynı savunmasız kod modelidir.”

Bir tehdit aktörü, güvenilir bir BGP eşinin geçerli bir IP adresini taklit edebilir veya meşru bir eşin güvenliğini aşmak için diğer kusurlardan ve yanlış yapılandırmalardan yararlanabilir ve ardından özel hazırlanmış, istenmeyen bir BGP AÇIK mesajı yayınlayabilir.

Bu, “FRRouting’in kaynak yönlendiricinin BGP Tanımlayıcısını ve ASN alanlarını doğrulama şansı bulamadan önce OPEN mesajlarını işlemeye başlaması (örneğin, isteğe bağlı parametrelerin kapsülden çıkarılması)” gerçeğinden yararlanılarak elde edilir.

Gerçek Zamanlı Koruma ile Fidye Yazılımını Durdurmayı Öğrenin

Web seminerimize katılın ve gerçek zamanlı MFA ve hizmet hesabı koruması ile fidye yazılımı saldırılarını nasıl durduracağınızı öğrenin.

Koltuğumu Kurtar!

Forescout, kuruluşların dahili olarak kullanılan BGP paketlerinin güvenliğini test etmelerine ve BGP uygulamalarında yeni kusurlar bulmalarına olanak tanıyan bgp_boofuzzer adlı bir açık kaynak aracı da kullanıma sunmuştur.

Forescout, “Modern BGP uygulamalarının hala saldırganlar tarafından kötüye kullanılabilecek düşük asılı meyveleri var” dedi. “Savunmasız BGP uygulamalarının riskini azaltmak için, […] en iyi öneri, ağ altyapısı cihazlarına mümkün olduğunca sık yama uygulamaktır.”

Bulgular, ESET’in daha önce ticari ağ ortamlarında kullanılan ikinci el yönlendiricilerin kurumsal kimlik bilgileri, VPN ayrıntıları, kriptografik anahtarlar ve diğer hayati müşteri bilgileri dahil olmak üzere hassas verileri barındırdığını bulmasından haftalar sonra geldi.

Slovak siber güvenlik firması, “Yanlış ellerde, müşteri verileri, yönlendiriciden yönlendiriciye kimlik doğrulama anahtarları, uygulama listeleri ve çok daha fazlası dahil olmak üzere cihazlardan toplanan veriler bir siber saldırı başlatmak için yeterlidir” dedi.